Что такое Tcvp вирус

Tcvp — это вредоносная программа для шифрования файлов, обычно известная как программа-вымогатель. Вредоносная программа кодирования данных — это не то, о чем слышал каждый пользователь, и если вы только что столкнулись с ней сейчас, вы узнаете, насколько разрушительной она может быть из первых рук. Программы-вымогатели используют мощные алгоритмы шифрования для шифрования данных, и как только они будут заблокированы, ваш доступ к ним будет предотвращен. Причина, по которой эта вредоносная программа классифицируется как высокоуровневая, заключается в том, что не всегда возможно расшифровать файлы.

У вас есть возможность заплатить мошенникам за утилиту расшифровки, но мы не поощряем это. Прежде всего, вы можете просто тратить свои деньги впустую, потому что файлы не обязательно восстанавливаются после оплаты. Почему люди, ответственные за шифрование ваших файлов, помогают вам восстановить их, когда они могут просто взять деньги, которые вы им даете. Кроме того, деньги, которые вы предоставляете, пойдут на финансирование большего количества будущих вредоносных программ для кодирования данных. Вы действительно хотите поддержать то, что наносит ущерб многим миллионам долларов. Мошенники также понимают, что они могут зарабатывать легкие деньги, и когда люди платят выкуп, они делают индустрию вымогателей привлекательной для таких людей. Вы можете снова оказаться в такой ситуации в будущем, поэтому инвестировать требуемые деньги в резервное копирование было бы разумнее, потому что потеря данных не была бы возможной. Если у вас была резервная копия до того, как ваша система была заражена, удалите Tcvp вирус и восстановите файлы оттуда. Методы распространения программ-вымогателей могут быть вам неизвестны, и мы объясним наиболее распространенные методы в следующих пунктах.

Tcvp Способы распространения файловых вирусов

Некоторые основные методы используются для распространения вредоносных программ кодирования данных, таких как спам по электронной почте и вредоносные загрузки. Поскольку пользователи довольно небрежны, когда они открывают электронные письма и загружают файлы, тем, кто распространяет программы-вымогатели, часто нет необходимости использовать более сложные методы. Однако это не означает, что распространители вообще не используют более сложные методы. Все, что преступники должны сделать, это использовать известное название компании, написать общее, но несколько заслуживающее доверия электронное письмо, прикрепить зараженный файл к электронному письму и отправить его потенциальным жертвам. Как правило, в электронных письмах будут упоминаться деньги, которые пользователи более склонны воспринимать всерьез. Хакеры предпочитают притворяться из Amazon и предупреждать вас о том, что в вашем аккаунте была замечена странная активность или была совершена какая-то покупка. Вам нужно следить за определенными признаками при открытии электронных писем, если вы хотите защитить свое устройство. Проверьте отправителя, чтобы убедиться, что это кто-то, кого вы знаете. Проверка адреса электронной почты отправителя по-прежнему важна, даже если вы знаете отправителя. Эти вредоносные электронные письма также часто имеют грамматические ошибки, которые, как правило, довольно легко заметить. Вы также должны принять к сведению, как отправитель обращается к вам, если это отправитель, с которым у вас был бизнес раньше, он всегда будет приветствовать вас по вашему имени, а не универсальному Клиенту или Участнику. Уязвимости в устройстве также могут использоваться программами-вымогателями для проникновения в ваше устройство. У программы есть определенные слабые места, которые могут быть использованы для проникновения вредоносного ПО на компьютер, но авторы программного обеспечения исправляют их, как только они обнаружены. Тем не менее, как показали всемирные атаки программ-вымогателей, не все устанавливают эти обновления. Очень важно, чтобы вы часто обновляли свое программное обеспечение, потому что, если слабое место достаточно серьезное, серьезные слабые места могут использоваться вредоносным программным обеспечением, поэтому крайне важно, чтобы все ваши программы были исправлены. Обновления могут устанавливаться автоматически, если вы не хотите беспокоиться о них каждый раз.

Что делает Tcvp файловый вирус

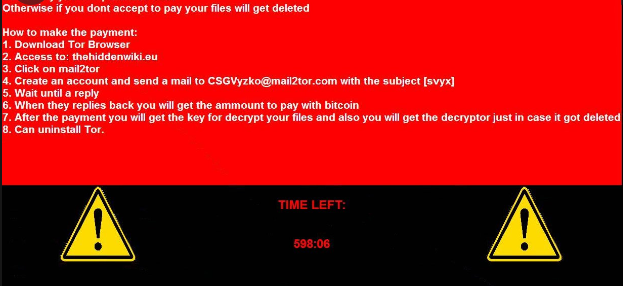

Вредоносное ПО с шифрованием файлов нацелено не на все файлы, а только на определенные виды, и когда они находятся, они кодируются почти сразу. Даже если то, что произошло, изначально не было ясно, вы наверняка узнаете, что что-то не так, когда файлы не открываются так, как должны. Ко всем закодированным файлам будет добавлено расширение, которое может помочь пользователям выяснить имя файла, шифрующего имя вредоносного программного обеспечения. К сожалению, файлы могут быть постоянно зашифрованы, если реализован надежный алгоритм шифрования. В заметке преступники скажут вам, что они зашифровали ваши данные, и предложат вам способ их расшифровки. Они предложат вам дешифратор, который не будет бесплатным. Если сумма выкупа конкретно не указана, вам придется использовать указанный адрес электронной почты, чтобы связаться с хакерами, чтобы узнать сумму, которая может зависеть от ценности ваших данных. Очевидно, что выплата выкупа не поощряется. Когда все остальные варианты не помогают, только тогда стоит задуматься об оплате. Может быть, вы просто не помните, как создавали копии. Или, может быть, была выпущена бесплатная утилита расшифровки. Если вредоносное ПО для кодировки файлов взломано, кто-то может бесплатно освободить дешифратор. Изучите этот вариант, и только когда вы уверены, что нет бесплатной утилиты для расшифровки, вы должны даже подумать об оплате. Вам не придется беспокоиться, если вы когда-нибудь снова окажетесь в этой ситуации, если вы инвестируете часть этой суммы в резервное копирование. И если резервная копия доступна, вы можете восстановить файлы оттуда после удаления Tcvp вируса, если он все еще остается на вашем компьютере. В будущем, по крайней мере, постарайтесь убедиться, что вы максимально избегаете программ-вымогателей, ознакомившись с тем, как они распространяются. По крайней мере, не открывайте вложения электронной почты случайным образом, не обновляйте программное обеспечение и загружайте только из источников, которым, как вы знаете, вы можете доверять.

Tcvp удаление

инструмент защиты от вредоносных программ будет необходим, если вы хотите избавиться от программы-вымогателя в случае, если она все еще остается на вашем компьютере. Может быть сложно вручную исправить Tcvp вирус, потому что вы можете непреднамеренно нанести ущерб своему устройству. Антивредоносная программа была бы более безопасным вариантом в этой ситуации. Программное обеспечение не только поможет вам позаботиться о заражении, но и может остановить проникновение вредоносных программ для шифрования данных в будущем. Выберите антивирусную программу, которая наилучшим образом соответствует тому, что вам нужно, загрузите ее и просканируйте свой компьютер на наличие угрозы после ее установки. Имейте в виду, что инструмент удаления вредоносных программ только прекратит угрозу, он не поможет в расшифровке данных. После того, как программа-вымогатель будет полностью устранена, вы можете безопасно использовать свое устройство снова, регулярно создавая резервные копии своих файлов.

Offers

Скачать утилитуto scan for TcvpUse our recommended removal tool to scan for Tcvp. Trial version of provides detection of computer threats like Tcvp and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите Tcvp, используя безопасный режим с поддержкой сети.

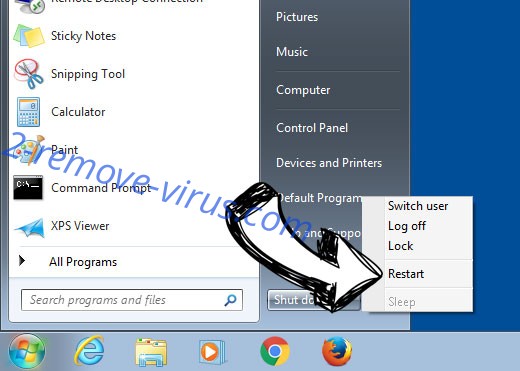

Удалить Tcvp из Windows 7/Windows Vista/Windows XP

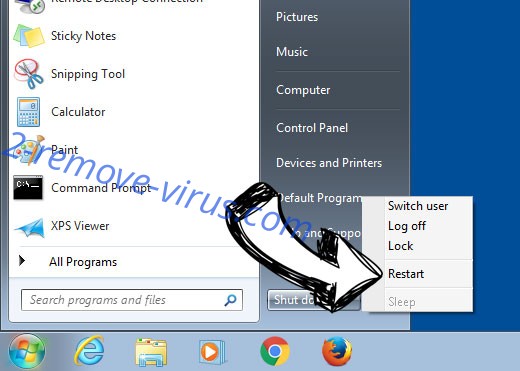

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

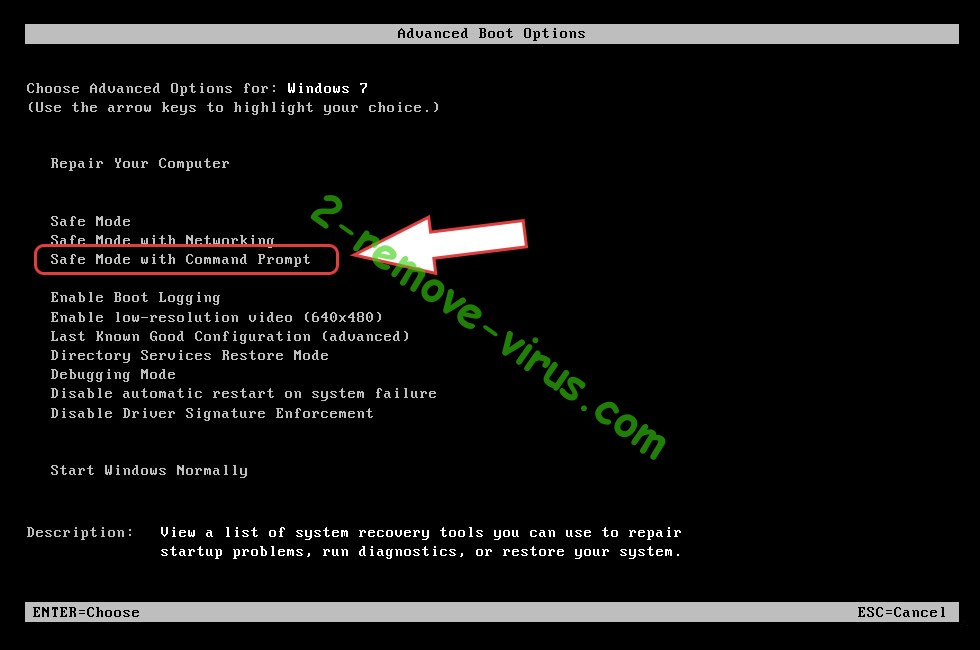

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления Tcvp

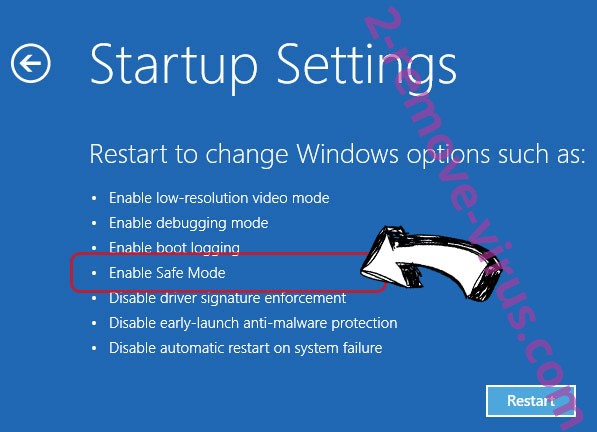

Удалить Tcvp из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления Tcvp

шаг 2. Восстановление файлов с помощью восстановления системы

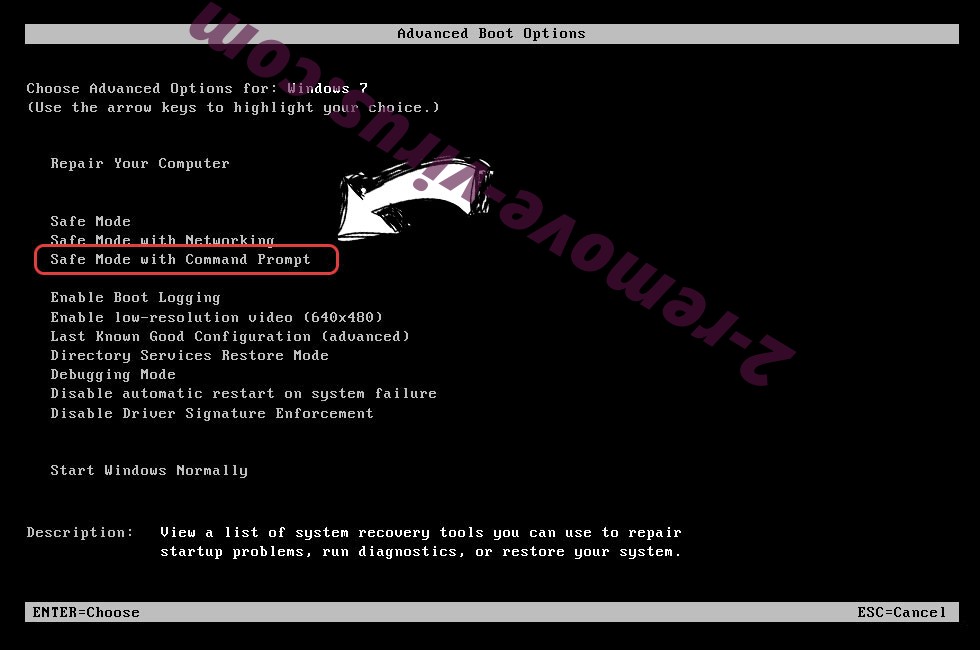

Удалить Tcvp из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

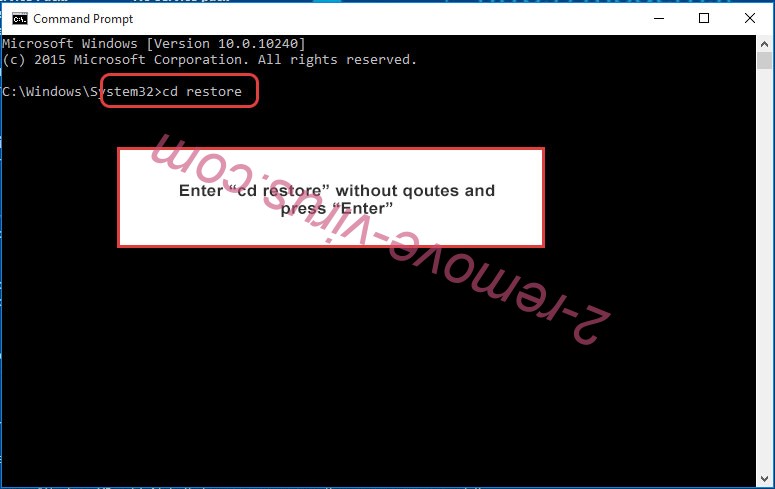

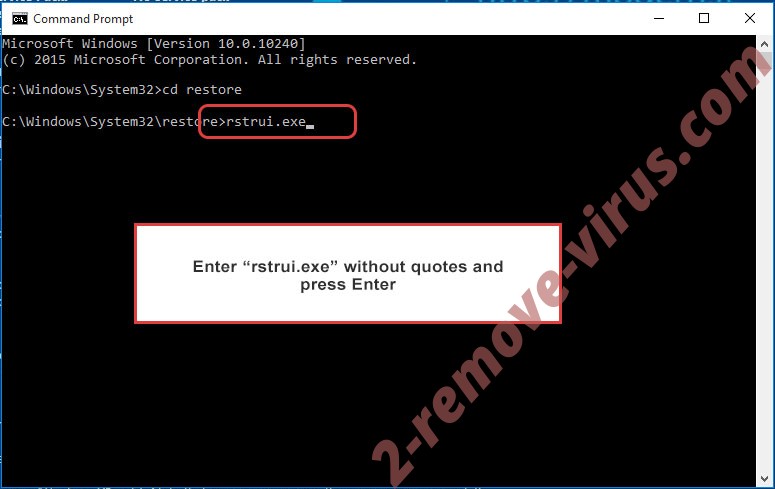

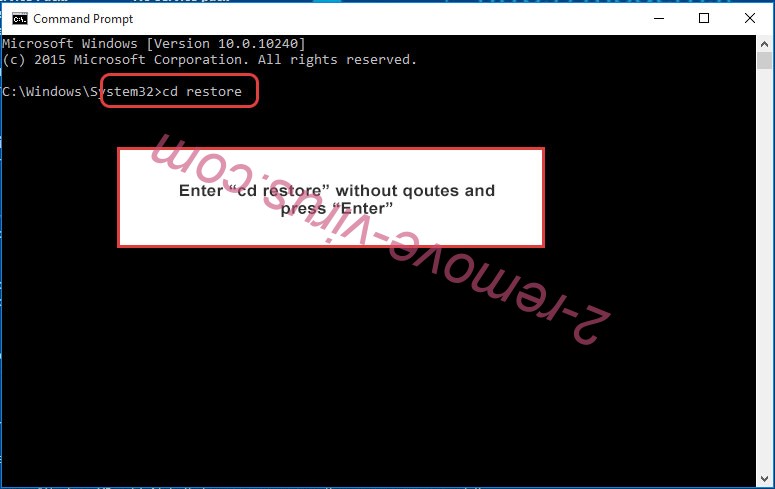

- Введите cd restore и нажмите Enter.

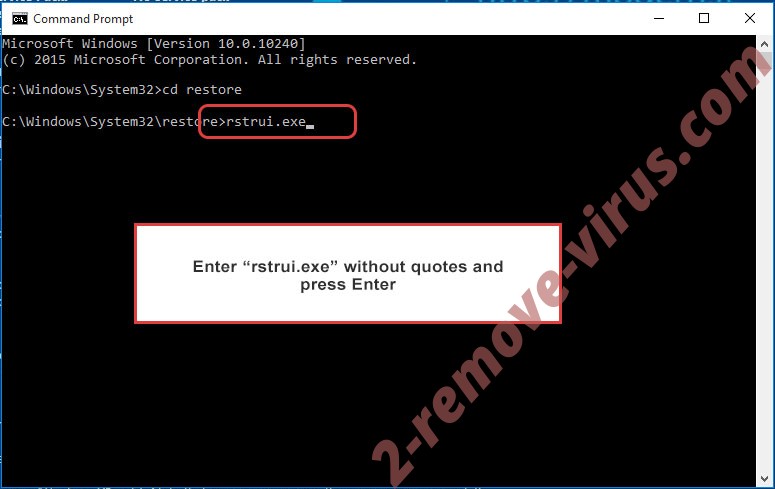

- Введите rstrui.exe и нажмите клавишу Enter.

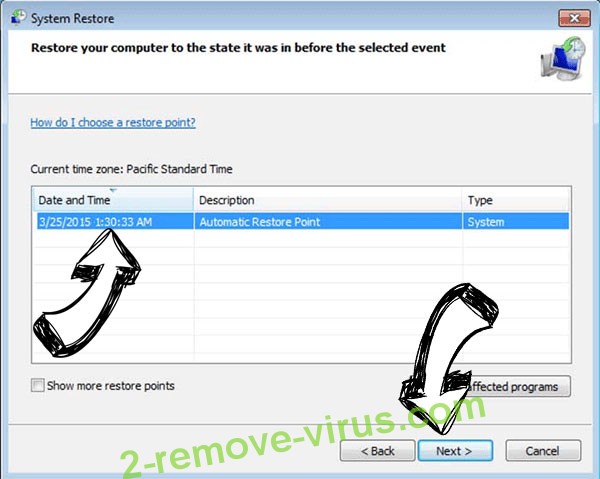

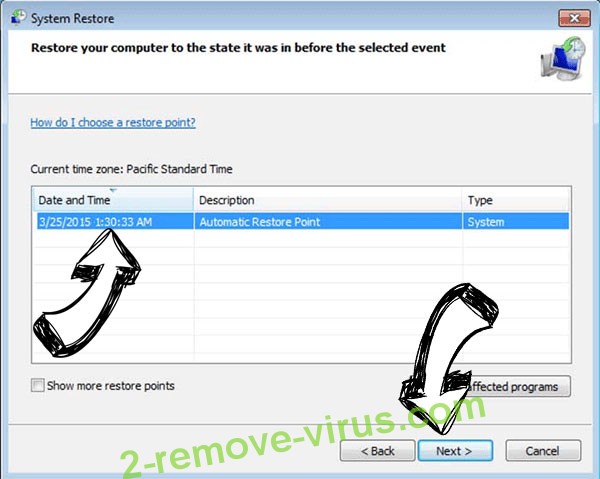

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

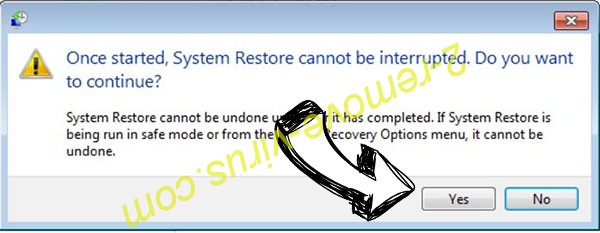

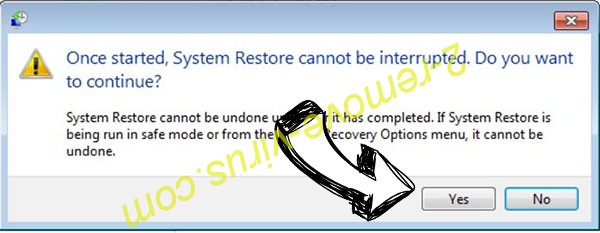

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

Удалить Tcvp из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

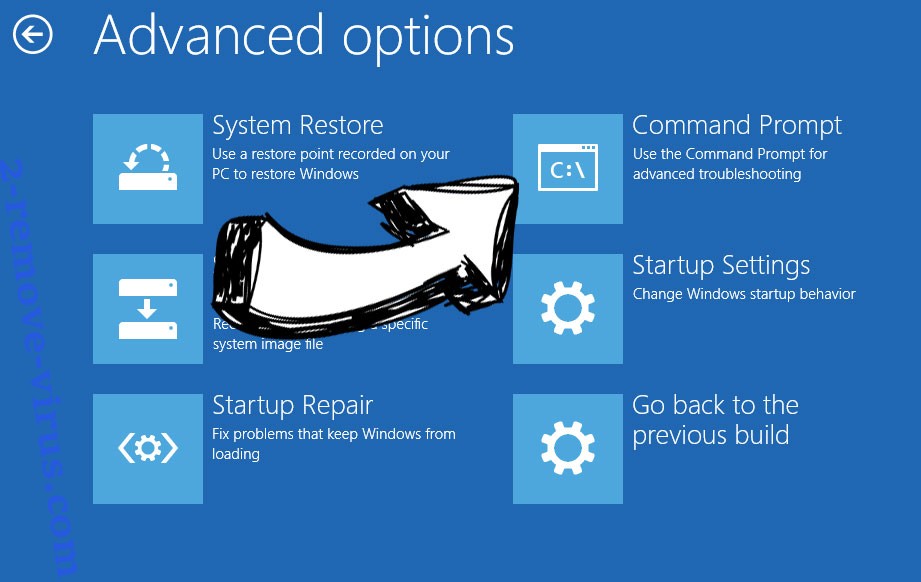

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

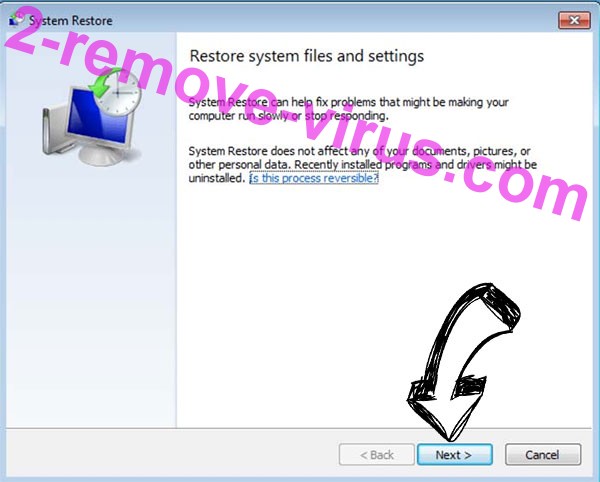

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.