Что такое Rrcc Ransomware

Программа-вымогатель, известная как Rrcc Ransomware , классифицируется как очень вредная угроза из-за количества ущерба, который она может нанести. Вредоносная программа для кодирования данных — это не то, о чем слышал каждый пользователь, и если вы впервые сталкиваетесь с ней, вы узнаете, сколько вреда она может нанести из первых рук. Программы-вымогатели используют мощные алгоритмы шифрования для шифрования данных, и как только они будут заблокированы, ваш доступ к ним будет предотвращен. Жертвы не всегда имеют возможность восстановить файлы, поэтому считается, что вымогатели настолько высокого уровня заражения.

Дешифратор будет предложен вам преступниками, но купить его — не лучшая идея. Расшифровка файла даже после оплаты не гарантируется, поэтому ваши деньги могут быть потрачены впустую. Что мешает мошенникам просто взять ваши деньги, не давая вам инструмента расшифровки. Также следует учитывать, что деньги пойдут на будущие вредоносные проекты. Вредоносная программа для шифрования файлов уже стоит 5 миллиардов долларов в убытках для различных предприятий в 2017 году, и это едва ли приблизительная сумма. Мошенники также понимают, что они могут зарабатывать легкие деньги, и когда жертвы платят выкуп, они делают индустрию вымогателей привлекательной для таких людей. Подумайте о покупке резервной копии на эти деньги, потому что вы можете оказаться в ситуации, когда вы снова столкнетесь с потерей данных. Если вы сделали резервную копию до того, как ваше устройство загрязнилось, удалите Rrcc Ransomware и восстановите данные оттуда. Вы найдете информацию о методах распространения вредоносных программ для кодирования файлов и о том, как этого избежать, в следующем абзаце.

Rrcc Ransomware способы распространения

Заражение программами-вымогателями может произойти довольно легко, часто используя такие методы, как добавление зараженных файлов в электронные письма, использование неисправленного программного обеспечения и размещение зараженных файлов на сомнительных платформах загрузки. Многие вредоносные программы кодирования данных полагаются на то, что пользователи спешно открывают вложения электронной почты и не должны использовать более сложные методы. Тем не менее, некоторые программы-вымогатели могут распространяться с использованием более сложных методов, которые требуют больше усилий. Все, что нужно сделать хакерам, это использовать известное название компании, написать общее, но несколько заслуживающее доверия электронное письмо, добавить зараженный файл в электронное письмо и отправить его будущим жертвам. Как правило, в электронных письмах упоминаются деньги, которые пользователи склонны воспринимать всерьез. Если киберпреступники использовали название крупной компании, такой как Amazon, люди могут открыть вложение, не задумываясь, поскольку киберпреступники могут просто сказать, что в учетной записи наблюдалась сомнительная активность или была совершена покупка и добавлена квитанция. Есть несколько вещей, которые вы должны учитывать при открытии файлов, прикрепленных к электронным письмам, если вы хотите сохранить свою систему в безопасности. Прежде всего, если вы не знакомы с отправителем, загляните в них перед открытием вложения. И если вы знакомы с ними, проверьте адрес электронной почты, чтобы убедиться, что он соответствует реальному адресу человека / компании. Электронные письма также часто содержат грамматические ошибки, которые, как правило, довольно легко заметить. Еще одним важным намеком может быть то, что ваше имя нигде не используется, если, скажем, вы используете Amazon, и они должны были отправить вам электронное письмо, они не будут использовать типичные приветствия, такие как Дорогой клиент / Член / Пользователь, а вместо этого вставят имя, которое вы им предоставили. Уязвимости на вашем устройстве Уязвимые программы также могут быть использованы для заражения. Эти слабые места, как правило, обнаруживаются специалистами по безопасности, и когда создатели программного обеспечения узнают о них, они выпускают исправления, чтобы исправить их, чтобы злонамеренные стороны не могли воспользоваться ими для распространения своего вредоносного программного обеспечения. К сожалению, как видно из широкого распространения вымогателей WannaCry, не все пользователи устанавливают исправления по тем или иным причинам. Рекомендуется обновлять программное обеспечение всякий раз, когда доступно обновление. Если вы находите оповещения об обновлениях раздражающими, их можно настроить на автоматическую установку.

Как ведет Rrcc Ransomware себя

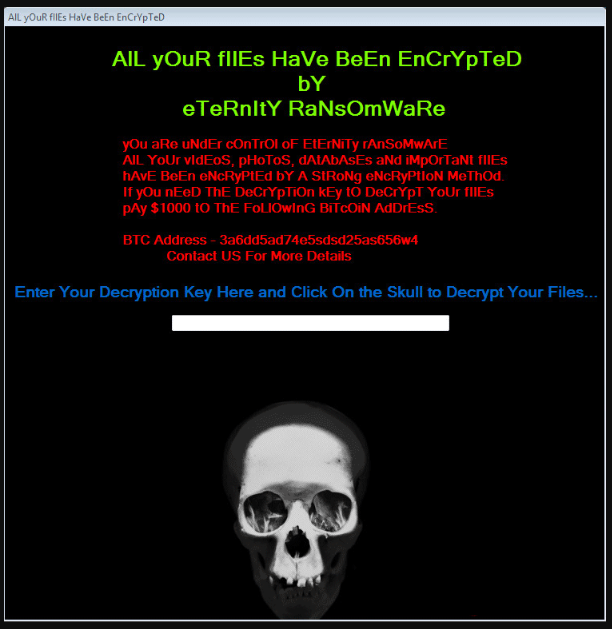

Ваши данные будут закодированы программами-вымогателями, как только они попадут в вашу систему. В начале это может сбивать с толку относительно того, что происходит, но когда ваши файлы не могут быть открыты, как обычно, это должно стать ясным. Файлы, которые были закодированы, будут иметь странное расширение файла, которое обычно помогает людям распознать, с какими программами-вымогателями они имеют дело. К сожалению, файлы могут быть постоянно зашифрованы, если в кодировке данных вредоносная программа использовала надежные алгоритмы шифрования. После того, как все данные будут зашифрованы, на вашем компьютере будет размещена записка о выкупе, которая должна в некоторой степени объяснить, что произошло и как вы должны действовать. Мошенники будут поощрять вас использовать свой платный дешифратор и предупреждать, что другие способы могут привести к повреждению ваших файлов. В записке должна быть четко указана цена за дешифратор, но если это не так, это даст вам возможность связаться с преступниками, чтобы установить цену. Так же, как мы обсуждали выше, мы не поощряем выполнение запросов. Когда все остальные варианты не помогают, только тогда стоит задуматься о выполнении просьб. Возможно, вы забыли, что сделали резервную копию для своих файлов. Или, если вам повезет, какой-нибудь исследователь, возможно, выпустил бесплатный дешифратор. Исследователи вредоносных программ могут взломать программы-вымогатели, таким образом, могут быть разработаны бесплатные дешифраторы. Учтите это, прежде чем даже подумать о выполнении требований. Более разумной покупкой было бы резервное копирование. И если резервное копирование является вариантом, вы можете восстановить данные оттуда после удаления Rrcc Ransomware вируса, если он все еще присутствует в вашей системе. Теперь, когда вы знаете, сколько вреда может нанести такая угроза, сделайте все возможное, чтобы избежать ее. Убедитесь, что ваше программное обеспечение обновляется всякий раз, когда выпускается обновление, вы не открываете случайным образом файлы, прикрепленные к электронным письмам, и вы доверяете только надежным источникам с вашими загрузками.

Способы исправления Rrcc Ransomware

Если программа-вымогатель все еще остается, вам придется получить инструмент защиты от вредоносных программ, чтобы завершить его. При попытке вручную исправить Rrcc Ransomware вирус вы можете нанести дополнительный вред, если вы не будете осторожны или осведомлены, когда дело доходит до компьютеров. Вместо этого мы предлагаем вам использовать программу удаления вредоносных программ, метод, который не поставит вашу систему под угрозу. Программа удаления вредоносных программ предназначена для того, чтобы позаботиться об этих угрозах, в зависимости от того, что вы решили, она может даже предотвратить заражение. Поэтому выберите инструмент, установите его, просканируйте систему и, как только вымогатель будет найден, завершите его. К сожалению, эти программы не помогут восстановить файлы. После того, как инфекция исчезнет, убедитесь, что вы регулярно копируете все свои данные.

Offers

Скачать утилитуto scan for Rrcc RansomwareUse our recommended removal tool to scan for Rrcc Ransomware. Trial version of provides detection of computer threats like Rrcc Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите Rrcc Ransomware, используя безопасный режим с поддержкой сети.

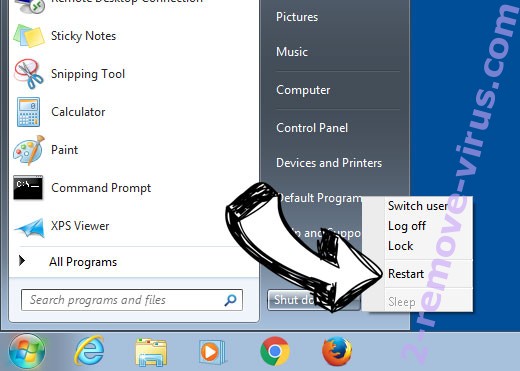

Удалить Rrcc Ransomware из Windows 7/Windows Vista/Windows XP

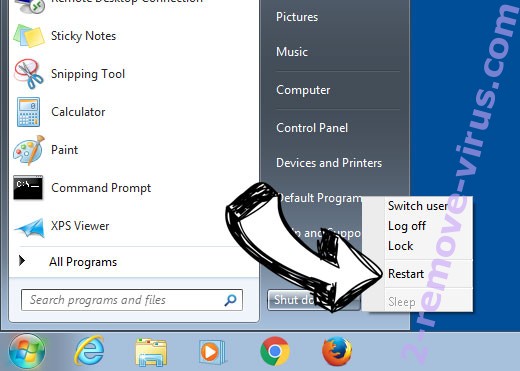

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

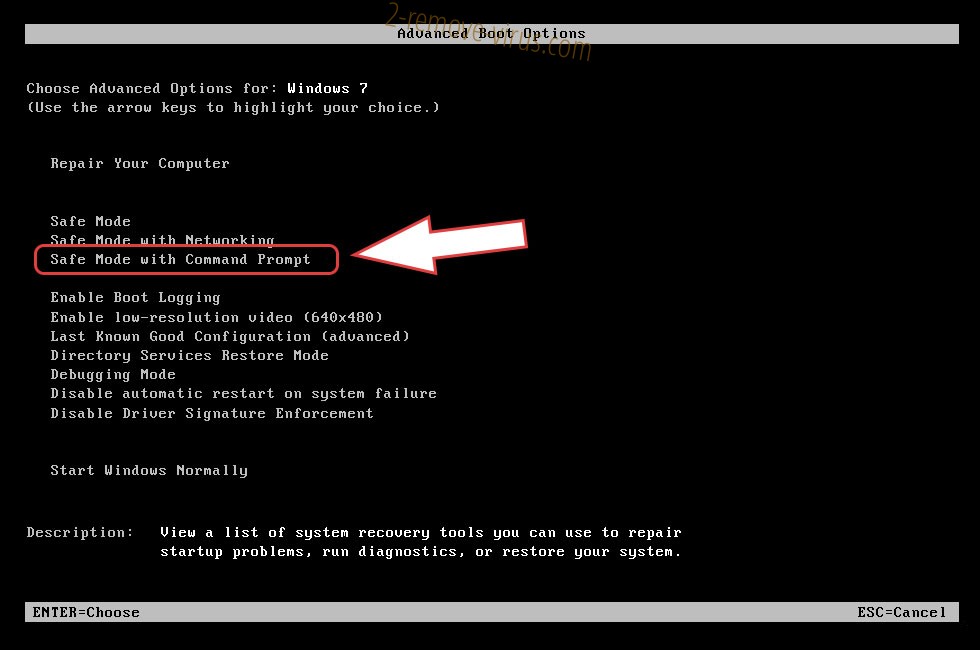

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления Rrcc Ransomware

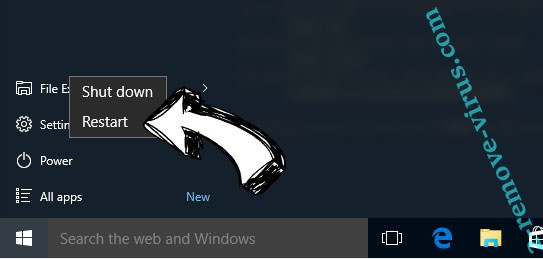

Удалить Rrcc Ransomware из Windows 8/Windows 10

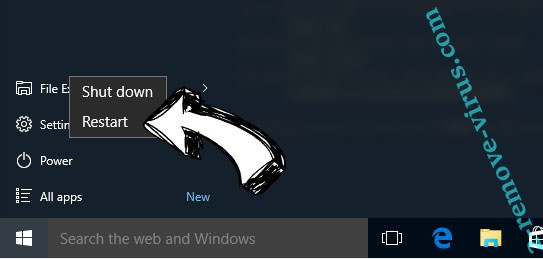

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

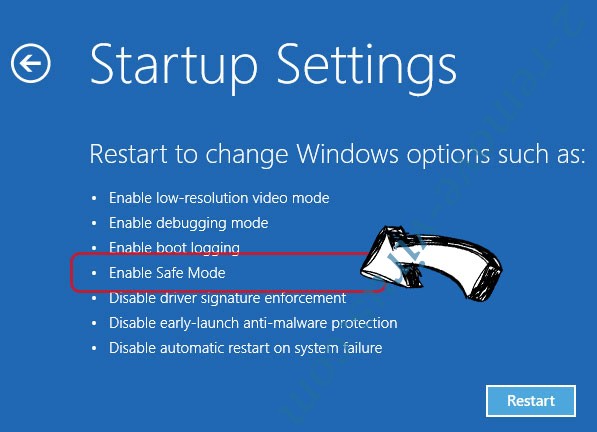

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления Rrcc Ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

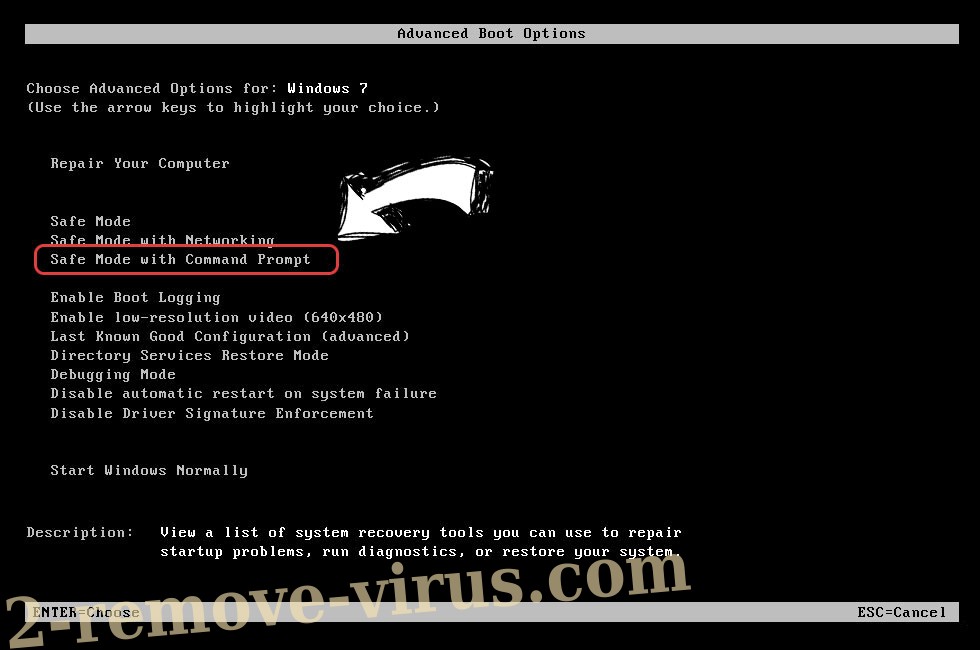

Удалить Rrcc Ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

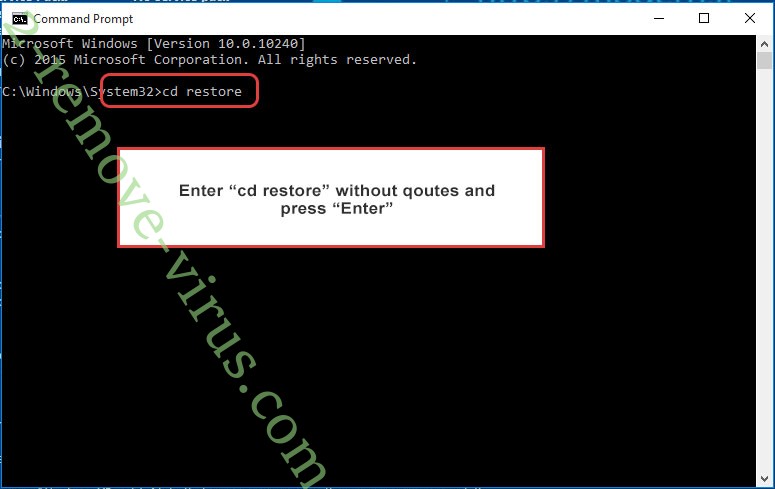

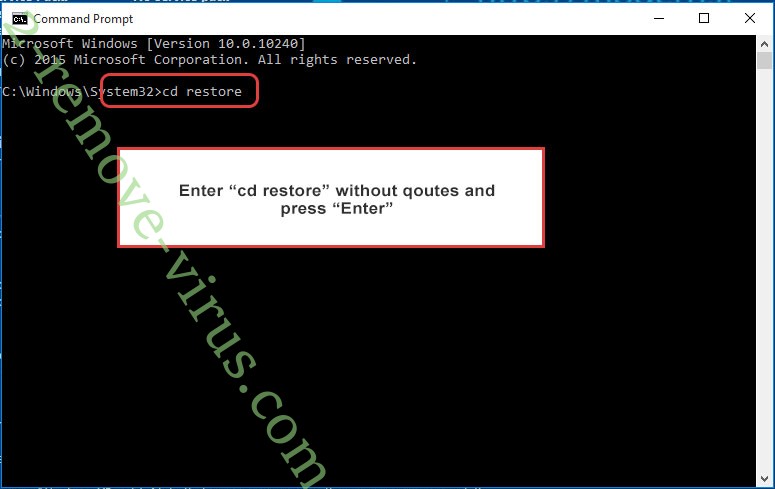

- Введите cd restore и нажмите Enter.

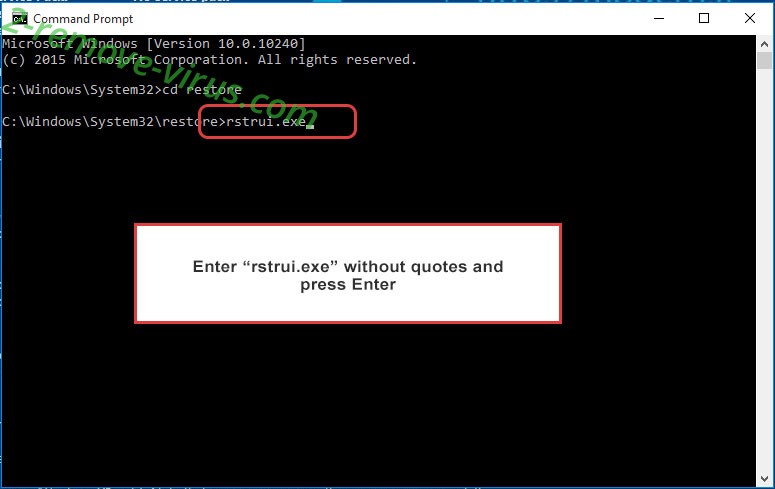

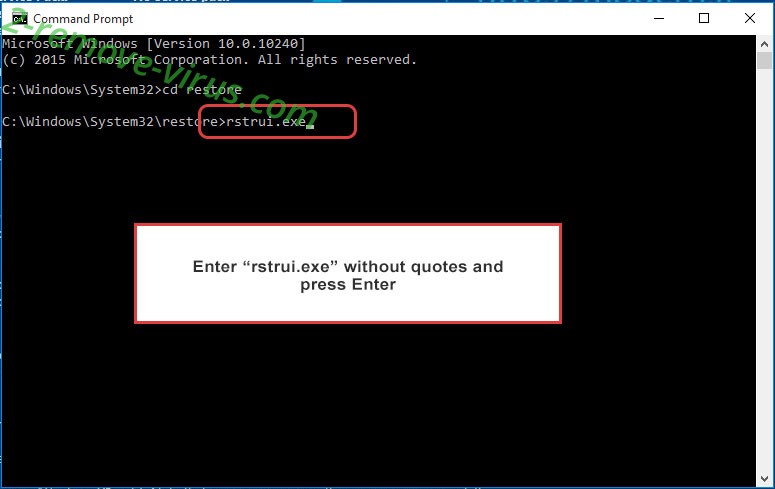

- Введите rstrui.exe и нажмите клавишу Enter.

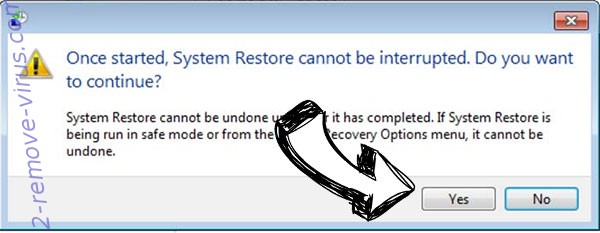

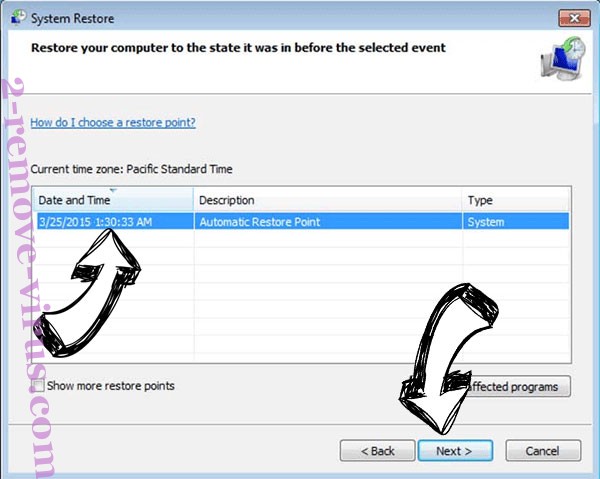

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

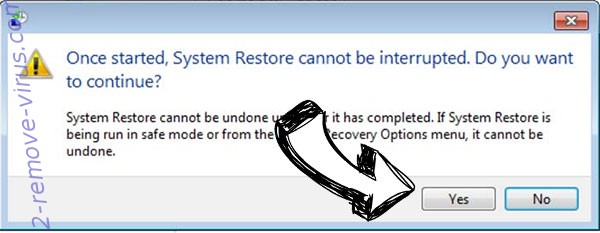

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

Удалить Rrcc Ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

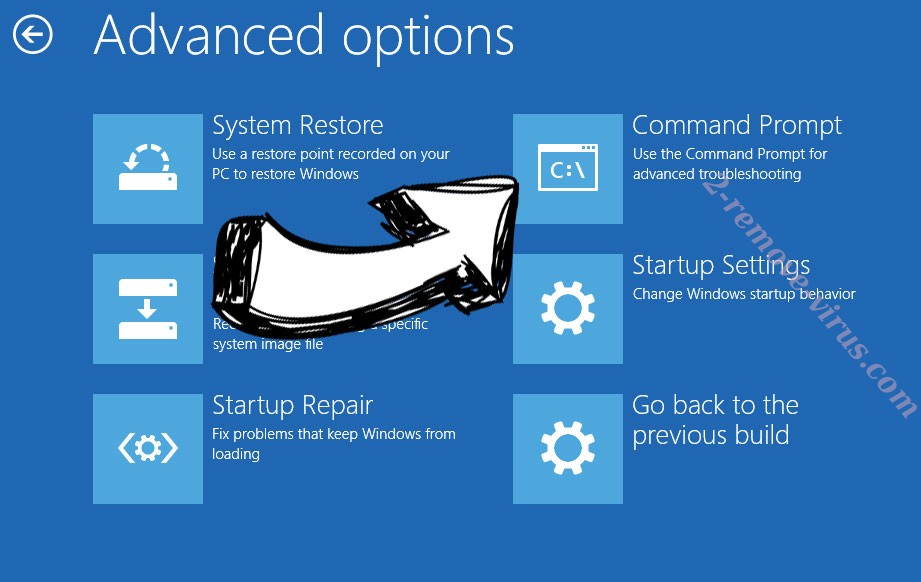

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

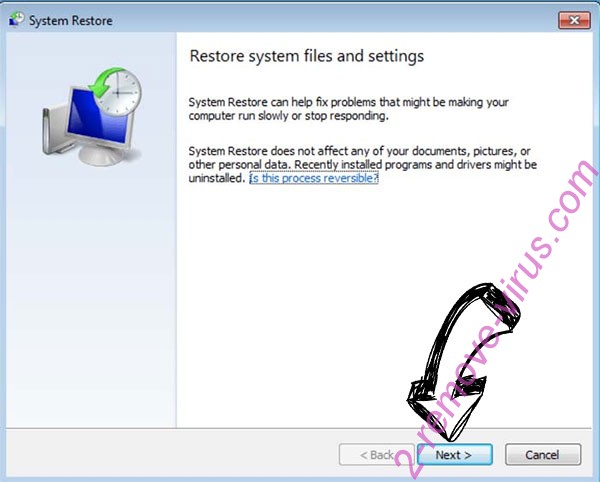

- Нажмите кнопку Далее в окне Восстановление системы.

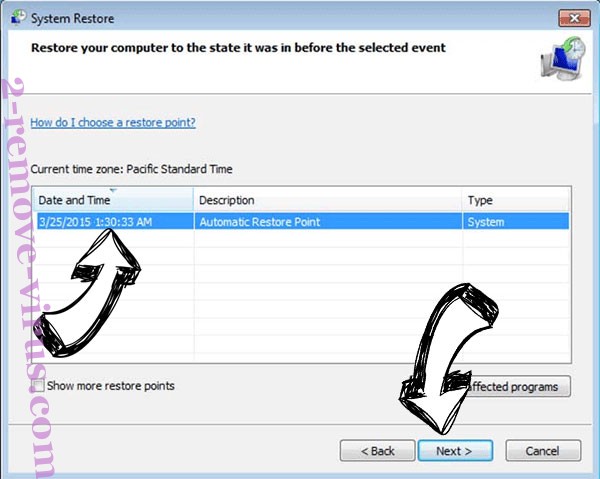

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.