Что такое Rootxwolf Ransomware

Программа-вымогатель, известная как Rootxwolf Ransomware , классифицируется как очень вредная угроза из-за возможного ущерба, который она может причинить. Если вы никогда не слышали о такого рода вредоносных программах до сих пор, вы можете быть в шоке. Ваши данные могли быть зашифрованы с использованием мощных алгоритмов шифрования, блокирующих вас от открытия файлов.

Поскольку вредоносное ПО для шифрования данных может означать постоянную потерю данных, этот вид заражения очень опасен. Crooks даст вам возможность восстановить файлы, если вы заплатите выкуп, но это не рекомендуемый вариант. Есть много случаев, когда выплата выкупа не приводит к восстановлению файла. Может быть наивно думать, что киберпреступники будут чувствовать себя обязанными помочь вам восстановить файлы, когда им это не нужно. Также учтите, что деньги пойдут на будущую преступную деятельность. Вымогатели уже нанесли миллиардный ущерб различным предприятиям в 2017 году, и это всего лишь приблизительная сумма. Когда люди уступают требованиям, программы-вымогатели становятся все более прибыльными, тем самым привлекая больше людей, которых заманивают легкими деньгами. Инвестирование денег, которые от вас требуются, в резервное копирование может быть более разумным вариантом, потому что потеря данных больше не будет возможной. И вы можете просто удалить Rootxwolf Ransomware , не беспокоясь. Вы найдете информацию о методах распространения вредоносных программ с шифрованием файлов и о том, как этого избежать, в абзаце ниже.

Rootxwolf Ransomware способы распространения

Вредоносное ПО, шифрующее данные, обычно путешествует через такие методы, как вложения электронной почты, вредоносные загрузки и наборы эксплойтов. Обычно нет необходимости придумывать более сложные методы, потому что многие пользователи не осторожны, когда они используют электронную почту и загружают файлы. Тем не менее, существуют вредоносные программы для шифрования файлов, которые используют сложные методы. Мошенники пишут довольно убедительное электронное письмо, притворяясь от какой-то надежной компании или организации, добавляют вредоносное ПО в электронное письмо и отправляют его. Эти электронные письма обычно обсуждают деньги, потому что это деликатная тема, и пользователи с большей вероятностью будут резкими при открытии электронных писем, связанных с деньгами. Если киберпреступники использовали название такой компании, как Amazon, пользователи могут открыть вложение, не задумываясь, поскольку преступники могут просто сказать, что в учетной записи была замечена подозрительная активность или была совершена покупка и добавлена квитанция. Вы должны следить за определенными признаками при работе с электронной почтой, если вы хотите чистую систему. Важно проверить, знакомы ли вы с отправителем, прежде чем открывать вложенный файл. Не спешите открывать вложение только потому, что отправитель выглядит легитимным, сначала нужно дважды проверить, соответствует ли адрес электронной почты фактическому адресу электронной почты отправителя. Грамматические ошибки также являются признаком того, что электронное письмо может быть не тем, что вы думаете. Другим довольно очевидным признаком является отсутствие вашего имени в приветствии, если кто-то, чей адрес электронной почты вы обязательно должны открыть, отправит вам электронное письмо, они определенно будут использовать ваше имя вместо общего приветствия, например, клиент или участник. Программа-вымогатель также может проникнуть внутрь, используя не обновленное компьютерное программное обеспечение. Программа поставляется с слабыми местами, которые могут быть использованы для заражения компьютера, но обычно они исправляются, когда поставщик узнает об этом. Однако, судя по распространению WannaCry, очевидно, не все спешат устанавливать эти патчи. Мы рекомендуем обновлять программное обеспечение всякий раз, когда появляется исправление. Если вы находите оповещения об обновлениях проблематичными, вы можете настроить их автоматическую установку.

Как действует Rootxwolf Ransomware

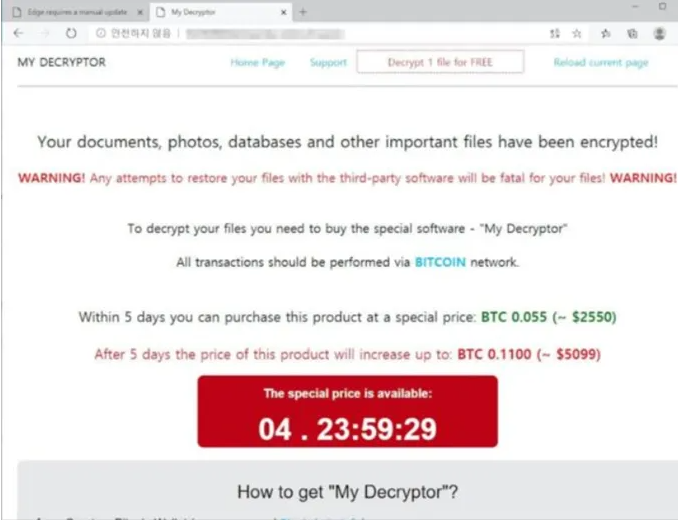

Как только вредоносное ПО для кодирования данных заразит ваш компьютер, оно просканирует вашу систему на наличие определенных типов файлов и, как только они будут найдены, заблокирует их. Если вы изначально не заметили, что что-то происходит, вы наверняка будете знать, что что-то происходит, когда вы не можете открыть свои файлы. Странное расширение также будет добавлено ко всем затронутым файлам, что может помочь точно определить правильное вредоносное ПО для шифрования файлов. К сожалению, расшифровать файлы может быть невозможно, если реализован мощный алгоритм шифрования. В заметке хакеры расскажут вам, что случилось с вашими данными, и предложат вам способ их восстановления. По словам преступников, единственный способ восстановить ваши файлы будет через их дешифратор, который не будет бесплатным. Если сумма, которую вам нужно заплатить, не указана в примечании, вас попросят отправить им электронное письмо, чтобы установить цену, она может варьироваться от нескольких десятков долларов до, возможно, пары сотен. Очевидно, мы не считаем, что оплата является мудрым выбором по причинам, которые уже обсуждались. Уступка требованиям должна рассматриваться, когда все другие альтернативы терпят неудачу. Может быть, вы просто не помните, как создавали копии. Для некоторых вредоносных программ для кодирования файлов дешифраторы могут быть найдены бесплатно. Если вредоносное ПО, шифрующее данные, является расшифровываемым, кто-то может бесплатно освободить дешифратор. Прежде чем сделать выбор в пользу оплаты, рассмотрите этот вариант. Если вы используете часть этих денег для покупки резервной копии, вы не будете поставлены в такую ситуацию снова, так как вы всегда можете получить доступ к копиям этих файлов. Если вы сохранили свои самые важные файлы, вы просто удаляете Rootxwolf Ransomware вирус, а затем восстанавливаете файлы. Сделайте все возможное, чтобы избежать шифрования данных вредоносным программным обеспечением в будущем, и один из способов сделать это — ознакомиться с вероятными средствами, с помощью которых они могут войти в вашу систему. По крайней мере, не открывайте вложения электронной почты слева и справа, обновляйте программное обеспечение и загружайте только из законных источников.

Rootxwolf Ransomware удаление

Если вы хотите полностью избавиться от вредоносного ПО кодирования данных, вам придется получить программу-вымогатель. Вручную исправить Rootxwolf Ransomware вирус может быть довольно сложно, потому что ошибка может привести к дополнительному вреду. Использование программы удаления вредоносных программ является лучшим решением. Этот инструмент удобно иметь на устройстве, потому что он не только обеспечит избавление от этой инфекции, но и предотвратит ее попадание в будущем. Поэтому выберите инструмент, установите его, просканируйте свое устройство и убедитесь, что вы избавились от вредоносного ПО кодирования файлов. Не ожидайте, что программа удаления вредоносных программ восстановит ваши данные, потому что она не сможет этого сделать. Если вы уверены, что ваша система чиста, восстановите файлы из резервной копии, если она у вас есть.

Offers

Скачать утилитуto scan for Rootxwolf RansomwareUse our recommended removal tool to scan for Rootxwolf Ransomware. Trial version of provides detection of computer threats like Rootxwolf Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите Rootxwolf Ransomware, используя безопасный режим с поддержкой сети.

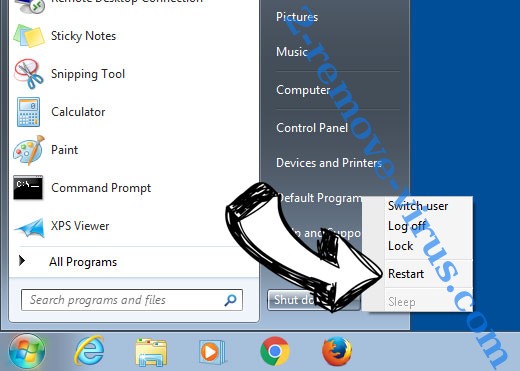

Удалить Rootxwolf Ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления Rootxwolf Ransomware

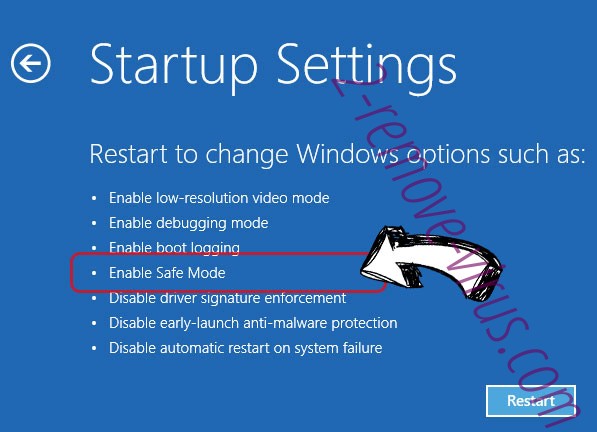

Удалить Rootxwolf Ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления Rootxwolf Ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

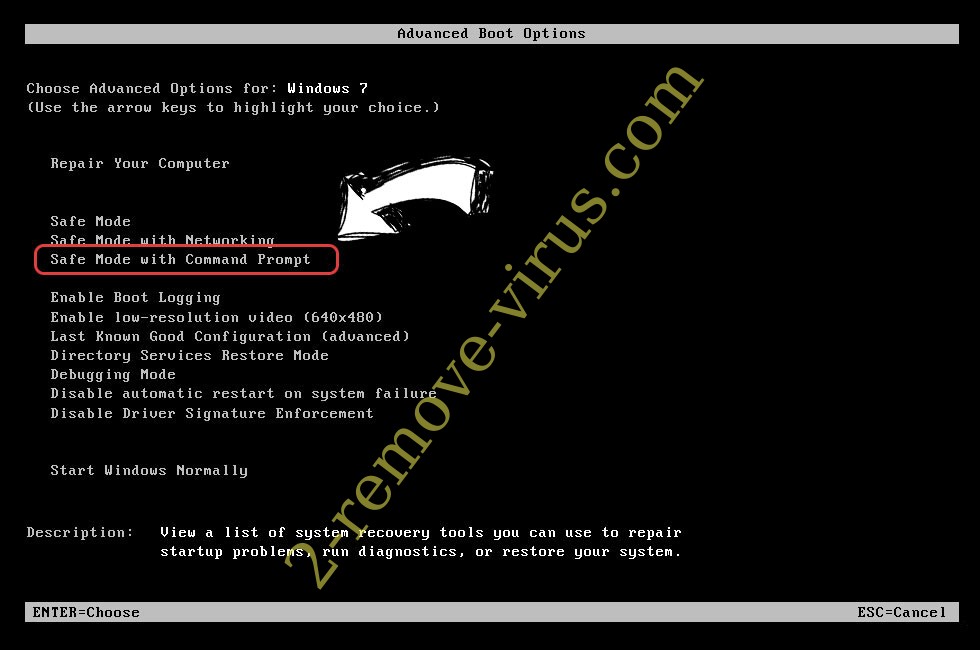

Удалить Rootxwolf Ransomware из Windows 7/Windows Vista/Windows XP

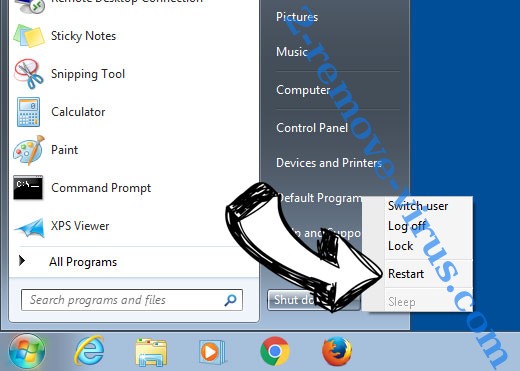

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

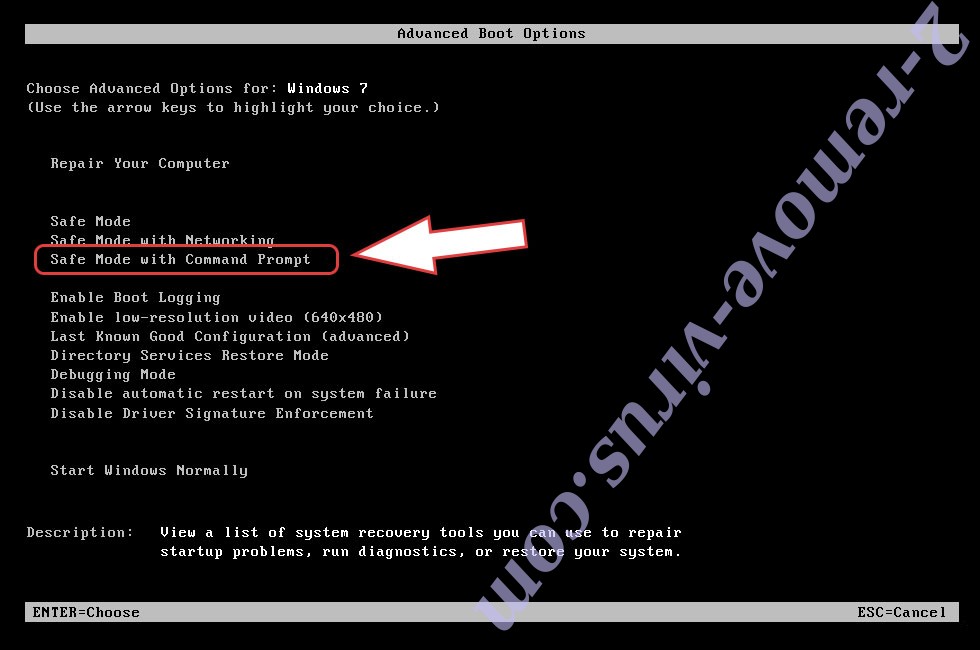

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

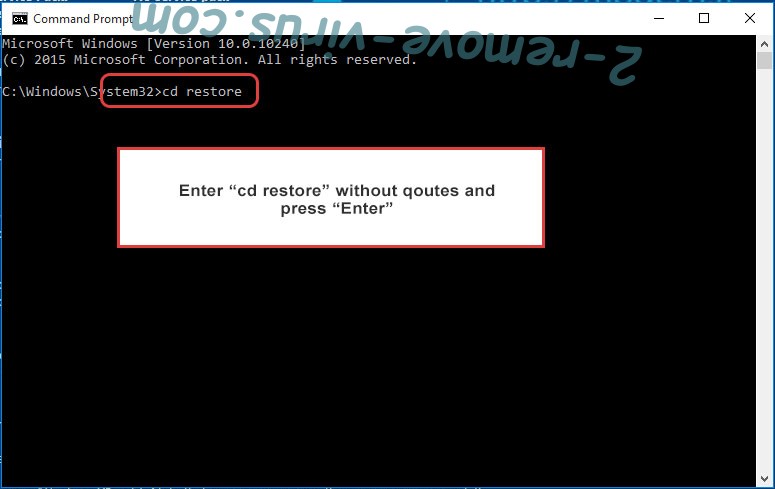

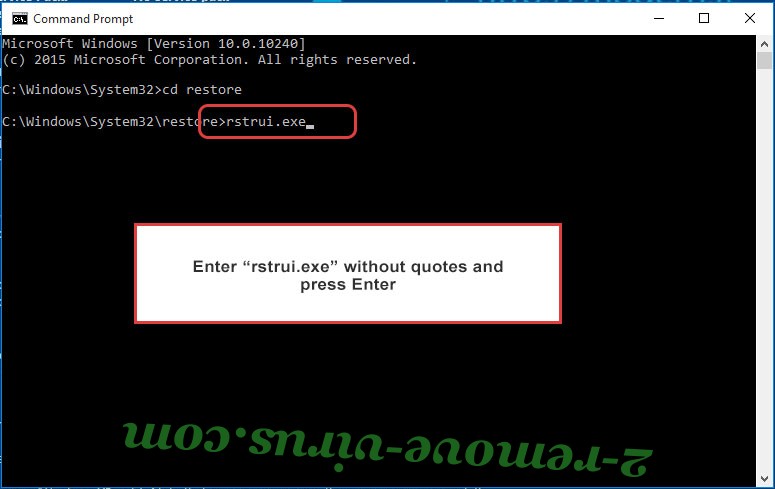

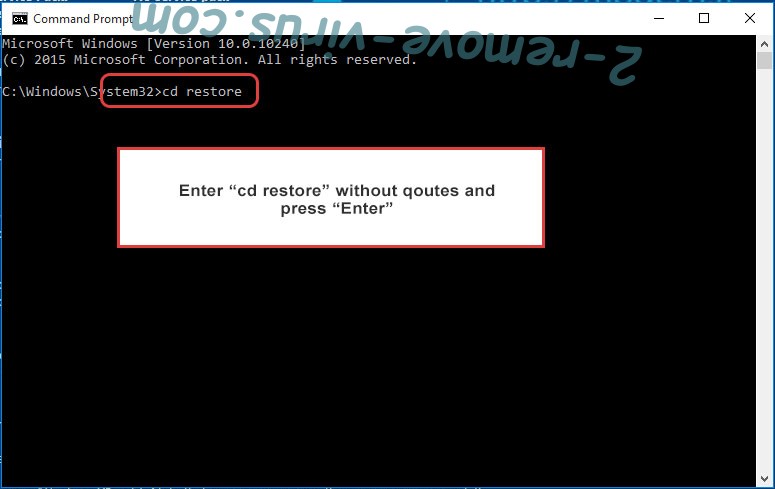

- Введите cd restore и нажмите Enter.

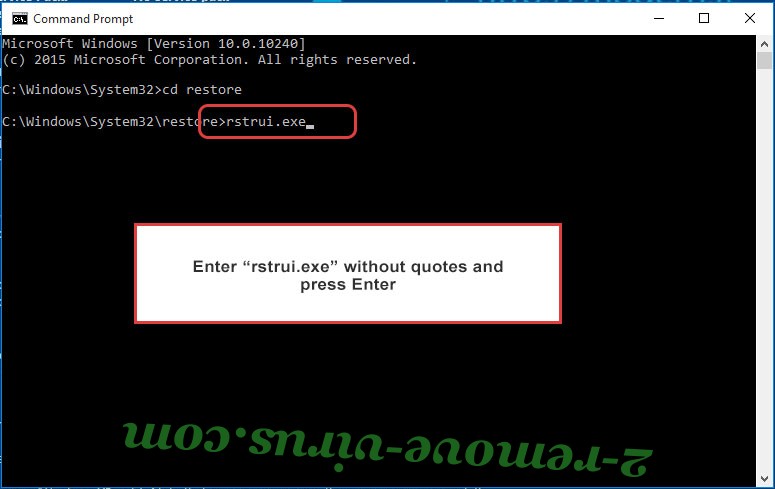

- Введите rstrui.exe и нажмите клавишу Enter.

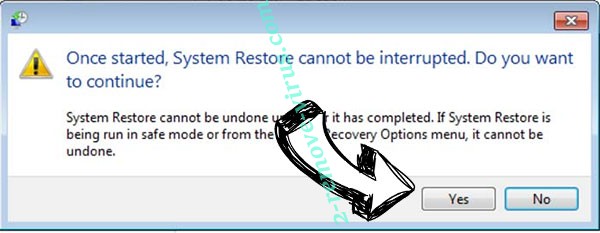

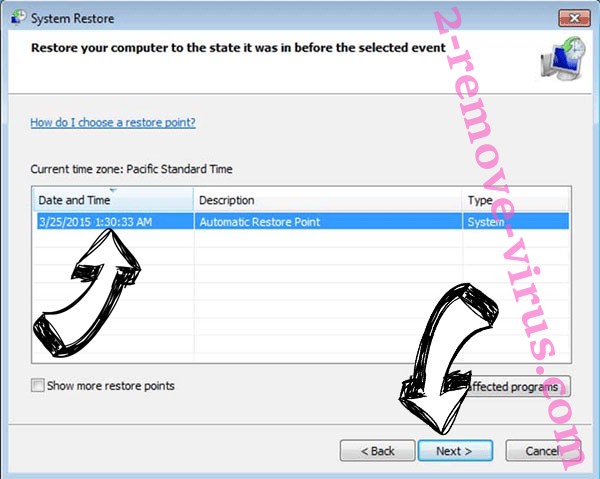

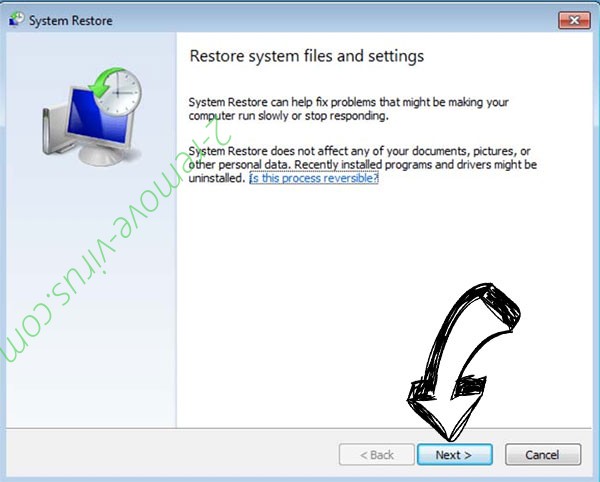

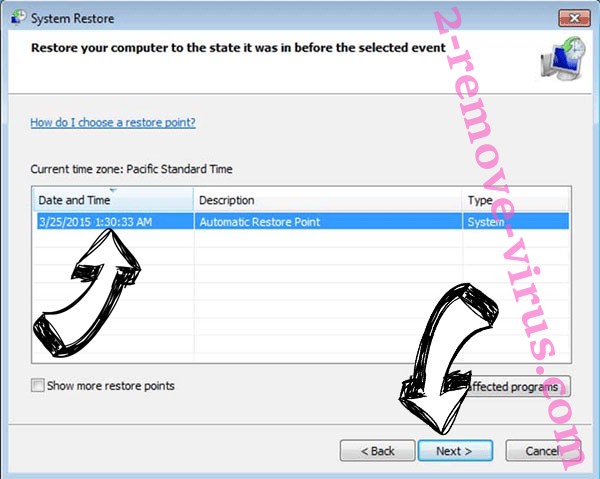

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

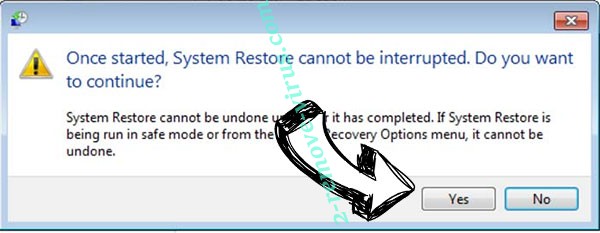

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

Удалить Rootxwolf Ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

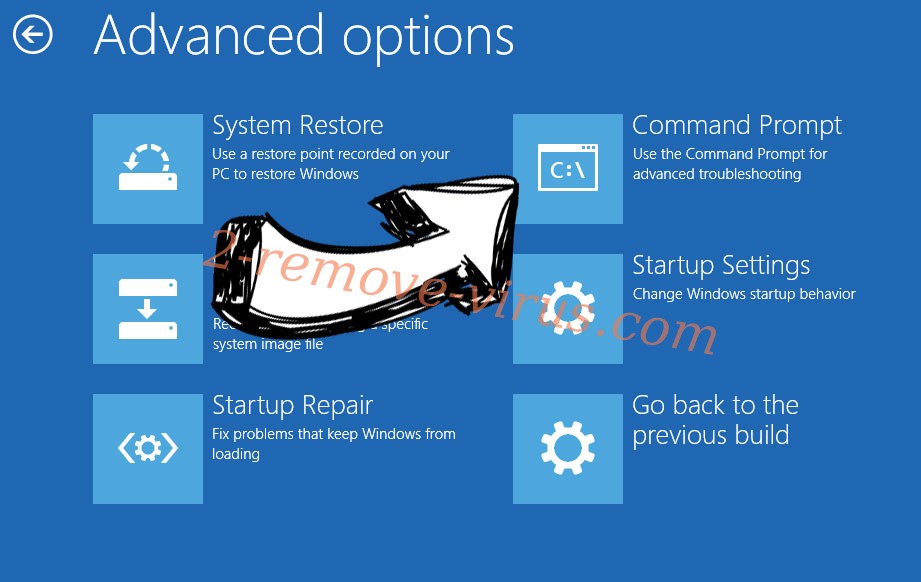

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.