Что такое Ooxa ransomware

Ooxa ransomware считается очень серьезной вредоносной инфекцией, классифицируемой как вымогательство. Если вымогатель был вам неизвестен до сих пор, вас ждет сюрприз. Вредоносное программное обеспечение шифрует данные с помощью надежных алгоритмов шифрования, и как только процесс будет завершен, вы больше не сможете получить к ним доступ. Поскольку расшифровка файлов возможна не во всех случаях, не говоря уже о времени и усилиях, необходимых для возвращения всего в нормальное состояние, вредоносное программное обеспечение для кодирования данных считается очень опасной инфекцией.

У вас есть возможность заплатить выкуп, но это не совсем тот вариант, который рекомендуют специалисты по вредоносным программам. Расшифровка файла даже после оплаты не гарантируется, поэтому ваши деньги могут быть просто потрачены впустую. Не ожидайте, что кибер-мошенники не просто заберут ваши деньги и почувствуют себя обязанными помочь вам. Более того, деньги, которые вы дадите, пойдут на финансирование большего количества будущих вредоносных программ для кодирования данных. Уже предполагается, что вымогатели нанесли миллиардный ущерб различным предприятиям в 2017 году, и это только оценка. И чем больше людей дают им денег, тем более прибыльным становится бизнес-вымогатель, и такого рода деньги наверняка заманят в себя различных мошенников. Ситуации, когда вы можете потерять свои файлы, могут происходить постоянно, поэтому резервное копирование будет лучшей покупкой. Если бы у вас была доступна опция резервного копирования, вы могли бы просто исправить Ooxa ransomware вирус, а затем восстановить данные, не беспокоясь о их потере. Методы распространения программ-вымогателей могут быть вам незнакомы, и мы объясним наиболее частые способы в следующих параграфах.

Как избежать Ooxa ransomware заражения

Вы можете часто сталкиваться с вредоносными программами кодирования данных, добавленными в электронные письма в качестве вложения или на сомнительных веб-сайтах загрузки. Поскольку люди довольно небрежны, когда они открывают электронные письма и загружают файлы, обычно нет необходимости в том, чтобы распространители вредоносных программ для кодирования файлов использовали более сложные методы. Тем не менее, некоторые вредоносные программы для шифрования файлов могут распространяться с использованием более сложных способов, которые требуют больше времени и усилий. Кибер-мошенники добавляют зараженный файл в электронное письмо, пишут какой-то текст и ложно заявляют, что они от реальной компании / организации. Проблемы, связанные с деньгами, являются частой темой в этих электронных письмах, потому что пользователи, как правило, взаимодействуют с этими электронными письмами. И если бы кто-то вроде Amazon отправил пользователю электронное письмо о том, что в его аккаунте или покупке наблюдалась подозрительная активность, владелец учетной записи был бы гораздо более склонен открывать вложение, не задумываясь. Из-за этого вы должны быть осторожны при открытии электронных писем и следить за признаками того, что они могут быть вредоносными. Проверьте отправителя, чтобы узнать, знаком ли он вам. Не делайте ошибку, открывая вложенный файл только потому, что отправитель кажется вам знакомым, сначала вам нужно будет проверить, соответствует ли адрес электронной почты фактическому адресу электронной почты отправителя. Эти вредоносные электронные письма также часто полны грамматических ошибок. Используемое приветствие также может быть подсказкой, так как законные компании, чья электронная почта достаточно важна для открытия, будут использовать ваше имя, а не приветствия, такие как Дорогой клиент / Участник. Вредоносное программное обеспечение с кодировкой файлов также может проникнуть внутрь с помощью необновленного компьютерного программного обеспечения. У всех программ есть слабые места, но обычно поставщики исправляют их при их обнаружении, чтобы вредоносное ПО не могло использовать его для проникновения в компьютер. К сожалению, как показывает программа-вымогатель WannaCry, не все пользователи устанавливают обновления по разным причинам. Ситуации, когда вредоносное ПО использует слабые места для входа, — вот почему так важно, чтобы вы часто обновляли свои программы. Обновления могут быть настроены на автоматическую установку, если вы не хотите беспокоить себя с ними каждый раз.

Что вы можете сделать со своими данными

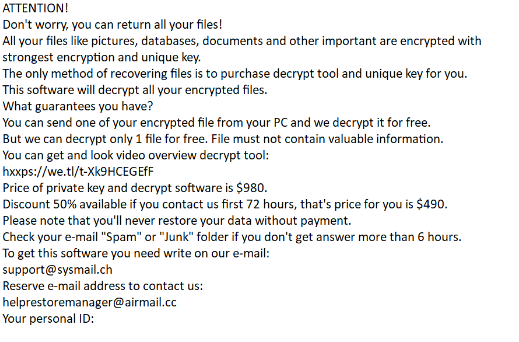

Ваши файлы будут закодированы программой-вымогателем вскоре после того, как они попадут на ваш компьютер. Даже если ситуация не была очевидной с самого начала, вы определенно будете знать, что что-то не так, когда файлы не открываются как обычно. Все закодированные файлы будут иметь странное расширение файла, которое обычно помогает людям распознавать, какой файл шифрует вредоносное программное обеспечение, которое у них есть. Во многих случаях декодирование данных может быть невозможным, поскольку алгоритмы шифрования, используемые в шифровании, не могут быть восстановлены. Записка о выкупе покажет, что произошло и как вы должны продолжать восстанавливать свои данные. Преступники предложат вам купить их платный дешифратор и предупредить, что вы можете нанести вред своим файлам, если будет использован другой метод. Если цена за дешифратор не указана, вам придется связаться с преступниками по электронной почте. Очевидно, что платить выкуп не рекомендуется. Тщательно продумайте все свои варианты, прежде чем даже думать о том, чтобы уступить требованиям. Постарайтесь вспомнить, делали ли вы когда-либо резервные копии, ваши файлы могут где-то храниться. Или, может быть, был разработан бесплатный инструмент расшифровки. Специалисты по безопасности иногда могут создавать бесплатные утилиты для расшифровки, если программа-вымогатель расшифровывается. Прежде чем вы решите заплатить, найдите утилиту для расшифровки. Использование этих денег для надежного резервного копирования может принести больше пользы. Если резервная копия была создана до заражения, вы можете выполнить восстановление данных после удаления Ooxa ransomware вируса. В будущем убедитесь, что вы избегаете вредоносного программного обеспечения для шифрования файлов, и вы можете сделать это, узнав, как оно распространяется. Придерживайтесь законных источников загрузки, будьте осторожны с вложениями электронной почты, которые вы открываете, и поддерживайте свое программное обеспечение в актуальном состоянии.

Способы удаления Ooxa ransomware

Если программа-вымогатель остается в вашей системе, для избавления от нее следует использовать программное обеспечение для удаления вредоносных программ. Если вы не осведомлены, когда дело доходит до компьютеров, непреднамеренный ущерб может быть причинен вашей системе при попытке исправления Ooxa ransomware вручную. Выбор утилиты для удаления вредоносных программ является более разумным выбором. Утилита не только поможет вам справиться с инфекцией, но также может предотвратить проникновение подобных инфекций в будущем. Найдите, какая антивредоносная программа лучше всего соответствует тому, что вам нужно, установите ее и просканируйте свой компьютер, чтобы найти инфекцию. К сожалению, эти программы не помогут с расшифровкой данных. Если вы уверены, что ваше устройство чистое, разблокируйте Ooxa ransomware файлы из резервной копии, если она у вас есть.

Offers

Скачать утилитуto scan for Ooxa ransomwareUse our recommended removal tool to scan for Ooxa ransomware. Trial version of provides detection of computer threats like Ooxa ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите Ooxa ransomware, используя безопасный режим с поддержкой сети.

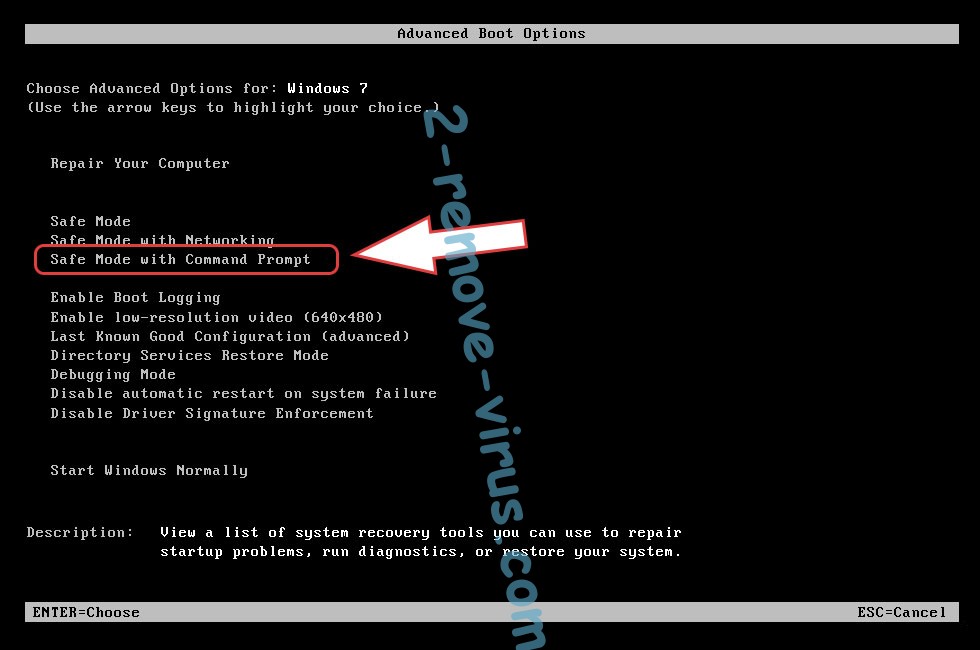

Удалить Ooxa ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления Ooxa ransomware

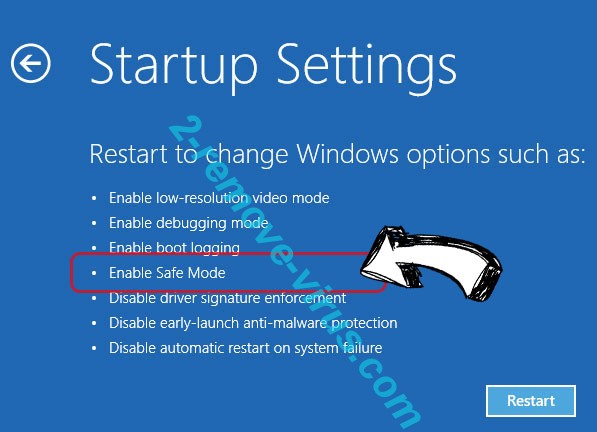

Удалить Ooxa ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления Ooxa ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

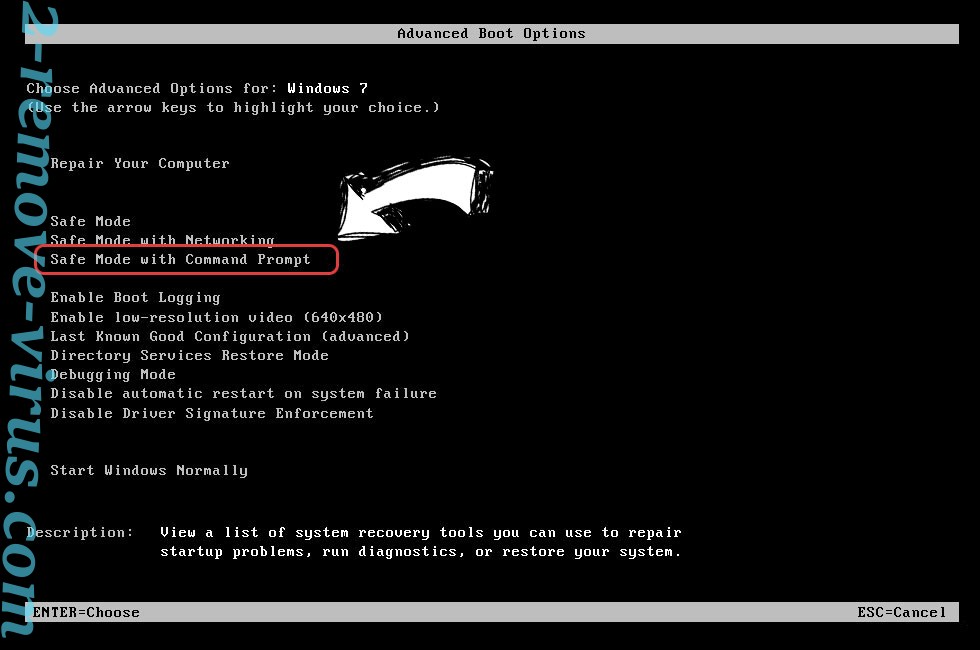

Удалить Ooxa ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

- Введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите клавишу Enter.

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

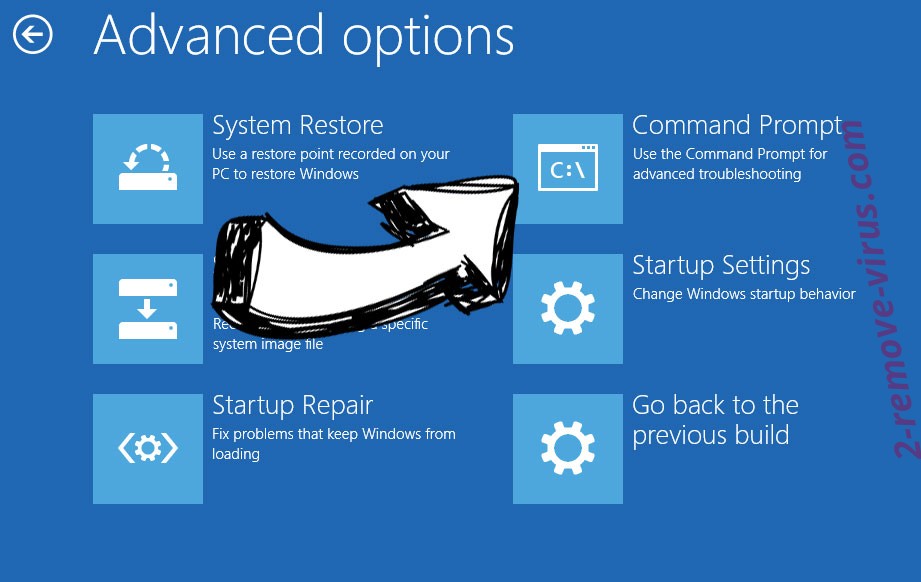

Удалить Ooxa ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

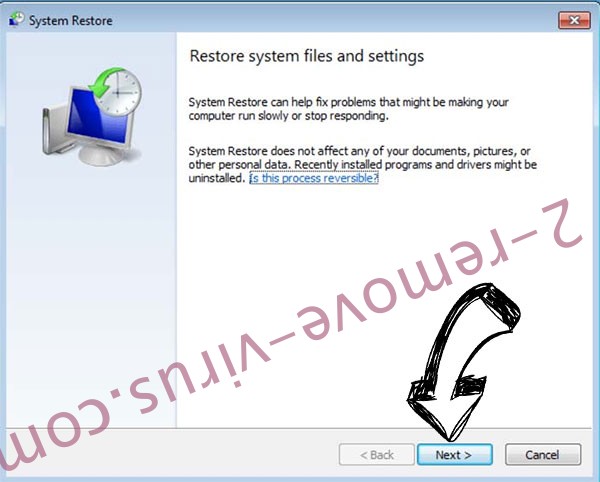

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.