Это тяжелый MetaStealer Malware вирус

MetaStealer Malware это высокоуровневая вредоносная инфекция, классифицируемая как программа-вымогатель. Если вы никогда не сталкивались с этим типом вредоносных программ до сих пор, вас ждет сюрприз. Файлы будут недоступны, если они были зашифрованы вредоносной программой шифрования файлов, которая обычно использует надежные алгоритмы шифрования. Поскольку расшифровка данных возможна не во всех случаях, в дополнение к времени и усилиям, которые требуются, чтобы вернуть все в нормальное русло, вредоносная программа шифрования данных считается очень вредной угрозой.

Есть также возможность заплатить выкуп, но по причинам, которые мы упомянем ниже, это не лучший выбор. Оплата не всегда гарантирует расшифровку файла, поэтому есть вероятность, что вы можете просто тратить свои деньги ни на что. Подумайте, что мешает мошенникам просто взять ваши деньги. Будущая деятельность этих мошенников также будет финансироваться за счет этих денег. Вредоносная программа для шифрования файлов уже стоит целое состояние для бизнеса, вы действительно хотите это поддерживать. Когда жертвы поддаются требованиям, вредоносная программа кодирования файлов становится все более прибыльной, поэтому все больше и больше людей привлекаются к ней. Инвестировать деньги, которые у вас просят, в надежное резервное копирование было бы лучше, потому что, если вы когда-либо столкнетесь с такой ситуацией снова, вы можете просто разблокировать MetaStealer Malware данные из резервной копии и не беспокоиться о их потере. Затем вы можете просто удалить MetaStealer Malware и восстановить файлы. Если вы не знали, что такое программа-вымогатель, вы можете не знать, как ей удалось проникнуть в вашу систему, поэтому внимательно прочитайте приведенный ниже абзац.

MetaStealer Malware методы распространения

Для распространения программ-вымогателей используются довольно простые способы, такие как спам-почта и вредоносные загрузки. Обычно нет необходимости придумывать более сложные способы, так как многие люди довольно небрежны, когда они используют электронную почту и загружают что-то. Более сложные методы также могут быть использованы, хотя и не так часто. Хакеры просто должны добавить вредоносный файл в электронное письмо, написать полуубедительный текст и ложно утверждать, что они от заслуживающей доверия компании / организации. Эти электронные письма обычно обсуждают деньги, потому что это деликатная тема, и пользователи, скорее всего, будут поспешны при открытии электронных писем, в которых упоминаются деньги. Как правило, мошенники притворяются из Amazon, а электронное письмо информирует вас о том, что в вашей учетной записи была странная активность или была совершена покупка. Есть несколько вещей, которые вы должны учитывать при открытии вложений электронной почты, если вы хотите сохранить свою систему в безопасности. Прежде всего, если вы не знакомы с отправителем, проверьте его личность, прежде чем открывать вложение. Если вы знакомы с ними, убедитесь, что это действительно они, тщательно проверив адрес электронной почты. Следите за очевидными грамматическими ошибками, они часто бросаются в глаза. Другой распространенной характеристикой является то, что ваше имя не используется в приветствии, если реальная компания / отправитель отправит вам электронное письмо, они определенно будут использовать ваше имя вместо универсального приветствия, такого как Клиент или Участник. Вредоносное ПО для шифрования файлов также может использовать уязвимости в компьютерах для заражения. У программы есть определенные слабые места, которые могут быть использованы для проникновения вредоносного ПО в систему, но авторы программного обеспечения исправляют их, как только они обнаружены. К сожалению, как доказано программой-вымогателем WannaCry, не все устанавливают эти патчи по разным причинам. Крайне важно установить эти исправления, потому что, если уязвимость достаточно серьезна, вредоносным программным обеспечением могут использоваться серьезные уязвимости, поэтому убедитесь, что вы обновили все свое программное обеспечение. Обновления могут устанавливаться автоматически, если вы находите эти оповещения раздражающими.

Как действует MetaStealer Malware

Ваши данные будут зашифрованы программой-вымогателем вскоре после того, как она заразит ваше устройство. Если случайно вы не заметили ничего странного до сих пор, когда вы не можете получить доступ к файлам, вы увидите, что что-то происходит. Файлы, которые были затронуты, будут иметь странное расширение файла, которое обычно помогает пользователям распознать, с какой вредоносной программой кодирования данных они имеют дело. Ваши данные могли быть закодированы с использованием мощных алгоритмов шифрования, что может означать, что данные постоянно кодируются. Записка о выкупе прояснит, что произошло и как вы должны продолжать восстанавливать свои файлы. Метод, который они предлагают, включает в себя оплату их программы расшифровки. Если сумма выкупа конкретно не указана, вам придется использовать предоставленный адрес электронной почты, чтобы связаться с мошенниками, чтобы узнать сумму, которая может зависеть от того, насколько вы цените свои файлы. По уже указанным причинам выплата преступникам не является предлагаемым выбором. Когда все остальные варианты не помогают, только тогда вам следует подумать об оплате. Попробуйте вспомнить, делали ли вы недавно резервные копии своих файлов, но забыли. Или, может быть, доступно бесплатное программное обеспечение для расшифровки. Если специалист по вредоносным программам способен взломать данные, шифрующие вредоносное программное обеспечение, он может выпустить бесплатные программы расшифровки. Изучите этот вариант, и только когда вы уверены, что нет бесплатного дешифратора, вы должны даже подумать об оплате. Если вы используете часть этой суммы для резервного копирования, вы не будете поставлены в такую ситуацию снова, так как вы всегда можете получить доступ к копиям этих файлов. И если резервная копия доступна, восстановление данных должно быть выполнено после удаления MetaStealer Malware вируса, если он все еще присутствует на вашем компьютере. Если вы ознакомитесь с программами-вымогателями, вы сможете избежать будущих инфекций такого рода. Вы в первую очередь должны всегда обновлять свои программы, загружать только из безопасных / законных источников и перестать случайным образом открывать вложения электронной почты.

MetaStealer Malware удаление

программа удаления вредоносных программ будет необходима, если вы хотите, чтобы программа-вымогатель была полностью прекращена. Если вы попытаетесь завершить работу MetaStealer Malware вручную, это может привести к дальнейшему повреждению, поэтому это не рекомендуется. Чтобы предотвратить причинение большего ущерба, используйте утилиту удаления вредоносных программ. Эту утилиту полезно иметь на устройстве, потому что она не только обеспечит исправление MetaStealer Malware , но и остановит похожих, которые пытаются войти. Найдите, какое антивирусное программное обеспечение наиболее подходит для вас, установите его и авторизуйте его для выполнения сканирования вашего компьютера, чтобы найти угрозу. Имейте в виду, что программа удаления вредоносных программ только избавится от угрозы, она не разблокирует MetaStealer Malware файлы. После очистки системы необходимо восстановить нормальное использование компьютера.

Offers

Скачать утилитуto scan for MetaStealer MalwareUse our recommended removal tool to scan for MetaStealer Malware. Trial version of provides detection of computer threats like MetaStealer Malware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите MetaStealer Malware, используя безопасный режим с поддержкой сети.

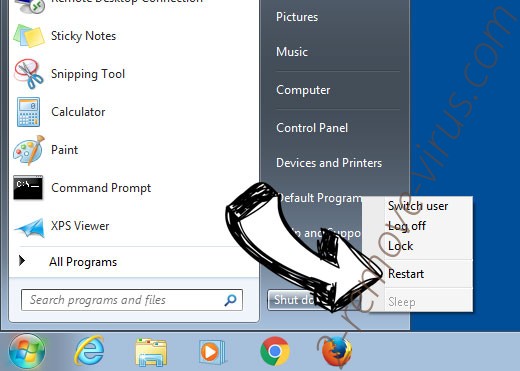

Удалить MetaStealer Malware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления MetaStealer Malware

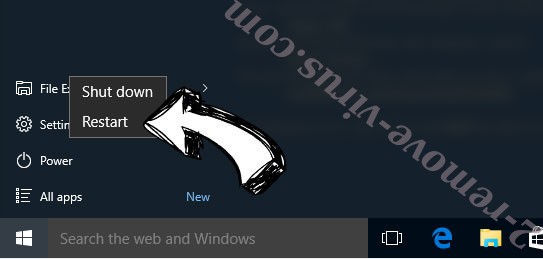

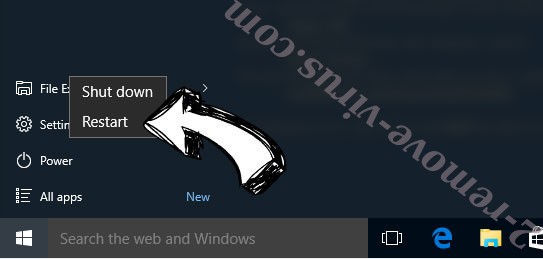

Удалить MetaStealer Malware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

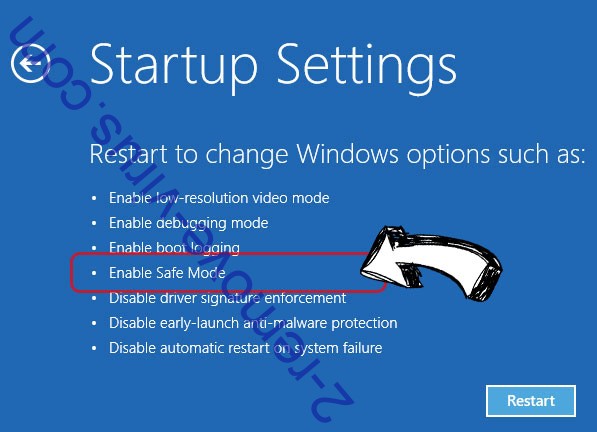

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления MetaStealer Malware

шаг 2. Восстановление файлов с помощью восстановления системы

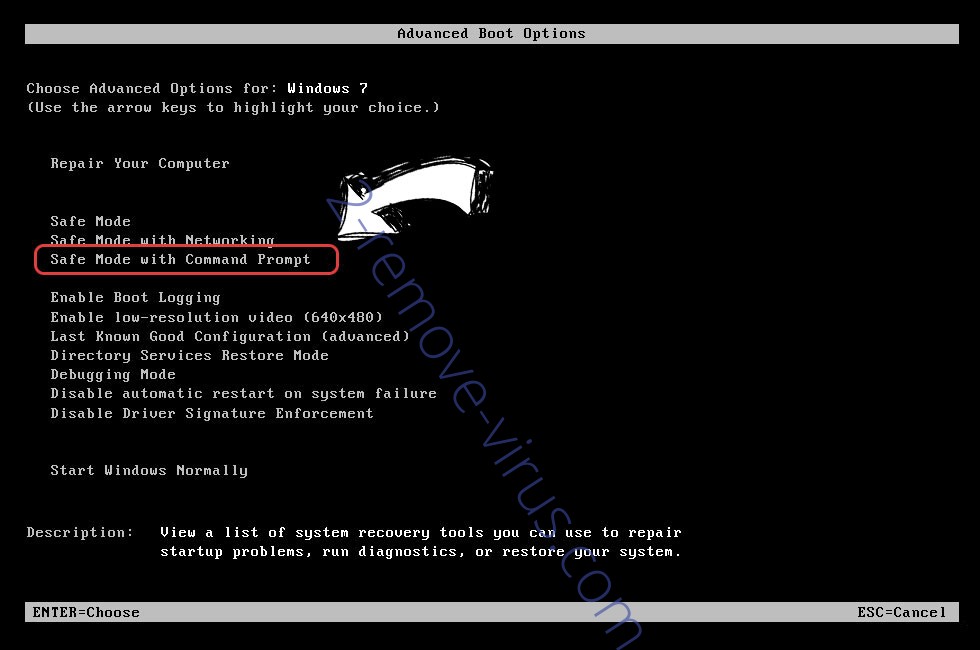

Удалить MetaStealer Malware из Windows 7/Windows Vista/Windows XP

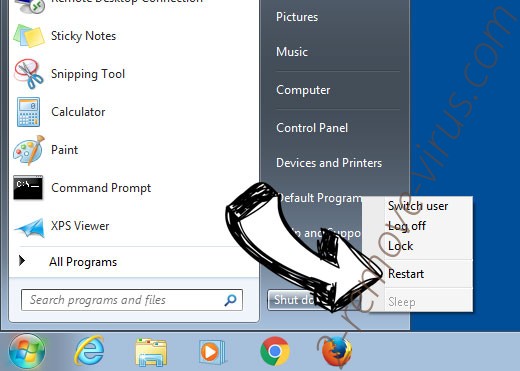

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

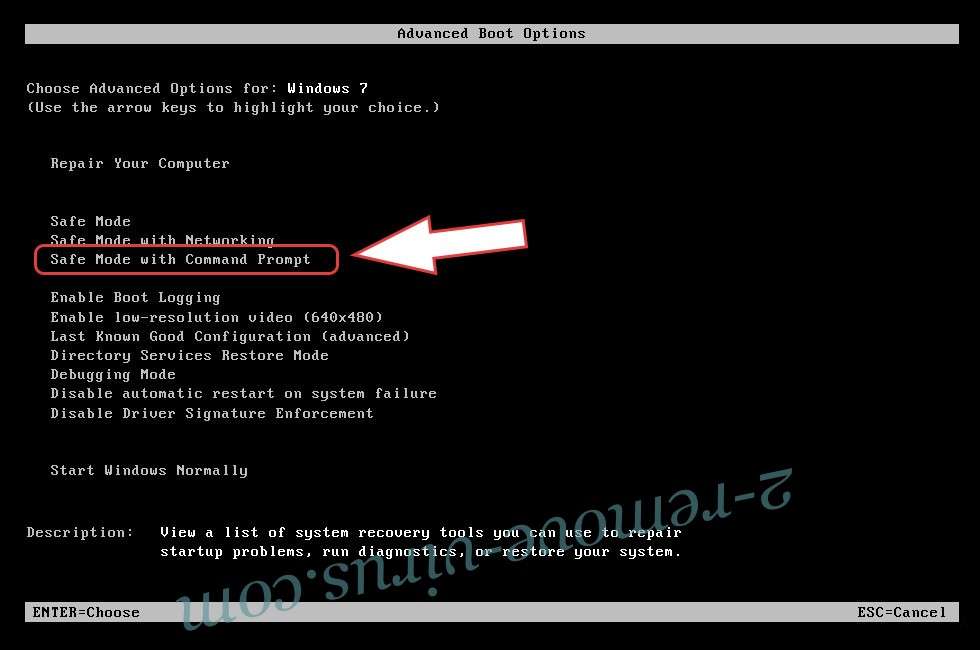

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

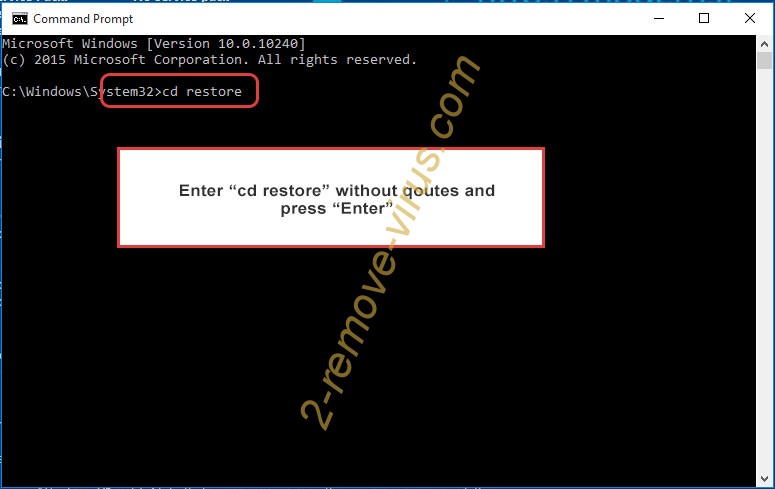

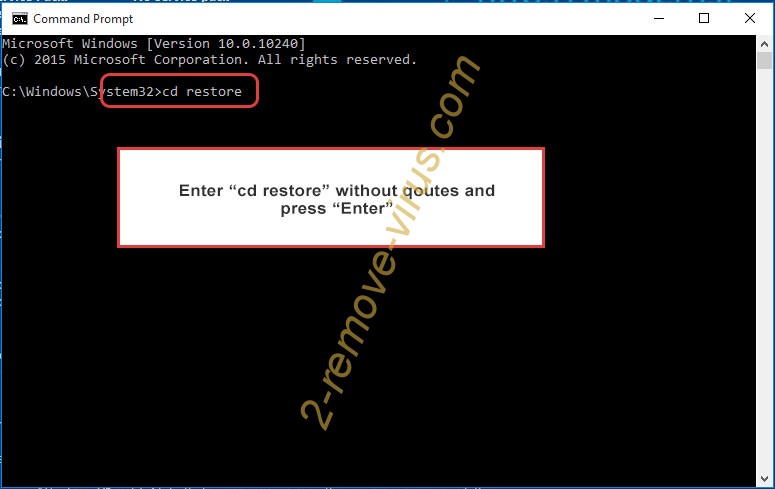

- Введите cd restore и нажмите Enter.

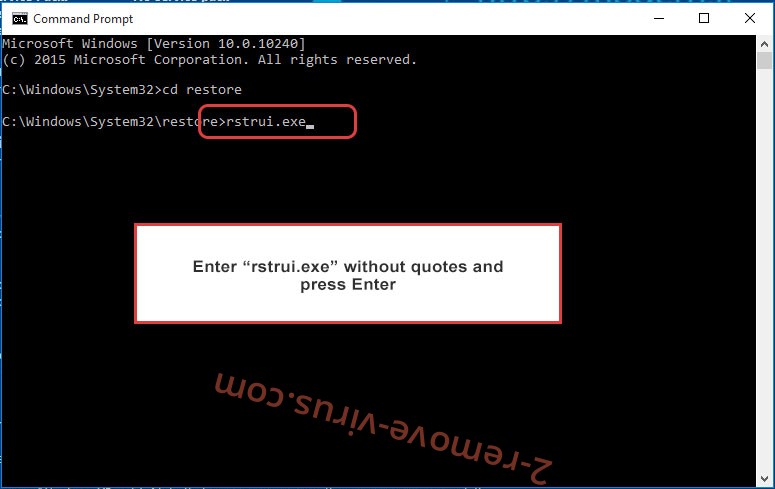

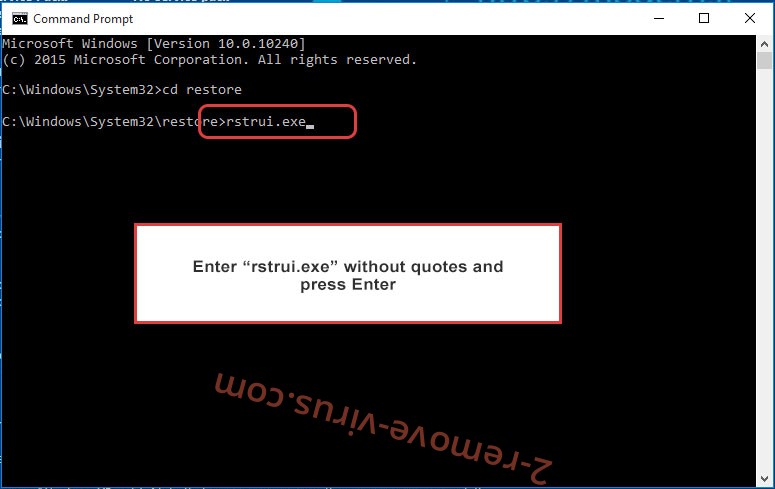

- Введите rstrui.exe и нажмите клавишу Enter.

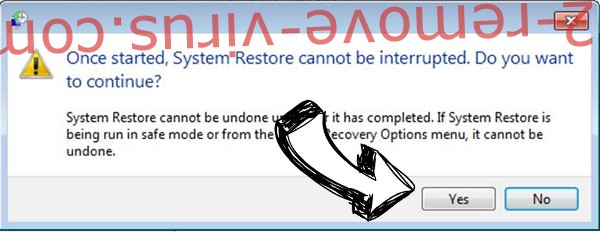

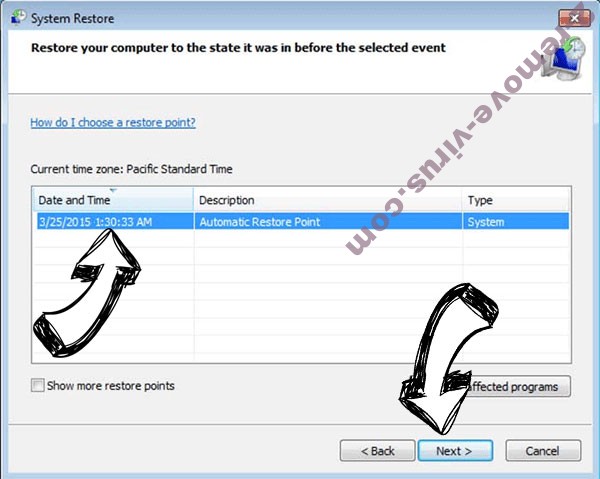

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

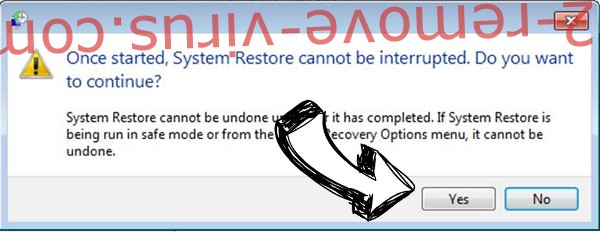

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

Удалить MetaStealer Malware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

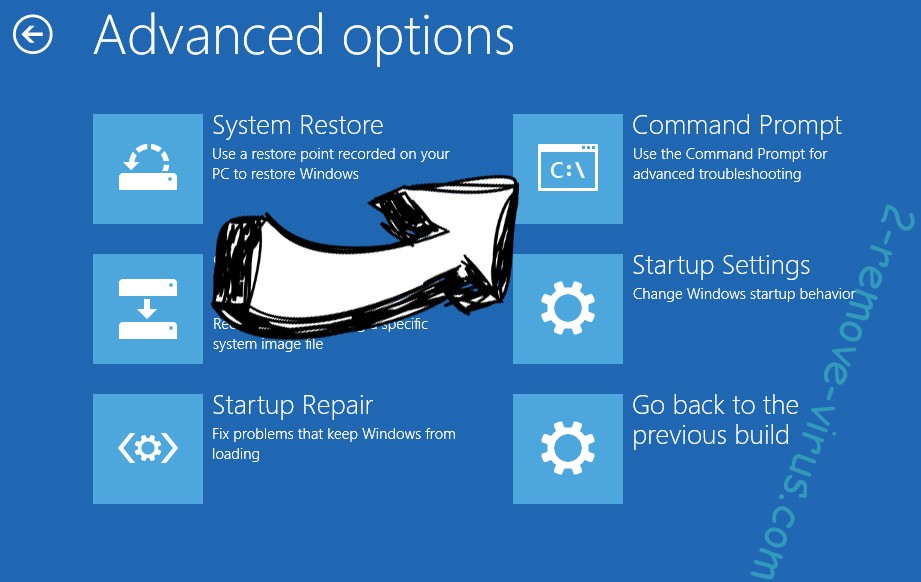

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

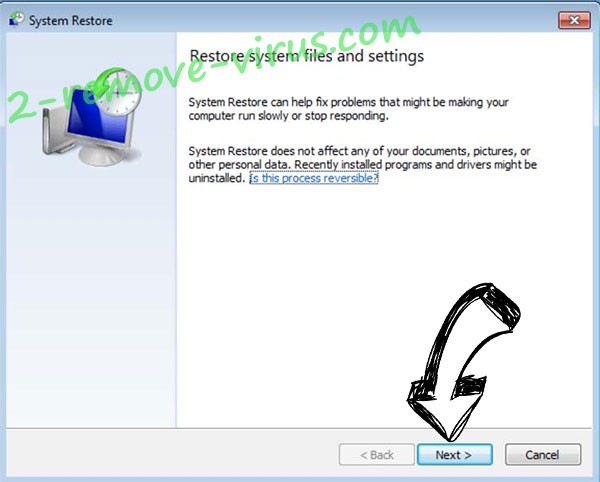

- Нажмите кнопку Далее в окне Восстановление системы.

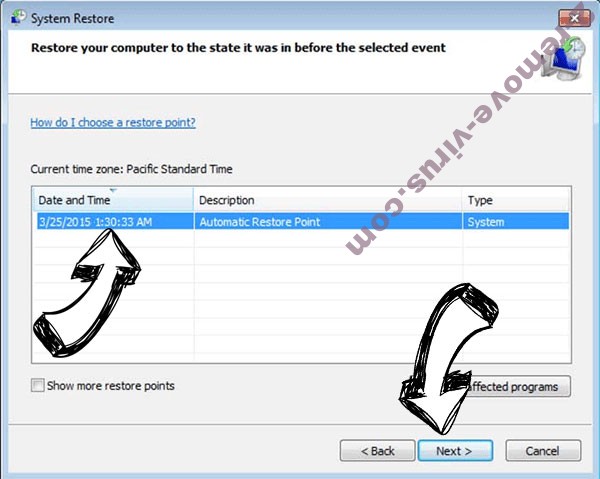

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.