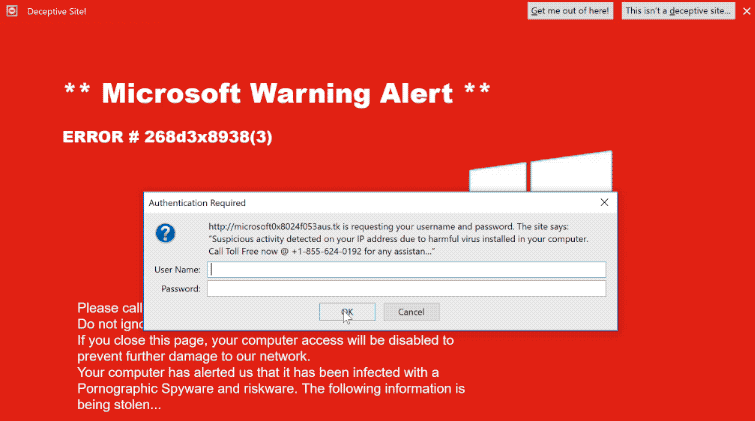

Около. Killnet file virus

Killnet — это серьезное заражение вредоносным программным обеспечением, классифицируемое как вымогательство. Хотя о вымогателях широко говорили, возможно, вы впервые сталкиваетесь с ними, поэтому вы можете не знать, какой вред они могут нанести. Программы-вымогатели могут использовать мощные алгоритмы шифрования для блокировки данных, что больше не позволяет вам получать к ним доступ.

Жертвы не всегда имеют возможность восстановить файлы, поэтому считается, что программы-вымогатели являются таким высокоуровневым загрязнением. Вам также будет предложено купить дешифратор за определенную сумму денег, но это не рекомендуемый вариант по нескольким причинам. Предоставление запросов не всегда гарантирует восстановление файлов, поэтому есть вероятность, что вы можете просто тратить свои деньги. Не ожидайте, что кибер-мошенники не просто заберут ваши деньги и почувствуют себя обязанными расшифровать ваши данные. Более того, деньги, которые вы дадите, пойдут на финансирование большего количества будущих вредоносных программ для кодирования данных. Вредоносное ПО для шифрования файлов уже стоит 5 миллиардов долларов убытков для бизнеса в 2017 году, и это только приблизительная сумма. Люди также становятся все более и более привлекательными в отрасли, потому что количество людей, которые соответствуют требованиям, делает вредоносное ПО для шифрования файлов очень прибыльным. Покупка резервной копии за запрошенные деньги была бы лучше, потому что, если вы когда-нибудь столкнетесь с такой ситуацией снова, вы можете просто разблокировать файлы Killnet из резервной копии, и их потеря не будет возможной. Затем вы можете просто удалить Killnet и восстановить файлы там, где вы их храните. Вы также можете не знать методы распространения вредоносных программ кодирования данных, и мы обсудим наиболее частые способы в следующих параграфах.

. Killnet file virus методы распространения

Вы можете часто видеть программы-вымогатели, прикрепленные к электронным письмам или на подозрительных веб-сайтах загрузки. Поскольку люди довольно небрежны при работе с электронной почтой и загрузке файлов, тем, кто распространяет программы-вымогатели, часто не нужно использовать более сложные методы. Однако это не означает, что более сложные методы вообще не используются. Мошенники пишут довольно убедительное электронное письмо, притворяясь, что они от какой-то надежной компании или организации, прикрепляют вредоносное ПО к электронному письму и отправляют его. Из-за чувствительности к теме люди более склонны открывать электронные письма, связанные с деньгами, поэтому такие темы часто могут встречаться. Довольно часто вы увидите громкие имена, такие как Amazon, например, если Amazon отправил кому-то по электронной почте квитанцию о покупке, которую пользователь не помнит, он / она без колебаний откроет вложенный файл. Когда вы имеете дело с электронной почтой, есть определенные вещи, на которые следует обратить внимание, если вы хотите защитить свой компьютер. Очень важно убедиться, что отправителю можно доверять, прежде чем открывать отправленное вложение. Не делайте ошибку, открывая вложение только потому, что отправитель кажется вам знакомым, сначала вам придется дважды проверить, соответствует ли адрес электронной почты фактическому электронному письму отправителя. Ищите грамматические ошибки или ошибки использования, которые обычно довольно заметны в этих типах электронных писем. Вы также должны проверить, как к вам обращаются, если это отправитель, с которым у вас был бизнес раньше, они всегда будут приветствовать вас по вашему имени, а не типичному клиенту или участнику. Заражение также возможно с помощью неисправленных уязвимостей, обнаруженных в компьютерных программах. Программа поставляется с уязвимостями, которые могут быть использованы для заражения системы, но они часто исправляются поставщиками. Однако, как доказал WannaCry, не все так быстро обновляют свои программы. Крайне важно, чтобы вы регулярно исправляли свое программное обеспечение, потому что, если слабое место достаточно серьезное, серьезные уязвимости могут быть легко использованы вредоносным ПО, поэтому убедитесь, что все ваше программное обеспечение обновлено. Обновления могут устанавливаться автоматически, если вы не хотите беспокоить себя с ними каждый раз.

Что можно сделать с файлами

Вскоре после того, как программа-вымогатель заразит ваше устройство, она просканирует ваше устройство на наличие определенных типов файлов и, как только она их найдет, заблокирует их. Даже если инфекция не была очевидна изначально, станет довольно очевидным, что что-то не так, когда файлы не открываются так, как должны. Вы увидите, что ко всем зашифрованным файлам было добавлено расширение файла, которое может помочь распознать вымогателей. Если бы использовался мощный алгоритм шифрования, это могло бы сделать расшифровку файлов потенциально невозможной. После завершения процесса шифрования вы увидите уведомление о выкупе, которое должно в некоторой степени объяснить, что произошло и как вы должны действовать. Вам будет предложено заплатить определенную сумму денег в обмен на программу расшифровки данных. Если сумма выкупа не указана, вам придется использовать указанный адрес электронной почты, чтобы связаться с преступниками, чтобы узнать сумму, которая может зависеть от ценности ваших данных. Покупка программы расшифровки не является предлагаемым вариантом по причинам, которые мы уже указали. Попробуйте любой другой вероятный вариант, прежде чем даже рассматривать возможность выполнения запросов. Возможно, вы просто забыли, что создали резервную копию своих файлов. Вы также можете найти бесплатный дешифратор. Если программа-вымогатель расшифровывается, исследователь вредоносных программ может бесплатно освободить дешифратор. Прежде чем принять решение об оплате, загляните в дешифратор. Покупка резервной копии на эти деньги может быть более полезной. Если вы сделали резервную копию до заражения, вы можете выполнить восстановление данных после исправления вируса Killnet. В будущем постарайтесь максимально избежать программ-вымогателей, узнав о том, как они распространяются. Убедитесь, что ваше программное обеспечение обновляется всякий раз, когда обновление становится доступным, вы не открываете случайным образом файлы, прикрепленные к электронным письмам, и загружаете вещи только из источников, которые, как вы знаете, заслуживают доверия.

Удаление Killnet

Если он все еще присутствует на вашем устройстве, следует использовать утилиту защиты от вредоносных программ, чтобы избавиться от него. Вручную исправить вирус Killnet может быть довольно сложно, потому что вы можете случайно повредить свое устройство. Использовать утилиту защиты от вредоносных программ было бы проще. Этот инструмент удобно иметь на компьютере, потому что он может не только избавиться от этой инфекции, но и положить конец аналогичным, которые пытаются войти. Поэтому изучите, что соответствует вашим потребностям, установите его, выполните сканирование устройства и авторизуйте инструмент для устранения вымогателей, если он все еще присутствует. Тем не менее, программа не сможет расшифровать файлы, поэтому не удивляйтесь, что ваши файлы остаются такими, какими они были, зашифрованными. Если вы уверены, что ваша система чиста, разблокируйте файлы Killnet из резервной копии.

Offers

Скачать утилитуto scan for Killnet file virusUse our recommended removal tool to scan for Killnet file virus. Trial version of provides detection of computer threats like Killnet file virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

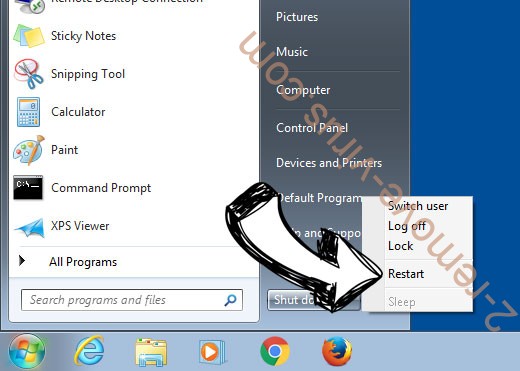

шаг 1. Удалите Killnet file virus, используя безопасный режим с поддержкой сети.

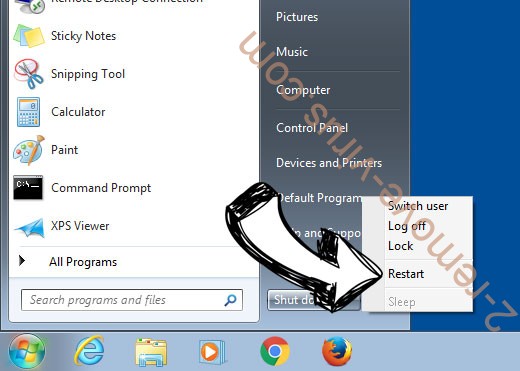

Удалить Killnet file virus из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления Killnet file virus

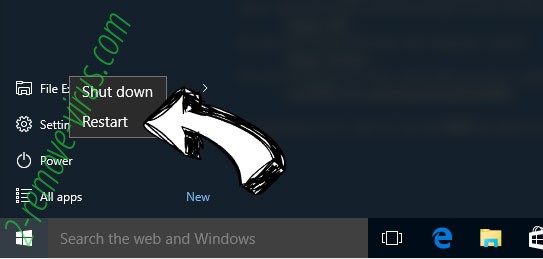

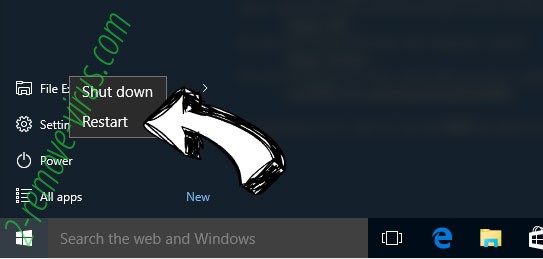

Удалить Killnet file virus из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

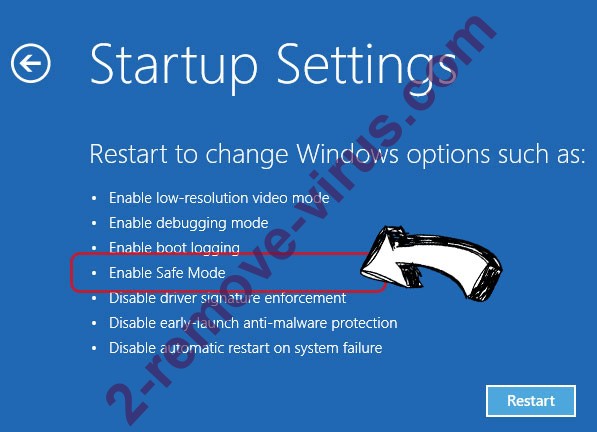

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления Killnet file virus

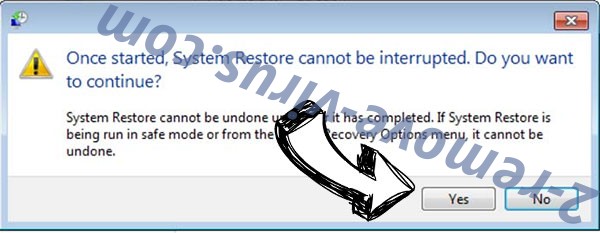

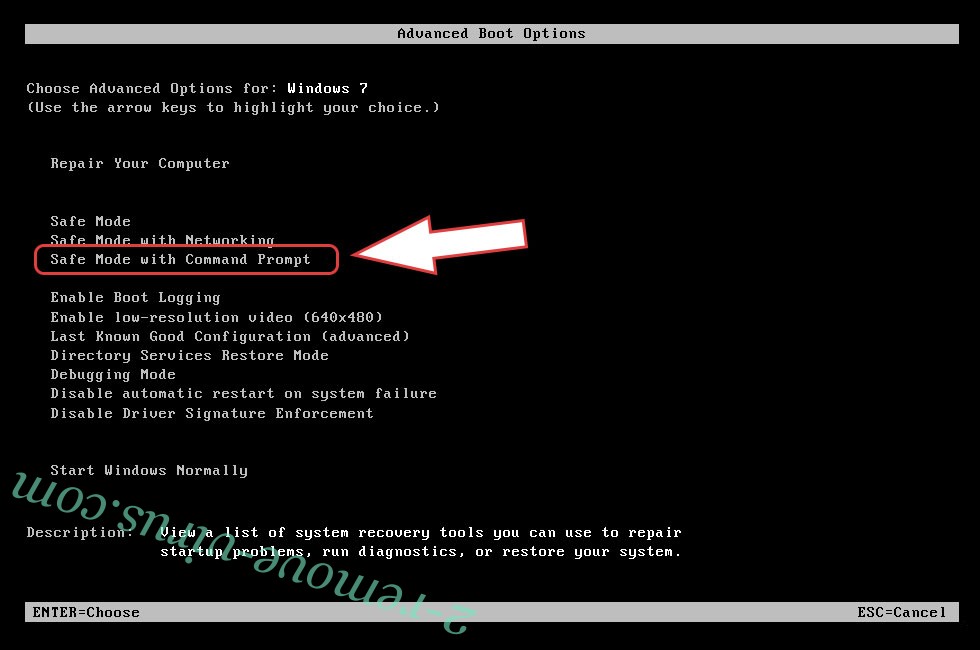

шаг 2. Восстановление файлов с помощью восстановления системы

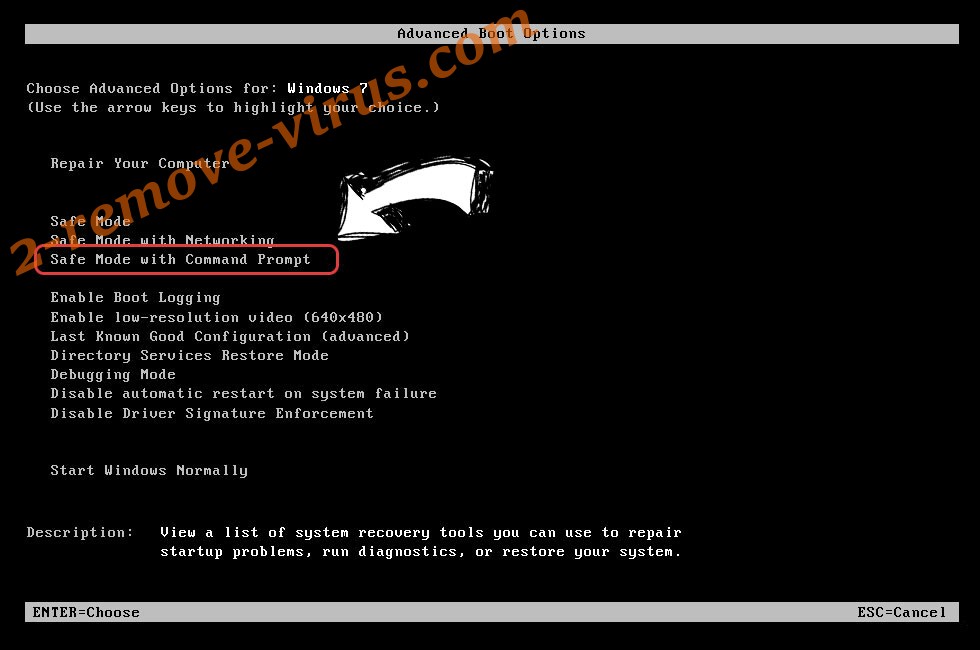

Удалить Killnet file virus из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

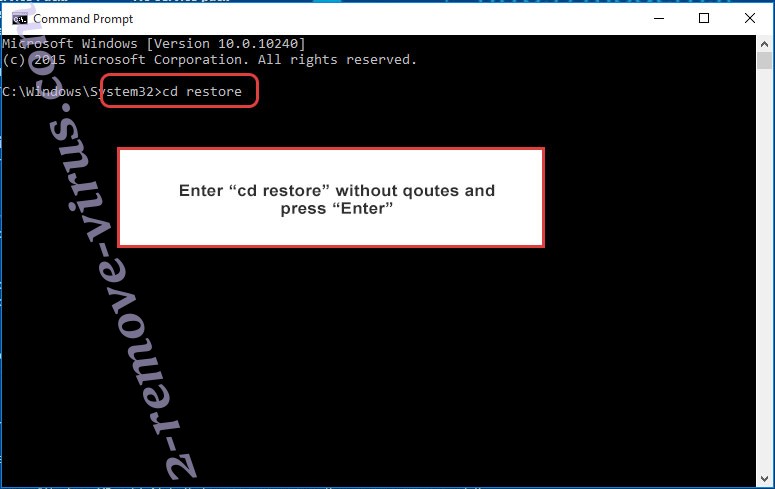

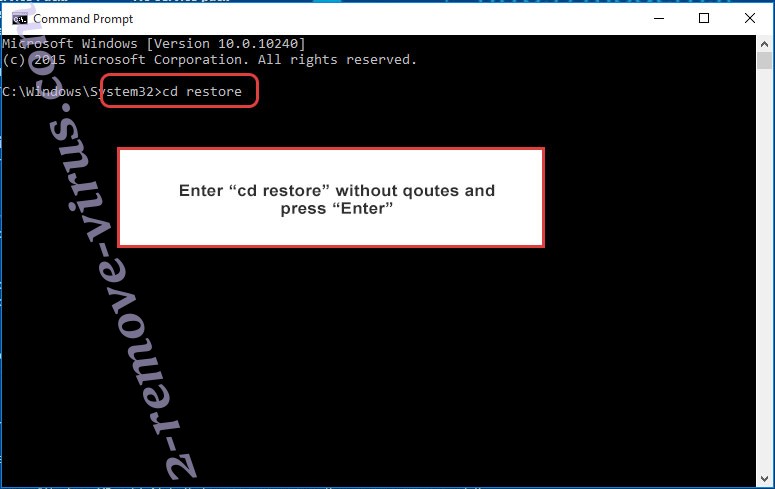

- Введите cd restore и нажмите Enter.

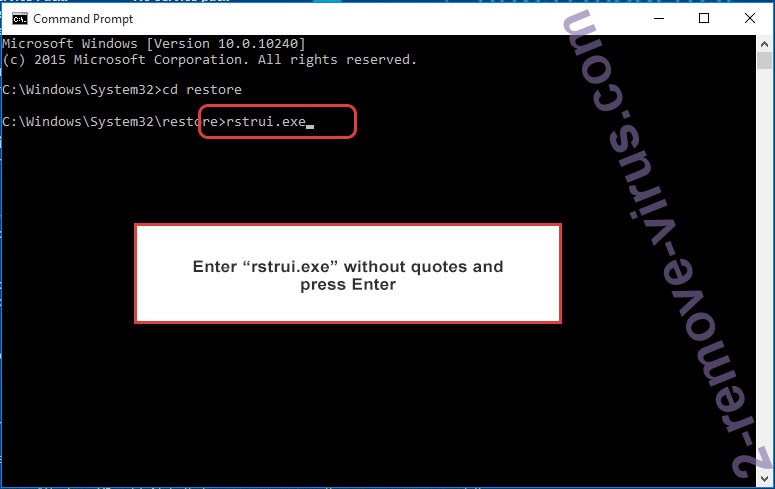

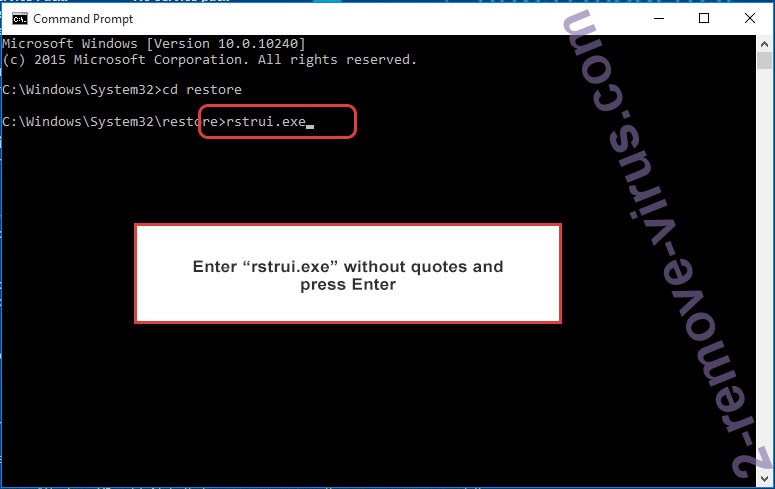

- Введите rstrui.exe и нажмите клавишу Enter.

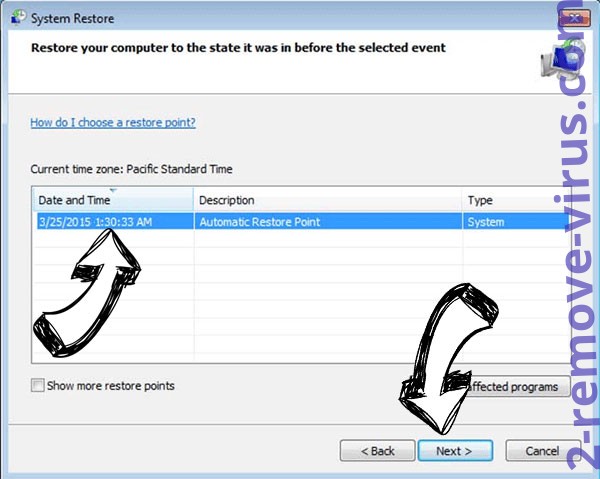

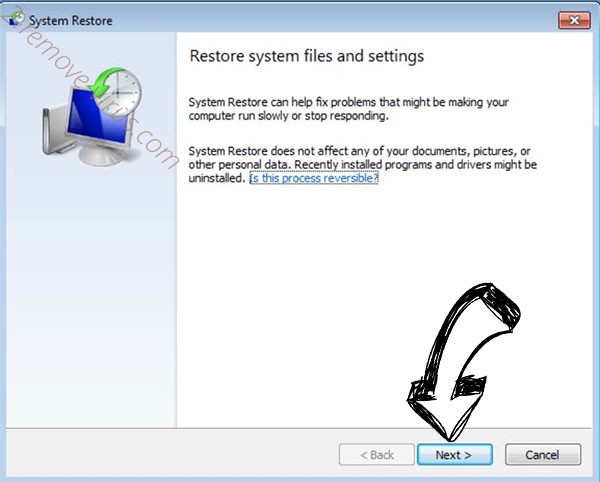

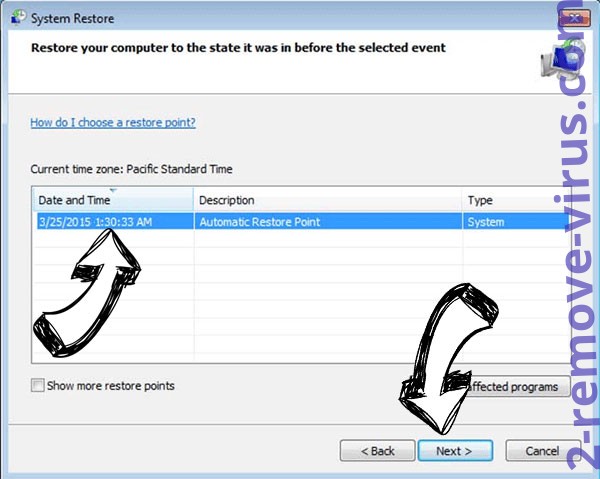

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

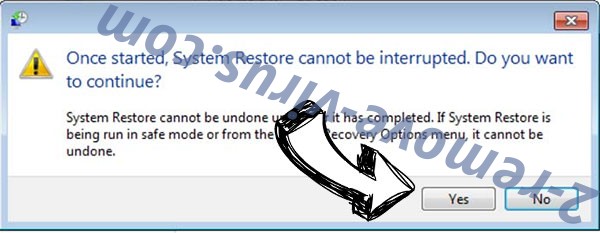

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

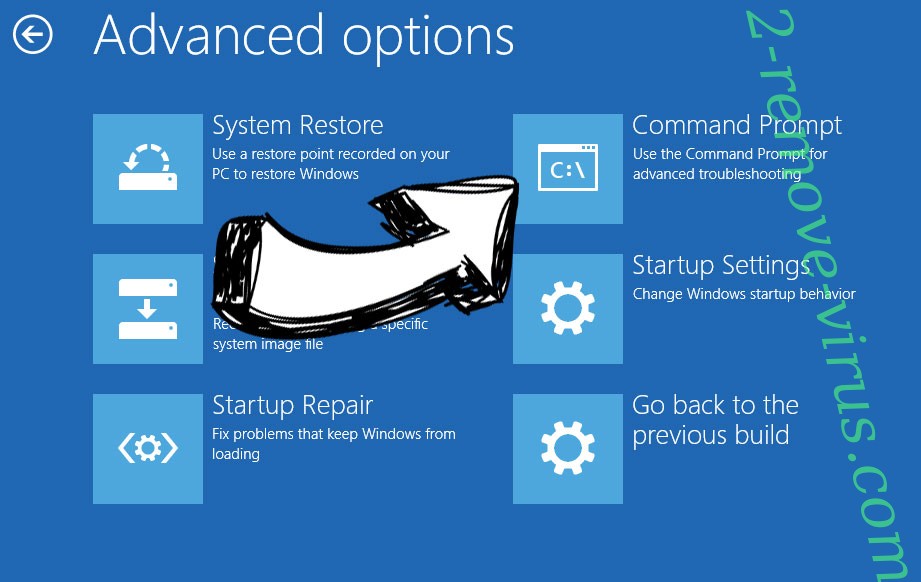

Удалить Killnet file virus из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.