Что такое Flame Ransomware

Программа-вымогатель, известная как Flame Ransomware , классифицируется как очень повреждающая инфекция из-за возможного ущерба, который она может причинить. Возможно, вы никогда не сталкивались с этим типом вредоносного ПО раньше, и в этом случае вас может ждать огромный сюрприз. Надежные алгоритмы шифрования используются вредоносным ПО кодирования данных для шифрования данных, и как только они будут заблокированы, ваш доступ к ним будет предотвращен.

Жертвы не всегда могут восстановить файлы, что является причиной того, что вымогатели считаются таким высокоуровневым загрязнением. Инструмент расшифровки будет предложен вам киберпреступниками, но предоставление запросов может быть не лучшей идеей. Существует бесчисленное множество случаев, когда файлы не восстанавливались даже после уплаты выкупа. Почему люди, которые заблокировали ваши файлы в первую очередь, помогают вам восстановить их, когда они могут просто взять деньги, которые вы им платите. Также учтите, что деньги пойдут на будущую преступную деятельность. В 2017 году программы-вымогатели уже нанесли ущерб различным предприятиям на сумму 5 миллиардов долларов, и это только оценка. И чем больше людей соблюдают требования, тем выгоднее становится вредоносное ПО для кодирования файлов, и это привлекает все больше людей в отрасль. Ситуации, когда вы можете в конечном итоге потерять свои файлы, могут происходить постоянно, поэтому резервное копирование будет лучшей инвестицией. Затем вы можете перейти к восстановлению файлов после устранения Flame Ransomware или подобных инфекций. И в случае, если вам интересно, как вам удалось получить данные кодирующего вредоносное ПО, мы объясним способы его распространения в пункте ниже.

Flame Ransomware способы распространения

Заражение вредоносным ПО для кодирования данных может произойти довольно легко, часто используя такие методы, как прикрепление зараженных файлов к электронным письмам, использование уязвимостей в компьютерном программном обеспечении и размещение зараженных файлов на сомнительных платформах загрузки. Довольно большое количество программ-вымогателей полагаются на небрежность пользователей при открытии вложений электронной почты и не должны использовать более сложные методы. Тем не менее, есть программы-вымогатели, которые используют сложные методы. Мошенники просто должны заявить, что они из реальной компании, написать общее, но несколько убедительное электронное письмо, прикрепить зараженный файл к электронному письму и отправить его будущим жертвам. В этих электронных письмах обычно упоминаются деньги, потому что это деликатная тема, и пользователи, скорее всего, будут резкими при открытии электронных писем, говорящих о деньгах. Если киберпреступники использовали известное название компании, такое как Amazon, люди снижают свою защиту и могут открыть вложение, не задумываясь, поскольку мошенники могут просто сказать, что в учетной записи была замечена сомнительная активность или была совершена покупка, и квитанция прилагается. Следите за определенными вещами, прежде чем открывать файлы, добавленные в электронные письма. Важно проверить, кто является отправителем, прежде чем открывать вложенный файл. Даже если вы знаете отправителя, не спешите, сначала изучите адрес электронной почты, чтобы убедиться, что он соответствует адресу, который, как вы знаете, принадлежит этому человеку / компании. Кроме того, ищите ошибки в грамматике, которые могут быть довольно вопиющими. Используемое приветствие также может быть подсказкой, электронная почта реальной компании, достаточно важная для открытия, будет использовать ваше имя в приветствии, а не общего Клиента или Участника. Слабые места на вашем компьютере Уязвимые программы также могут быть использованы в качестве пути к вашему устройству. Эти слабые места в программах обычно исправляются быстро после их обнаружения, так что вредоносные программы не могут их использовать. Однако, судя по количеству устройств, зараженных WannaCry, очевидно, что не все так быстро обновляют свое программное обеспечение. Ситуации, когда вредоносное ПО использует слабые места для входа, являются причиной того, что вы регулярно обновляете свое программное обеспечение. Обновления могут быть настроены на автоматическую установку, если вы не хотите беспокоиться о них каждый раз.

Что можно сделать с файлами

Если программа-вымогатель заражает вашу систему, она будет искать определенные типы файлов, и как только они будут идентифицированы, она зашифрует их. Вы не сможете открыть свои файлы, поэтому, даже если вы не заметите процесс шифрования, вы в конечном итоге узнаете. Все закодированные файлы будут иметь расширение файла, которое помогает пользователям определить, какой файл шифрует вредоносное ПО, которое у них есть. К сожалению, файлы могут быть постоянно зашифрованы, если реализован мощный алгоритм шифрования. Вы найдете записку о выкупе, размещенную в папках с вашими файлами, или она появится на вашем рабочем столе, и она должна объяснить, что ваши файлы были заблокированы и как действовать. Очевидно, что предлагаемая утилита расшифровки не будет бесплатной. Если в записке не указана сумма, которую вы должны заплатить, вас попросят отправить им электронное письмо, чтобы установить цену, она может варьироваться от нескольких десятков долларов до, возможно, пары сотен. По уже обсуждавшимся причинам выплата преступникам не является предлагаемым вариантом. Когда все остальные варианты не помогают, только тогда вы должны даже подумать об оплате. Возможно, вы забыли, что сделали резервную копию для своих данных. Также возможно, что был опубликован бесплатный дешифратор. Если исследователь вредоносных программ сможет взломать программу-вымогатель, он / она может выпустить бесплатные дешифраторы. Учтите это, прежде чем даже подумать о выполнении просьб. Вы не столкнетесь с возможной потерей файлов, если вы когда-нибудь снова окажетесь в этой ситуации, если вы инвестируете часть этой суммы в покупку резервной копии на эти деньги. Если резервная копия доступна, просто сотрите Flame Ransomware , а затем разблокируйте Flame Ransomware файлы. Вы можете защитить свое устройство от вредоносных программ кодирования данных в будущем, и один из способов сделать это — ознакомиться с тем, как оно может заразить ваш компьютер. Убедитесь, что программное обеспечение обновляется всякий раз, когда выпускается обновление, вы не открываете случайные вложения электронной почты и доверяете только безопасным источникам с вашими загрузками.

Flame Ransomware удаление

Если зашифровывающее данные вредоносное ПО остается на вашем устройстве, для его завершения потребуется утилита удаления вредоносных программ. Если у вас нет опыта, когда дело доходит до компьютеров, непреднамеренный ущерб может быть нанесен вашему компьютеру при попытке исправить Flame Ransomware вручную. Чтобы избежать причинения большего ущерба, используйте утилиту защиты от вредоносных программ. Это также может помочь остановить эти виды угроз в будущем, в дополнение к тому, чтобы помочь вам избавиться от этой. Выберите программу защиты от вредоносных программ, которая лучше всего подходит для того, что вам нужно, загрузите ее и просканируйте свою систему на наличие инфекции после ее установки. Не ожидайте, что программа удаления вредоносных программ восстановит ваши файлы, потому что она не сможет этого сделать. Если вы уверены, что ваше устройство чистое, разблокируйте Flame Ransomware файлы из резервной копии, если она у вас есть.

Offers

Скачать утилитуto scan for Flame RansomwareUse our recommended removal tool to scan for Flame Ransomware. Trial version of provides detection of computer threats like Flame Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите Flame Ransomware, используя безопасный режим с поддержкой сети.

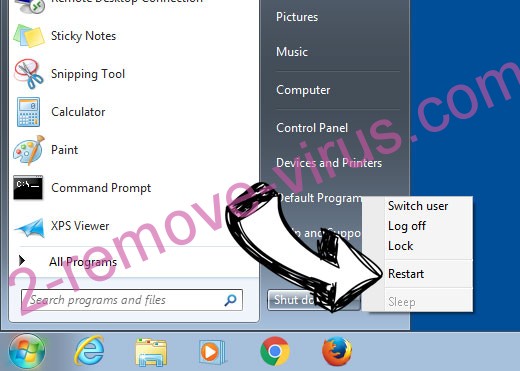

Удалить Flame Ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления Flame Ransomware

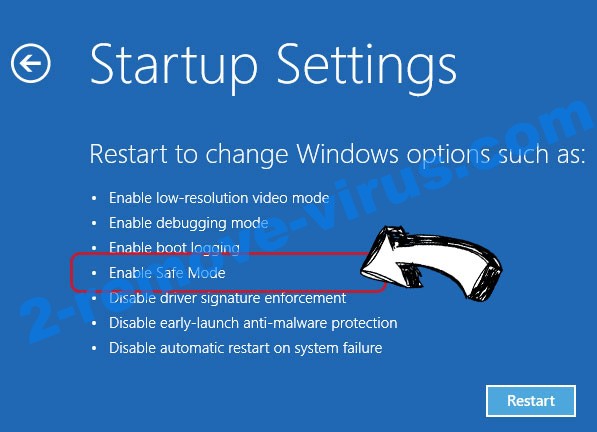

Удалить Flame Ransomware из Windows 8/Windows 10

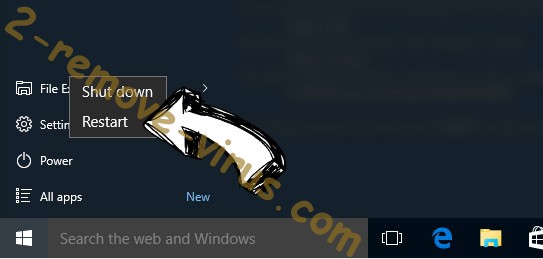

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления Flame Ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

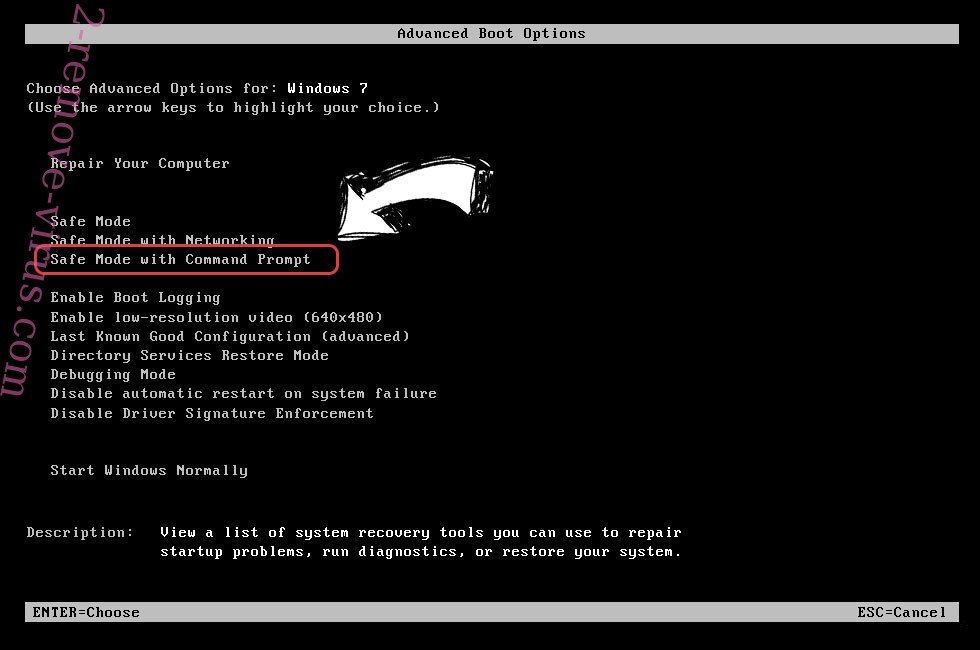

Удалить Flame Ransomware из Windows 7/Windows Vista/Windows XP

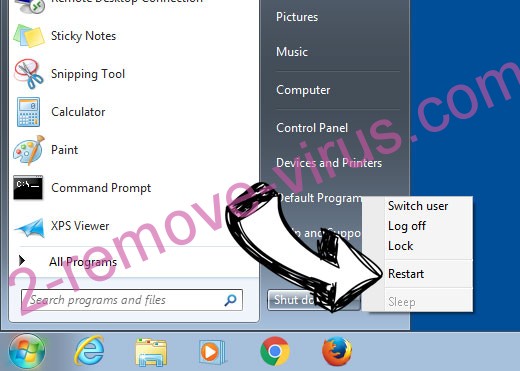

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

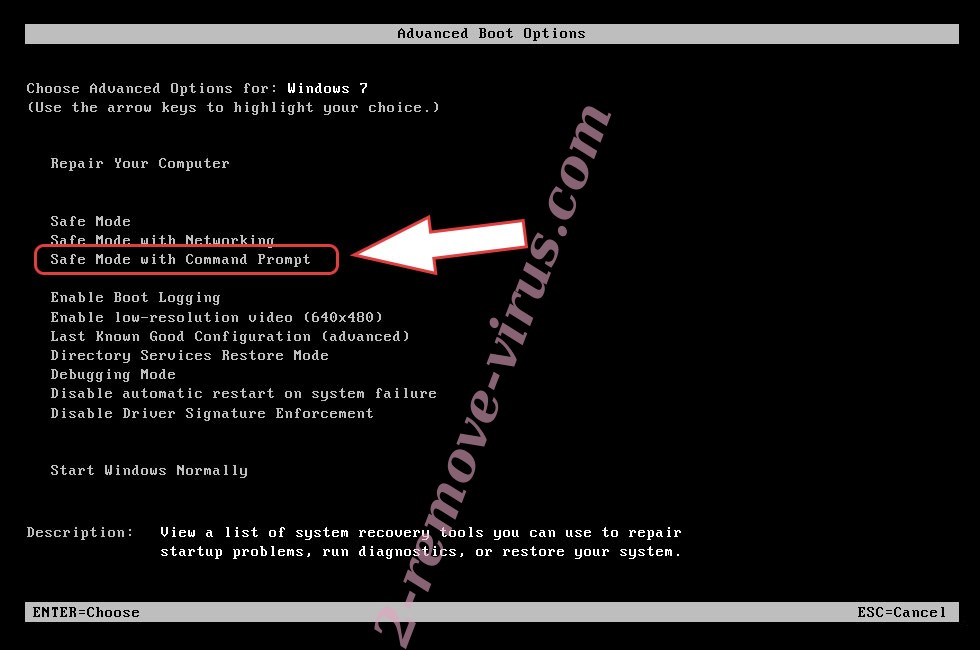

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

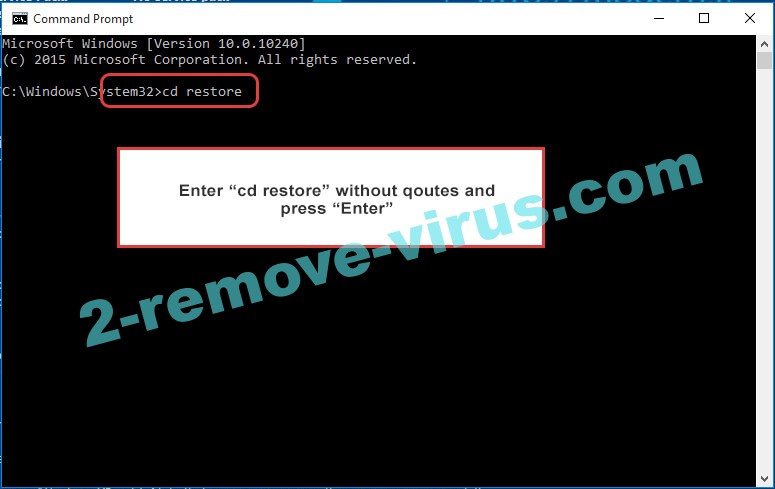

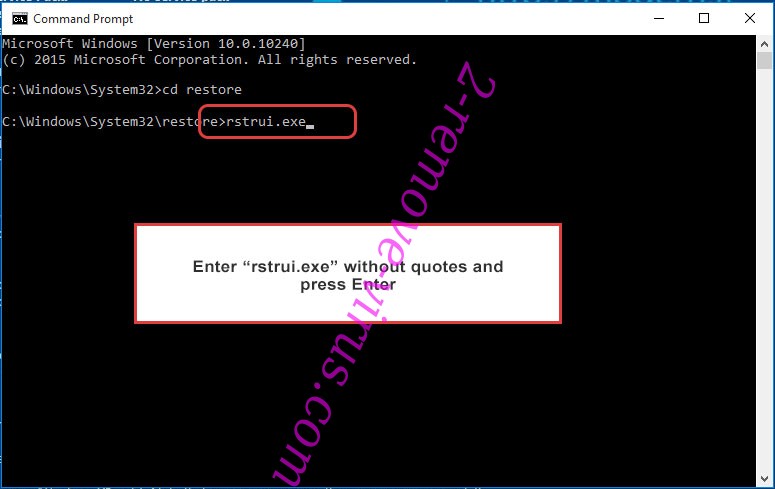

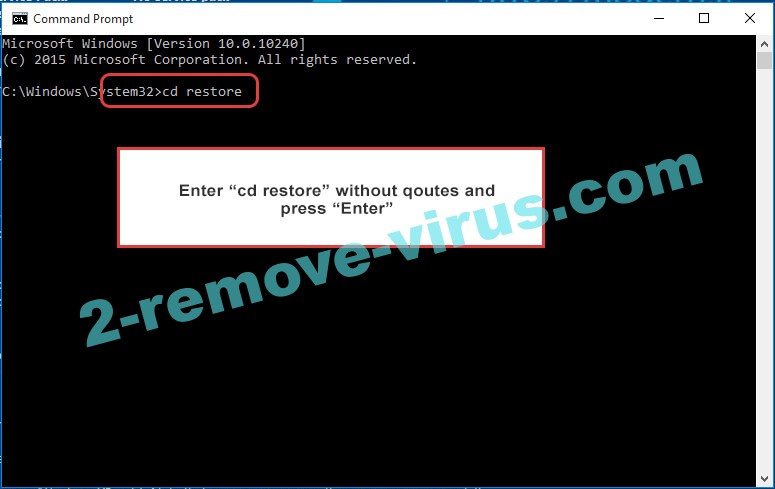

- Введите cd restore и нажмите Enter.

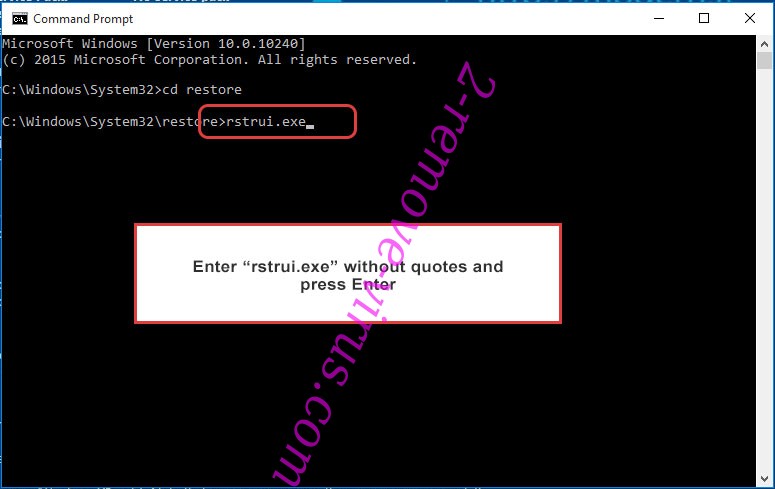

- Введите rstrui.exe и нажмите клавишу Enter.

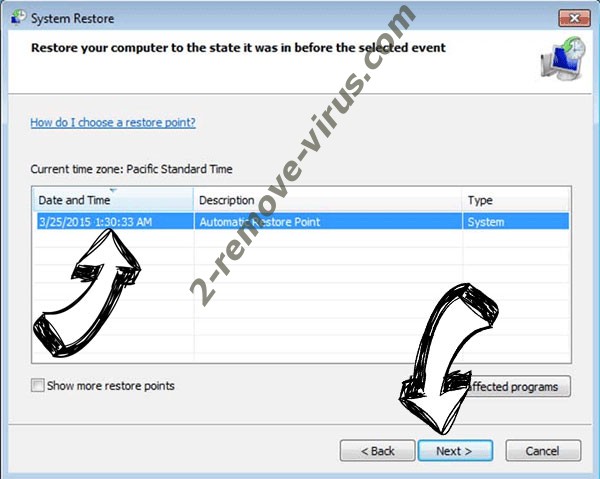

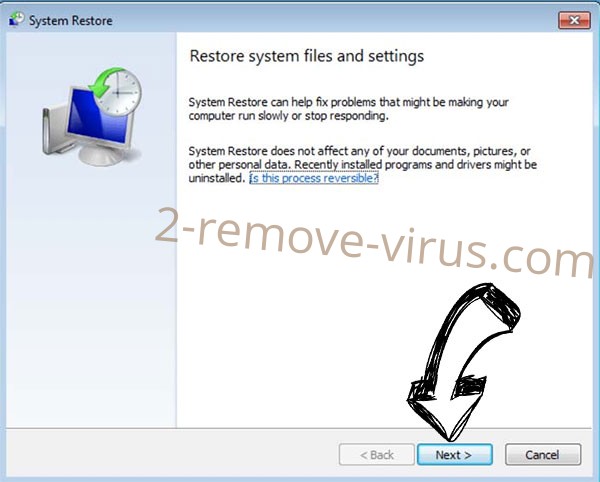

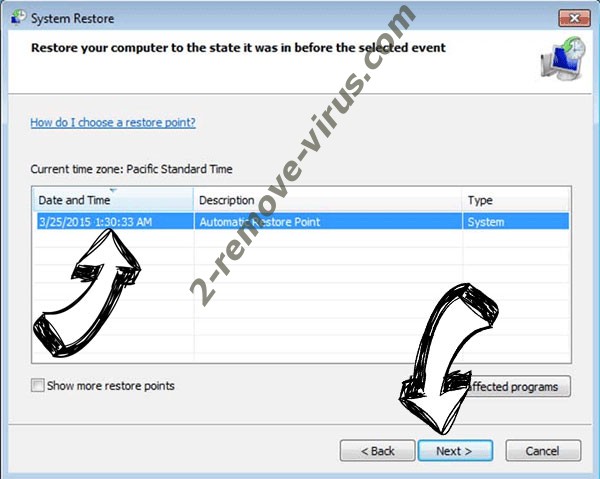

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

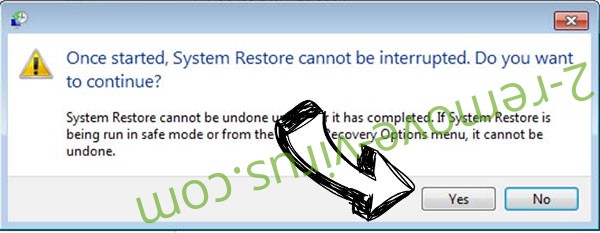

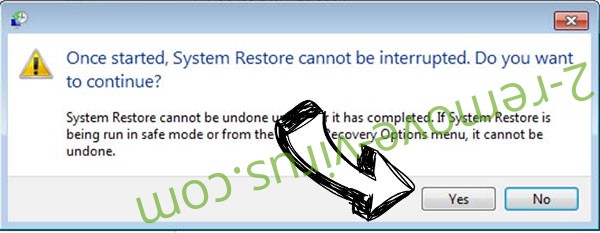

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

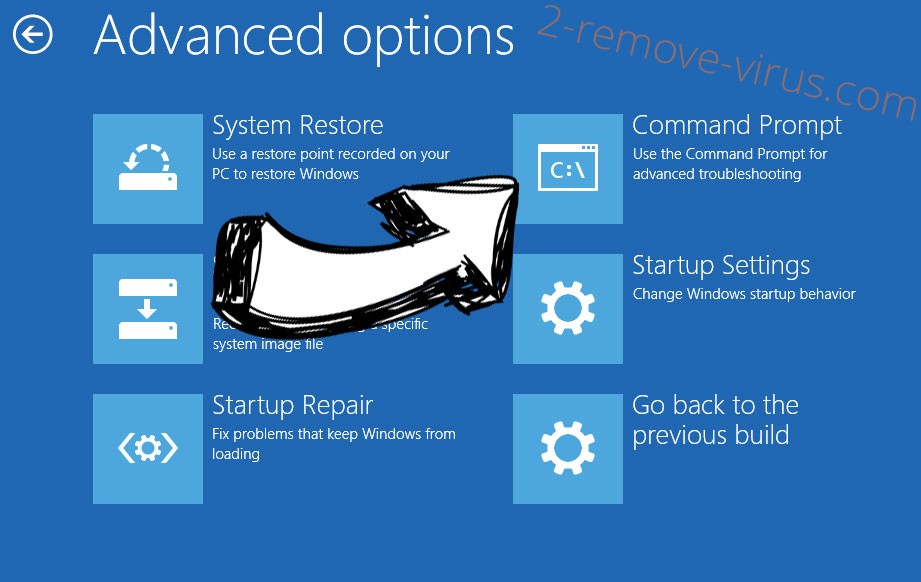

Удалить Flame Ransomware из Windows 8/Windows 10

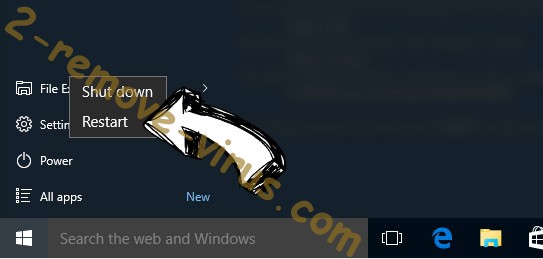

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.