Defi ransomware — это заражение программой-вымогателем, которое шифрует файлы. Он входит в семейство вредоносных программ Makop. Зашифрованные файлы будут иметь расширение, которое заканчивается на .defi1328. К сожалению, зашифрованные файлы будут недоступны для открытия, если вы сначала не используете для них дешифратор. На данный момент восстановить файлы бесплатно могут только пользователи, у которых есть резервные копии.

Defi ransomware относится к семейству программ-вымогателей Makop. Эту версию можно определить по расширению, которое она добавляет к шифруемым файлам. Расширение выглядит следующим образом: . [уникальный идентификатор]. [wewillrestoreyou@cyberfear.com].defi1328. У всех жертв будут уникальные идентификаторы, которые помогут злоумышленникам различать жертв. Например, зашифрованный файл 1.txt станет 1.txt. [уникальный идентификатор]. [wewillrestoreyou@cyberfear.com].defi1328. К сожалению, вы не сможете открыть файлы с этим расширением. Эта программа-вымогатель нацелена на все личные файлы, включая фотографии, видео, документы и т. д.

Как только программа-вымогатель завершит шифрование файлов, она отправит +README-WARNING+.txt записку о выкупе. Заметка содержит информацию о том, что произошло с файлами пользователей и как их можно восстановить. К сожалению, операторы программ-вымогателей требуют выкуп в обмен на дешифратор. В записке не упоминается сумма, которую жертвы должны будут заплатить, но, вероятно, она составит около 1000 долларов.

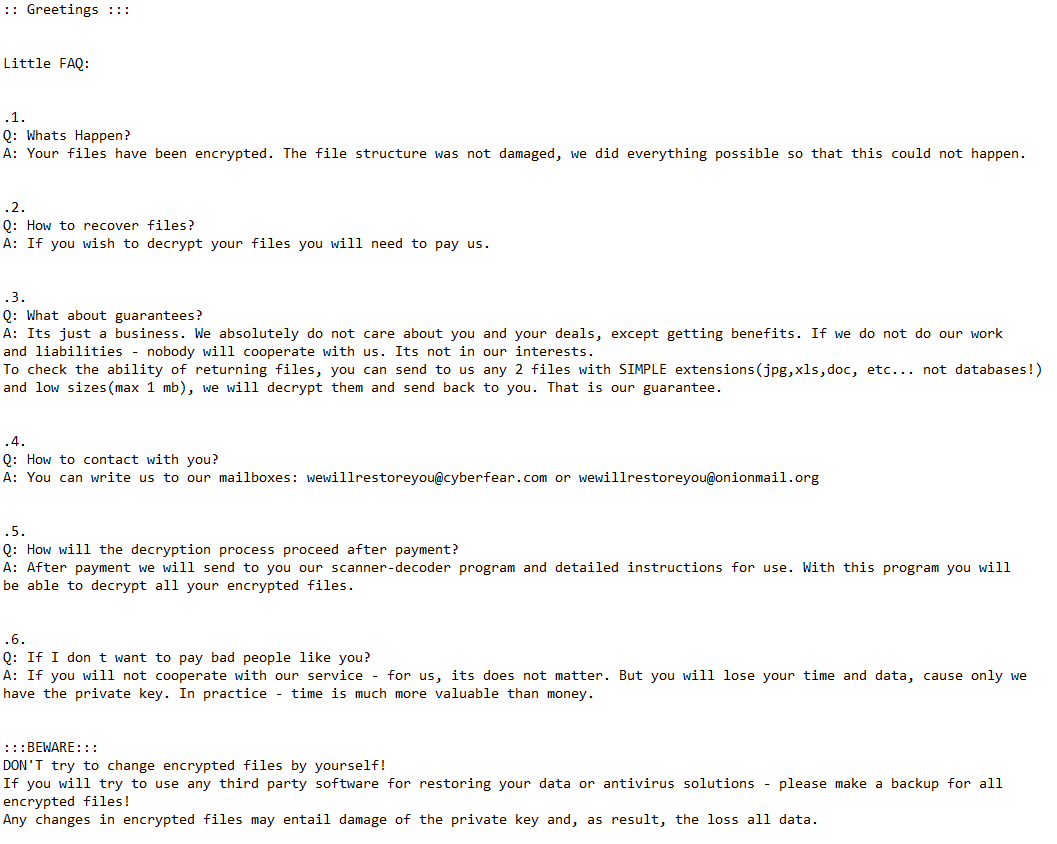

Полная Defi ransomware записка о выкупе приведена ниже:

::: Greetings :::

Little FAQ:

.1.

Q: Whats Happen?

A: Your files have been encrypted. The file structure was not damaged, we did everything possible so that this could not happen..2.

Q: How to recover files?

A: If you wish to decrypt your files you will need to pay us..3.

Q: What about guarantees?

A: Its just a business. We absolutely do not care about you and your deals, except getting benefits. If we do not do our work and liabilities — nobody will cooperate with us. Its not in our interests.

To check the ability of returning files, you can send to us any 2 files with SIMPLE extensions(jpg,xls,doc, etc… not databases!) and low sizes(max 1 mb), we will decrypt them and send back to you. That is our guarantee..4.

Q: How to contact with you?

A: You can write us to our mailboxes: wewillrestoreyou@cyberfear.com or wewillrestoreyou@onionmail.org.5.

Q: How will the decryption process proceed after payment?

A: After payment we will send to you our scanner-decoder program and detailed instructions for use. With this program you will be able to decrypt all your encrypted files..6.

Q: If I don t want to pay bad people like you?

A: If you will not cooperate with our service — for us, its does not matter. But you will lose your time and data, cause only we have the private key. In practice — time is much more valuable than money.

:::BEWARE:::

DON’T try to change encrypted files by yourself!

If you will try to use any third party software for restoring your data or antivirus solutions — please make a backup for all encrypted files!

Any changes in encrypted files may entail damage of the private key and, as result, the loss all data.

Когда дело доходит до программ-вымогателей, платить выкуп никогда не рекомендуется по нескольким причинам. Основная причина в том, что нет никаких гарантий, что дешифратор будет отправлен в случае оплаты. Имейте в виду, что вы имеете дело с киберпреступниками, и они вряд ли будут чувствовать себя обязанными помогать вам только потому, что вы платите. Деньги, которые вы платите, также пойдут на будущую преступную деятельность.

Если у вас есть резервная копия, вы можете начать восстановление сразу после ее удаления Defi ransomware с компьютера. Обязательно используйте программу защиты от вредоносных программ для удаления Defi ransomware , потому что это сложное заражение.

Как программы-вымогатели проникают на компьютеры?

Важно отметить, что пользователи с плохими привычками просмотра веб-страниц гораздо чаще заражают свои компьютеры вредоносным ПО по сравнению с пользователями с лучшими привычками. Поэтому настоятельно рекомендуется выработать лучшие привычки работы в Интернете, чтобы избежать заражения вредоносным ПО в будущем. Также важно ознакомиться с наиболее распространенными методами заражения вредоносным ПО.

Умение распознавать вредоносные электронные письма имеет решающее значение, особенно если ваш адрес электронной почты подвергся утечке, так как вы, вероятно, получите вредоносное электронное письмо в какой-то момент в будущем. К счастью, если вы не являетесь конкретной мишенью, вредоносные электронные письма, как правило, носят общий характер и легко распознаются из-за грамматических и орфографических ошибок. Отправители часто выдают себя за сотрудников законных компаний, поэтому ошибки очень заметны.

Остерегайтесь общих слов, таких как «Пользователь», «Участник», «Клиент» и т. д., используемых для обращения к вам в электронных письмах, поскольку они могут быть признаком вредоносного или спам-письма. Законопослушные компании всегда обращаются к своим пользователям по имени, чтобы сделать общение более личным. Злоумышленники, с другой стороны, вынуждены использовать общие слова, потому что у них часто нет доступа к личной информации. Если вы получили нежелательное электронное письмо с общим приветствием и вложением, будьте осторожны, так как вложение может быть вредоносным.

Стоит отметить, что вредоносные электронные письма, нацеленные на конкретных пользователей, являются более изощренными. Обычно они не содержат грамматических и орфографических ошибок, содержат достоверную информацию и обращаются к получателям по имени. Чтобы оставаться в безопасности, важно сканировать все нежелательные вложения электронной почты с помощью программного обеспечения для защиты от вредоносных программ или VirusTotal .

Торренты — еще один распространенный способ распространения вредоносного ПО. Торрент-сайты часто плохо модерируются, что позволяет вредоносным торрентам оставаться доступными в течение длительного времени. Вредоносное ПО часто встречается в торрентах для развлекательного контента, такого как фильмы, сериалы и видеоигры. Скачивание материалов, защищенных авторским правом, через торренты не только незаконно, но и представляет риск для безопасности вашего компьютера.

Как удалить Defi ransomware

Не пытайтесь снять Defi ransomware вручную, так как это может привести к дополнительному повреждению компьютера. Это сложная инфекция, для избавления от которой требуется профессиональная программа. В противном случае вы рискуете нанести еще больший ущерб.

Если у вас есть резервная копия, не подключайтесь к ней до тех пор, пока не удалите Defi ransomware ее полностью с устройства. Если резервное копирование недоступно, сделайте резервную копию зашифрованных файлов и время от времени проверяйте NoMoreRansom наличие бесплатного Defi ransomware дешифратора.

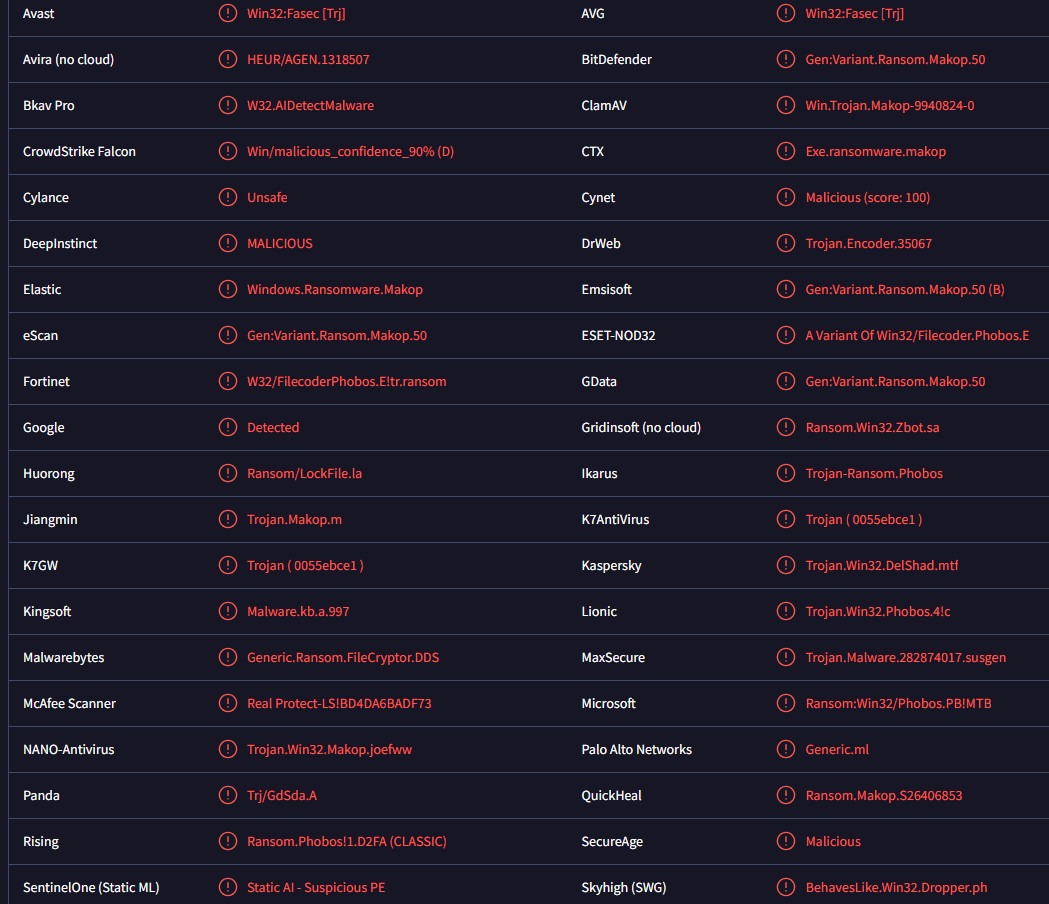

Defi ransomware детектируется как:

- Win32:Fasec [trj] от Avast/AVG

- Generic.Ransom.FileCryptor.DDS автора Malwarebytes

- Вариант Win32/Filecoder.Phobos.E от ESET

- Trojan.Win32.DelShad.mtf от «Лаборатории Касперского»

- Выкуп:Win32/Phobos.PB! MTB от Microsoft

Offers

Скачать утилитуto scan for Defi ransomwareUse our recommended removal tool to scan for Defi ransomware. Trial version of provides detection of computer threats like Defi ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше