Когда мы слышим о какой-то взлома инцидента, изображение, которое мы видим это высококвалифицированные лица или группы из них, яростно ввода с клавиатуры, и в кратчайшие сроки, они могут взломать чей-то компьютер. Там было ничего сделать, чтобы предотвратить это, правильно? Хакеры являются невероятно квалифицированных, и нет никакого способа, вы можете избежать нападения, право?

Источник изображения: Kaspersky.com

Источник изображения: Kaspersky.com

Реальность это немного разные. Вы можете быть удивлены знать, что большинство нападений cyber вызваны human error, и есть что-то сделать по этому поводу. Просто себя информирование определенные риски, и развивая некоторые привычки, вы может препятствовать нападение происходит для вас. Так вот несколько соответствующих советов, которые могут пойти длинный путь к вам мешает стать жертвой.

Безопасного логины и пароли

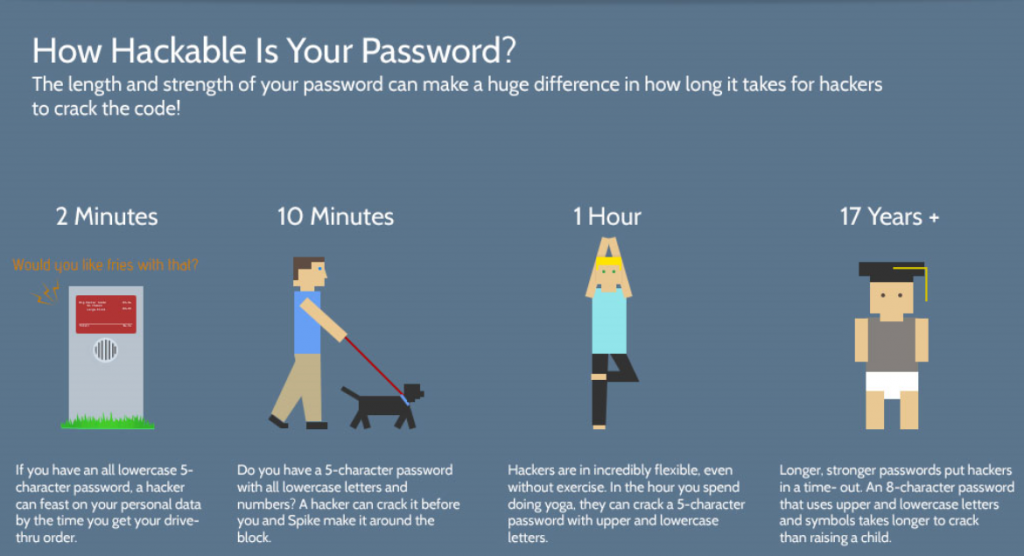

Надежные пароли

Так что это очевидным. Если у вас есть сложный пароль, это делает его гораздо труднее взломать ваш счет. И тем не менее, многие пользователи по-прежнему придерживаться ‘123’, «пароль» или что-то одинаково просто угадать. Это может быть потому, что они не думаю, что они будут когда-либо стать жертвой или они просто не могут быть обеспокоены, чтобы вспомнить более сложный пароль. Какими бы ни были причины, это не хороший оправдания. Существует без приемлемого оправдания, когда речь заходит о слабых паролей, и если вы хотите защитить свой аккаунт, сделать сильный, уникальный пароль. Включать заглавные и строчные буквы, цифры и символы и избежать фактических слов или фраз. Если вы боитесь забыть их, используйте менеджер паролей. Просто убедитесь, что вы получите законным.

Reusing пароли

Reusing пароли

Это еще одна ошибка, делают много пользователей. Никогда не следует повторно использовать пароли, потому что если один из ваших счетов взломали, еще один с тем же паролем может следовать. Так что если ваш аккаунт Gmail получил перешли, и у вас есть тот же пароль для Facebook, хакеры не будет иметь проблем доступа к последней. Независимо от того, как пароль трудно угадать вы никогда не должны его использовать. И менеджер паролей придет в сподручное если у вас есть 10 счетов и борьба, чтобы вспомнить все свои пароли.

Двухфакторная проверка подлинности

Это 2017 и многие услуги предлагают двухфакторной аутентификации. Они не являются невозможно обойти, но по-прежнему предлагают слой безопасности. Вы предоставляете свой номер телефона и включите двухфакторной проверки подлинности, и с этого момента всякий раз, когда вы войти непризнанных устройства, вам будет выслан код на свой телефон. Вы помещаете в этот код в поле, которое появляется, когда вы войти в систему, и если код является корректным, вы можете получить доступ к вашей учетной записи. Вы также можете иметь набор кодов, которые можно поместить в если вы не хотите использовать ваш телефон.

Вход на общественных компьютерах

Ли вы используете общедоступный компьютер, как в Интернет-кафе или библиотеки, не войдя в ваших счетов. Вы не знаете, какой тип программы установлены на этом компьютере, некоторые виды кейлоггер может быть создана, и он бы войти учетные данные входа, если ввести их в.

Виртуальная частная сеть (VPN)

Виртуальная частная сеть (VPN)

Вероятно у вас защищенный паролем маршрутизаторов дома, по крайней мере мы надеемся, вы делаете, так что вы можете безопасно войти в счетах и использования компьютера. Однако когда вы используете общественного WiFi, это совсем другая история. Даже когда общественной WiFi, защищенный паролем, обычно каждый может получить пароль. Поскольку общественная WiFi не защищен должным образом, она может быть легко для хакеров получить доступ к устройству. Вот почему рекомендуется использовать VPN. Он будет создавать безопасное подключение к Интернету, и вы можете безопасно использовать его.

Установка приложений

Это не просто ваш компьютер, который нужно сохранить в безопасности. Смарт-телефоны являются столь же уязвимыми для вредоносных программ. И пользователи обычно предоставляют свои устройства к нему сами.

Разрешения

Так когда вы загружаете какой-то приложения, независимо от того, является ли это от официальной Google Play, Apple store или некоторые из третьих сторон, вы когда-нибудь остановить проверить какие разрешения необходимо? Если ваш ответ нет, то вы должны начать проверку. Если вы устанавливаете app обои, зачем это нужно разрешение на чтение и изменение ваших данных, или почему он будет необходим доступ к вашим сообщениям. Когда вы просматриваете разрешения, всегда спросите себя, почему бы нужны те конкретные.

App издатели

Избегайте попадания вредоносных программ, установленных путем проверки издателя приложения. Это возможно для создателей вредоносных программ для маскировки их продукт как законное приложение, так что если вы проверить разработчик, вы можете не заметить.

Сторонние магазины

Рекомендуется, что вы придерживаться официальной магазинов, как Google Play или в Apple store, для ваших приложений. Хотя они не являются непобедимыми хостинга вредоносных приложений, возможность получения чего-то опасного гораздо меньше, если вы используете законные, доверенного хранилища.

Безопасное хранение ваших личных данных

Безопасный веб-сайты

Задавая веб-сайт для частной подробности, посмотрите на адресную строку. Если есть знак замка, это означает, что это безопасно для ввода ваших данных. Вы должны также искать в начале адреса https://. Если есть нет блокировки, или если он пересекает красной линией, и адрес начинается с http://, вы можете воздержаться от сдачи в ваши личные данные.

Отправка ваших личных данных

Не использовать сообщения электронной почты или обмена сообщениями приложений отправлять кого-то важно, частные данные (например, данные кредитной карты). Хакеры могут получить доступ к этим данным, поэтому будьте осторожны.

Фишинг-атак и вредоносных сообщений электронной почты

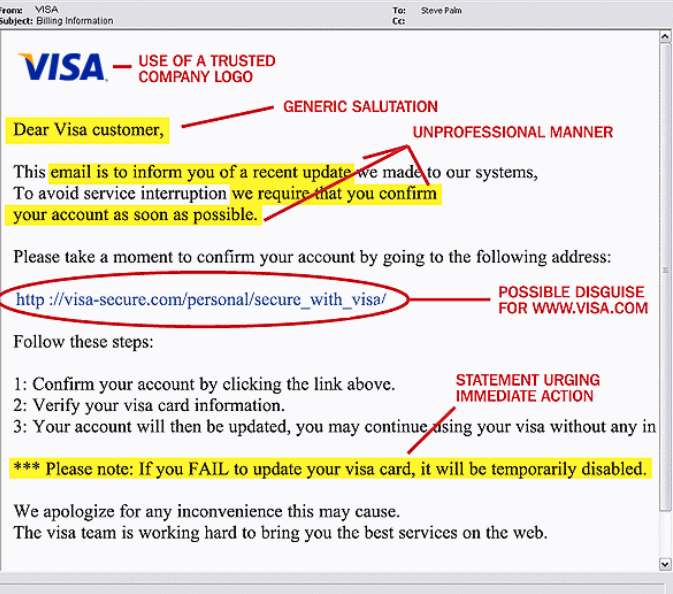

Фишинг-атак

Много людей полагают, что фишинг-атак являются то, что они действительно не нужно беспокоиться о. Хотя они, как правило, довольно очевидно, полны ошибок и т.д., но если кто-то действительно хочет phish вам, они, вероятно, может делать это. Подкастинг компании, буравчик СМИ, недавно сделал experiment , где они пытались phish руководители компании. Не испортив подкаста полностью, мы можно с уверенностью сказать, что каждый может получить phished. Вот почему важно, что вам ознакомиться с тем, что следует остерегаться.

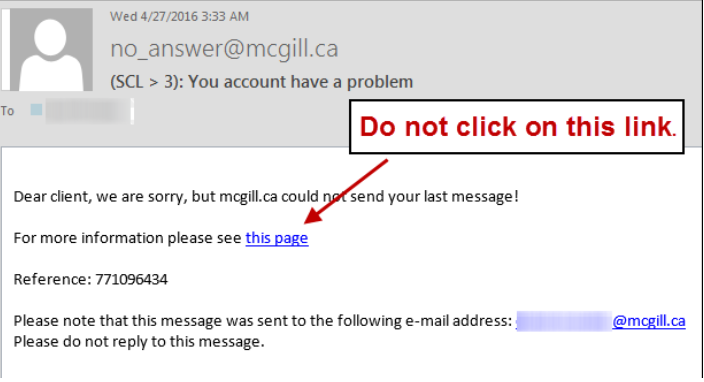

Вложения электронной почты и ссылки

Вложения электронной почты и ссылки

Если вы знаете о шифровании файлов вредоносных программ, известный как вымогателей, вы будете знать, что часто, оно распространяется через вредоносные вложениях. Разработчики придают зараженный файл по электронной почте, пишут казалось бы законным текст и затем ждать кого-то открыть файл. Когда вы имеете дело с вложениями электронной почты, вам нужно быть очень осторожным. Даже если отправитель представляется законным, до тех пор, пока вы знаете, что содержимое является 100% безопасной, не открыть вложение. То же самое для ссылки. Если вы получаете посланными какой-то ссылку, будь то по электронной почте или какой-то сообщений приложения, сначала запрос отправителя об этом и только тогда открыть его. Если он просит, чтобы установить что-то, не сделать это.

Безопасность компьютера и данных

Обновление программного обеспечения

Обновления являются решающим. Всякий раз, когда уязвимость определяется, разработчики обычно выпустить обновление для исправления его так, что хакеры не могут воспользоваться его. WannaCry атака вымогателей является прекрасным примером. Когда была выявлена уязвимость в системе Windows, корпорация Майкрософт выпустила обновление, чтобы исправить его. Многие пользователи не установить его. Она была доступна для 2 месяцев, прежде чем WannaCry воспользовался уязвимости и сумел заразить тысячи компьютеров. Те, кто сделал установить обновления были безопасными. Убедитесь, что вы не нажмете «Напомнить позже» в следующий раз обновление всплывающее окно.

Резервное копирование

Наконец резервное копирование! Если у вас есть копии ваших важных файлов, хранятся где-то не на вашем компьютере, вы могли бы спасти себя много неприятностей. Является ли это из-за вымогателей или потому, что ваш компьютер больше не работоспособными, можно в конечном итоге потерять ваши файлы навсегда поэтому убедитесь, что вы инвестируете в какой-то резервного копирования. Существует множество вариантов так, что вы найдете один, который соответствует вашим потребностям лучших. Наши Рекомендуемые backup software.

Это только основные безопасности меры, есть много больше, вы могли прочитать о. Но если вы принимаете во внимание по крайней мере упомянутые выше те, вы может препятствовать хакерские атаки влияет на вас.

Источник изображения:

Источник изображения: