Что такое CRYPTER v2.40 Ransomware

Вымогатель, известный как CRYPTER v2.40 Ransomware , классифицируется как тяжелая инфекция из-за количества вреда, который он может нанести вашему устройству. Ransomware — это не то, с чем все сталкивались раньше, и если вы впервые сталкиваетесь с ним, вы узнаете, насколько разрушительным он может быть из первых рук. Вредоносное ПО для кодирования файлов использует мощные алгоритмы шифрования для шифрования данных, и как только они будут заблокированы, ваш доступ к ним будет предотвращен. Шифрование данных вредоносной программы настолько вредно, потому что восстановление файлов возможно не в каждом случае.

Вам будет предоставлена возможность расшифровать файлы, если вы заплатите выкуп, но это не рекомендуемый вариант. Расшифровка данных, даже если вы платите, не гарантируется, поэтому вы можете просто потратить свои деньги впустую. Почему люди, ответственные за шифрование ваших данных, помогают вам восстановить их, когда они могут просто взять деньги. Кроме того, эти деньги пойдут на будущие программы-вымогатели или какое-либо другое вредоносное программное обеспечение. Вы действительно хотите поддержать вид преступной деятельности, который наносит ущерб на миллиарды долларов. Люди также становятся все более привлекательными для бизнеса, потому что количество людей, которые платят выкуп, делает вымогателей очень прибыльными. Инвестирование этих денег в надежное резервное копирование было бы гораздо лучшим решением, потому что, если вы когда-нибудь столкнетесь с такой ситуацией снова, вы можете просто разблокировать CRYPTER v2.40 Ransomware файлы из резервной копии и не беспокоиться об их потере. Если бы у вас была доступна опция резервного копирования, вы могли бы просто удалить CRYPTER v2.40 Ransomware вирус, а затем восстановить данные, не беспокоясь о их потере. И если вам интересно, как вредоносному ПО для кодирования данных удалось повредить ваше устройство, мы объясним способы его распространения в следующем абзаце.

Как распространяется CRYPTER v2.40 Ransomware

Вложения электронной почты, наборы эксплойтов и вредоносные загрузки являются наиболее распространенными методами распространения программ-вымогателей. Поскольку эти методы по-прежнему довольно популярны, это означает, что пользователи довольно небрежны, когда они используют электронную почту и загружают файлы. Однако это не значит, что более сложные методы вообще не используются. Кибер-мошенники добавляют зараженный файл в электронное письмо, пишут полуправдоподобный текст и ложно заявляют, что они от заслуживающей доверия компании / организации. Эти электронные письма обычно говорят о деньгах, потому что из-за деликатности темы люди более склонны их открывать. Как правило, хакеры притворяются, что они из Amazon, а электронная почта предупреждает вас о том, что в вашей учетной записи была странная активность или была совершена покупка. Из-за этого вы должны быть осторожны при открытии электронных писем и следить за признаками того, что они могут быть вредоносными. Проверьте отправителя, чтобы узнать, является ли он кем-то, кого вы знаете. И если вы знаете их, проверьте адрес электронной почты, чтобы убедиться, что это действительно они. Кроме того, следите за грамматическими ошибками, которые, как правило, довольно очевидны. Еще одна очевидная подсказка может заключаться в том, что ваше имя отсутствует, если, скажем, вы используете Amazon, и они отправят вам электронное письмо, они не будут использовать типичные приветствия, такие как Дорогой клиент / Член / Пользователь, а вместо этого будут использовать имя, которое вы им дали. Слабые места на вашем компьютере Устаревшее программное обеспечение также может использоваться в качестве пути к вашей системе. Программа поставляется с слабыми местами, которые могут быть использованы вредоносными программами с шифрованием файлов, но, как правило, они исправляются, когда поставщик узнает об этом. Тем не менее, как показали широко распространенные атаки программ-вымогателей, не все люди устанавливают эти патчи. Крайне важно, чтобы вы регулярно обновляли свои программы, потому что, если слабое место серьезное, серьезные слабые места могут быть легко использованы вредоносным ПО, поэтому убедитесь, что вы обновили все свое программное обеспечение. Вы также можете выбрать автоматическую установку обновлений.

Что делать CRYPTER v2.40 Ransomware

Как только программа-вымогатель попадет в вашу систему, она будет искать определенные типы файлов и, как только они будут идентифицированы, она закодирует их. Даже если то, что произошло, не было очевидным изначально, станет довольно очевидным, что что-то не так, когда файлы не открываются как обычно. Файлы, которые были зашифрованы, будут иметь расширение, прикрепленное к ним, которое обычно помогает людям распознавать, какие вымогатели у них есть. Для шифрования ваших данных могли использоваться надежные алгоритмы шифрования, и есть вероятность, что они могут быть заблокированы навсегда. После того, как все файлы будут зашифрованы, вы найдете уведомление о выкупе, которое попытается прояснить, что случилось с вашими файлами. По словам преступников, вы сможете расшифровывать файлы с помощью их программного обеспечения для расшифровки, которое не будет бесплатным. Если сумма выкупа конкретно не указана, вам придется использовать предоставленный адрес электронной почты, чтобы связаться с мошенниками, чтобы узнать сумму, которая может зависеть от стоимости ваших файлов. По причинам, о которых мы уже упоминали, мы не предлагаем платить выкуп. Попробуйте все другие возможные варианты, прежде чем вы даже подумаете о том, чтобы уступить требованиям. Возможно, вы забыли, что создали резервную копию своих файлов. Или, если удача на вашей стороне, кто-то, возможно, выпустил бесплатную утилиту расшифровки. Если вымогатель взломан, исследователь вредоносных программ может выпустить программу, которая разблокирует CRYPTER v2.40 Ransomware файлы бесплатно. Прежде чем вы решите заплатить, загляните в дешифратор. Если вы используете часть этих денег на резервное копирование, вы не столкнетесь с вероятной потерей файлов снова, так как вы всегда можете получить доступ к копиям этих файлов. Если вы сделали резервную копию до заражения, просто удалите CRYPTER v2.40 Ransomware , а затем разблокируйте CRYPTER v2.40 Ransomware файлы. В будущем убедитесь, что вы максимально избегаете программ-вымогателей, ознакомившись с их способами распространения. Придерживайтесь безопасных источников загрузки, будьте бдительны при работе с файлами, прикрепленными к электронным письмам, и убедитесь, что программы обновляются.

Методы удаления CRYPTER v2.40 Ransomware

утилита защиты от вредоносных программ будет необходимым программным обеспечением, если вы хотите избавиться от программы-вымогателя, если она все еще присутствует на вашем устройстве. Вручную исправить CRYPTER v2.40 Ransomware вирус — непростой процесс, и вы можете случайно повредить свою систему. Если вы идете с автоматической опцией, это будет более разумным выбором. Это также может помочь остановить эти виды инфекций в будущем, в дополнение к тому, чтобы помочь вам в удалении этого. Найдите подходящую утилиту и, как только она будет установлена, просканируйте свое устройство на наличие угрозы. К сожалению, программа удаления вредоносных программ разблокирует CRYPTER v2.40 Ransomware файлы. После того, как программа-вымогатель будет полностью устранена, вы можете безопасно использовать свой компьютер снова, регулярно создавая резервные копии своих данных.

Offers

Скачать утилитуto scan for CRYPTER v2.40 RansomwareUse our recommended removal tool to scan for CRYPTER v2.40 Ransomware. Trial version of provides detection of computer threats like CRYPTER v2.40 Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите CRYPTER v2.40 Ransomware, используя безопасный режим с поддержкой сети.

Удалить CRYPTER v2.40 Ransomware из Windows 7/Windows Vista/Windows XP

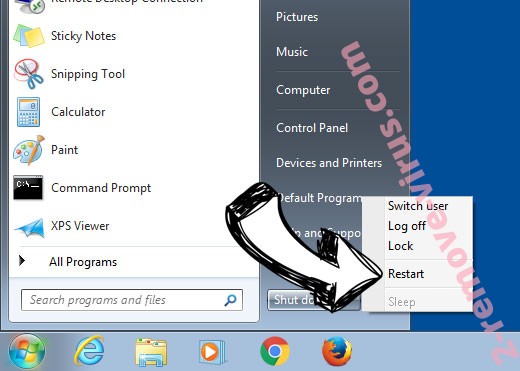

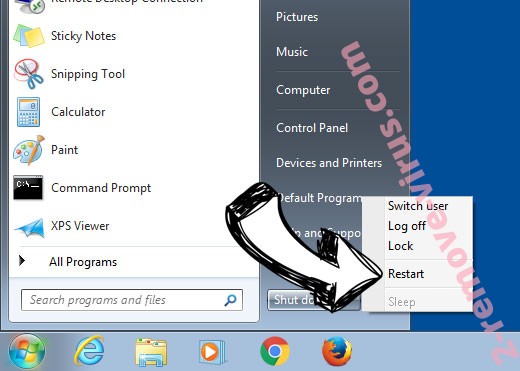

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

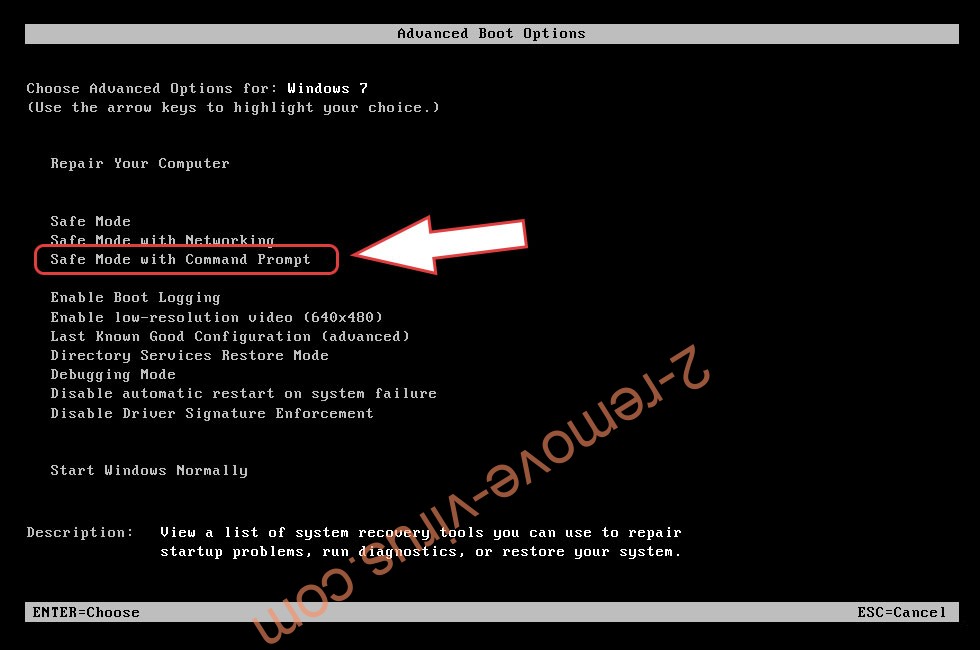

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления CRYPTER v2.40 Ransomware

Удалить CRYPTER v2.40 Ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

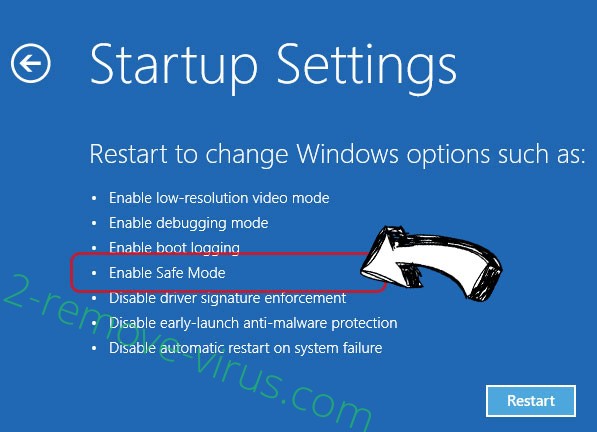

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления CRYPTER v2.40 Ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

Удалить CRYPTER v2.40 Ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

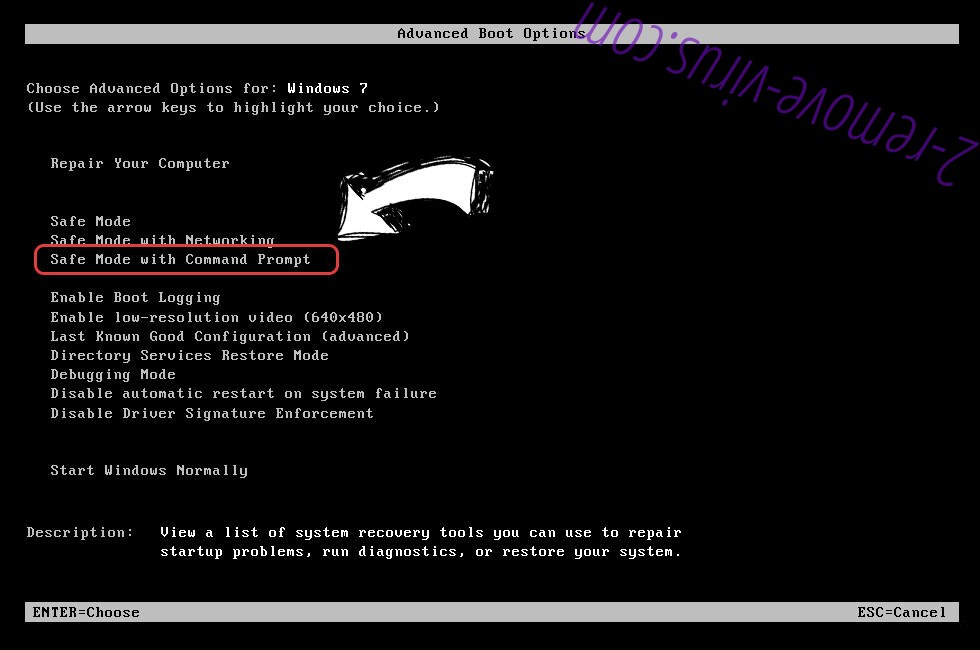

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

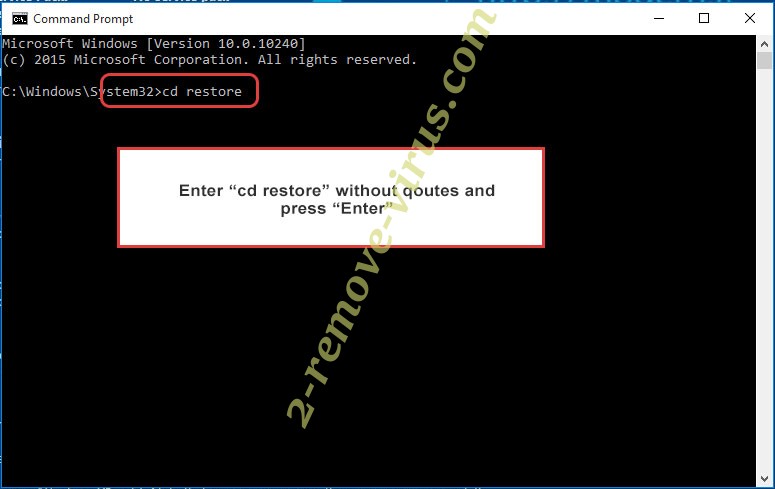

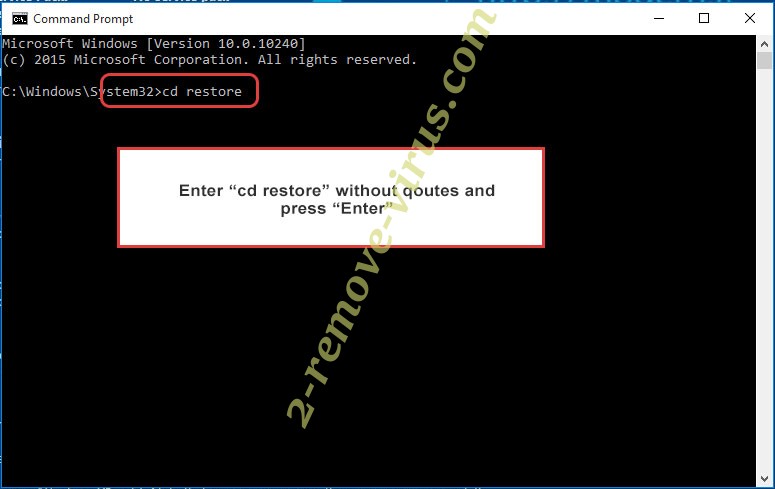

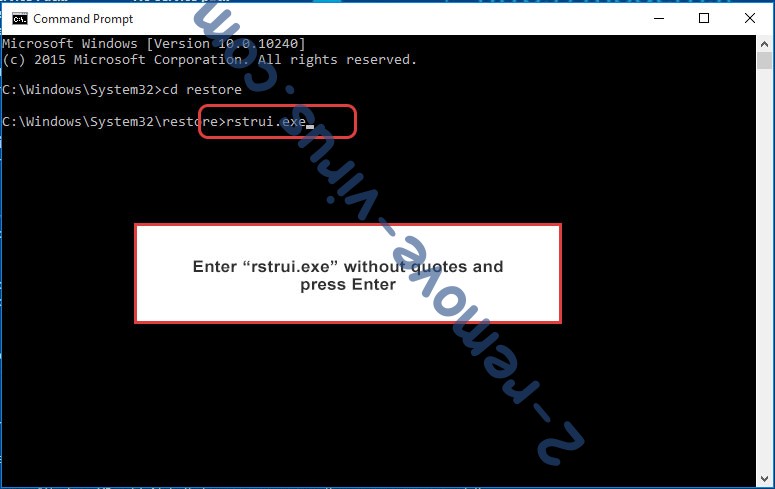

- Введите cd restore и нажмите Enter.

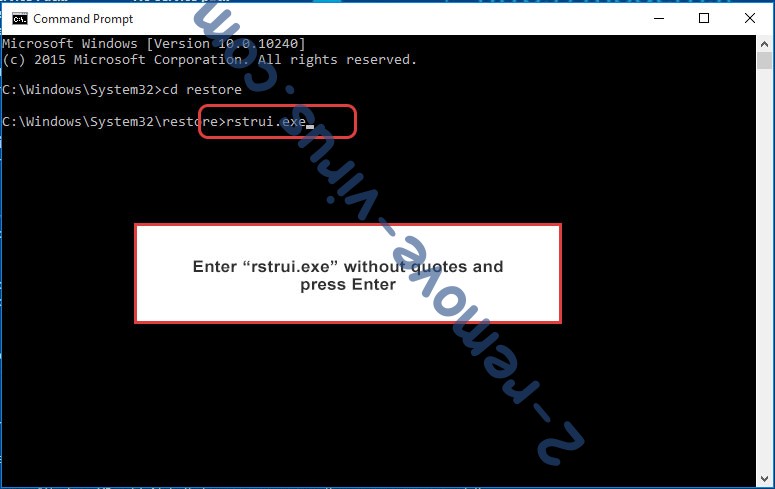

- Введите rstrui.exe и нажмите клавишу Enter.

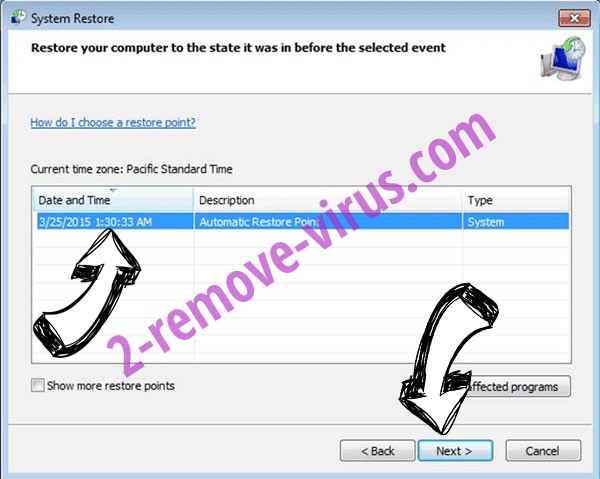

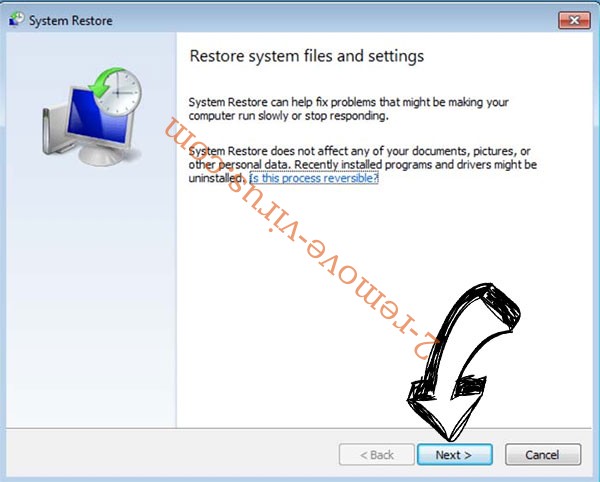

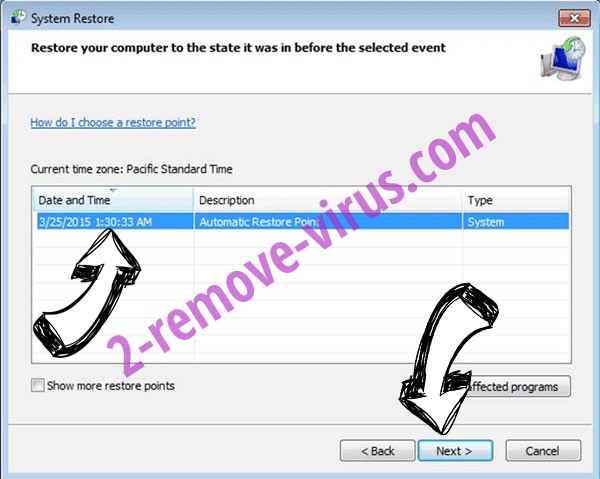

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

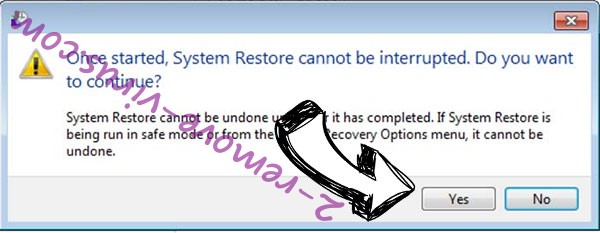

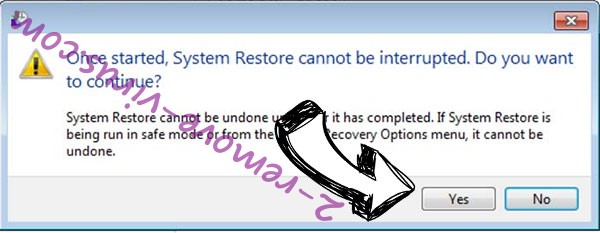

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

Удалить CRYPTER v2.40 Ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

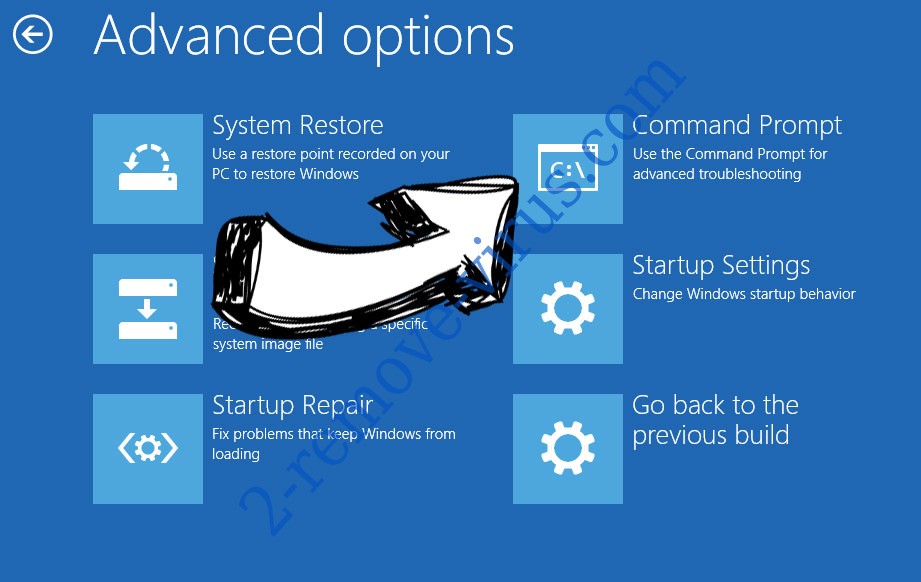

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.