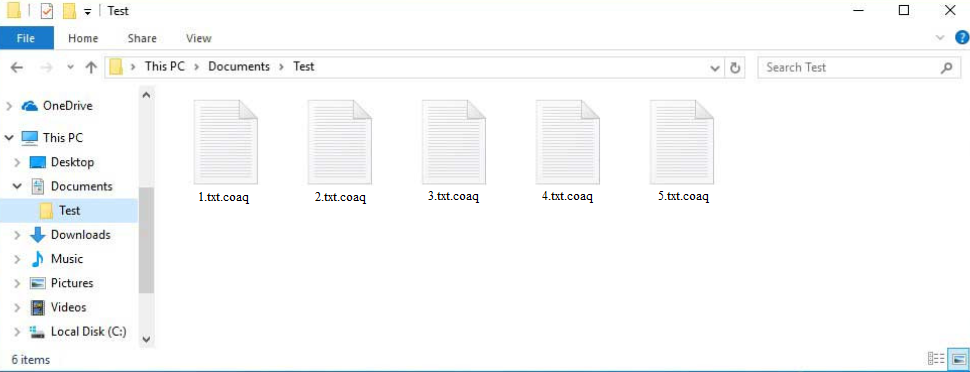

Вирус-вымогатель Coaq или вирус .coaq — это вредоносное программное обеспечение для шифрования файлов из семейства вредоносных программ Djvu/STOP. Киберпреступники, стоящие за этим семейством вредоносных программ, регулярно выпускают новые версии, и Coaq является одним из последних. Хотя большинство версий более или менее идентичны, все они одинаково опасны. Программа-вымогатель нацелена на личные файлы, а зашифрованные могут быть распознаны по добавленному к ним расширению .coaq. Вымогатель хочет 980 долларов за дешифратор для восстановления файлов, но платить не рекомендуется. Пользователи, у которых есть резервные копии, могут восстанавливать файлы без проблем, но те, у кого их нет, столкнутся со многими проблемами.

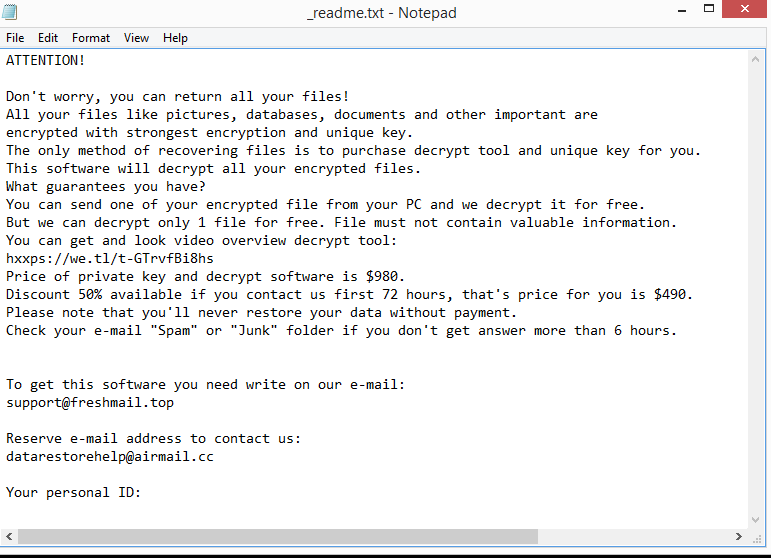

Хотя все программы-вымогатели в этом семействе вредоносных программ по существу одинаковы, вы можете отличить версии друг от друга по расширениям, которые они добавляют в зашифрованные файлы. Эта версия добавляет .coaq, поэтому он называется Coaq ransomware. Например, файл image.jpg станет image.jpg.coaq при шифровании этим вымогателем. Все личные файлы, такие как фотографии, изображения, видео, документы и т. Д., Будут нацелены на этого вымогателя. После того, как файлы были зашифрованы, вам нужно будет использовать дешифратор на них, чтобы открыть их. Процесс получения дешифратора объясняется в _readme.txt записке о выкупе, которая помещается в папки, содержащие зашифрованные файлы.

Чтобы отвлечь внимание пользователей во время шифрования их файлов, программа-вымогатель показывает поддельное окно обновления Windows. Как только процесс шифрования будет завершен, вы найдете _readme.txt заметки о выкупе. В примечании объясняется, что расшифровка стоит 980 долларов, но жертвы, которые вступят в контакт в течение первых 72 часов, получат скидку 50%. В примечании также упоминается, что жертвы могут восстановить один файл бесплатно, если он не имеет какого-либо важного контента.

Если вы планируете заплатить выкуп, независимо от того, является ли дисконтная часть истинной, вы должны знать о рисках. Главная опасность заключается в том, что вы не обязательно получите дешифратор. Нет никаких гарантий, что вы действительно получите дешифратор от операторов вредоносных программ, учитывая, что вы имеете дело с киберпреступниками. Они, вероятно, не будут чувствовать каких-либо обязательств, чтобы помочь вам. Кроме того, деньги выкупа будут использованы для будущей незаконной деятельности. Стоит также упомянуть, что индустрия программ-вымогателей будет продолжать процветать до тех пор, пока жертвы продолжают платить требуемый выкуп. Несмотря на то, что выбор в конечном итоге за вами, необходимо сообщить вам о рисках.

Вы не должны испытывать никаких проблем с восстановлением файлов, если у вас есть привычка часто создавать резервные копии файлов и сохранять копии в резервной копии. Однако сначала необходимо убедиться, что вы удалили программу-вымогатель Coaq с вашего компьютера. Вы не должны получать доступ к своей резервной копии, пока программа-вымогатель полностью не исчезнет. При подключении к резервной копии, если программа-вымогатель все еще активна, резервный файл также будет зашифрован. И безопаснее всего не упомянуть о том, что проще всего использовать антивирусное программное обеспечение для удаления программ-вымогателей Coaq.

Пользователи без резервных копий будут иметь гораздо больше проблем с восстановлением своих файлов. Их единственный вариант — подождать, пока не станет доступным бесплатный дешифратор. Однако, поскольку эта программа-вымогатель использует онлайн-ключи для шифрования файлов, разработка бесплатного дешифратора очень сложна для исследователей вредоносных программ. Если эти ключи не будут выданы самими киберпреступниками, свободный дешифратор маловероятен. Существует бесплатный, Djvu/STOP decryptor by Emsisoft но он вряд ли будет работать на более новых версиях Djvu, таких как Coaq ransomware. Однако это стоит попробовать. Если вы планируете дождаться выпуска бесплатного дешифратора программ-вымогателей Coaq, создайте резервную копию зашифрованных файлов и время от времени проверяйте NoMoreRansom на наличие дешифратора.

Как распространяется программа-вымогатель?

Вредоносные инфекции, как правило, значительно чаще приобретаются пользователями с плохими привычками просмотра. Например, такие пользователи чаще открывают нежелательные вложения электронной почты, которые могут содержать вредоносное ПО, торрент-контент, защищенный авторским правом, нажимать на случайные ссылки и т. Д. Потратив время на разработку лучших привычек, вы можете помочь избежать довольно большого количества вредоносных программ в будущем.

Одним из самых популярных способов, которым киберпреступники пытаются распространить свое вредоносное ПО, является заражение вложений электронной почты. Они покупают адреса электронной почты на многих хакерских форумах, пишут сообщение, которое лишь несколько убедительно, и прикрепляют вредоносный файл. После того, как файл открыт, вредоносное ПО начинает работать и начинает выполнять свои запрограммированные задачи. Вредоносные электронные письма, к счастью, как правило, чрезвычайно легко распознать. Например, они используют такие слова, как «Пользователь», «Участник» и «Клиент», чтобы обратиться к пользователям. Типы электронных писем, которые киберпреступники пытаются выдать себя за других, обычно используют имена пользователей для обращения к ним, поэтому совершенно очевидно, когда электронное письмо является вредоносным. Они также изобилуют грамматическими / орфографическими ошибками. Вы должны быть в состоянии сразу же идентифицировать вредоносные электронные письма, если вы обращаете внимание при работе с нежелательными электронными письмами. Рекомендуется сканировать любые нежелательные вложения электронной почты с помощью антивредоносного программного обеспечения или VirusTotal потому, что некоторые электронные письма могут быть значительно более сложными, чем другие.

Злоумышленники также часто используют торренты для распространения вредоносного ПО. Если вы не знали, торрент-сайты, как известно, плохо регулируются, что упрощает для киберпреступников загрузку вредоносного контента. Торренты для известных фильмов, сериалов, видеоигр, программного обеспечения и т.д. часто содержат вредоносные программы. Торренты рискованны для вашего компьютера и ваших данных, а также, по сути, кража контента. Из-за этого пользователям настоятельно не рекомендуется использовать торренты для пиратства.

Как удалить программы-вымогатели Coaq

Мы не рекомендуем вам пытаться вручную удалить coaq ransomware, потому что вы можете в конечном итоге причинить больше вреда. Рекомендуется использовать антивирусное программное обеспечение, потому что это заражение вредоносным ПО довольно сложно. Вы можете получить доступ к своей резервной копии, чтобы начать процесс восстановления файлов, как только антивирусная программа устранит заражение с вашего компьютера. Не пытайтесь подключиться к резервной копии до тех пор, так как это может привести к зашифрованным файлам резервных копий.

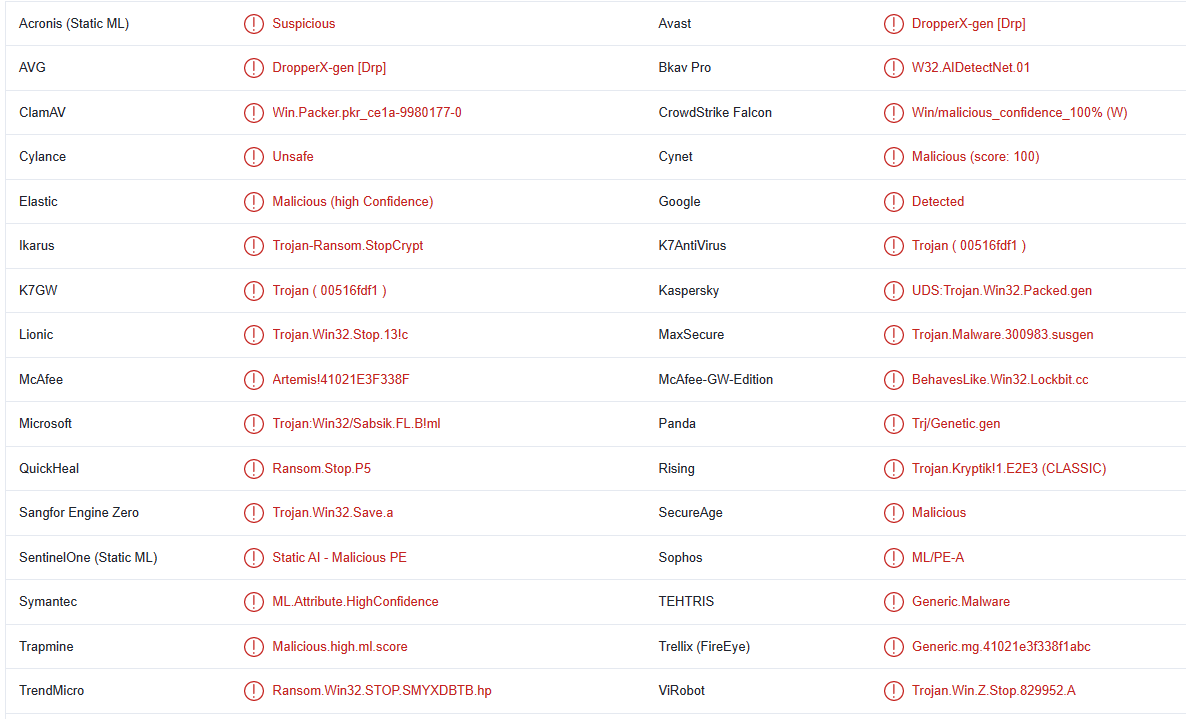

Программа-вымогатель Coaq определяется как:

- DropperX-gen [Drp] от AVG/Avast

- Артемида!41021E3F338F от McAfee

- Троянская программа:Win32/Sabsik.FL.B!ml от Microsoft

- Выкуп.Win32.STOP.SMYXDBTB.hp от TrendMicro

- UDS:Trojan.Win32.Packed.gen от Kaspersky

Offers

Скачать утилитуto scan for Coaq ransomwareUse our recommended removal tool to scan for Coaq ransomware. Trial version of provides detection of computer threats like Coaq ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите Coaq ransomware, используя безопасный режим с поддержкой сети.

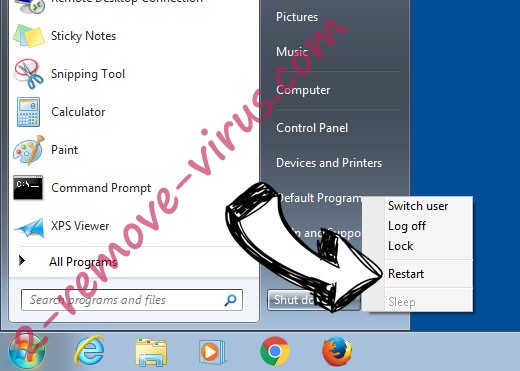

Удалить Coaq ransomware из Windows 7/Windows Vista/Windows XP

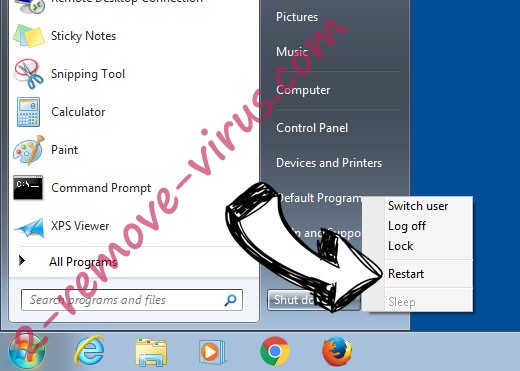

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

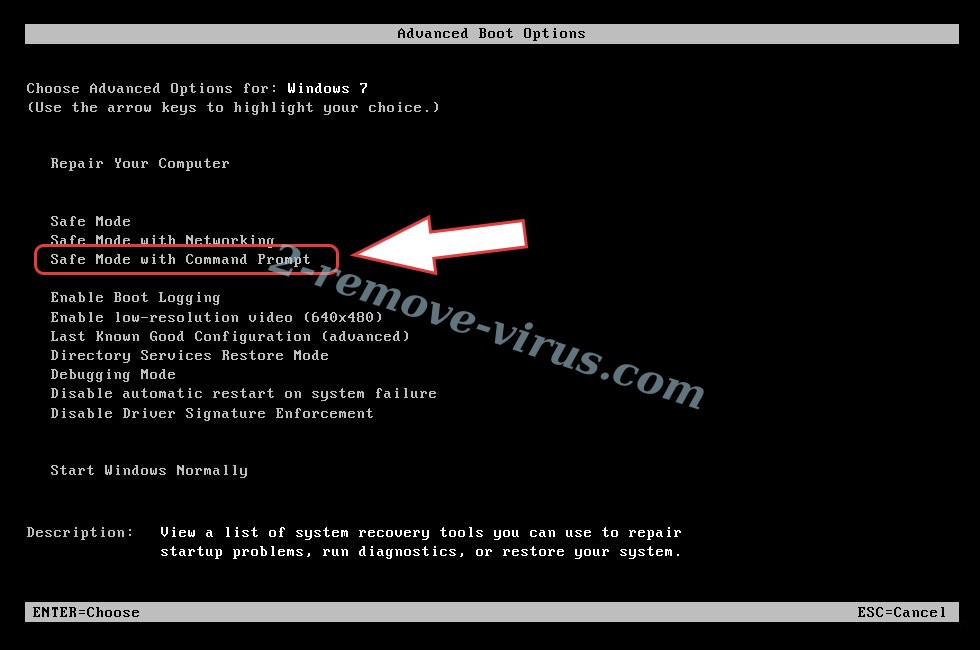

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления Coaq ransomware

Удалить Coaq ransomware из Windows 8/Windows 10

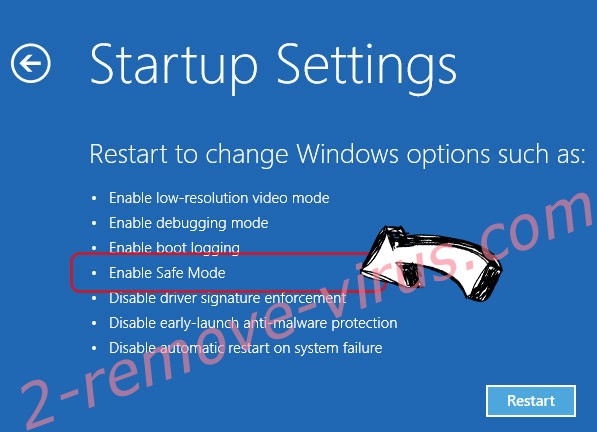

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления Coaq ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

Удалить Coaq ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

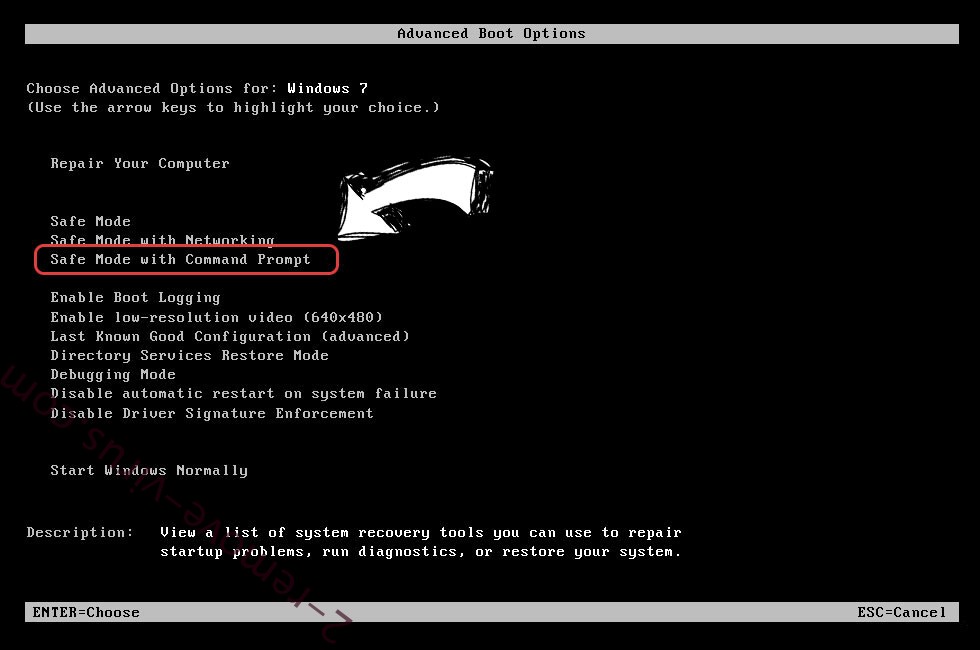

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

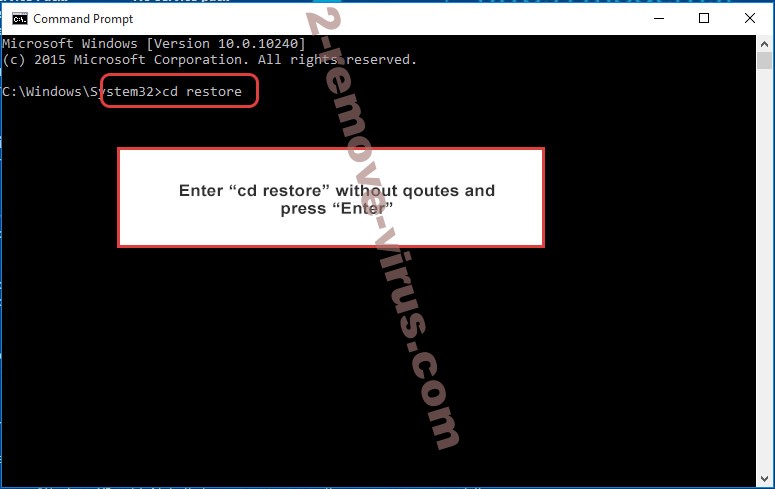

- Выберите команду из списка.

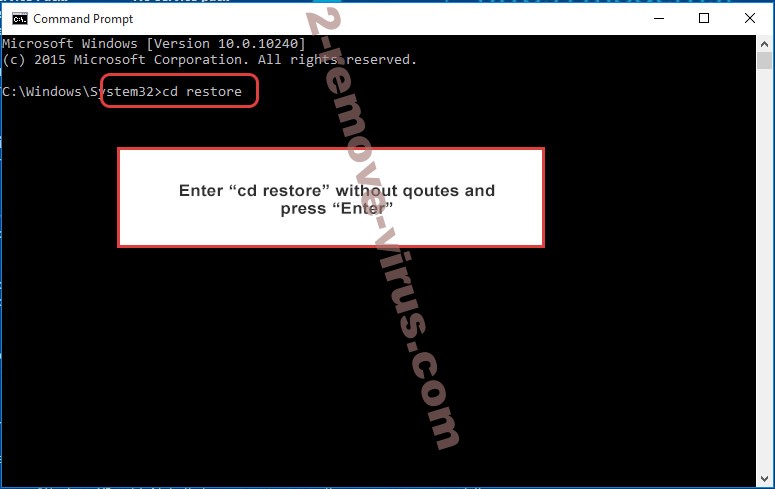

- Введите cd restore и нажмите Enter.

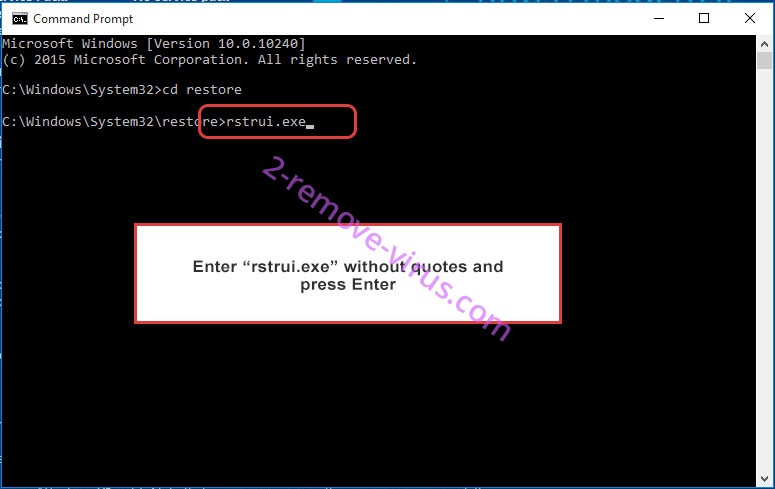

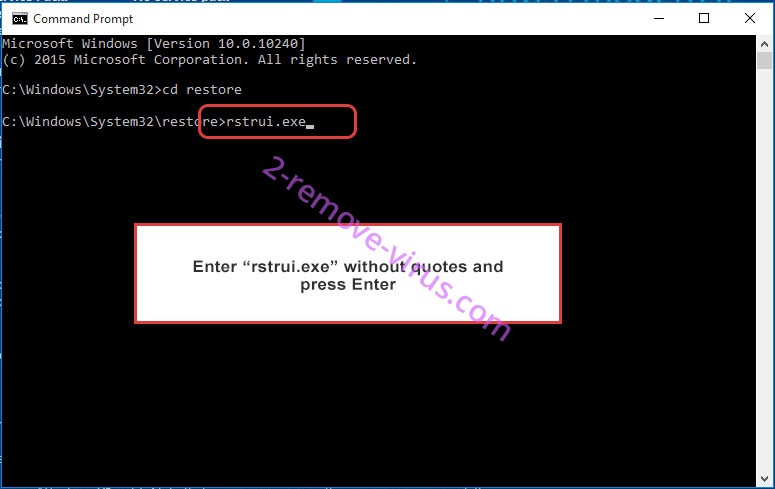

- Введите rstrui.exe и нажмите клавишу Enter.

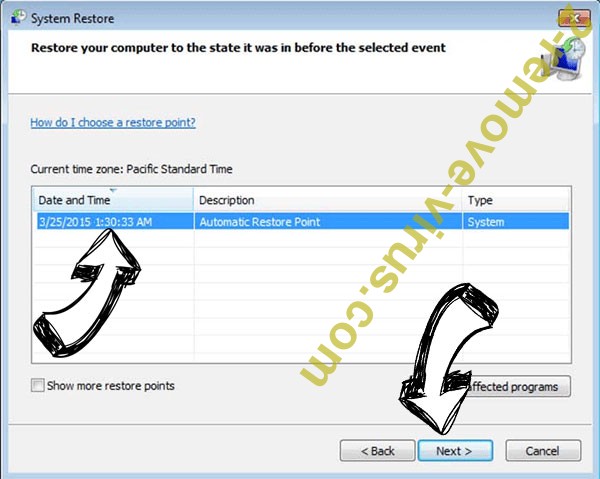

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

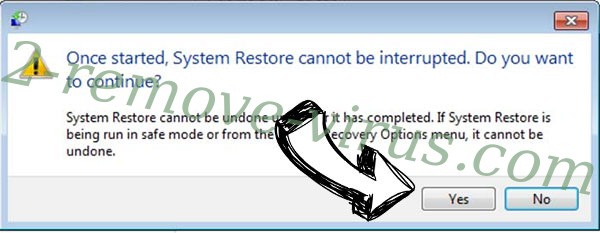

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

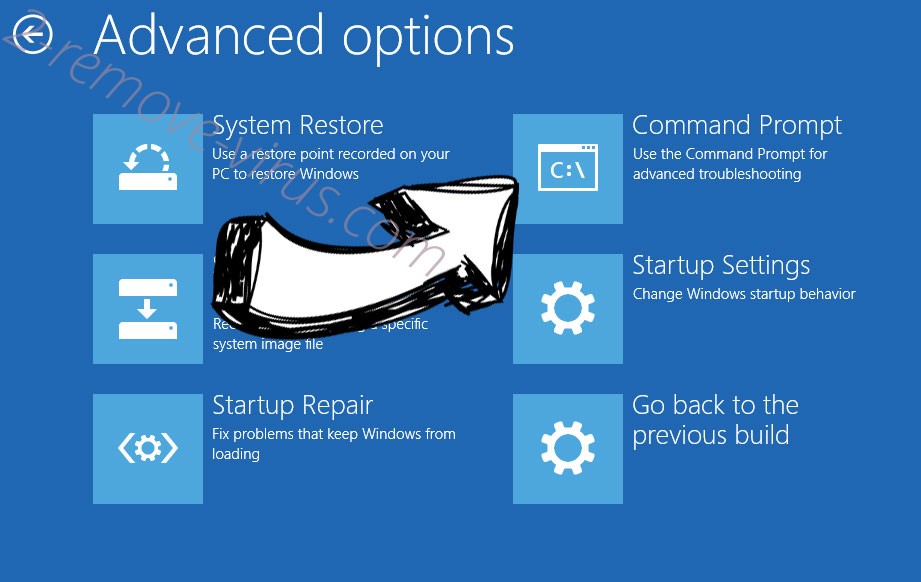

Удалить Coaq ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

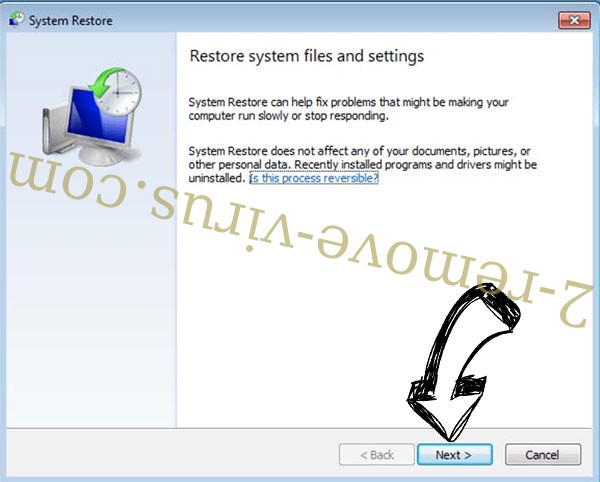

- Нажмите кнопку Далее в окне Восстановление системы.

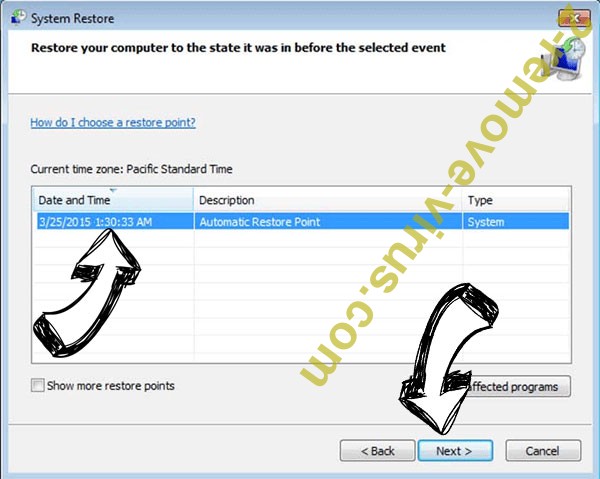

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.