Что такое 6y8dghklp Ransomware

6y8dghklp Ransomware Программы-вымогатели относятся к категории опасных вредоносных программ, так как если ваше устройство получит их, вы можете столкнуться с серьезными проблемами. Возможно, вы никогда раньше не сталкивались с таким вредоносным ПО, и в этом случае вы можете быть особенно удивлены. Возможно, ваши файлы были закодированы с использованием надежных алгоритмов шифрования, блокирующих открытие файлов. Поскольку расшифровка файлов не всегда возможна, в дополнение к времени и усилиям, необходимым для возвращения всего в нормальное состояние, вредоносное ПО для кодирования файлов считается очень опасной инфекцией.

На нашей тестовой системе 6y8dghklp Ransomware зашифрованы файлы и изменены их имена. К оригинальным именам были добавлены уникальный идентификатор, присвоенный жертве, адрес электронной почты киберпреступников и расширение «.6y8dghklp». Например, файл с первоначальным названием «1.jpg» выглядел как «1.jpg.id[9ECFA84E-3481]. [datarecoverycenterOPG@onionmail.org].6y8dghklp».

У вас есть возможность заплатить выкуп, но это не лучшая идея. Вполне возможно, что ваши данные не будут разблокированы даже после оплаты, поэтому ваши деньги могут быть потрачены впустую. Может быть наивно полагать, что киберпреступники будут чувствовать себя обязанными помочь вам в восстановлении данных, когда они могут просто забрать ваши деньги. Кроме того, ваши деньги также будут поддерживать их будущую деятельность, например, больше программ-вымогателей. Вредоносное ПО для кодирования файлов уже наносит ущерб на миллиарды долларов, вы действительно хотите поддерживать это.

All your files have been encrypted!

All your files have been encrypted due to a security problem with your PC. If you want to restore them, write us to the e-mail datarecoverycenterOPG@onionmail.org

Write this ID in the title of your message —

In case of no answer in 24 hours write us to this e-mail:datarecoverycenterOPG2023@onionmail.org

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you the tool that will decrypt all your files.

Free decryption as guarantee

Before paying you can send us up to 5 files for free decryption. The total size of files must be less than 4Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click ‘Buy bitcoins’, and select the seller by payment method and price.

hxxps://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginners guide here:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.

И чем больше людей дают им денег, тем более прибыльным становится бизнес-вымогатель, и это привлекает многих людей в отрасль. Инвестирование денег, которые от вас требуются, в резервное копирование может быть более разумным вариантом, потому что потеря файла не будет проблемой. Если резервное копирование было сделано до того, как программа-вымогатель заразила вашу систему, вы можете просто удалить 6y8dghklp Ransomware вирус и разблокировать 6y8dghklp Ransomware файлы. Если вы не знали, что такое программа-вымогатель, возможно, вы также не знаете, как ей удалось заразить ваше устройство, поэтому вам следует внимательно прочитать следующий абзац.

!!!All of your files are encrypted!!!

To decrypt them send e-mail to this address: datarecoverycenterOPG@onionmail.org.

If we don’t answer in 24h., send e-mail to this address: datarecoverycenterOPG2023@onionmail.org

Методы распространения программ-вымогателей

Наиболее типичные методы распространения программ-вымогателей включают спам по электронной почте, наборы эксплойтов и вредоносные загрузки. Обычно нет необходимости придумывать более сложные методы, поскольку многие люди довольно небрежны, когда используют электронную почту и что-то загружают. Однако есть программы-вымогатели, которые используют более сложные методы. Мошенникам не нужно много делать, просто напишите простое электронное письмо, на которое могут попасться менее осторожные пользователи, прикрепите зараженный файл к электронному письму и отправьте его возможным жертвам, которые могут поверить, что отправитель заслуживает доверия. Проблемы, связанные с деньгами, являются распространенной темой в этих электронных письмах, поскольку пользователи, как правило, взаимодействуют с этими электронными письмами. И если кто-то вроде Amazon должен был отправить пользователю электронное письмо о том, что в его учетной записи или покупке была замечена подозрительная активность, владелец учетной записи может запаниковать, поспешить в результате и в конечном итоге открыть добавленный файл. Есть несколько вещей, которые вы должны учитывать при открытии вложений электронной почты, если хотите обезопасить свою систему. Проверьте отправителя, чтобы узнать, знаком ли он вам. Даже если вы знаете отправителя, не спешите, сначала проверьте адрес электронной почты, чтобы убедиться, что он законный. Явные грамматические ошибки также являются признаком. Используемое приветствие также может быть подсказкой, электронное письмо реальной компании, достаточно важное, чтобы его можно было открыть, будет включать ваше имя в приветствие, а не универсального клиента или участника. Слабые места в вашей системе Устаревшие программы также могут быть использованы для заражения. Уязвимости в программах обычно обнаруживаются, и разработчики программного обеспечения выпускают обновления, чтобы злоумышленники не могли использовать их для заражения систем вредоносными программами. Однако, как показал WannaCry, не все спешат устанавливать эти патчи. Ситуации, когда вредоносное программное обеспечение использует слабые места для входа, поэтому важно, чтобы ваши программы часто обновлялись. Если вы считаете уведомления об обновлениях неудобными, вы можете настроить их автоматическую установку.

Что он делает

Ваши файлы будут закодированы программой-вымогателем вскоре после того, как она заразит ваше устройство. Даже если заражение не было очевидным с самого начала, вы наверняка поймете, что что-то не так, когда файлы не открываются должным образом. Вы будете знать, какие файлы были затронуты, потому что к ним будет добавлено странное расширение. Некоторые вредоносные программы для шифрования файлов могут использовать мощные алгоритмы шифрования, что делает расшифровку данных очень сложной, если не невозможной. После того, как все данные будут зашифрованы, на ваш компьютер будет помещена записка о выкупе, в которой будет предпринята попытка прояснить, что произошло и как вам следует действовать. Если вы верите мошенникам, вы сможете восстановить файлы с помощью их утилиты расшифровки, которая, очевидно, не будет бесплатной. В примечании должна быть указана цена дешифратора, но если это не так, вам придется отправить хакерам электронное письмо по указанному адресу. Очевидно, что выплата выкупа не поощряется. Вы должны рассматривать оплату только в крайнем случае. Попробуйте вспомнить, делали ли вы когда-нибудь резервную копию, возможно, часть ваших данных действительно где-то хранится. Вы также можете найти утилиту расшифровки бесплатно. Есть некоторые исследователи вредоносных программ, которые могут расшифровать программу-вымогатель, поэтому они могут выпустить бесплатную программу. Прежде чем вы решите заплатить, рассмотрите этот вариант. Использование этих денег для надежной резервной копии может принести больше пользы. Если резервная копия была создана до того, как произошло заражение, вы можете восстановить файлы после прекращения 6y8dghklp Ransomware вируса. Теперь, когда вы знаете, насколько опасными могут быть программы-вымогатели, постарайтесь избегать их как можно больше. Придерживайтесь законных веб-сайтов, когда дело доходит до загрузок, обращайте внимание на то, какие вложения электронной почты вы открываете, и обновляйте свои программы.

Способы стереть 6y8dghklp Ransomware вирус

Утилита удаления вредоносных программ будет необходима, если вы хотите, чтобы вредоносное ПО для кодирования данных было полностью уничтожено. Вручную исправить 6y8dghklp Ransomware вирус — непростой процесс, и вы можете случайно нанести вред своей системе. Программное обеспечение для удаления вредоносных программ будет рекомендуемым вариантом в этой ситуации. Эти типы утилит разработаны с целью обнаружения или даже остановки таких угроз. Найдите и установите надежную утилиту, просканируйте компьютер на наличие инфекции. Однако программа не способна восстановить ваши данные. После того, как программа-вымогатель будет полностью завершена, можно безопасно снова использовать вашу систему.

Offers

Скачать утилитуto scan for 6y8dghklp RansomwareUse our recommended removal tool to scan for 6y8dghklp Ransomware. Trial version of provides detection of computer threats like 6y8dghklp Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите 6y8dghklp Ransomware, используя безопасный режим с поддержкой сети.

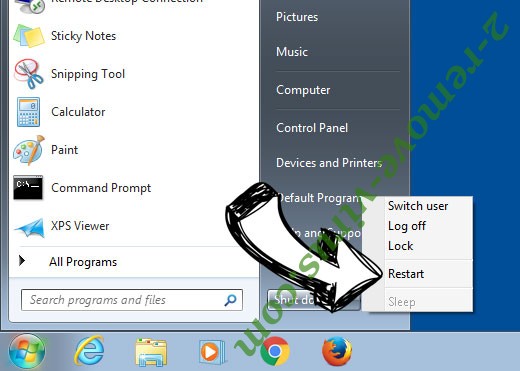

Удалить 6y8dghklp Ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

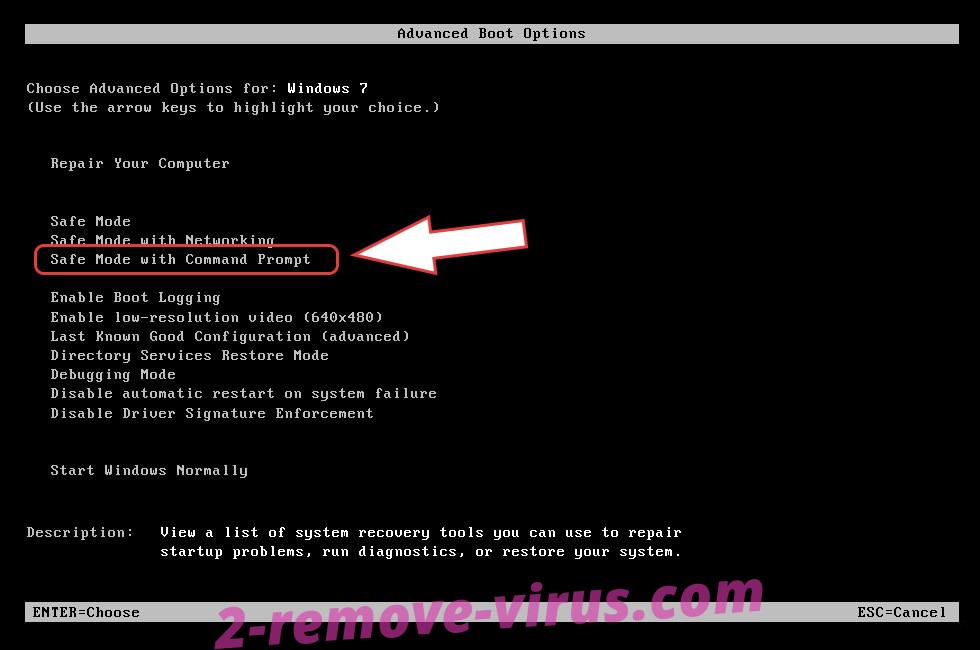

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления 6y8dghklp Ransomware

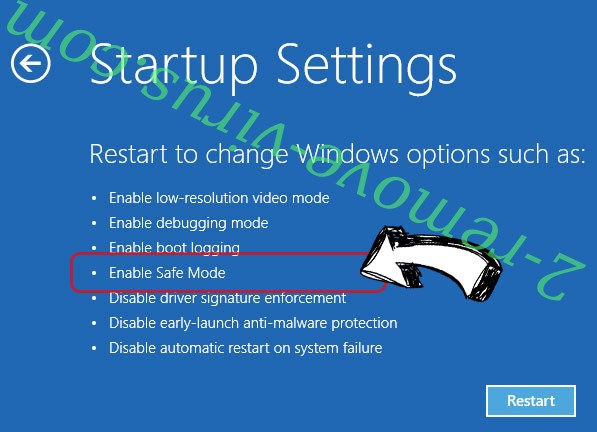

Удалить 6y8dghklp Ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления 6y8dghklp Ransomware

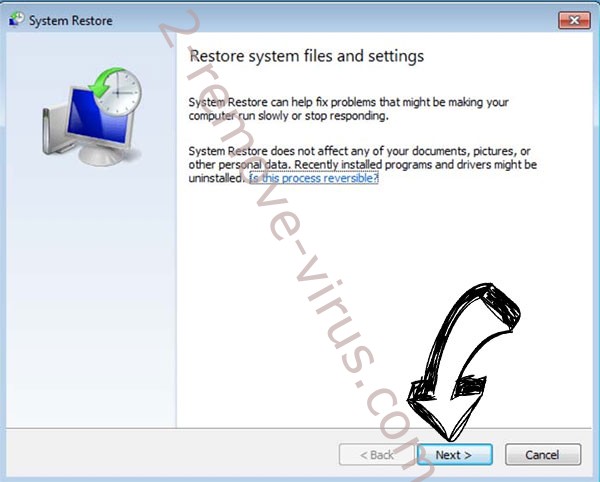

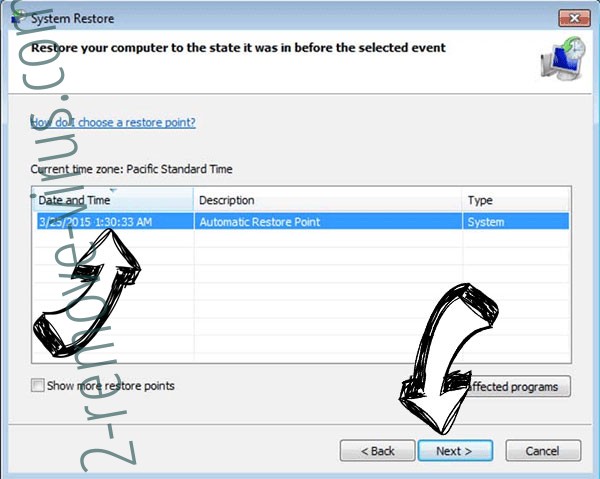

шаг 2. Восстановление файлов с помощью восстановления системы

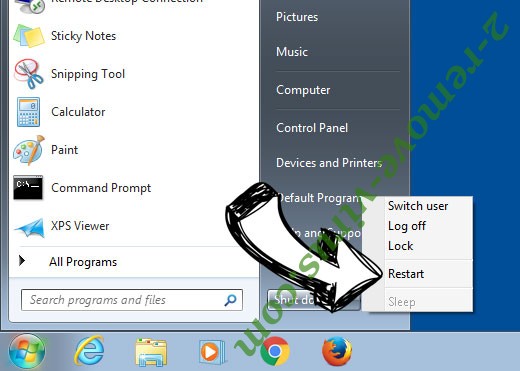

Удалить 6y8dghklp Ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

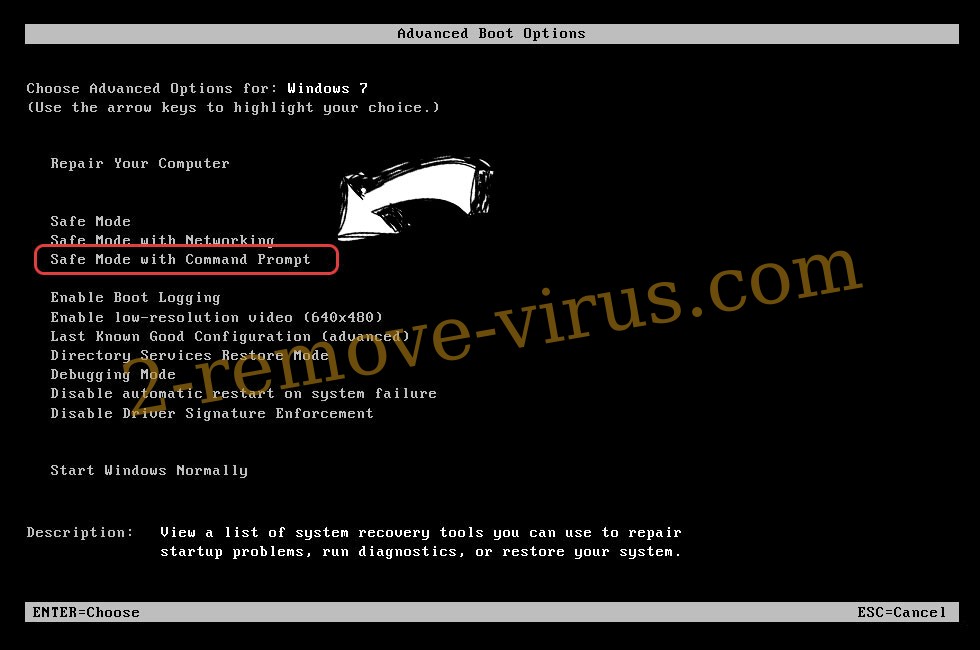

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

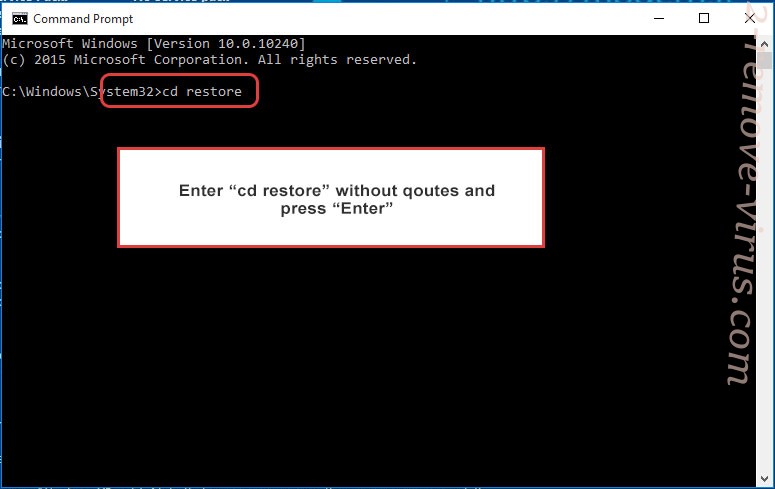

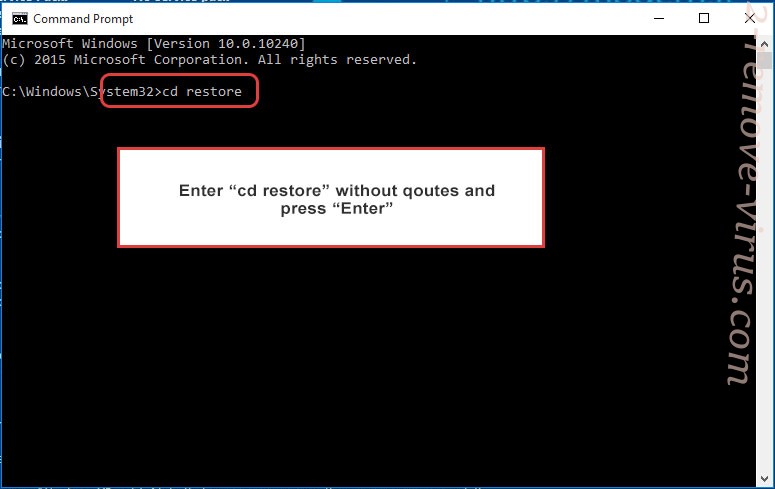

- Введите cd restore и нажмите Enter.

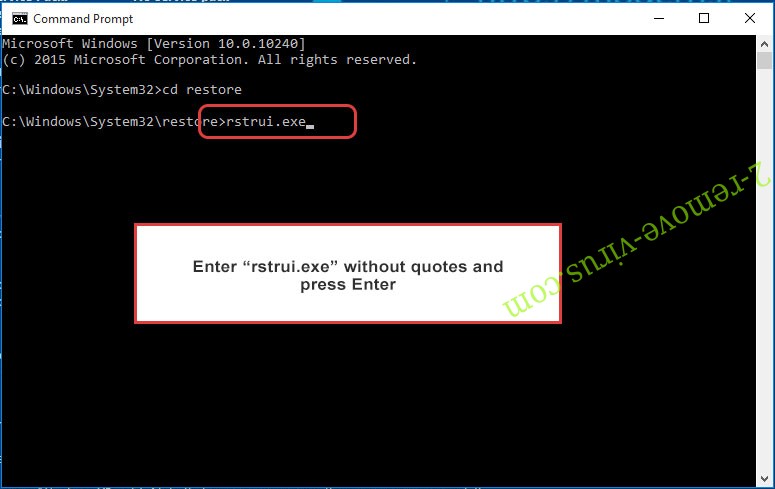

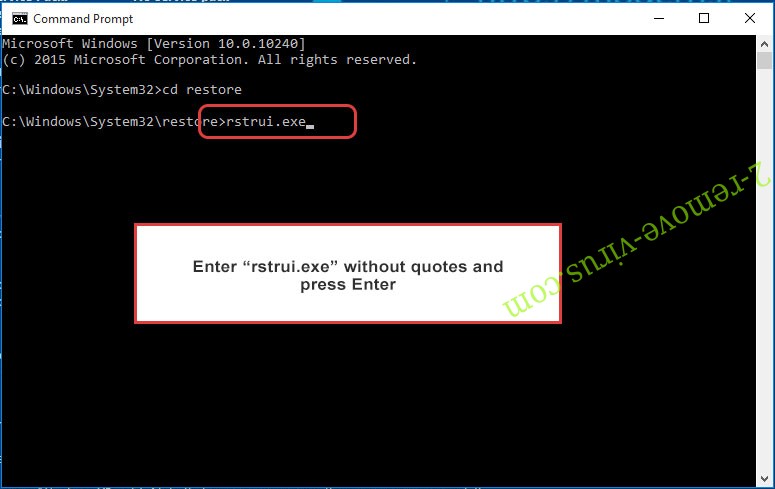

- Введите rstrui.exe и нажмите клавишу Enter.

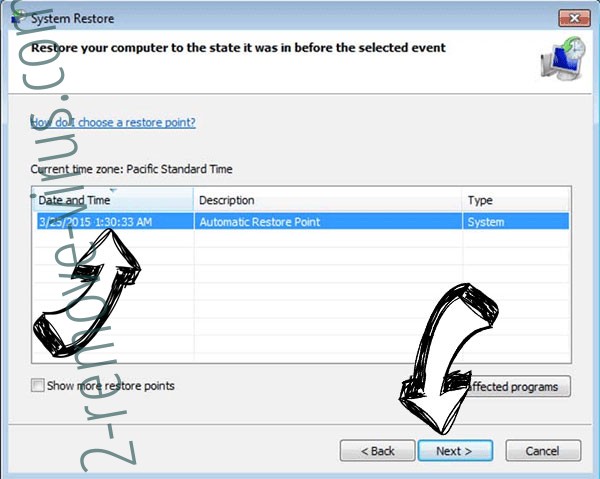

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

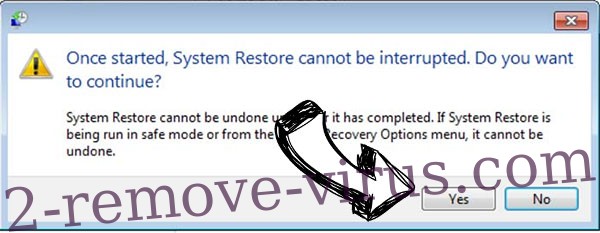

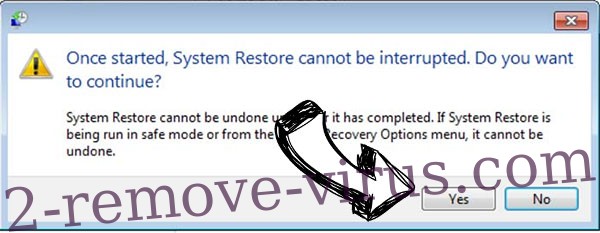

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

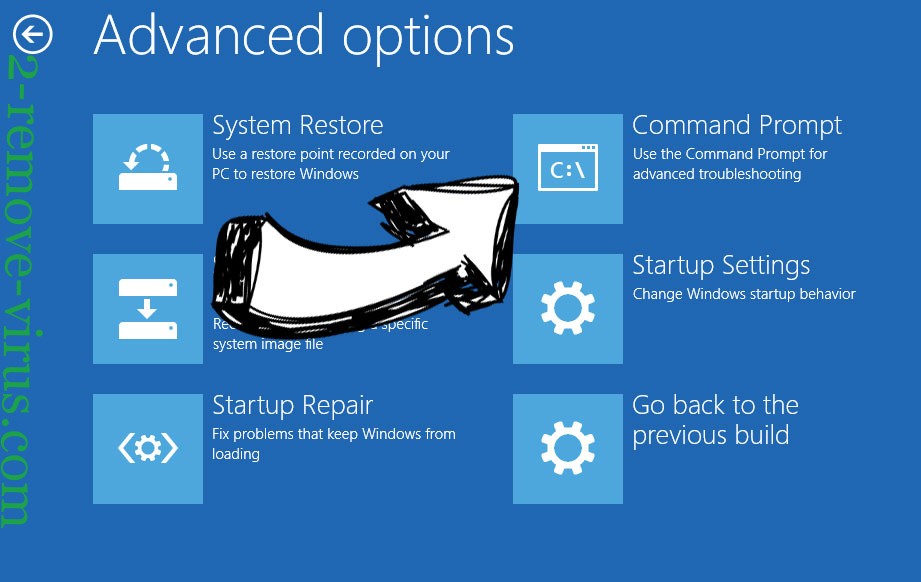

Удалить 6y8dghklp Ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.