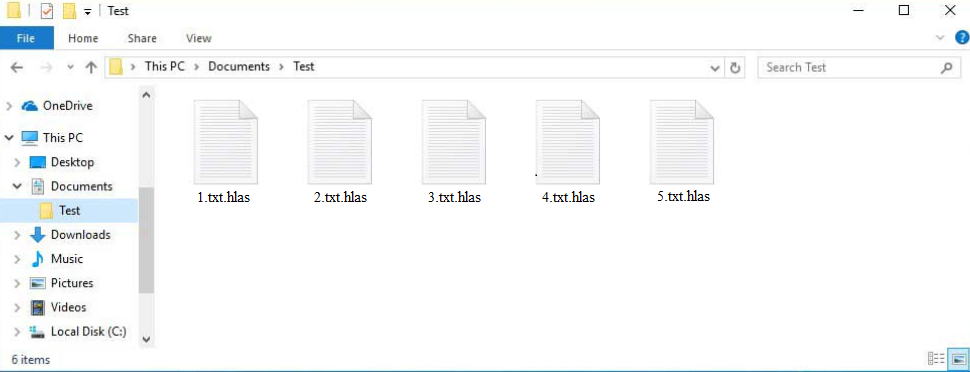

Hlas ransomware é um malware de criptografia de arquivos da família de ransomware Djvu/STOP. Os operadores de ransomware lançam novas versões regularmente e podem ser identificados pelas extensões que adicionam aos títulos de arquivos criptografados. Este adiciona .hlas, por isso é conhecido como Hlas ransomware .

Hlas ransomware pertence à família de malware Djvu, que é operada por um grupo cibercriminoso que lança novas versões de ransomware regularmente. As versões podem ser identificadas pelas extensões que adicionam aos arquivos criptografados. Esse malware específico adiciona .hlas, o que significa que um arquivo 1.txt criptografado se tornaria 1.txt.hlas.

O ransomware terá como alvo todos os arquivos pessoais, incluindo fotos, imagens, vídeos, documentos, etc. Os arquivos criptografados não poderão ser abertos, a menos que você os descriptografe primeiro. No entanto, adquirir o decodificador é difícil porque os únicos que o possuem são os cibercriminosos que operam esse malware.

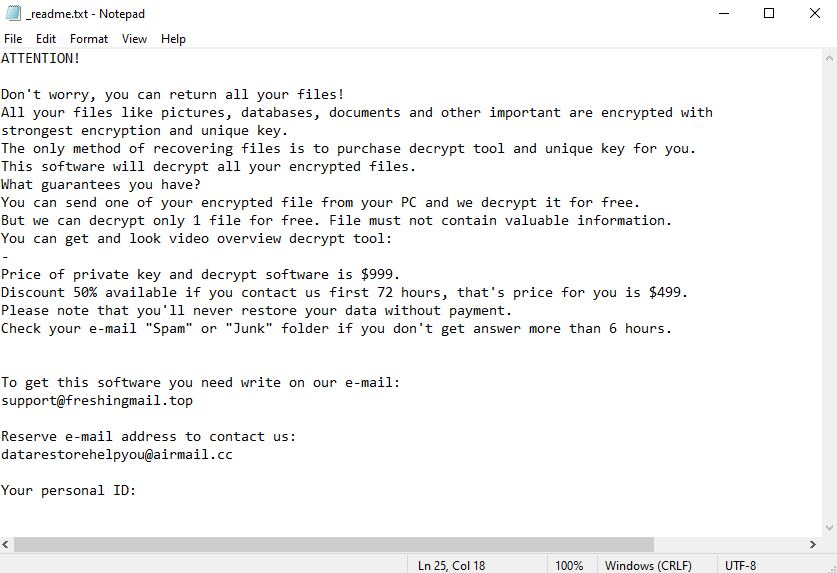

Quando o ransomware terminar de criptografar os arquivos, você encontrará uma nota de resgate _readme.txt nas pastas que contêm arquivos criptografados. A nota explica que, para obter o decodificador, você precisa comprá-lo. O preço normal é de US $ 999, mas um desconto de 50% será supostamente dado aos usuários que entrarem em contato com os cibercriminosos nas primeiras 72 horas. Os cibercriminosos também prometem descriptografar um arquivo gratuitamente, desde que não contenha nenhuma informação importante.

Aqui está a nota de resgate _readme.txt completa:

ATTENTION!

Don’t worry, you can return all your files!

All your files like pictures, databases, documents and other important are encrypted with strongest encryption and unique key.

The only method of recovering files is to purchase decrypt tool and unique key for you.

This software will decrypt all your encrypted files.

What guarantees you have?

You can send one of your encrypted file from your PC and we decrypt it for free.

But we can decrypt only 1 file for free. File must not contain valuable information.

Do not ask assistants from youtube and recovery data sites for help in recovering your data.

They can use your free decryption quota and scam you.

Our contact is emails in this text document only.

You can get and look video overview decrypt tool.

Price of private key and decrypt software is $999.

Discount 50% available if you contact us first 72 hours, that’s price for you is $499.

Please note that you’ll never restore your data without payment.

Check your e-mail “Spam” or “Junk” folder if you don’t get answer more than 6 hours.To get this software you need write on our e-mail:

support@freshingmail.topReserve e-mail address to contact us:

datarestorehelpyou@airmail.ccYour personal ID:

Para usuários sem backups, pagar o resgate pode parecer uma boa ideia. No entanto, pagar ou mesmo se envolver com cibercriminosos nunca é recomendado. Os usuários devem ter em mente que o ransomware é operado por cibercriminosos, o que significa que é improvável que eles sintam a obrigação de ajudar as vítimas. Infelizmente, muitas vítimas de ransomware compraram um descriptografador, mas não o receberam. A decisão de pagar o resgate é sua, mas você deve estar ciente dos riscos.

Se você tiver um backup de seus arquivos, poderá começar a recuperá-los assim que removê-los Hlas ransomware do computador. É altamente recomendável usar um programa anti-malware para excluir Hlas ransomware porque é uma infecção complexa que requer um programa profissional para se livrar.

Se o backup não for uma opção para você, faça backup dos arquivos criptografados e aguarde o lançamento de um descriptografador gratuito Hlas ransomware . Se for lançado, estará disponível em NoMoreRansom .

Como é que o ransomware entrou no meu computador?

Existem várias maneiras diferentes de os agentes mal-intencionados espalharem ransomware, incluindo anexos de e-mail e torrents. Os usuários com maus hábitos de navegação são consideravelmente mais propensos a infectar seus computadores com malware. Uma maneira eficaz de evitar malware é desenvolver melhores hábitos online e se familiarizar com os métodos de distribuição de malware mais comuns.

Arquivos maliciosos geralmente vêm anexados a e-mails e, quando os usuários abrem esses arquivos, os computadores são infectados. Esses e-mails geralmente fazem parte de uma campanha massiva de spam e visam um grande número de usuários ao mesmo tempo com o mesmo e-mail. Como os e-mails são tão genéricos, eles geralmente são fáceis de identificar como maliciosos.

Remetentes mal-intencionados geralmente fazem com que seus e-mails se assemelhem a confirmações de pedidos e notificações de entrega de encomendas. Os remetentes podem alegar que os arquivos anexados são documentos importantes que precisam ser revisados com urgência, o que os pressiona a abrir os arquivos sem verificar novamente. Se os usuários abrirem esses arquivos, seus computadores serão infectados. No entanto, uma coisa que muitas vezes denuncia esses e-mails são erros de gramática e ortografia. Os e-mails com malware geralmente estão cheios de erros, que você nunca veria em e-mails enviados por empresas legítimas.

Outra coisa que muitas vezes distribui e-mails maliciosos são suas saudações genéricas. Quando as empresas enviam e-mails aos clientes, elas usam os nomes dos usuários para abordá-los para tornar o e-mail mais pessoal. No entanto, e-mails maliciosos usam palavras como Usuário, Membro, Cliente, etc., em vez de usar os nomes dos usuários. Agentes mal-intencionados raramente têm acesso a mais informações pessoais além de um endereço de e-mail, então são forçados a usar palavras genéricas.

Alguns e-mails maliciosos podem ser mais sofisticados, principalmente quando visam pessoas/empresas específicas. Esse e-mail não teria erros e teria informações que fariam o e-mail parecer mais confiável. É sempre uma boa ideia verificar todos os anexos de e-mail não solicitados com um software antivírus ou VirusTotal antes de abri-los por esse motivo.

O malware também é frequentemente encontrado em torrents, especialmente em conteúdo de entretenimento, como filmes, séries de TV, videogames, etc. Os sites de torrent geralmente são mal moderados, portanto, o malware é comum. A pirataria usando torrents não é apenas roubo de conteúdo, mas também é perigosa para os computadores e dados dos usuários.

Como excluir Hlas ransomware

Se você tem um backup ou não, você ainda precisa remover Hlas ransomware do seu computador. É altamente recomendável usar um programa antivírus porque o ransomware é uma infecção complexa. Se você tiver um backup, poderá acessá-lo assim que excluir Hlas ransomware totalmente o .

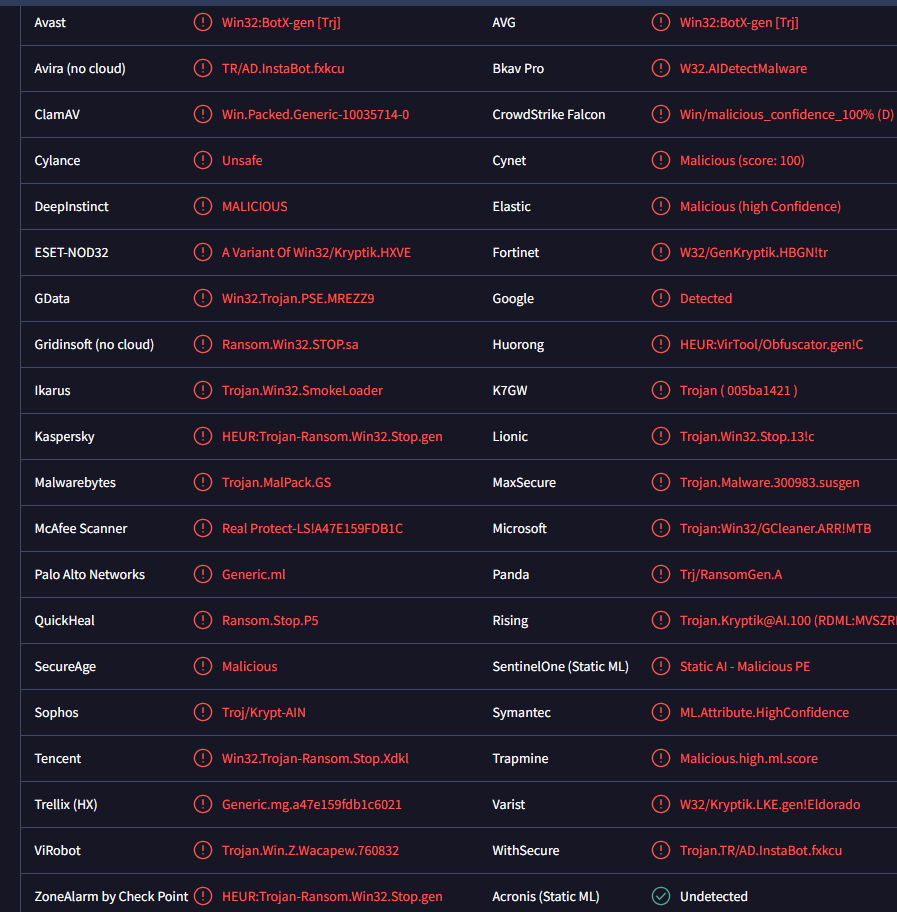

Hlas ransomware é detectado como:

- Uma variante do Win32/Kryptik.HXVE da ESET

- HEUR:Trojan-Ransom.Win32.Stop.gen da Kaspersky

- Trojan.MalPack.GS por Malwarebytes

- Trojan:Win32/GCleaner.ARR! MTB da Microsoft