Insom ransomware é um malware de criptografia de arquivos que pertence à família de ransomware Makop. Se infectar um computador com sucesso, ele criptografa todos os arquivos pessoais e exige pagamento por sua descriptografia. Este ransomware também ameaça postar os arquivos em um site TOR se as vítimas não concordarem em pagar.

Quando os usuários abrem um arquivo infectado, o ransomware é iniciado. Ele criptografa imediatamente arquivos pessoais, incluindo fotos, vídeos e documentos. Você não poderá abrir esses arquivos.

Você poderá reconhecer facilmente os arquivos criptografados porque seus títulos terão uma extensão adicionada a eles. Por exemplo, um arquivo 1.txt se tornaria 1.txt. [ID único]. [insomrans@outlook.com].insom se criptografado. Infelizmente, até que esses arquivos sejam executados por meio de um Insom ransomware decodificador, você não poderá abri-los.

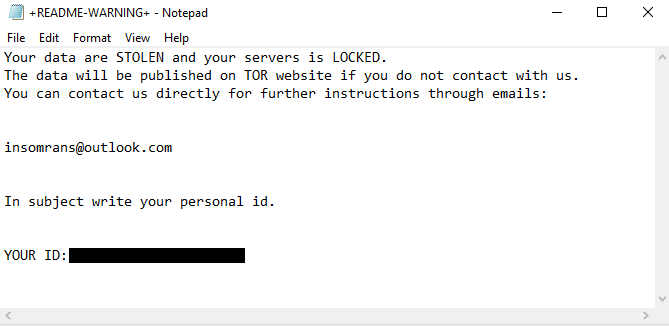

O ransomware lança uma nota de resgate +README-WARNING+.txt que realmente não explica muito. Ele apenas menciona que seus dados foram roubados e serão publicados em um site TOR, a menos que você entre em contato com os operadores de malware. Também não menciona o preço que você deve pagar, mas seja o que for, não recomendamos pagar. Os operadores de malware são cibercriminosos que não se preocupam em ajudar as vítimas. Nada impede que os criminosos cibernéticos apenas peguem seu dinheiro, não enviem nada em troca e ainda publiquem os dados roubados. Isso aconteceu muitas vezes no passado. Além disso, o dinheiro do resgate irá para futuras atividades criminosas.

Se você tiver um backup, remova-o Insom ransomware do computador antes de acessá-lo e certifique-se de usar um bom programa anti-malware, pois é uma infecção complexa. Se você não tiver um backup, sua única opção é esperar por um descriptografador gratuito Insom ransomware . Um decodificador gratuito Insom ransomware não é garantido, mas se for lançado, poderá ser baixado de NoMoreRansom .

Abaixo está a nota de resgate completa Insom ransomware :

Your data are STOLEN and your servers is LOCKED.

The data will be published on TOR website if you do not contact with us.

You can contact us directly for further instructions through emails:insomrans@outlook.com

In subject write your personal id.

YOUR ID:

Como o ransomware entra nos computadores?

Os usuários que têm maus hábitos de navegação são muito mais propensos a infectar seus computadores com malware em comparação com os usuários que não se envolvem em comportamentos online arriscados. Desenvolver melhores hábitos online é altamente recomendado para evitar futuras infecções por malware.

Aprender a reconhecer e-mails maliciosos é importante, principalmente se seu endereço de e-mail vazou porque você receberá um e-mail malicioso mais cedo ou mais tarde. Felizmente, a menos que você seja direcionado especificamente, os e-mails maliciosos são muito genéricos, o que os torna fáceis de reconhecer. Por um lado, eles geralmente estão cheios de erros gramaticais e ortográficos. Os remetentes fingem ser de empresas legítimas, então os erros são muito chocantes.

Palavras genéricas como Usuário, Membro, Cliente, etc., sendo usadas para se dirigir a você podem ser outro sinal de que você está lidando com um e-mail malicioso ou, pelo menos, um e-mail de spam. Quando as empresas enviam e-mails aos clientes, elas sempre usam os nomes dos usuários para abordá-los, pois isso faz com que os e-mails pareçam mais pessoais. No entanto, os agentes mal-intencionados usam palavras genéricas porque geralmente não têm acesso a mais informações pessoais. Por exemplo, se você receber um e-mail de confirmação de pedido inesperado que usa uma saudação genérica, tenha cuidado, pois o anexo pode ser malicioso.

E-mails maliciosos que têm alvos específicos são significativamente mais sofisticados. Eles não têm erros de gramática/ortografia, contêm informações que dão mais credibilidade aos e-mails e se dirigem aos usuários pelo nome. Para evitar abrir algo malicioso, é altamente recomendável verificar todos os anexos de e-mail não solicitados com software antimalware ou VirusTotal .

Os torrents são outra maneira de distribuir malware. É comum que os sites de torrent sejam mal moderados, o que permite que torrents com malware permaneçam ativos por muito tempo. O malware pode ser comumente encontrado em torrents para conteúdo de entretenimento, incluindo filmes, séries de TV e videogames. Baixar conteúdo protegido por direitos autorais usando torrents não é apenas roubo de conteúdo, mas também perigoso para o computador.

Insom ransomware remoção

Não tente remover Insom ransomware manualmente, pois você pode acabar causando danos adicionais ao seu dispositivo, a menos que saiba exatamente o que fazer. Em vez disso, use um programa anti-malware. Infelizmente, a remoção do malware não descriptografa os arquivos. Um decodificador especial é necessário para isso.

Se você tiver um backup, poderá começar a recuperar seus arquivos assim que removê-los Insom ransomware do computador. Lembre-se de que, se o ransomware ainda estiver presente em seu computador quando você conectar seu backup, os arquivos de backup também serão criptografados. Se você não tiver um backup, faça backup de seus arquivos criptografados e, ocasionalmente, verifique NoMoreRansom para obter um descriptografador gratuito Insom ransomware .

Insom ransomware é detectado como:

- Win32:Fasec [Trj] por AVG/Avast

- Gen:Variant.Ransom.Makop.50 por BitDefender