Co to jest 6y8dghklp Ransomware

6y8dghklp Ransomware Ransomware jest sklasyfikowane jako niebezpieczne złośliwe oprogramowanie, ponieważ jeśli Twoje urządzenie je otrzyma, możesz napotkać poważne problemy. Możliwe, że nigdy wcześniej nie spotkałeś się z tego rodzaju złośliwym oprogramowaniem, w takim przypadku możesz być szczególnie zaskoczony. Twoje pliki mogły zostać zakodowane przy użyciu silnych algorytmów szyfrowania, co uniemożliwia otwieranie plików. Ponieważ odszyfrowanie plików nie zawsze jest możliwe, oprócz czasu i wysiłku potrzebnego do przywrócenia wszystkiego do normy, złośliwe oprogramowanie kodujące pliki jest uważane za bardzo niebezpieczną infekcję.

W naszym systemie testowym 6y8dghklp Ransomware zaszyfrowano pliki i zmodyfikowano ich nazwy. Do oryginalnych nazw dołączono unikalny identyfikator przypisany ofierze, adres e-mail cyberprzestępców oraz rozszerzenie „.6y8dghklp”. Na przykład plik początkowo zatytułowany „1.jpg” pojawił się jako „1.jpg.id[9ECFA84E-3481]. [datarecoverycenterOPG@onionmail.org].6y8dghklp”.

Masz możliwość zapłacenia okupu, ale to nie jest najlepszy pomysł. Możliwe, że nie odblokujesz swoich danych nawet po zapłaceniu, więc Twoje pieniądze mogą zostać zmarnowane. Naiwnością może być przekonanie, że cyberprzestępcy poczują się zobowiązani do pomocy w odzyskaniu danych, podczas gdy mogą po prostu zabrać pieniądze. Co więcej, Twoje pieniądze będą również wspierać ich przyszłe działania, takie jak więcej oprogramowania ransomware. Złośliwe oprogramowanie kodujące pliki już powoduje miliardy dolarów szkód, czy naprawdę chcesz to wspierać.

All your files have been encrypted!

All your files have been encrypted due to a security problem with your PC. If you want to restore them, write us to the e-mail datarecoverycenterOPG@onionmail.org

Write this ID in the title of your message –

In case of no answer in 24 hours write us to this e-mail:datarecoverycenterOPG2023@onionmail.org

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you the tool that will decrypt all your files.

Free decryption as guarantee

Before paying you can send us up to 5 files for free decryption. The total size of files must be less than 4Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click ‚Buy bitcoins’, and select the seller by payment method and price.

hxxps://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginners guide here:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.

A im więcej osób daje im pieniądze, tym bardziej dochodowe staje się biznesowe oprogramowanie ransomware, a to przyciąga wielu ludzi do branży. Zainwestowanie pieniędzy, o które prosisz, w tworzenie kopii zapasowych może być mądrzejszą opcją, ponieważ utrata plików nie będzie problemem. Jeśli kopia zapasowa została wykonana, zanim ransomware zainfekowało system, możesz po prostu usunąć 6y8dghklp Ransomware wirusa i odblokować 6y8dghklp Ransomware pliki. Jeśli nie wiesz, czym jest ransomware, możliwe jest również, że nie wiesz, w jaki sposób udało mu się zainfekować twoje urządzenie, dlatego powinieneś uważnie przeczytać poniższy akapit.

!!!All of your files are encrypted!!!

To decrypt them send e-mail to this address: datarecoverycenterOPG@onionmail.org.

If we don’t answer in 24h., send e-mail to this address: datarecoverycenterOPG2023@onionmail.org

Metody rozprzestrzeniania ransomware

Większość typowych metod rozprzestrzeniania ransomware obejmuje wiadomości Spam, zestawy exploitów i złośliwe pliki do pobrania. Zwykle nie jest konieczne wymyślanie bardziej wyszukanych metod, ponieważ wiele osób jest dość nieostrożnych, gdy używają e-maili i pobierają coś. Istnieją jednak ransomware, które wykorzystują bardziej wyrafinowane metody. Oszuści nie muszą wiele robić, po prostu napisz prostą wiadomość e-mail, na którą mogą nabrać się mniej ostrożni użytkownicy, dołącz zainfekowany plik do wiadomości e-mail i wyślij go do potencjalnych ofiar, które mogą uwierzyć, że nadawca jest kimś godnym zaufania. Problemy związane z pieniędzmi są częstym tematem w tych wiadomościach e-mail, ponieważ użytkownicy mają tendencję do angażowania się w te e-maile. A jeśli ktoś taki jak Amazon wysłałby e-mail do użytkownika, że podejrzana aktywność została zaobserwowana na jego koncie lub zakupie, właściciel konta może wpaść w panikę, w rezultacie pospieszyć się i ostatecznie otworzyć dodany plik. Jest kilka rzeczy, które należy wziąć pod uwagę podczas otwierania załączników wiadomości e-mail, jeśli chcesz zachować bezpieczeństwo systemu. Sprawdź nadawcę, czy jest to ktoś, kogo znasz. Nawet jeśli znasz nadawcę, nie spiesz się, najpierw sprawdź adres e-mail, aby upewnić się, że jest prawdziwy. Oczywiste błędy gramatyczne są również znakiem. Użyte powitanie może być również wskazówką, prawdziwy firmowy adres e-mail wystarczająco ważny, aby go otworzyć, zawierałby Twoje imię i nazwisko w powitaniu, zamiast uniwersalnego Klienta lub Członka. Słabe punkty w systemie Nieaktualne programy mogą również zostać wykorzystane do zainfekowania. Luki w zabezpieczeniach programów są zwykle wykrywane, a twórcy oprogramowania publikują aktualizacje, aby wrogie strony nie mogły ich wykorzystać do zanieczyszczania systemów szkodliwymi programami. Jak jednak pokazał WannaCry, nie wszyscy spieszą się z instalacją tych poprawek. Sytuacje, w których złośliwe oprogramowanie wykorzystuje słabe punkty, dlatego ważne jest, aby programy były często aktualizowane. Jeśli uważasz, że powiadomienia o aktualizacjach są niewygodne, możesz skonfigurować je tak, aby instalowały się automatycznie.

Do czego służy

Twoje pliki zostaną zakodowane przez ransomware wkrótce po zainfekowaniu Twojego urządzenia. Nawet jeśli infekcja nie była widoczna od samego początku, z pewnością będziesz wiedział, że coś jest nie tak, gdy pliki nie otwierają się tak, jak powinny. Będziesz wiedział, które pliki zostały naruszone, ponieważ zostanie do nich dodane dziwne rozszerzenie. Niektóre złośliwe oprogramowanie szyfrujące pliki mogą wykorzystywać potężne algorytmy szyfrowania, co bardzo utrudnia, jeśli nie uniemożliwia, odszyfrowywanie danych. Po zaszyfrowaniu wszystkich danych na komputerze zostanie umieszczona notatka z żądaniem okupu, która spróbuje wyjaśnić, co się stało i jak należy postępować. Jeśli wierzysz oszustom, będziesz mógł przywrócić pliki za pomocą ich narzędzia deszyfrującego, które najwyraźniej nie będzie dostępne za darmo. Notatka powinna pokazywać cenę za deszyfrator, ale jeśli tak nie jest, będziesz musiał wysłać e-mail do hakerów za pośrednictwem ich podanego adresu. Oczywiście nie zachęca się do płacenia okupu. Powinieneś rozważyć zapłatę tylko w ostateczności. Spróbuj przypomnieć sobie, czy kiedykolwiek wykonałeś kopię zapasową, może niektóre z twoich danych są gdzieś przechowywane. Możesz także zlokalizować narzędzie do odszyfrowywania za darmo. Istnieje kilku badaczy malware, którzy są w stanie odszyfrować ransomware, dlatego mogą wydać bezpłatny program. Zanim zdecydujesz się zapłacić, rozważ tę opcję. Wykorzystanie tych pieniędzy na wiarygodną kopię zapasową może przynieść więcej pożytku. Jeśli kopia zapasowa została utworzona przed infekcją, możesz odzyskać pliki po zakończeniu 6y8dghklp Ransomware wirusa. Teraz, gdy zdajesz sobie sprawę, jak niebezpieczne może być oprogramowanie ransomware, staraj się go unikać w jak największym stopniu. Trzymaj się legalnych witryn, jeśli chodzi o pobieranie, zwracaj uwagę na rodzaj otwieranych załączników wiadomości e-mail i aktualizuj swoje programy.

Sposoby usuwania 6y8dghklp Ransomware wirusów

Narzędzie do usuwania złośliwego oprogramowania będzie konieczne, jeśli chcesz, aby złośliwe oprogramowanie kodujące dane zostało w pełni zakończone. Aby ręcznie naprawić 6y8dghklp Ransomware wirusa nie jest łatwym procesem i można skończyć przypadkowo zaszkodzić systemowi. Oprogramowanie do usuwania złośliwego oprogramowania byłoby zalecaną opcją w tej sytuacji. Tego typu narzędzia są opracowywane z myślą o wykrywaniu, a nawet powstrzymywaniu tego rodzaju zagrożeń. Znajdź i zainstaluj niezawodne narzędzie, przeskanuj komputer pod kątem infekcji. Program nie jest jednak w stanie odzyskać danych. Po całkowitym wyeliminowaniu oprogramowania ransomware można bezpiecznie ponownie korzystać z systemu.

Offers

Pobierz narzędzie do usuwaniato scan for 6y8dghklp RansomwareUse our recommended removal tool to scan for 6y8dghklp Ransomware. Trial version of provides detection of computer threats like 6y8dghklp Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć 6y8dghklp Ransomware w trybie awaryjnym z obsługą sieci.

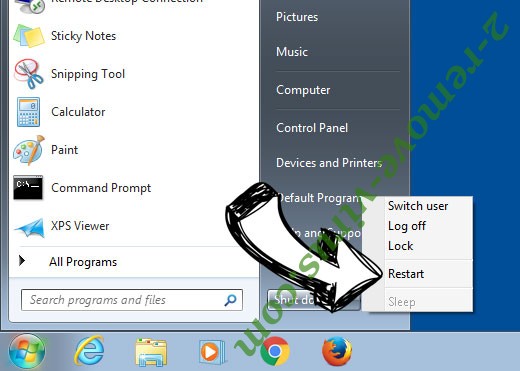

Usunąć 6y8dghklp Ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

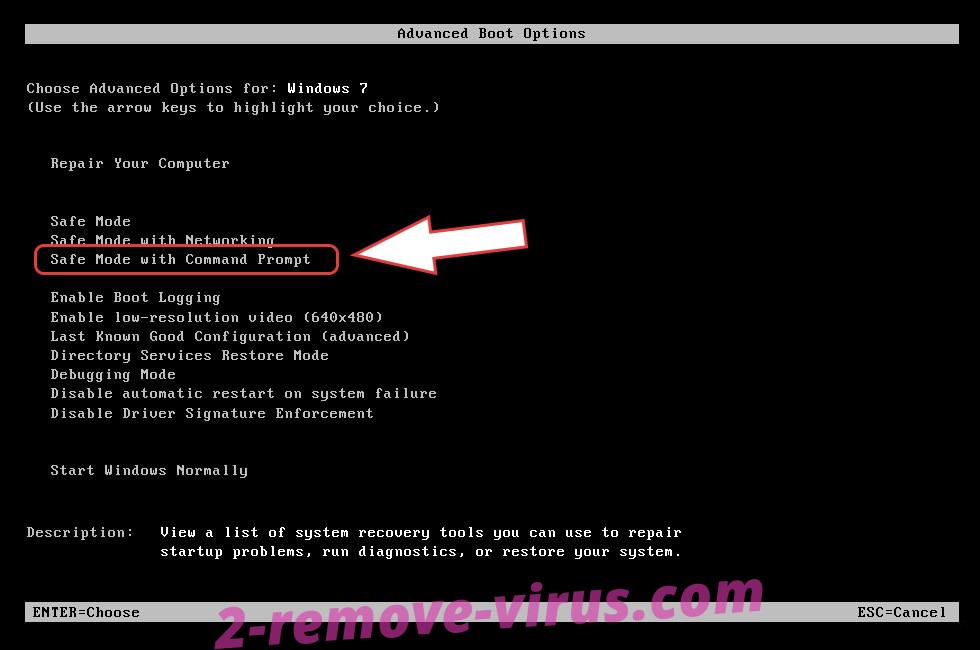

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć 6y8dghklp Ransomware

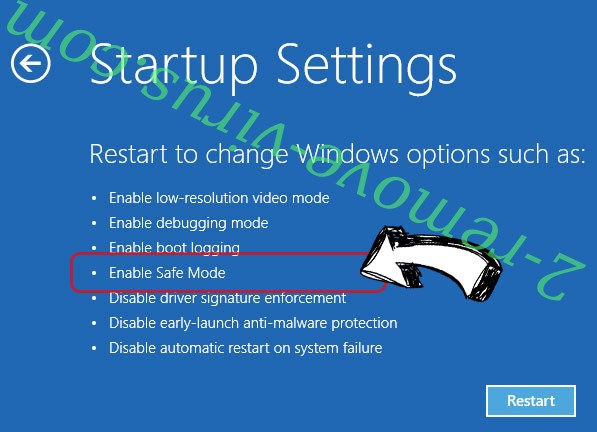

Usunąć 6y8dghklp Ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć 6y8dghklp Ransomware

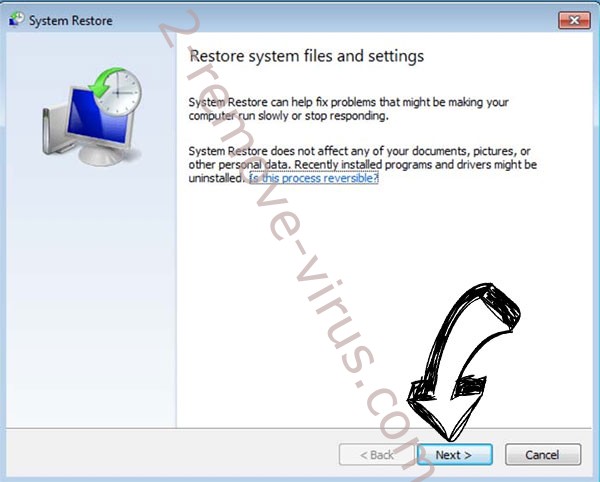

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

Usunąć 6y8dghklp Ransomware z Windows 7/Windows Vista/Windows XP

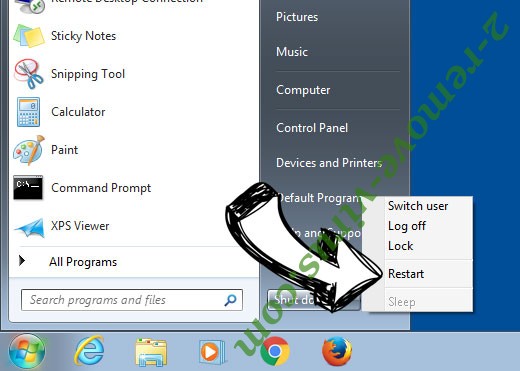

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

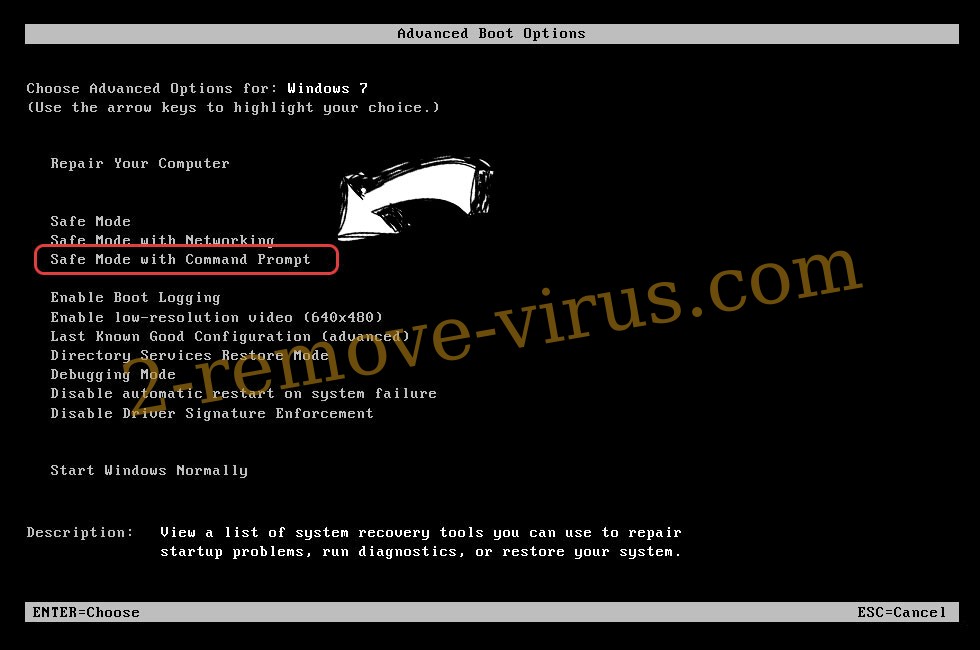

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

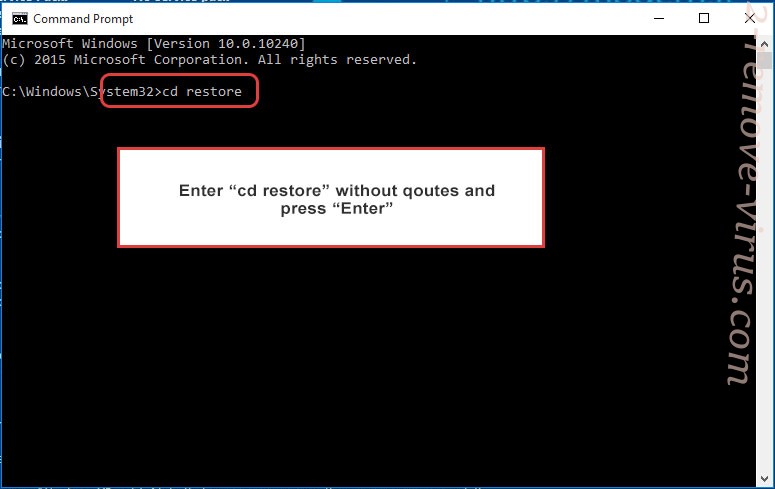

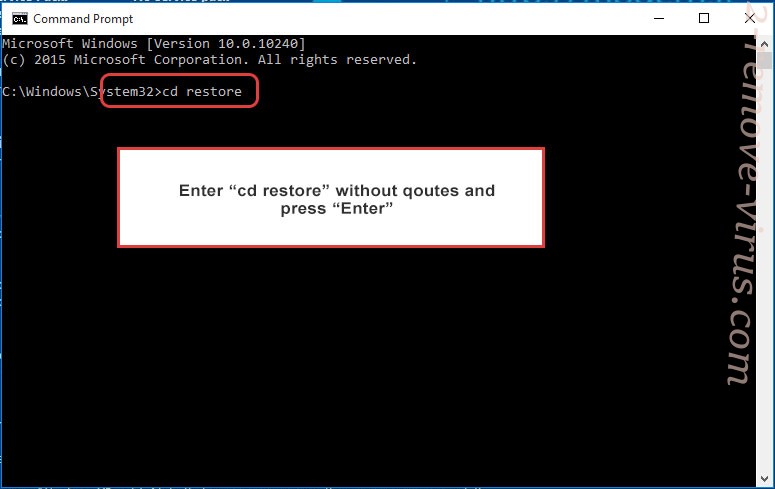

- Wpisz cd restore i naciśnij Enter.

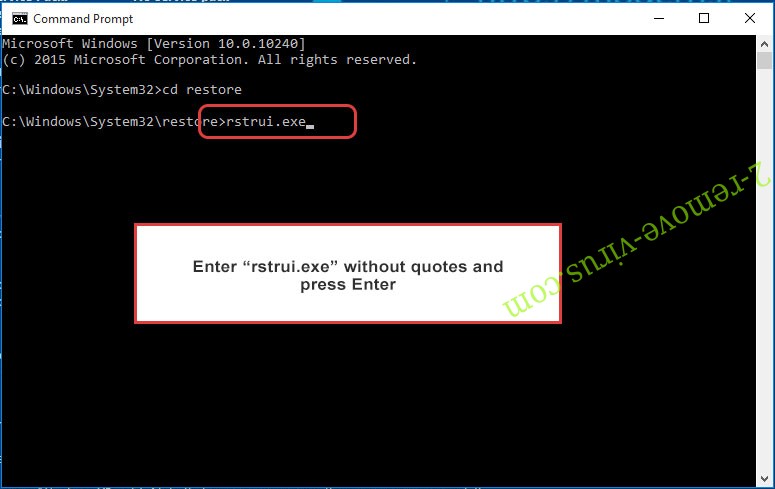

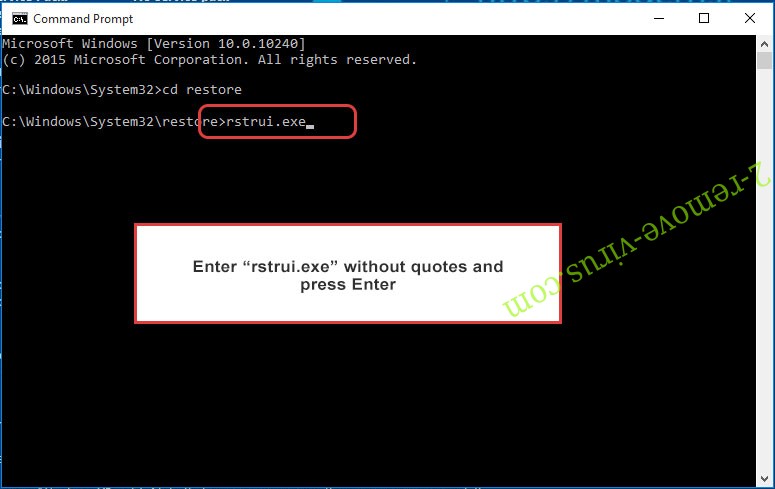

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

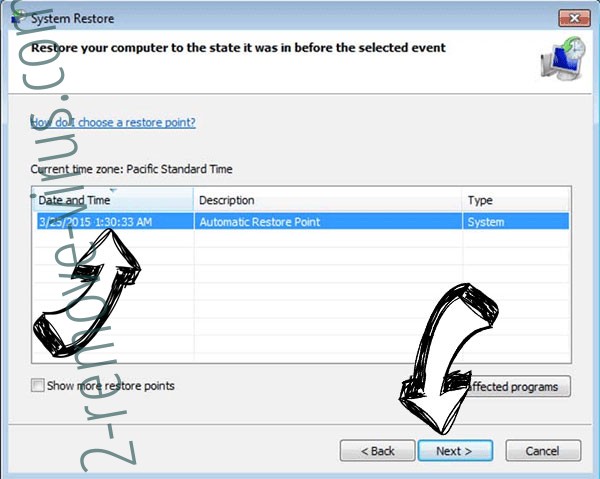

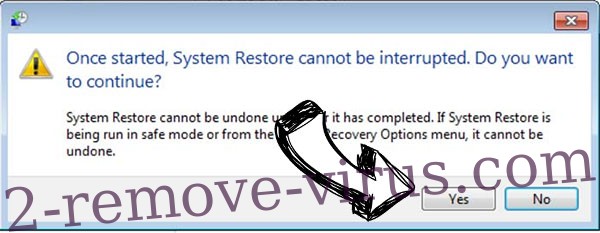

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

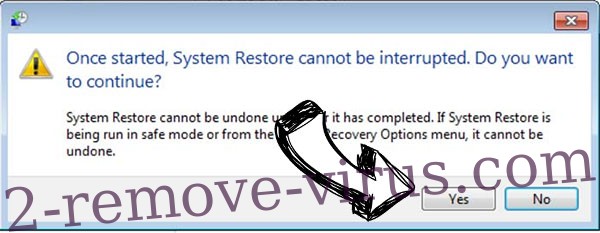

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

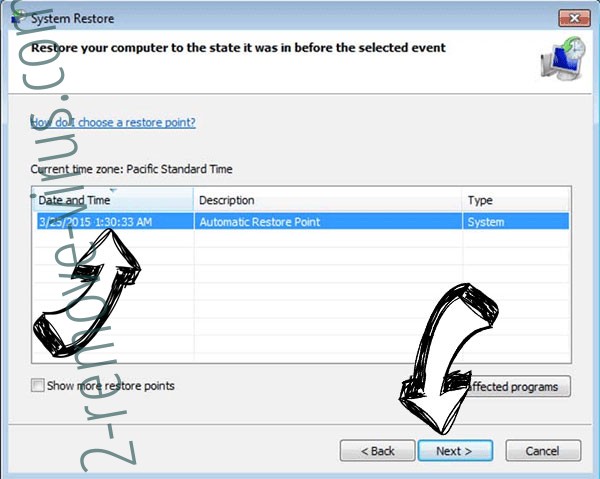

Usunąć 6y8dghklp Ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

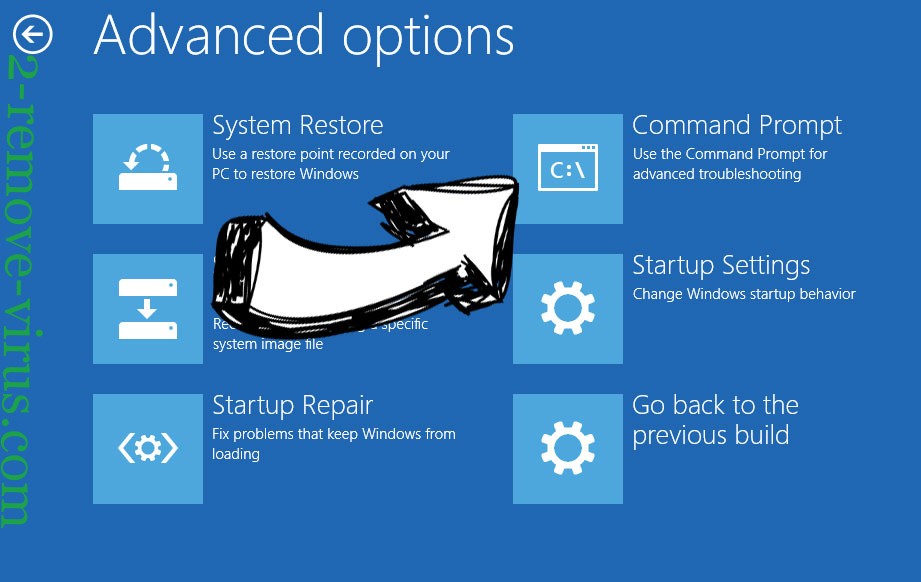

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.