Co to jest Retadup wirus trojański

Retadup Trojan ransomware jest niebezpieczne złośliwe oprogramowanie, ponieważ jeśli komputer dostaje, może być w obliczu poważnych problemów. Prawdopodobnie nigdy nie natknąłem tego rodzaju złośliwego programu przed, w którym to przypadku, może być szczególnie zaskoczony. Oprogramowanie ransomware używa silnych algorytmów szyfrowania do szyfrowania plików, a po ich zablokowaniu dostęp do nich będzie uniemożliwiony. Ponieważ Odszyfrowywanie plików nie jest możliwe we wszystkich przypadkach, nie wspominając o czas i wysiłek potrzebny do powrotu wszystko z powrotem do normalnego, ransomware jest uważany za jeden z najbardziej niebezpiecznych malware tam.

Istnieje również możliwość płacenia okup, ale z różnych powodów, że nie jest najlepszym wyborem. Istnieją niezliczone przypadki, w których pliki nie zostały odszyfrowane nawet po ofiary spełniają wymagania. Pamiętaj, kim masz do czynienia, i nie spodziewaj się oszustów czuć zobowiązany do pomocy z danymi, gdy mogą po prostu zabrać swoje pieniądze. Ponadto, że pieniądze pójdę do wspierania ich przyszłych projektów złośliwego oprogramowania. To już Przypuszczam, że ransomware zrobił $5 000 000 000 warte uszkodzenia firm w 2017, i to tylko oszacowanie. Im więcej ofiar zapłacić, tym bardziej opłacalne staje, tym samym rysunek więcej oszustów, którzy są zwabiony przez łatwe pieniądze. Kupowanie kopii zapasowych z żądanymi pieniędzmi byłoby znacznie lepszym wyborem, ponieważ jeśli kiedykolwiek umieścić w tym rodzaju sytuacji ponownie, nie trzeba się martwić o utratę plików, ponieważ można po prostu odzyskać je z kopii zapasowej. Można wtedy po prostu usunąć Retadup Trojan i odzyskać pliki. Możesz znaleźć szczegółowe informacje na temat najczęstszych sposobów dystrybucji w następnym akapicie, jeśli nie masz pewności, jak ransomware nawet dostał się do komputera.

Jak nabyłeś ransomware

Plik kodowania złośliwego zakażenia program może się zdarzyć dość łatwo, powszechnie przy użyciu takich metod jak dodawanie malware-jeździł pliki do wiadomości e-mail, wykorzystując luki w oprogramowaniu komputerowym i hosting zainfekowanych plików na podejrzanych platformach pobierania. Wiele danych szyfrowanie szkodliwych programów zależy od osób pośpiechnie otwierania załączników e-mail i nie trzeba używać bardziej skomplikowanych metod. To nie znaczy, że bardziej wyrafinowane metody nie są popularne, jednak. Oszustów dont ‚ potrzebować wobec czynić dużo, just pisać pewien ogólny poczta elektroniczna ów najemny ostrożny użytkownik maj spaść pod kątem, przywiązywać ten zanieczyszczony plik do poczta elektroniczna i posyłać ono wobec możliwy ofiary, który kulisy wierzyć ten nadawca jest ktoś godny zaufania. Kwestie związane z pieniędzmi są częstym tematem w tych e-maili, ponieważ użytkownicy mają tendencję do podjęcia ich poważnie i są bardziej skłonni do zaangażowania się w. A jeśli ktoś jak Amazon było e-mail użytkownika o wątpliwej działalności na swoim koncie lub zakupu, właściciel konta będzie znacznie bardziej prawdopodobne, aby otworzyć załącznik. Jeśli masz do czynienia z wiadomościami e-mail, istnieją pewne rzeczy, które należy sprawdzić, jeśli chcesz zabezpieczyć urządzenie. Ważne jest, aby sprawdzić, czy nadawca, aby zobaczyć, czy są one znane i dlatego może być zaufany. Jeśli znasz je, upewnij się, że faktycznie są one przez ostrożnego sprawdzania adresu e-mail. Również, być na uwagę na błędy gramatyczne, które mogą być dość oczywiste. Zwróć uwagę na to, w jaki sposób nadawca odnosi się do Ciebie, jeśli jest to nadawca, który zna Twoje imię, zawsze będzie Cię powitać przez Twoje imię, zamiast typowego klienta lub członka. Niektóre dane szyfrujące złośliwe oprogramowanie może również użyć niezałatane programy na komputerze, aby wprowadzić. Wszystkie programy mają słabe plamy, ale gdy są one odkryte, są one zwykle ustalone przez autorów oprogramowania, tak aby złośliwe oprogramowanie nie może wykorzystać go do zainfekowania. Niemniej jednak, jak pokazano na całym świecie ataków ransomware, nie każdy instaluje te aktualizacje. Sugerujesz zainstalowanie aktualizacji w każdym przypadku, gdy zostanie udostępniona. Aktualizacje można również zezwolić na automatyczne instalowanie.

Co można zrobić z danymi

Ransomware tylko cele plików szczególne, a gdy są one znalezione, są one zakodowane niemal natychmiast. Nie będzie w stanie otworzyć plików, więc nawet jeśli nie zauważysz procesu szyfrowania, będziesz wiedział, że coś nie jest w końcu. Poszukaj dziwne rozszerzenia plików dodanych do plików, oni pomogą rozpoznać malware kodowania danych. Niestety, Przywracanie plików może być niemożliwe, jeśli plik szyfrujący malware używany potężny algorytm szyfrowania. Uwaga okup wyjaśni, że Twoje dane zostały zaszyfrowane i aby go odszyfrować. Co przestępcy zasugerować robisz to kupić ich płatny odszyfrowujący i ostrzegają, że można uszkodzić pliki, jeśli użyto innej metody. Notatka powinna wyraźnie wyświetlić cenę deszyfrowania, ale jeśli nie, to daje adres e-mail, aby skontaktować się z oszustów, aby ustawić cenę. Z powodów, które już omówiliśmy, nie zachęcamy do płacenia okupu. Starannie rozważyć wszystkie inne alternatywy, zanim nawet biorąc pod uwagę, dając do wymagań. Być może już przechowywane pliki gdzieś, ale po prostu zapomniał o tym. Istnieje również pewne prawdopodobieństwo, że wolne narzędzie odszyfrowywania został zwolniony. Jeśli plik kodowania złośliwego oprogramowania jest odszyfrowujący, ktoś może być w stanie zwolnić narzędzie, które pozwoliłoby odblokować Retadup pliki Trojan za darmo. Przed podjęciem decyzji o zapłaceniu, zajrzyj do narzędzia odszyfrowywania. Byłoby lepszym pomysłem na zakup kopii zapasowej z niektórymi z tych pieniędzy. Jeśli Twoje najważniejsze pliki są przechowywane gdzieś, po prostu odinstalować Retadup wirusa Trojan, a następnie przystąpić do przywracania danych. Zapoznaj się z tym, jak dane kodowania złośliwego oprogramowania jest rozpowszechnianiu, dzięki czemu można Dodge go w przyszłości. Co najmniej, Zatrzymaj otwieranie załączników e-mail w lewo i w prawo, zaktualizuj oprogramowanie i pobieraj tylko ze źródeł, które znasz, że możesz zaufać.

Retadup Usuwanie trojanów

program anty-malware będzie konieczne, jeśli chcesz ransomware się w pełni. Aby ręcznie naprawić Retadup wirusa Trojan nie jest łatwy proces i może prowadzić do dodatkowych szkód w systemie. Jeśli pójdziesz z opcją automatyczną, byłoby mądrzejszy wybór. To oprogramowanie jest przydatne, aby mieć na urządzeniu, ponieważ nie tylko upewnij się, aby pozbyć się tej infekcji, ale także zatrzymanie jednego z coraz w przyszłości. Znajdź narzędzie do usuwania złośliwego oprogramowania jest najbardziej odpowiedni dla Ciebie, zainstaluj go i przeskanuj system, aby zidentyfikować zagrożenie. Narzędzie nie może jednak odzyskać danych. Po zagrożenie zniknie, upewnij się, że masz kopię zapasową i regularnie tworzyć kopie zapasowe wszystkich istotnych danych.

Offers

Pobierz narzędzie do usuwaniato scan for RetadupUse our recommended removal tool to scan for Retadup. Trial version of provides detection of computer threats like Retadup and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Retadup w trybie awaryjnym z obsługą sieci.

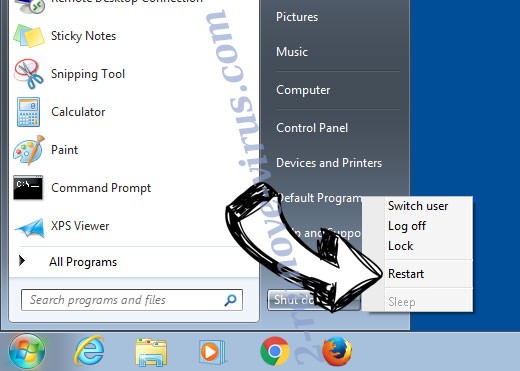

Usunąć Retadup z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Retadup

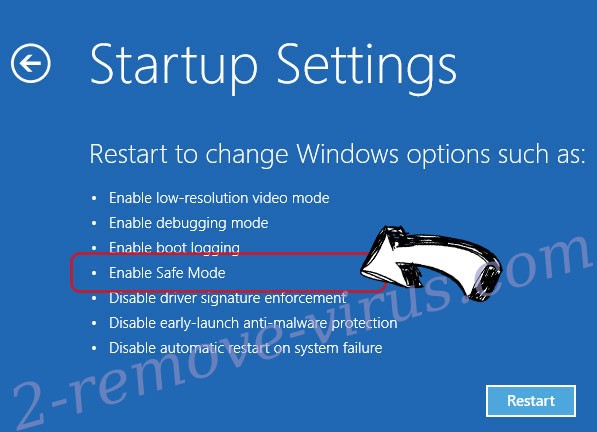

Usunąć Retadup z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Retadup

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

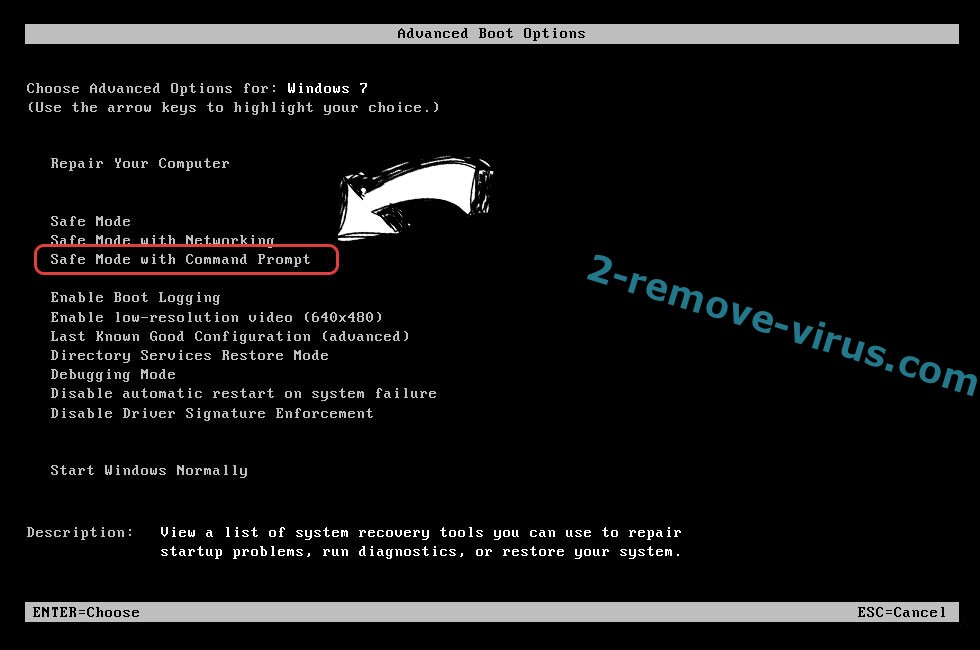

Usunąć Retadup z Windows 7/Windows Vista/Windows XP

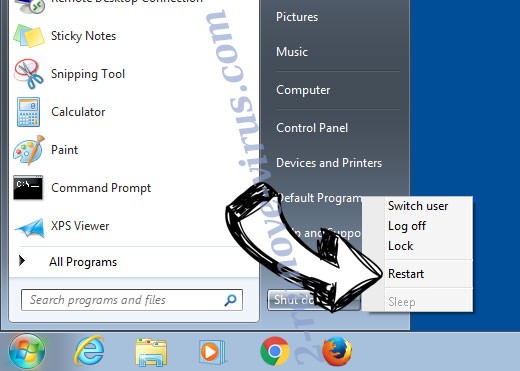

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

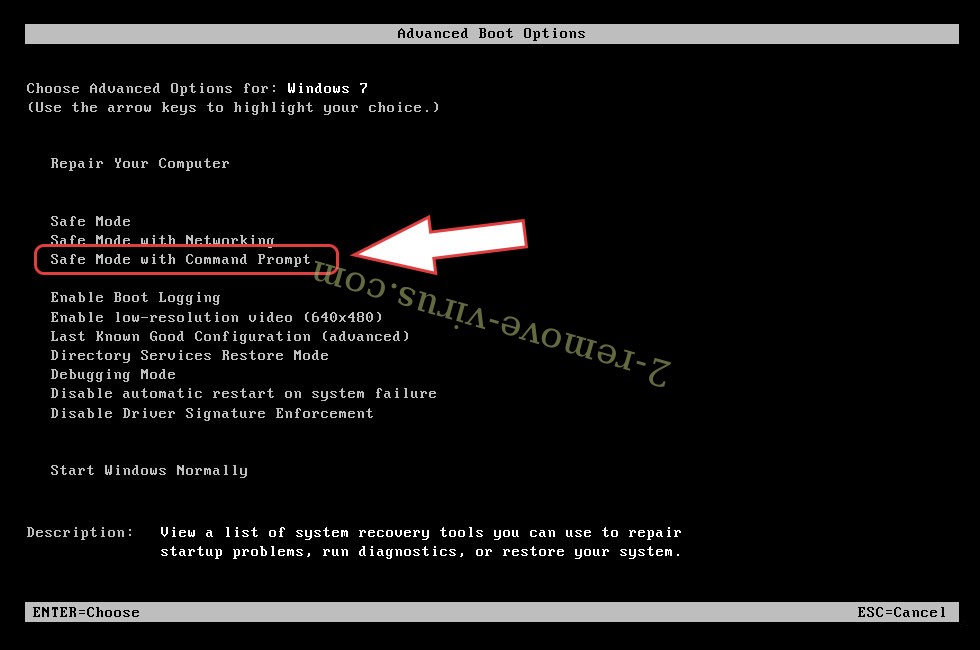

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

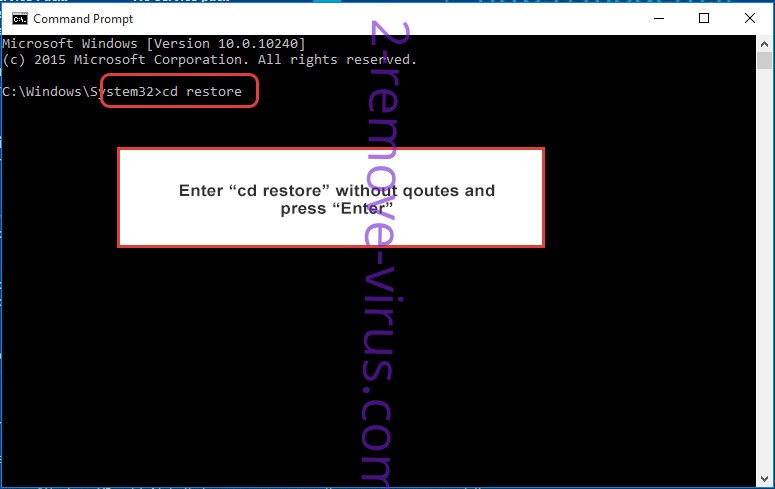

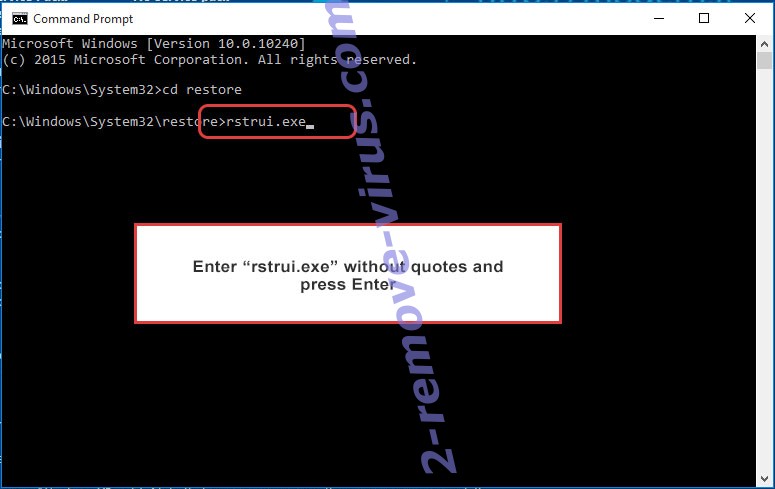

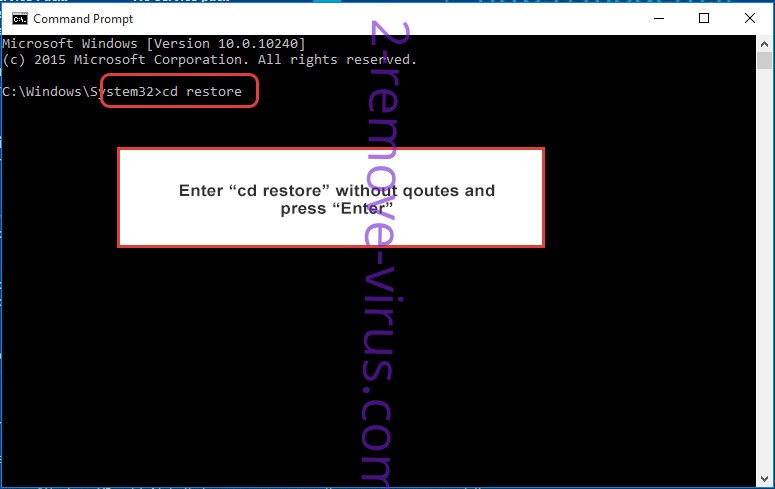

- Wpisz cd restore i naciśnij Enter.

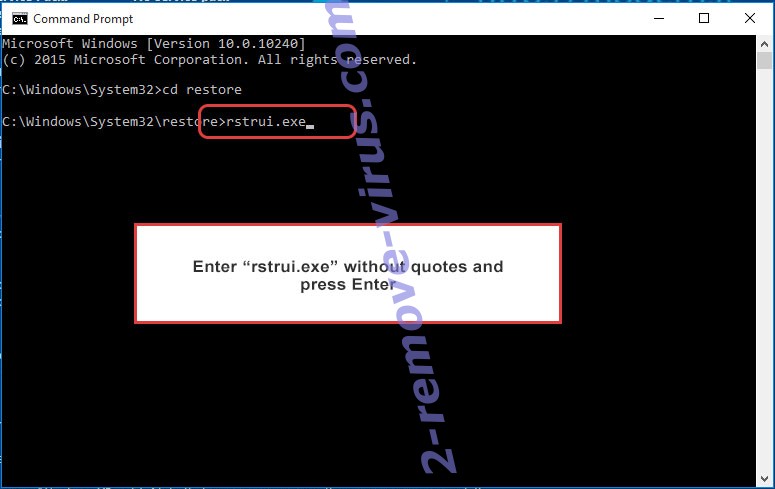

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

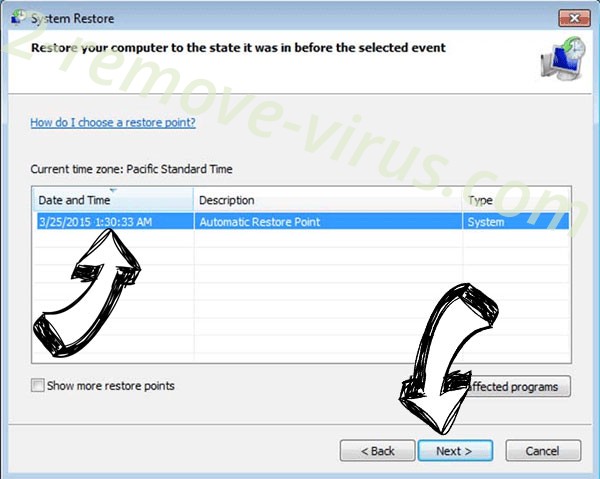

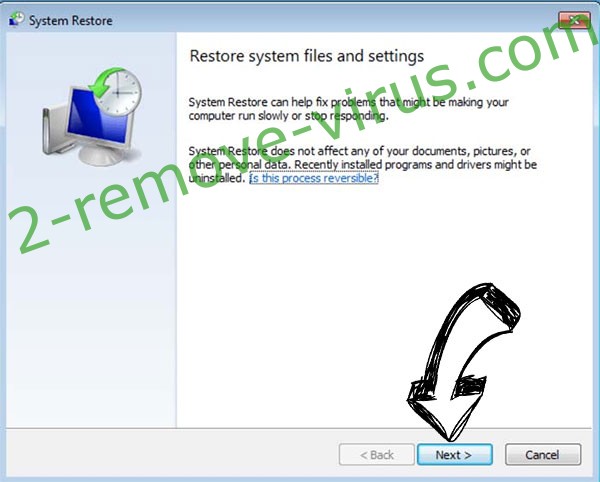

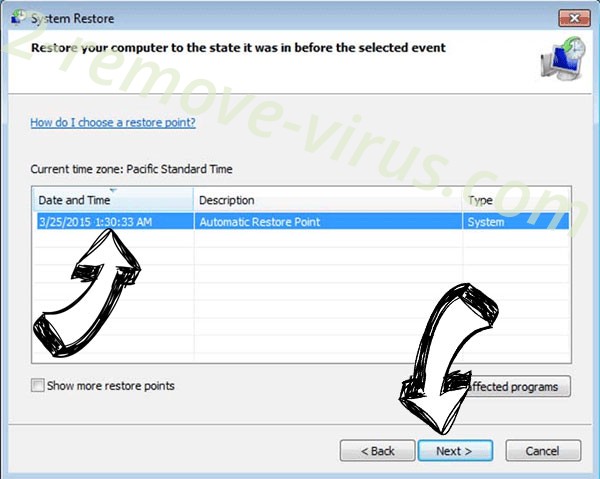

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

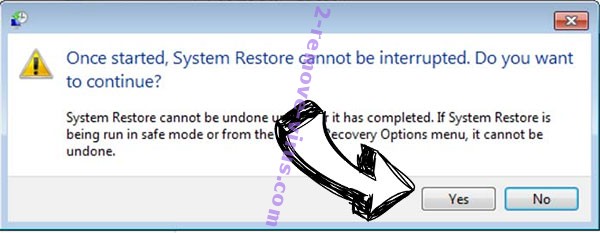

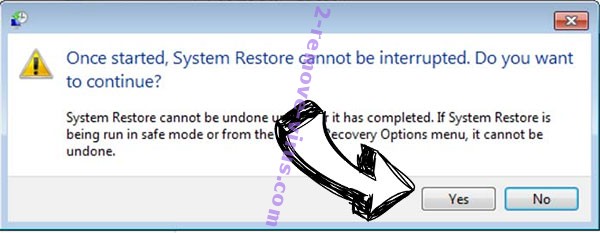

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Retadup z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

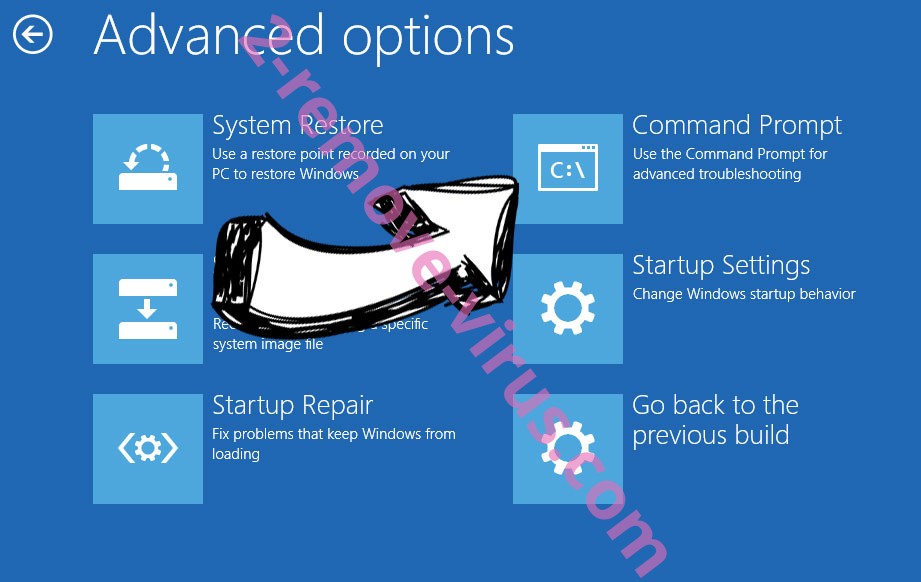

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.