Insom ransomware to złośliwe oprogramowanie szyfrujące pliki, które należy do rodziny ransomware Makop. Jeśli uda mu się zainfekować komputer, szyfruje wszystkie pliki osobiste i żąda zapłaty za ich odszyfrowanie. To ransomware grozi również opublikowaniem plików na stronie TOR, jeśli ofiary nie zgodzą się zapłacić.

Gdy użytkownicy otwierają zainfekowany plik, inicjowane jest oprogramowanie ransomware. Natychmiast szyfruje pliki osobiste, w tym zdjęcia, filmy i dokumenty. Nie będzie można otworzyć tych plików.

Będziesz w stanie łatwo rozpoznać zaszyfrowane pliki, ponieważ ich tytuły będą miały dodane rozszerzenie. Na przykład plik 1.txt stanie się 1.txt. [unikalny identyfikator]. [insomrans@outlook.com].insom, jeśli jest zaszyfrowany. Niestety, dopóki te pliki nie zostaną przepuszczone przez deszyfrator, Insom ransomware nie będzie można ich otworzyć.

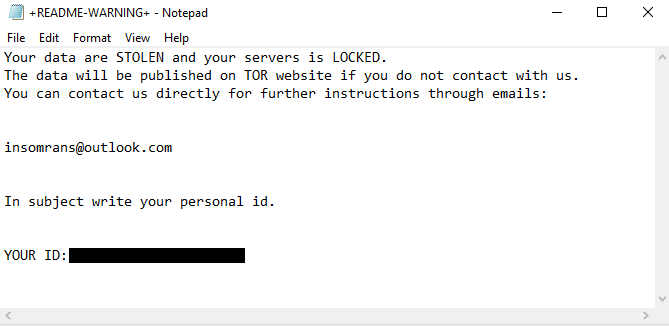

Ransomware zostawia notatkę z żądaniem okupu +README-WARNING+.txt, która tak naprawdę niewiele wyjaśnia. Wspomina tylko, że Twoje dane zostały skradzione i zostaną opublikowane na stronie TOR, chyba że skontaktujesz się z operatorami złośliwego oprogramowania. Nie wspomina również o cenie, którą należy się spodziewać, ale cokolwiek to jest, nie zalecamy płacenia. Operatorzy złośliwego oprogramowania to cyberprzestępcy, którzy nie dbają o pomoc ofiarom. Nic nie stoi na przeszkodzie, aby cyberprzestępcy po prostu zabrali Twoje pieniądze, nie wysyłali niczego w zamian i nadal publikowali skradzione dane. Zdarzyło się to wiele razy w przeszłości. Co więcej, pieniądze z okupu zostaną przeznaczone na przyszłą działalność przestępczą.

Jeśli masz kopię zapasową, usuń Insom ransomware ją z komputera, zanim uzyskasz do niej dostęp, i upewnij się, że używasz dobrego programu chroniącego przed złośliwym oprogramowaniem, ponieważ jest to złożona infekcja. Jeśli nie masz kopii zapasowej, jedyną opcją jest poczekanie na darmowy Insom ransomware deszyfrator. Darmowy Insom ransomware deszyfrator nie jest gwarantowany, ale jeśli zostanie wydany, będzie można go pobrać z NoMoreRansom .

Poniżej znajduje się pełna Insom ransomware notatka z żądaniem okupu:

Your data are STOLEN and your servers is LOCKED.

The data will be published on TOR website if you do not contact with us.

You can contact us directly for further instructions through emails:insomrans@outlook.com

In subject write your personal id.

YOUR ID:

W jaki sposób ransomware dostaje się do komputerów?

Użytkownicy, którzy mają złe nawyki przeglądania, są znacznie bardziej narażeni na zainfekowanie swoich komputerów złośliwym oprogramowaniem w porównaniu z użytkownikami, którzy nie angażują się w ryzykowne zachowania online. Zdecydowanie zaleca się wypracowanie lepszych nawyków online, aby uniknąć przyszłych infekcji złośliwym oprogramowaniem.

Nauka rozpoznawania złośliwych wiadomości e-mail jest ważna, szczególnie jeśli Twój adres e-mail wyciekł, ponieważ prędzej czy później na pewno otrzymasz złośliwą wiadomość e-mail. Na szczęście, o ile nie jesteś konkretnie celem, złośliwe wiadomości e-mail są bardzo ogólne, co ułatwia ich rozpoznanie. Po pierwsze, często są pełne błędów gramatycznych i ortograficznych. Nadawcy udają, że pochodzą z legalnych firm, więc błędy są bardzo rażące.

Ogólne słowa, takie jak Użytkownik, Członek, Klient itp., używane do zwracania się do Ciebie, mogą być kolejnym znakiem, że masz do czynienia ze złośliwą wiadomością e-mail lub przynajmniej spamem. Kiedy firmy wysyłają e-maile do klientów, zawsze używają imion i nazwisk użytkowników, aby się do nich zwrócić, ponieważ sprawia to, że e-maile wydają się bardziej osobiste. Jednak złośliwi aktorzy używają ogólnych słów, ponieważ zwykle nie mają dostępu do bardziej osobistych informacji. Na przykład, jeśli otrzymasz nieoczekiwaną wiadomość e-mail z potwierdzeniem zamówienia, która zawiera ogólne powitanie, zachowaj ostrożność, ponieważ załącznik może być złośliwy.

Złośliwe wiadomości e-mail, które mają określone cele, są znacznie bardziej wyrafinowane. Nie zawierają błędów gramatycznych/ortograficznych, zawierają informacje, które nadają e-mailom większą wiarygodność i zwracają się do użytkowników po imieniu. Aby uniknąć otwierania czegoś złośliwego, zdecydowanie zaleca się skanowanie wszystkich niechcianych załączników do wiadomości e-mail za pomocą oprogramowania chroniącego przed złośliwym oprogramowaniem lub VirusTotal .

Torrenty to kolejny sposób dystrybucji złośliwego oprogramowania. Często zdarza się, że strony z torrentami są słabo moderowane, co pozwala torrentom ze złośliwym oprogramowaniem działać przez długi czas. Złośliwe oprogramowanie można często znaleźć w torrentach dla treści rozrywkowych, w tym filmów, seriali telewizyjnych i gier wideo. Pobieranie treści chronionych prawem autorskim za pomocą torrentów jest nie tylko kradzieżą treści, ale także niebezpiecznym dla komputera.

Insom ransomware usunięcie

Nie próbuj usuwać Insom ransomware ręcznie, ponieważ może to spowodować dodatkowe uszkodzenie urządzenia, chyba że wiesz dokładnie, co robić. Zamiast tego użyj programu chroniącego przed złośliwym oprogramowaniem. Niestety, usunięcie złośliwego oprogramowania nie odszyfrowuje plików. Do tego niezbędny jest specjalny deszyfrator.

Jeśli masz kopię zapasową, możesz rozpocząć odzyskiwanie plików zaraz po ich usunięciu Insom ransomware z komputera. Pamiętaj, że jeśli ransomware jest nadal obecne na komputerze po podłączeniu kopii zapasowej, pliki z kopii zapasowej również zostaną zaszyfrowane. Jeśli nie masz kopii zapasowej, wykonaj kopię zapasową zaszyfrowanych plików i od czasu do czasu sprawdzaj NoMoreRansom w poszukiwaniu darmowego Insom ransomware deszyfratora.

Insom ransomware jest wykrywany jako:

- Win32:Fasec [trj] przez AVG/Avast

- Gen:Variant.Ransom.Makop.50 firmy BitDefender