Il famigerato trojan TeaBot è tornato sul Google Play Store dopo essere riuscito a bypassare le misure di sicurezza di Google. TeaBot è un noto trojan in grado di intercettare messaggi SMS e credenziali di accesso, consentendo agli operatori di malware di accedere / rubare e-mail, social media e persino conti bancari. Il trojan in sé non è nulla di insolito in quanto tutte le sue funzionalità sono piuttosto standard. Ciò che distingue TeaBot sono i suoi metodi di distribuzione. Invece di diffondersi tramite i soliti metodi come e-mail, messaggi di testo, siti Web dannosi, ecc., TeaBot è noto per diffondersi utilizzando app contagocce. Queste app sono fatte apparire legittime solo per fornire un payload dannoso una volta su un dispositivo.

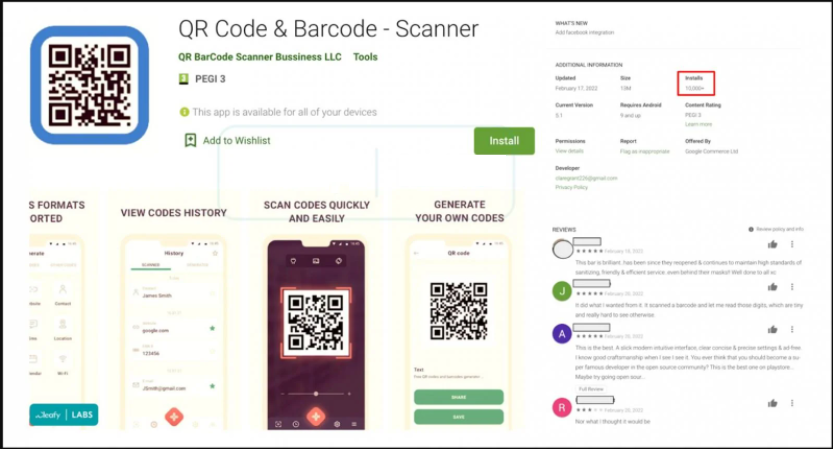

Le app dropper come TeaBot sono solitamente mascherate da app di utilità come lettori PDF, torce elettriche, scanner di codici QR, ecc. Gli utenti che scaricano tali strumenti di solito hanno fretta e non si prendono il tempo di esaminare le recensioni. Inoltre, gli app store come Google Play sono generalmente considerati luoghi sicuri da cui ottenere app in modo che gli utenti abbassino la guardia. Ma, sfortunatamente, alcuni attori malintenzionati sono in grado di aggirare tutte le misure di sicurezza e ottenere le loro app malware elencate negli app store. Questa volta, il trojan TeaBot è stato individuato travestito da app per scanner di codici QR e codici a barre ed è stato in grado di infettare più di 10.000 dispositivi. È interessante notare che l’app dannosa offre effettivamente le funzionalità promesse. Ciò consente al trojan di rimanere installato per lungo tempo perché gli utenti non cercheranno di liberarsene poiché funziona come promesso.

Il Google Play Store ha numerose misure di sicurezza in atto che aiutano a impedire che le app dannose vengano elencate nell’app store. Tali misure di sicurezza includono scansioni regolari per qualsiasi tipo di comportamento dannoso da parte delle app sullo store. Tuttavia, di tanto in tanto, un’app contagocce riesce a ottenere ascolto su Google Play. La cosa delle app contagocce TeaBot è che non sono completamente dannose. Non c’è nulla che attivi le misure di sicurezza di Google Play perché il payload dannoso viene consegnato solo dopo che l’app è già sul dispositivo. Quando gli utenti scaricano l’app, viene richiesto loro di scaricare un aggiornamento software, ovvero il payload dannoso. Il trojan tenta quindi di ottenere le autorizzazioni di Accessibility Services. Gli utenti devono concedere manualmente l’autorizzazione all’app. Se dovessero leggere l’elenco delle autorizzazioni, dovrebbe causare sospetti, ma molti utenti si affrettano attraverso questi passaggi. Una volta che il payload viene lasciato cadere ed eseguito, gli attori malintenzionati dietro di esso potrebbero ottenere l’accesso remoto al dispositivo della vittima. In definitiva, l’app dannosa è alla ricerca di informazioni sensibili, per lo più credenziali di accesso e strumenti di autenticazione a due fattori. L’acquisizione di questo tipo di informazioni consentirebbe agli operatori di malware di accedere a vari account sensibili senza che gli utenti se ne accorgano fino a quando potrebbe essere troppo tardi.

In generale, si consiglia comunque di scaricare app solo da app store ufficiali. Tuttavia, poiché alcune app sono in grado di bypassare la sicurezza, gli utenti dovrebbero comunque essere più cauti, in particolare quando scaricano app di utilità. È una buona idea controllare lo sviluppatore, leggere le recensioni, rivedere le autorizzazioni, ecc. Se un lettore PDF richiede l’accesso agli SMS, c’è qualcosa che non va.