Lkhy ransomware adalah bagian dari keluarga ransomware Djvu/STOP. Ini adalah jenis perangkat lunak berbahaya yang mengenkripsi file pribadi dan pada dasarnya menyanderanya. Ini dianggap sangat berbahaya karena pemulihan file tidak selalu memungkinkan jika tidak ada cadangan yang tersedia.

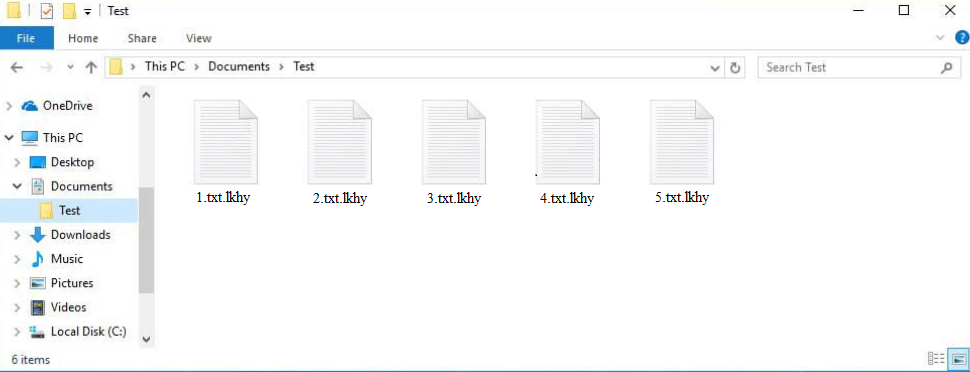

Ketika pengguna membuka file yang terinfeksi, ransomware segera memulai enkripsi file. Ini menargetkan semua file pribadi, termasuk foto, dokumen, video, dll. File terenkripsi dapat dikenali oleh ekstensi .lkhy. Misalnya, file image.jpg terenkripsi akan menjadi image.jpg.lkhy.

File dengan ekstensi .lkhy tidak akan dapat dibuka kecuali file tersebut didekripsi terlebih dahulu dengan decryptor khusus. Proses memperoleh decryptor dijelaskan dalam catatan tebusan _readme.txt yang ditempatkan di semua folder yang memiliki file terenkripsi. Catatan tebusan menjelaskan bahwa untuk mendapatkan decryptor, korban pertama-tama harus membayar tebusan $ 999. Seharusnya ada diskon 50% bagi mereka yang melakukan kontak dengan penjahat dunia maya dalam 72 jam pertama, serta opsi untuk mendekripsi satu file secara gratis selama tidak mengandung informasi penting.

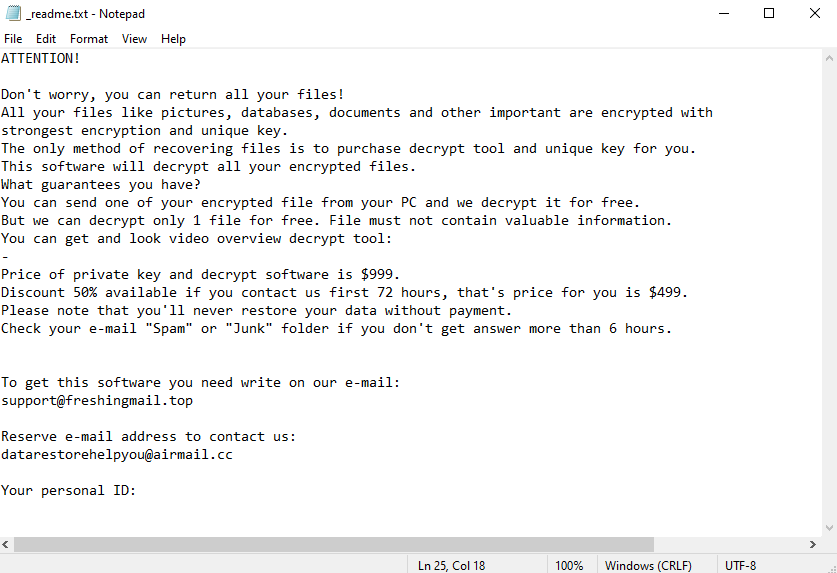

Di bawah ini adalah catatan tebusan lengkap untuk Lkhy ransomware :

ATTENTION!

Don’t worry, you can return all your files!

All your files like pictures, databases, documents and other important are encrypted with strongest encryption and unique key.

The only method of recovering files is to purchase decrypt tool and unique key for you.

This software will decrypt all your encrypted files.

What guarantees you have?

You can send one of your encrypted file from your PC and we decrypt it for free.

But we can decrypt only 1 file for free. File must not contain valuable information.

You can get and look video overview decrypt tool:

–

Price of private key and decrypt software is $999.

Discount 50% available if you contact us first 72 hours, that’s price for you is $499.

Please note that you’ll never restore your data without payment.

Check your e-mail “Spam” or “Junk” folder if you don’t get answer more than 6 hours.To get this software you need write on our e-mail:

support@freshingmail.topReserve e-mail address to contact us:

datarestorehelpyou@airmail.ccYour personal ID:

Pengguna yang tidak memiliki cadangan file mungkin mempertimbangkan untuk membayar uang tebusan. Namun, ini tidak pernah direkomendasikan karena beberapa alasan. Pertama-tama, korban yang membayar belum tentu menerima decryptor. Yang harus diingat pengguna adalah bahwa operator ransomware adalah penjahat dunia maya. Tidak ada jaminan bahwa mereka akan mengirim decryptor kepada mereka yang membayar karena tidak ada yang memaksa mereka untuk mempertahankan akhir kesepakatan mereka. Sayangnya, banyak pengguna di masa lalu tidak menerima dekripsi yang mereka bayar. Selain itu, uang yang dibayarkan korban digunakan untuk membiayai aktivitas jahat lainnya, di mana pengguna yang sama dapat menjadi korban.

Segera setelah pengguna menghapus Lkhy ransomware dari komputer mereka, mereka dapat terhubung ke cadangan mereka dan mulai memulihkan file. Penting untuk menghapus Lkhy ransomware sepenuhnya dengan perangkat lunak anti-malware sebelum mengakses cadangan untuk menghindari file yang dicadangkan agar tidak dienkripsi juga. Jika pengguna tidak memiliki cadangan, satu-satunya pilihan mereka adalah menunggu decryptor gratis Lkhy ransomware dirilis.

Bagaimana ransomware menginfeksi komputer pengguna?

Infeksi malware, termasuk ransomware, didistribusikan dalam beberapa cara seperti torrent dan email. Pengguna yang memiliki kebiasaan online yang baik umumnya lebih kecil kemungkinannya untuk terkena infeksi daripada mereka yang terlibat dalam perilaku online berisiko seperti menggunakan torrent untuk mengunduh konten berhak cipta. Mengembangkan kebiasaan yang lebih baik adalah salah satu langkah pencegahan terbaik.

Ransomware sering didistribusikan melalui lampiran email. Penjahat dunia maya menambahkan file yang terinfeksi malware ke email dan ketika pengguna membuka file tersebut, komputer mereka menjadi terinfeksi. Email berbahaya yang menargetkan sejumlah besar pengguna pada saat yang sama biasanya cukup jelas. Hadiah terbesar adalah kesalahan tata bahasa / ejaan. Email dibuat agar terlihat seperti dikirim oleh perusahaan yang sah tetapi karena penuh dengan kesalahan, menjadi sangat jelas bahwa itu palsu. Pengirim jahat mencoba mendesak pengguna untuk membuka file terlampir dengan mengklaim bahwa itu adalah dokumen penting yang perlu ditinjau.

Satu hal yang harus diperhatikan pengguna adalah bagaimana email mengatasinya. Jika pengirim mengklaim berasal dari perusahaan yang layanannya digunakan pengguna tetapi ditujukan kepada pengguna menggunakan kata-kata umum seperti Anggota, Pengguna, Pelanggan, dll., Email tersebut kemungkinan merupakan spam atau berbahaya. Email yang sah akan menyapa pengguna dengan nama, atau lebih tepatnya nama yang mereka berikan kepada perusahaan.

Beberapa pengguna mungkin ditargetkan dengan serangan yang lebih canggih. Email bagian dari kampanye email yang canggih akan terlihat jauh lebih meyakinkan, tanpa kesalahan tata bahasa / ejaan, dan informasi spesifik untuk membuat email tampak lebih kredibel. Sangat disarankan untuk memindai semua lampiran email yang tidak diminta dengan perangkat lunak anti-malware atau VirusTotal sebelum membukanya. Ini akan memastikan bahwa file berbahaya tidak dibuka di perangkat.

Aktor jahat juga menggunakan torrent untuk mendistribusikan malware. Ini adalah cara yang bagus untuk menyebarkan malware karena situs torrent seringkali tidak diatur dengan baik, dan banyak pengguna tidak dapat mengenali malware di torrent. Paling umum, malware ditemukan di torrent untuk konten hiburan, termasuk film, serial TV, dan video game. Pengguna tidak disarankan untuk membajak konten berhak cipta menggunakan torrent, dan membajak secara umum, karena tidak hanya pencurian konten tetapi juga berbahaya bagi komputer.

Lkhy ransomware Penghapusan

Pengguna dengan cadangan dapat mulai memulihkan file segera setelah mereka menghapus Lkhy ransomware dari komputer. Menggunakan program anti-malware disarankan untuk dihapus Lkhy ransomware karena ini adalah infeksi yang sangat kompleks. Jika pengguna mencoba melakukannya secara manual, mereka bisa berakhir menyebabkan kerusakan tambahan pada perangkat mereka.

Setelah komputer bersih dari ransomware, pengguna dapat dengan aman terhubung ke cadangan mereka dan mulai memulihkan file. Untuk pengguna tanpa cadangan, pemulihan file belum tentu memungkinkan. Satu-satunya pilihan pengguna adalah menunggu decryptor gratis Lkhy ransomware dirilis. Namun, apakah itu akan dirilis tidak jelas. Jika ya, itu akan tersedia di NoMoreRansom . Jika tidak dapat ditemukan di NoMoreRansom, itu tidak akan tersedia di tempat lain.

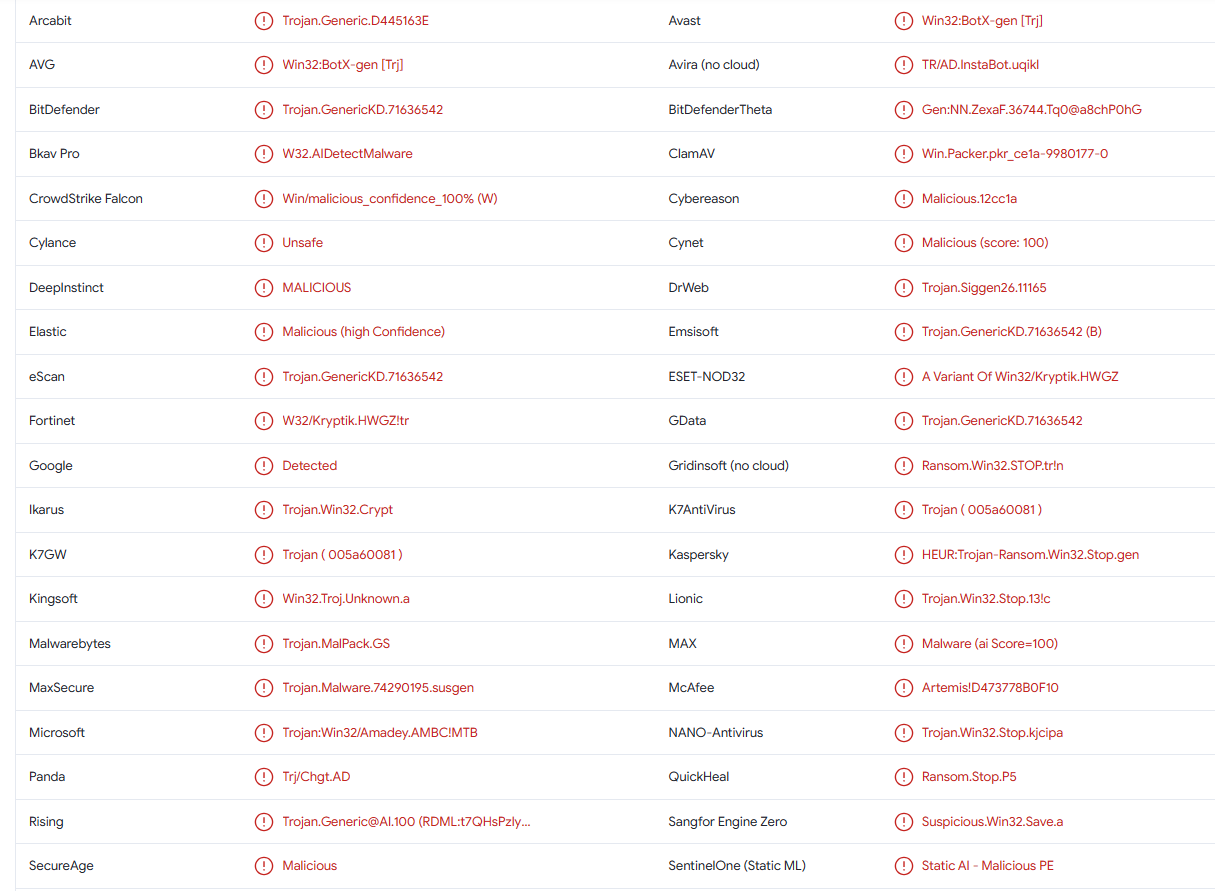

Lkhy ransomware terdeteksi sebagai:

- Win32:BotX-gen [trj] oleh AVG/Avast

- Trojan.GenericKD.71636542 oleh Bitdefender

- Trojan.MalPack.GS oleh Malwarebytes

- Trojan:Win32/Amadey.AMBC! MTB oleh Microsoft

- Trojan.GenericKD.71636542 (B) oleh Emsisoft

- Varian Win32/Kryptik.HWGZ oleh ESET

- HEUR:Trojan-Ransom.Win32.Stop.gen oleh Kaspersky

- Ransom.Win32.STOP.YXEBNZ oleh TrendMirco

- Artemis! D473778B0F10 oleh McAfee