Mi a Tcvp vírus

Tcvp egy fájlt titkosító rosszindulatú program, amelyet általában ransomware néven ismernek. Az adatkódolás rosszindulatú programjáról nem minden felhasználó hallott, és ha most találkozott vele, akkor első kézből megtudhatja, milyen káros lehet. A zsarolóvírusok hatékony titkosítási algoritmusokat használnak az adattitkosításhoz, és miután zárolták őket, megakadályozzák a hozzáférését hozzájuk. Ez a rosszindulatú program azért minősül magas szintűnek, mert nem mindig lehetséges a fájlok visszafejtése.

Lehetősége van arra, hogy fizessen a fizető csalóknak egy visszafejtő segédprogramért, de ezt nem ösztönözzük. Először is, lehet, hogy csak a pénzét költi semmire, mert a fájlokat nem feltétlenül állítják helyre a fizetés után. Miért segítenének a fájl titkosításáért felelős emberek helyreállítani őket, amikor csak elvihetik a pénzt, amit adsz nekik. Ezenkívül az Ön által biztosított pénzt a jövőbeli adatkódoló rosszindulatú programok és rosszindulatú programok finanszírozására fordítanák. Tényleg támogatni szeretne valamit, ami sok millió dolláros kárt okoz. A csalók arra is rájönnek, hogy könnyű pénzt kereshetnek, és amikor az emberek fizetik a váltságdíjat, vonzóvá teszik a ransomware ipart az ilyen típusú emberek számára. Előfordulhat, hogy a jövőben ismét ilyen helyzetbe kerül, ezért bölcsebb lenne a kért pénzt biztonsági mentésbe fektetni, mert az adatvesztés nem lenne lehetséges. Ha volt biztonsági másolata, mielőtt a rendszer megfertőződött, törölje Tcvp a vírust, és állítsa vissza a fájlokat onnan. Előfordulhat, hogy a zsarolóvírusok terjesztési módszereit Ön nem ismeri, ezért az alábbi bekezdésekben elmagyarázzuk a leggyakoribb módszereket.

Tcvp Fájlvírus-terjesztési módszerek

Némileg alapvető módszereket alkalmaznak a rosszindulatú szoftverek, például a spam e-mailek és a rosszindulatú letöltések adatkódolásának terjesztésére. Mivel a felhasználók meglehetősen gondatlanok, amikor e-maileket nyitnak meg és fájlokat töltenek le, gyakran nem szükséges, hogy a ransomware-t terjesztők kifinomultabb módszereket alkalmazzanak. Ez azonban nem azt jelenti, hogy a szórók egyáltalán nem használnak bonyolultabb módszereket. A bűnözőknek csak annyit kell tenniük, hogy egy híres cégnevet használnak, általános, de némileg hiteles e-mailt írnak, csatolják a fertőzött fájlt az e-mailhez, és elküldik a potenciális áldozatoknak. Általában az e-mailek pénzt említenek, amelyet a felhasználók hajlamosabbak komolyan venni. A hackerek inkább úgy tesznek, mintha az Amazontól származnának, és figyelmeztetik Önt, hogy furcsa tevékenységet észleltek a fiókjában, vagy valamilyen vásárlást hajtottak végre. Az e-mailek megnyitásakor figyelnie kell bizonyos jelekre, ha meg akarja védeni eszközét. Ellenőrizze a feladót, és győződjön meg arról, hogy olyan valakiről van szó, akit ismer. A feladó e-mail címének ellenőrzése továbbra is fontos, még akkor is, ha ismeri a feladót. Ezek a rosszindulatú e-mailek gyakran nyelvtani hibákat is tartalmaznak, amelyeket általában meglehetősen könnyű észrevenni. Azt is figyelembe kell vennie, hogy a feladó hogyan szólítja meg Önt, ha olyan feladóról van szó, akivel korábban már volt dolga, akkor mindig az Ön nevén fogják üdvözölni, nem pedig egy univerzális Ügyfélen vagy Tagon. Az eszköz biztonsági réseit a zsarolóvírusok arra is felhasználhatják, hogy bejussanak az eszközbe. A programoknak vannak bizonyos gyenge pontjai, amelyeket ki lehet használni a rosszindulatú programok számítógépre való belépéséhez, de a szoftverszerzők azonnal javítják őket, amint felfedezik őket. Mindazonáltal, amint azt a világ minden ransomware támadása megmutatta, nem mindenki telepíti ezeket a frissítéseket. Rendkívül fontos, hogy gyakran frissítse a szoftvert, mert ha egy gyenge pont elég súlyos, a rosszindulatú szoftverek súlyos gyenge pontokat használhatnak, ezért elengedhetetlen, hogy minden program javításra kerüljön. A frissítések automatikusan települhetnek, ha nem akarja minden alkalommal gondot okozni velük.

Mit csinál a Tcvp fájl vírus

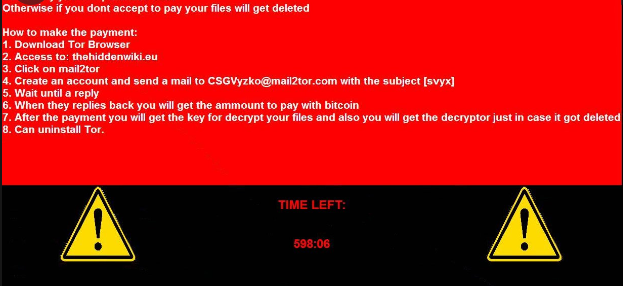

A rosszindulatú programokat titkosító fájlok nem célozzák meg az összes fájlt, csak bizonyos típusokat, és amikor megtalálják őket, szinte azonnal kódolva vannak. Még akkor is, ha a történtek kezdetben nem voltak világosak, biztosan tudni fogja, hogy valami nincs rendben, ha a fájlok nem úgy nyílnak meg, ahogy kellene. Minden kódolt fájlhoz hozzáad egy kiterjesztést, amely segíthet a felhasználóknak kitalálni a rosszindulatú szoftverek nevét titkosító fájlt. Sajnos a fájlok véglegesen titkosítva lehetnek, ha erős titkosítási algoritmust valósítanak meg. Egy feljegyzésben a bűnözők elmondják, hogy titkosították az adatait, és felajánlják a visszafejtésük módját. Javasolni fognak egy dekódolót, amely nem lesz ingyenes. Ha a váltságdíj összege nem jelenik meg kifejezetten, akkor a megadott e-mail címet kell használnia, hogy kapcsolatba lépjen a hackerekkel, hogy megtudja az összeget, amely az adatok értékétől függhet. Nyilvánvaló, hogy a váltságdíj kifizetése nem javasolt. Ha az összes többi lehetőség nem segít, csak akkor kell gondolkodnia a fizetésen. Talán csak nem emlékszik arra, hogy másolatokat készített. Vagy talán megjelent egy ingyenes visszafejtő segédprogram. Ha a fájlt kódoló rosszindulatú program feltörhető, valaki ingyenesen kiadhat egy visszafejtőt. Nézze meg ezt a lehetőséget, és csak akkor, ha biztos benne, hogy nincs ingyenes visszafejtő segédprogram, gondoljon még a fizetésre is. Nem kellene aggódnia, ha valaha is újra ilyen helyzetbe kerülne, ha ennek az összegnek egy részét biztonsági mentésbe fektetné. És ha rendelkezésre áll biztonsági mentés, akkor a vírus eltávolítása Tcvp után visszaállíthatja a fájlokat, ha még mindig a számítógépen marad. A jövőben legalább próbáljon meg megbizonyosodni arról, hogy a lehető legnagyobb mértékben elkerüli a ransomware-t azáltal, hogy megismerkedik a terjedésével. Legalább ne nyissa meg véletlenszerűen az e-mail mellékleteket, frissítse a szoftvert, és csak olyan forrásokból töltsön le, amelyekről tudja, hogy megbízhat benne.

Tcvp eltávolítás

Szükség lesz egy rosszindulatú programok elleni eszközre, ha meg akar szabadulni a ransomware-től, ha az továbbra is a számítógépén marad. Bonyolult lehet a vírus kézi javítása Tcvp , mert előfordulhat, hogy véletlenül kárt okoz a készülékben. Egy rosszindulatú program biztonságosabb megoldás lenne ebben a helyzetben. A szoftver nemcsak a fertőzés kezelésében segítene, hanem megakadályozhatja a rosszindulatú programokat titkosító jövőbeli adatok bejutását. Válassza ki azt a kártevőirtó programot, amely a legjobban megfelel annak, amire szüksége van, töltse le, és a telepítés után vizsgálja meg a számítógépet a fenyegetés szempontjából. Ne feledje, hogy a rosszindulatú programok eltávolítására szolgáló eszköz csak a fenyegetést szünteti meg, nem segíti az adatok visszafejtését. Miután a zsarolóprogram teljesen megszűnt, újra biztonságosan használhatja eszközét, miközben rendszeresen biztonsági másolatot készít a fájlokról.

Offers

Letöltés eltávolítása eszközto scan for TcvpUse our recommended removal tool to scan for Tcvp. Trial version of provides detection of computer threats like Tcvp and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft részleteinek WiperSoft egy biztonsági eszköz, amely valós idejű biztonság-ból lappangó fenyeget. Manapság sok használók ellát-hoz letölt a szabad szoftver az interneten, de ami ...

Letöltés|több

Az MacKeeper egy vírus?MacKeeper nem egy vírus, és nem is egy átverés. Bár vannak különböző vélemények arról, hogy a program az interneten, egy csomó ember, aki közismerten annyira utá ...

Letöltés|több

Az alkotók a MalwareBytes anti-malware nem volna ebben a szakmában hosszú ideje, ők teszik ki, a lelkes megközelítés. Az ilyen weboldalak, mint a CNET statisztika azt mutatja, hogy ez a biztons ...

Letöltés|több

Quick Menu

lépés: 1. Törli a(z) Tcvp csökkentett módban hálózattal.

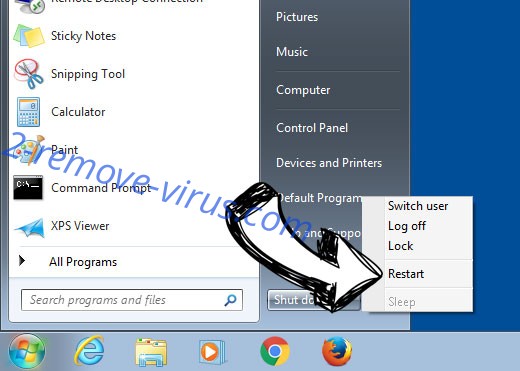

A(z) Tcvp eltávolítása Windows 7/Windows Vista/Windows XP

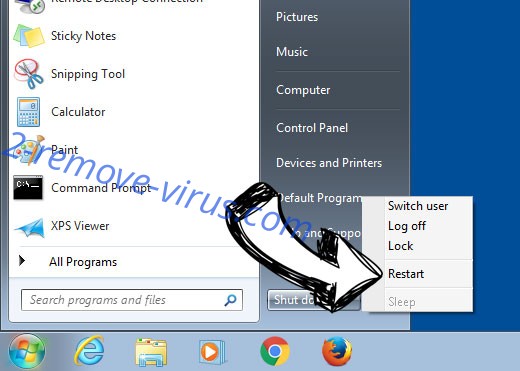

- Kattintson a Start, és válassza ki a Shutdown.

- Válassza ki a Restart, és kattintson az OK gombra.

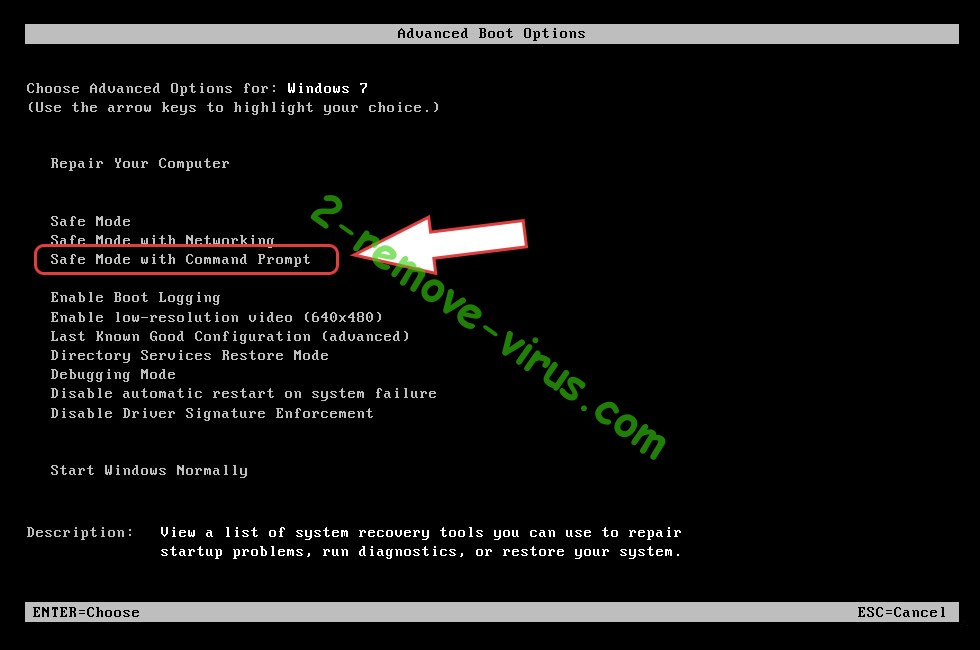

- Indítsa el a F8 megérinti, amikor a számítógép elindul, betöltése.

- A speciális rendszerindítási beállítások válassza ki a csökkentett mód hálózattal üzemmódban.

- Nyissa meg a böngészőt, és letölt a anti-malware-típus.

- A segédprogram segítségével távolítsa el a(z) Tcvp

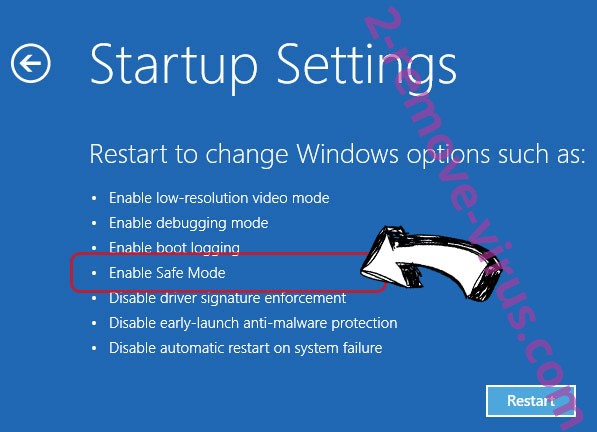

A(z) Tcvp eltávolítása Windows 8/Windows 10

- A Windows bejelentkezési képernyőn nyomja meg a bekapcsoló gombot.

- Érintse meg és tartsa lenyomva a Shift, és válassza ki a Restart.

- Odamegy Troubleshoot → Advanced options → Start Settings.

- Képessé tesz biztos mód vagy a csökkentett mód hálózattal indítási beállítások kiválasztása

- Kattintson az Újraindítás gombra.

- Nyissa meg a webböngészőt, és a malware-eltávolító letöltése.

- A szoftver segítségével (Tcvp) törlése

lépés: 2. Rendszer-visszaállítás segítségével a fájlok visszaállítása

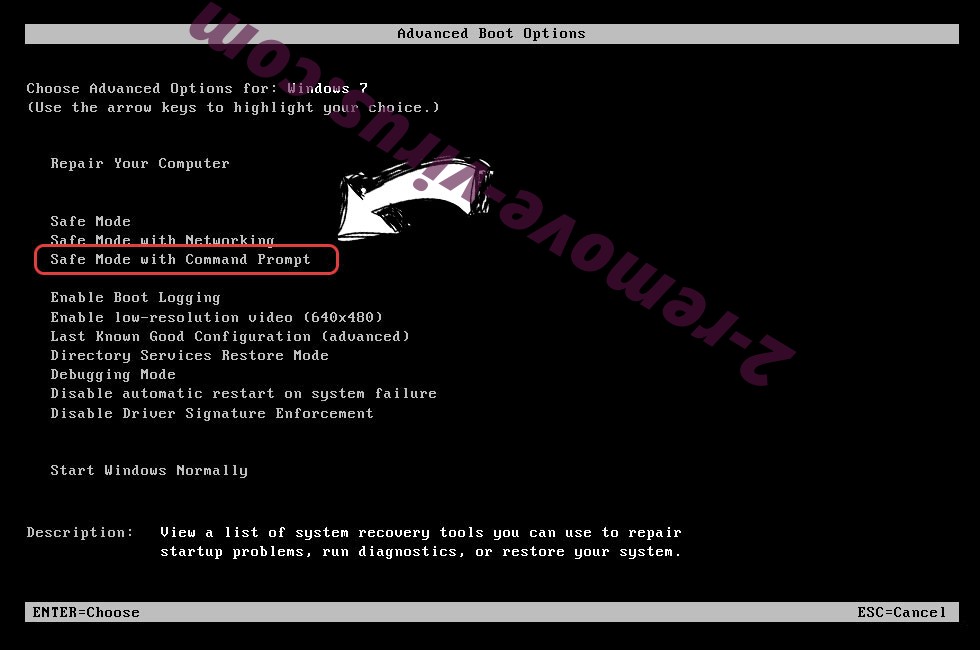

Törli a(z) Tcvp Windows 7/Windows Vista/Windows XP

- Kattintson a Start gombra, és válassza a leállítás.

- Válassza ki a Restart, és az OK gombra

- Amikor a számítógép elindul, rakodás, nyomja le többször az F8 Speciális rendszerindítási beállítások megnyitásához

- A listából válassza ki a követel gyors.

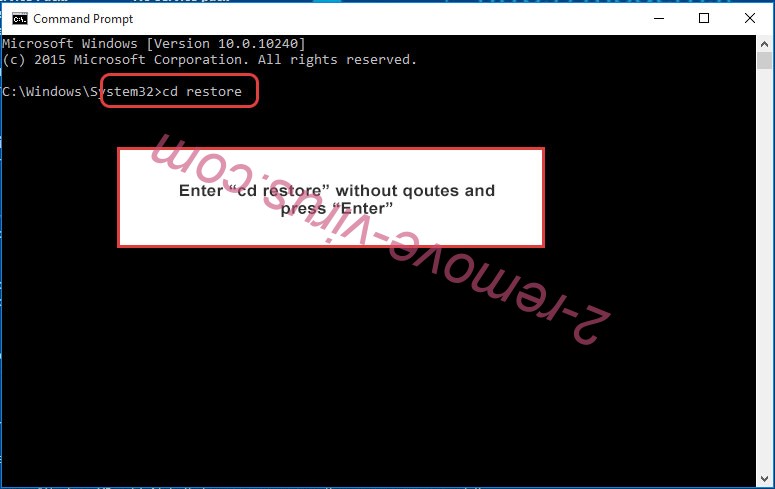

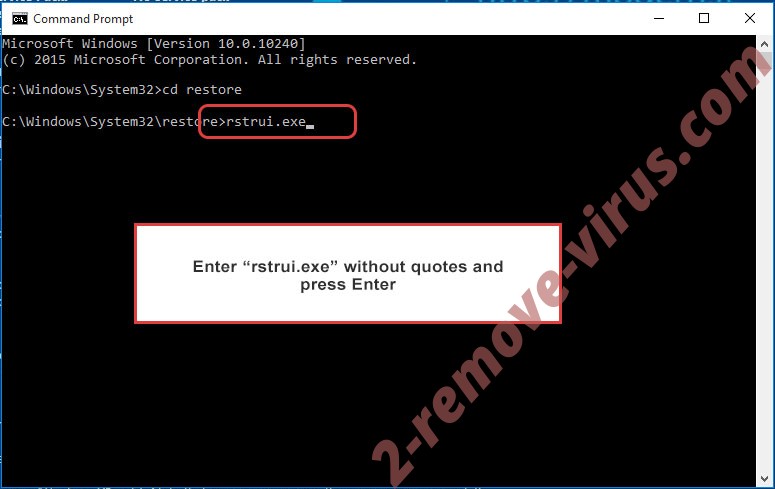

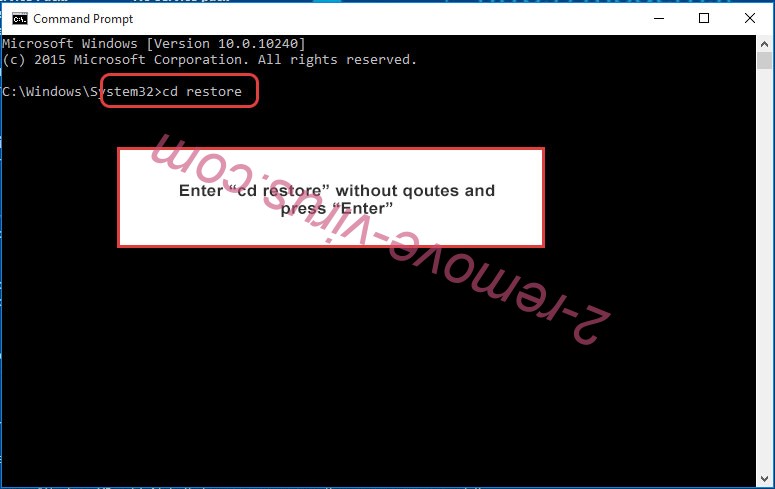

- Írja be a cd restore, és koppintson a bevitel elemre.

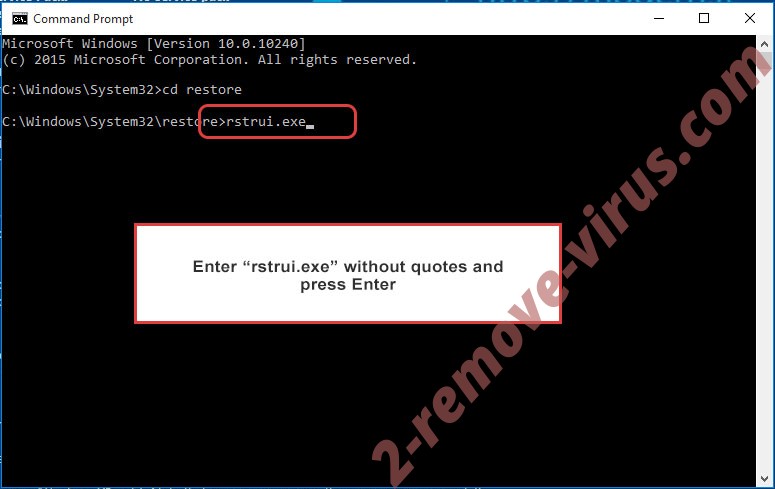

- Írja be az rstrui.exe, és nyomja le az ENTER billentyűt.

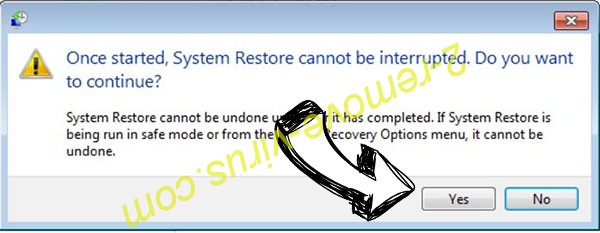

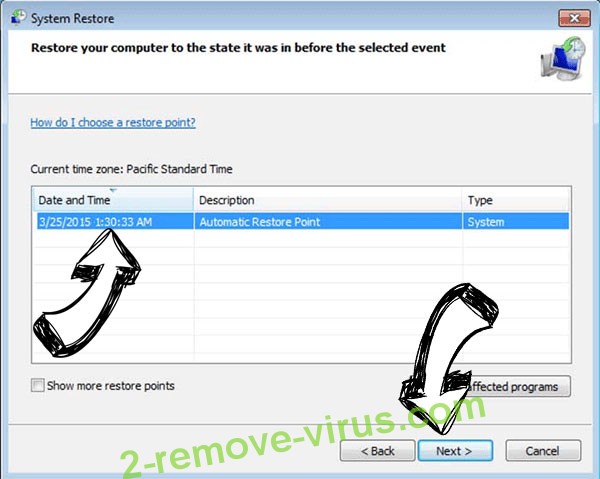

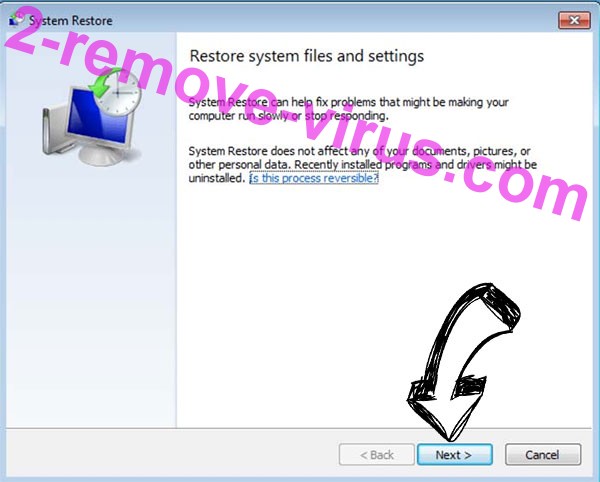

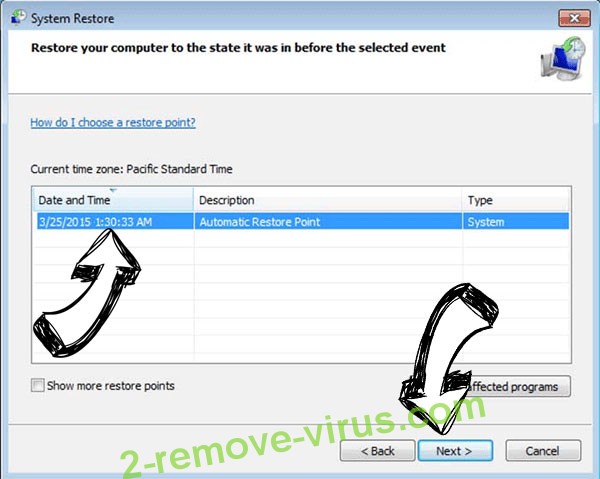

- Tovább az új ablak gombra, és válassza ki a visszaállítási pontot, mielőtt a fertőzés.

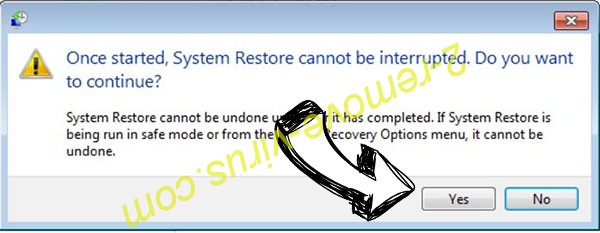

- Kattintson ismét a Tovább gombra, és kattintson az Igen gombra kezdődik, a rendszer-visszaállítás.

Törli a(z) Tcvp Windows 8/Windows 10

- A főkapcsoló gombra a Windows bejelentkezési képernyőn.

- Nyomja meg és tartsa lenyomva a Shift, és kattintson az Újraindítás gombra.

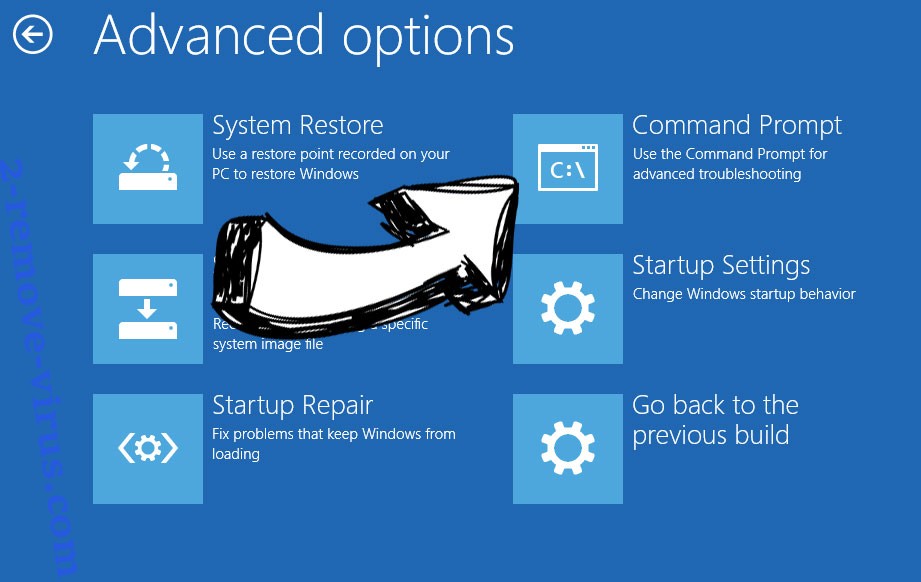

- Válassza ki a hibaelhárítás és megy haladó választások.

- Kiválaszt követel gyors, és kattintson az Újraindítás gombra.

- A parancssor bemenet, cd restore, és koppintson a bevitel elemre.

- Írja be az rstrui.exe, és újra koppintson a bevitel elemre.

- Az új rendszer-visszaállítás ablakban a Tovább gombra.

- Válassza ki a visszaállítási pontot, mielőtt a fertőzés.

- Kattintson a Tovább gombra, és kattintson az igen-hoz visszaad-a rendszer.