S.O.V.A. banking trojan είναι μια εξαιρετικά εξελιγμένη μόλυνση κακόβουλου λογισμικού που στοχεύει συσκευές Android. Θεωρείται πολύ επικίνδυνη μόλυνση λόγω του ευρέος φάσματος δυνατοτήτων του, συμπεριλαμβανομένης της κλοπής διαπιστευτηρίων και τραπεζικών πληροφοριών, καθώς και της αποτροπής των χρηστών από την κατάργησή του. Στοχεύει περισσότερες από 200 εφαρμογές για κινητά, συμπεριλαμβανομένων τραπεζικών εφαρμογών και πορτοφολιών κρυπτογράφησης.

Ο τραπεζικός trojan SOVA είναι συνήθως μεταμφιεσμένος ως νόμιμες εφαρμογές για να εξαπατήσει τους χρήστες να το εγκαταστήσουν. Οι χρήστες ενδέχεται να κατευθύνονται σε αυτές τις ψεύτικες / κακόβουλες εφαρμογές μέσω καμπανιών smishing. Όταν οι χρήστες κατεβάζουν και εγκαθιστούν την ψεύτικη εφαρμογή Android, στέλνει μια λίστα με όλες τις εγκατεστημένες εφαρμογές στον διακομιστή εντολών και ελέγχου (C2) που λειτουργούν από τους κακόβουλους ηθοποιούς. Όταν ο φορέας απειλής έχει αποκτήσει τη λίστα στοχευμένων εφαρμογών, μια λίστα διευθύνσεων για κάθε στοχευμένη εφαρμογή αποστέλλεται πίσω στο trojan μέσω του C2. Αυτές οι πληροφορίες αποθηκεύονται σε ένα αρχείο XML.

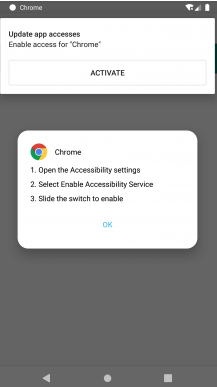

Όταν οι χρήστες κατεβάζουν την κακόβουλη εφαρμογή, θα εμφανίζεται ένα παράθυρο που θα τους ζητά να επιτρέψουν την άδεια προσβασιμότητας της εφαρμογής. Η χορήγηση αυτής της άδειας επιτρέπει στο κακόβουλο λογισμικό να ξεκινήσει τις κακόβουλες δραστηριότητές του. S.O.V.A. banking trojan μπορεί να εκτελέσει μια ποικιλία κακόβουλων ενεργειών, συμπεριλαμβανομένης της καταγραφής πατημάτων πλήκτρων, της κλοπής cookies, της υποκλοπής cookies ελέγχου ταυτότητας πολλαπλών παραγόντων, της λήψης στιγμιότυπων οθόνης και της εγγραφής βίντεο, της εκτέλεσης ορισμένων ενεργειών (κλικ οθόνης, swipes κ.λπ.), της προσθήκης ψεύτικων επικαλύψεων σε εφαρμογές και της μίμησης τραπεζικών εφαρμογών / εφαρμογών πληρωμής.

Για να κλέψετε τα διαπιστευτήρια σύνδεσης και τα στοιχεία της κάρτας πληρωμής, το trojan θα εμφανίσει ψεύτικες σελίδες. Για παράδειγμα, όταν οι χρήστες προσπαθούν να συνδεθούν στον τραπεζικό λογαριασμό τους μέσω μιας εφαρμογής, ενδέχεται να εμφανιστεί ένα παράθυρο επικάλυψης που φαίνεται πανομοιότυπο με το νόμιμο παράθυρο. Εάν οι χρήστες πληκτρολογήσουν τις πληροφορίες τους, θα σταλούν στους κακόβουλους ηθοποιούς που χειρίζονται το trojan. Αυτά τα κλεμμένα διαπιστευτήρια συχνά είτε πωλούνται σε διάφορα φόρουμ χάκερ για άλλους εγκληματίες στον κυβερνοχώρο είτε μπορούν να χρησιμοποιηθούν από τους ίδιους τους χειριστές κακόβουλου λογισμικού για να κλέψουν τα χρήματα των χρηστών.

Πιστεύεται επίσης ότι μια ενημερωμένη έκδοση του trojan θα κρυπτογραφήσει επίσης όλα τα δεδομένα σε μια συσκευή Android, ουσιαστικά παίρνοντάς το όμηρο. Το Ransomware που στοχεύει συσκευές Android δεν είναι πολύ συνηθισμένο, επομένως είναι ένα αρκετά ασυνήθιστο χαρακτηριστικό.

S.O.V.A. banking trojan μπορεί επίσης να προστατευθεί από χρήστες που προσπαθούν να το καταργήσουν. Όταν οι χρήστες προσπαθούν να απεγκαταστήσουν την εφαρμογή, ο trojan υποκλέπτει αυτήν την ενέργεια και ανακατευθύνει τους χρήστες στην αρχική οθόνη που εμφανίζει ένα μήνυμα που λέει «Η εφαρμογή είναι ασφαλής». Αυτό μπορεί να κάνει S.O.V.A. banking trojan την αφαίρεση αρκετά δύσκολη. Επιπλέον, μπορεί να είναι δύσκολο για τους τακτικούς χρήστες να παρατηρήσουν ακόμη και το trojan επειδή μπορεί να μην εμφανίζει εμφανή σημάδια παρουσίας. Η μυστική συμπεριφορά μπορεί να επιτρέψει στον trojan να παραμείνει εγκατεστημένος για πολύ περισσότερο.

Το trojan στοχεύει πάνω από 200 εφαρμογές, συμπεριλαμβανομένων τραπεζικών εφαρμογών και εφαρμογών πορτοφολιού κρυπτογράφησης. Στοχεύει συγκεκριμένες χώρες, συμπεριλαμβανομένης της Αυστραλίας, της Βραζιλίας, της Κίνας, της Ινδίας, των Φιλιππίνων, του Ηνωμένου Βασιλείου, της Ρωσίας, της Ισπανίας και της Ιταλίας.

Πώς διανέμεται S.O.V.A. banking trojan ;

Φαίνεται ότι S.O.V.A. banking trojan διανέμεται κυρίως μέσω επιθέσεων smishing (ή phishing μέσω SMS). Στους χρήστες αποστέλλονται σύνδεσμοι με μηνύματα που ισχυρίζονται ότι πρέπει να κατεβάσουν μια εφαρμογή ή μια ενημέρωση. Το SMS μπορεί να είναι μεταμφιεσμένο ώστε να μοιάζει σαν να στάλθηκε από τράπεζα, κυβερνητική υπηρεσία κ.λπ. Δεν είναι δύσκολο να πλαστογραφήσετε αριθμούς τηλεφώνου, ώστε να φαίνονται αρκετά νόμιμοι. Ωστόσο, τα ίδια τα μηνύματα είναι συνήθως γεμάτα γραμματικά / ορθογραφικά λάθη, τα οποία τα δίνουν αμέσως.

Όταν οι χρήστες κάνουν κλικ στους συνδέσμους σε αυτά τα μηνύματα, μεταφέρονται σε ιστότοπους που τους ζητούν να κατεβάσουν μια εφαρμογή. Αξίζει να σημειωθεί ότι τα νόμιμα SMS από τράπεζες ή οποιαδήποτε άλλη νόμιμη εταιρεία / πρακτορείο δεν θα περιέχουν ποτέ συνδέσμους. Εάν οι χρήστες λάβουν ένα μήνυμα που υποτίθεται από την τράπεζά τους και ζητά από τους χρήστες να κάνουν κλικ στον σύνδεσμο για να ξεμπλοκάρουν τον τραπεζικό τους λογαριασμό, είναι ένα κακόβουλο μήνυμα. Οι χρήστες δεν πρέπει ποτέ να κάνουν κλικ σε άγνωστους συνδέσμους, ειδικά σε μηνύματα SMS.

Κρύβεται επίσης σε ψεύτικες εφαρμογές που έχουν δημιουργηθεί για να εμφανίζονται σαν νόμιμες (π.χ. Google Chrome ). Αυτή είναι μια κοινή μέθοδος διανομής, επειδή πολλοί χρήστες δεν είναι προσεκτικοί κατά τη λήψη εφαρμογών στα smartphone τους. Οι χρήστες ενδέχεται να συναντήσουν αυτές τις ψεύτικες εφαρμογές που προωθούνται σε αμφισβητήσιμα καταστήματα εφαρμογών ή φόρουμ τρίτων. Γενικά, δεν συνιστάται η λήψη εφαρμογών από μη επίσημες πηγές, επειδή θα μπορούσε να οδηγήσει σε μόλυνση από κακόβουλο λογισμικό. Αυτοί οι ιστότοποι συχνά δεν αποτελούν αντικείμενο κακής διαχείρισης και έχουν ανεπαρκή μέτρα ασφαλείας. Λόγω αυτής της κακής εποπτείας, οι κακόβουλοι ηθοποιοί μπορούν εύκολα να ανεβάσουν παραπλανητικές εφαρμογές με κακόβουλο λογισμικό.

Οι κακόβουλες λήψεις είναι ένας από τους λόγους για τους οποίους οι χρήστες πρέπει να παραμείνουν σε επίσημα καταστήματα εφαρμογών όπως το Google Play Store. Η Google επενδύει πολλά χρήματα για να κάνει το κατάστημα εφαρμογών της ασφαλές, οπότε οι πιθανότητες λήψης μιας κακόβουλης εφαρμογής είναι πολύ μικρότερες όταν χρησιμοποιείτε το Play Store. Ωστόσο, ακόμη και όταν χρησιμοποιείτε επίσημα καταστήματα, οι χρήστες πρέπει να είναι προσεκτικοί. Ακόμα κι αν το Play Store είναι σημαντικά πιο ασφαλές από οποιοδήποτε κατάστημα εφαρμογών τρίτου μέρους, εξακολουθεί να μην είναι τέλειο. Οι κακόβουλοι ηθοποιοί χρησιμοποιούν διάφορες μεθόδους για να παρακάμψουν τα μέτρα ασφαλείας της Google και μερικές φορές είναι επιτυχείς. Οι χρήστες πρέπει πάντα να διαβάζουν κριτικές, να ελέγχουν τα δικαιώματα, να ερευνούν τους προγραμματιστές κ.λπ. Τα δικαιώματα ειδικότερα είναι κάτι που οι χρήστες πρέπει να ελέγξουν προσεκτικά. Οι χρήστες θα πρέπει να εξετάσουν γιατί οι εφαρμογές ζητούν τις άδειες που ζητούν και αν τις χρειάζονται πραγματικά. Για παράδειγμα, αν μια εφαρμογή παιχνιδιού για κινητά ζητά άδεια πρόσβασης στο μικρόφωνο/κάμερα, αυτό θα πρέπει να εγείρει μερικές ερωτήσεις. Εάν μια εφαρμογή φαίνεται ύποπτη με οποιονδήποτε τρόπο, οι χρήστες θα πρέπει να αποφύγουν τη λήψη της, ακόμη και αν βρίσκεται σε ένα νόμιμο κατάστημα όπως το Google Play.

S.O.V.A. banking trojan μετακόμιση

Πρόκειται S.O.V.A. banking trojan για μια πολύ εξελιγμένη λοίμωξη και η αφαίρεσή της μπορεί να είναι πολύ δύσκολη. Οι εφαρμογές προστασίας από ιούς Android ανιχνεύουν το trojan, επομένως συνιστάται να το δοκιμάσετε για χρήστες των οποίων οι συσκευές έχουν μολυνθεί. Ωστόσο, εάν ο trojan προσπαθεί επίμονα να αποτρέψει την κατάργησή του, ενδέχεται να χρειαστεί πλήρης επαναφορά εργοστασιακών ρυθμίσεων για την κατάργηση S.O.V.A. banking trojan του . Αυτό θα διαγράψει όλα τα δεδομένα στη συσκευή, συμπεριλαμβανομένου του trojan.

Για χρήστες στις συσκευές S.O.V.A. banking trojan των οποίων έχει επιβεβαιωθεί, συνιστάται ιδιαίτερα να αλλάξετε όλους τους κωδικούς πρόσβασης χρησιμοποιώντας μια συσκευή χωρίς κακόβουλο λογισμικό. Επιπλέον, εάν έχει παραβιαστεί οποιοδήποτε είδος τραπεζικών πληροφοριών, οι χρήστες πρέπει να επικοινωνήσουν με την τράπεζά τους για να εξασφαλίσουν τους λογαριασμούς τους.