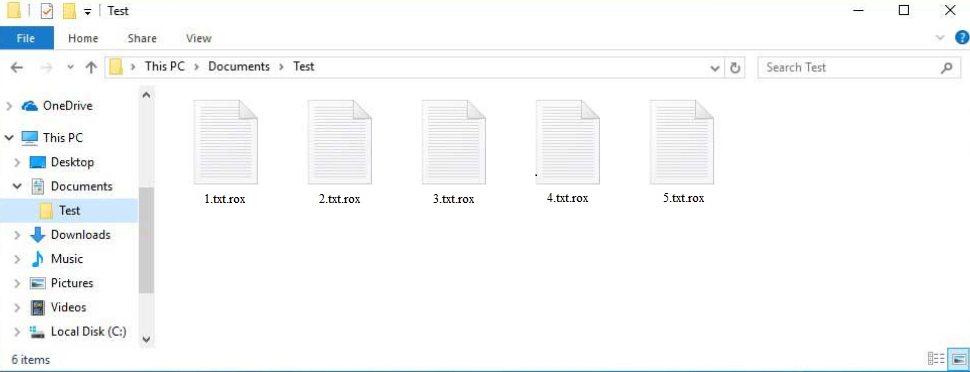

Weaxor ransomware est un logiciel malveillant de chiffrement de fichiers. Il s’agit d’une infection très dangereuse qui ciblera vos fichiers personnels et les cryptera, les prenant essentiellement en otage. Les fichiers cryptés par ce ransomware ont l’extension .rox, il sera donc facile d’identifier ceux qui ont été touchés. Malheureusement, seuls les utilisateurs qui ont des sauvegardes peuvent actuellement récupérer des fichiers gratuitement car il n’y a pas de décrypteur gratuit Weaxor ransomware disponible.

Weaxor ransomware Peut être reconnu par l’extension .rox qu’il ajoute aux fichiers qu’il crypte. Par exemple, un fichier chiffré nommé 1.txt serait renommé 1.txt.rox. Malheureusement, les fichiers qui ont cette extension ne pourront pas être exploités. Ce ransomware cible tous les fichiers personnels, y compris les photos, les vidéos et les documents, car les utilisateurs sont souvent prêts à payer pour récupérer ces types de fichiers.

Une fois que le ransomware a terminé le processus de cryptage, il dépose un fichier nommé RECOVERY INFO.txt, qui sert de demande de rançon. Cette note fournit des informations sur ce qui est arrivé aux fichiers des utilisateurs et sur la manière dont ils peuvent potentiellement les récupérer. Malheureusement, la demande de rançon indique que les opérateurs du ransomware exigent un paiement en échange d’un outil de décryptage. Bien que la note ne précise pas le montant du paiement requis, il est probable qu’il soit d’environ 1 000 $. Les utilisateurs sont censés télécharger le navigateur TOR et accéder au site affiché dans la note. Les utilisateurs peuvent également lazylazy@tuta.com envoyer un e-mail ou help.service@anche.no pour obtenir des instructions supplémentaires. La note mentionne également que les victimes peuvent récupérer gratuitement 3 fichiers jusqu’à 5 Mo.

La demande de rançon complète Weaxor ransomware est ci-dessous :

Your data has been encrypted

In order to return your files back you need decryption tool

1)Download TOR Browser

2)Open in TOR browser link below and contact with us there:

–

Or email: lazylazy@tuta.com

Backup email: help.service@anche.noLimit for free decryption: 3 files up to 5mb (no database or backups)

Lorsqu’il s’agit de ransomware, payer la rançon n’est jamais une bonne idée pour plusieurs raisons. Tout d’abord, il n’y a aucune garantie que vous recevrez un décrypteur si vous payez. N’oubliez pas que vous avez affaire à des cybercriminels qui ne se sentiront probablement pas obligés de vous aider simplement parce que vous les avez payés. Nous devons également mentionner que l’argent que vous payez contribuera à d’autres activités criminelles.

Si vous disposez d’une sauvegarde, vous pouvez vous y connecter et lancer le processus de récupération dès que vous la retirez Weaxor ransomware de votre ordinateur. Assurez-vous d’utiliser un programme anti-malware pour supprimer Weaxor ransomware complètement, car il s’agit d’une forme sophistiquée de logiciel malveillant et la suppression manuelle pourrait causer des dommages.

Comment les ransomwares pénètrent-ils dans les ordinateurs ?

Nous pensons qu’il est important de mentionner que les utilisateurs ayant de mauvaises habitudes de navigation sont beaucoup plus susceptibles d’infecter leurs ordinateurs avec des logiciels malveillants que ceux qui ont de meilleures habitudes. Par conséquent, il est fortement recommandé de développer des habitudes en ligne plus sûres pour éviter de futures infections par des logiciels malveillants. De plus, il est essentiel de se familiariser avec les méthodes courantes de distribution de logiciels malveillants.

Il est très important de pouvoir reconnaître les e-mails malveillants, surtout si votre adresse e-mail a été divulguée, car vous êtes susceptible de recevoir des spams et des e-mails malveillants à un moment donné. Heureusement, à moins que vous ne soyez spécifiquement ciblé, les e-mails malveillants ont tendance à être génériques et faciles à identifier en raison de fautes de grammaire et d’orthographe notables. Ces e-mails semblent souvent provenir d’entreprises légitimes, ce qui rend les erreurs encore plus remarquables.

Méfiez-vous des mots génériques tels que « Utilisateur », « Membre » ou « Client » utilisés pour s’adresser à vous dans les e-mails provenant d’expéditeurs qui devraient connaître votre nom, car ils peuvent indiquer un e-mail malveillant ou un spam. Les entreprises légitimes s’adressent généralement à leurs clients par leur nom afin de créer un lien plus personnel. En revanche, les acteurs malveillants ont recours à des termes génériques parce qu’ils n’ont généralement pas accès aux informations personnelles. Si vous recevez un courriel non sollicité qui utilise un message d’accueil générique et qui comprend une pièce jointe, soyez très prudent et ne vous précipitez pas pour ouvrir la pièce jointe.

Il convient également de mentionner que les e-mails ciblant des utilisateurs spécifiques sont généralement plus sophistiqués. Ils ont tendance à être exempts de fautes de grammaire et d’orthographe, à inclure des informations crédibles et à s’adresser aux destinataires par leur nom. Par mesure de sécurité, nous vous recommandons vivement d’analyser toutes les pièces jointes non sollicitées à l’aide d’un logiciel anti-malware ou de services tels que VirusTotal .

Les torrents sont une autre méthode couramment exploitée pour distribuer des logiciels malveillants. Les sites de torrents sont souvent mal modérés, ce qui permet de télécharger des torrents contenant des logiciels malveillants. Les logiciels malveillants sont fréquemment trouvés dans les torrents pour les contenus de divertissement populaires tels que les films, les émissions de télévision et les jeux vidéo. Le téléchargement de matériel protégé par le droit d’auteur via des torrents n’est pas seulement un vol de contenu, mais c’est aussi dangereux.

Comment enlever Weaxor ransomware

N’essayez pas de le supprimer Weaxor ransomware manuellement, car cela pourrait causer des dommages supplémentaires à votre ordinateur. Il s’agit d’une infection complexe, ce qui signifie qu’elle doit être supprimée à l’aide d’un programme anti-malware. Tenter de le supprimer vous-même pourrait entraîner encore plus de dommages à votre ordinateur.

Si vous disposez d’une sauvegarde, vous ne pouvez en aucun cas vous y connecter tant que vous ne l’avez pas complètement supprimée Weaxor ransomware de votre appareil. Si vous n’avez pas de sauvegarde, assurez-vous de sauvegarder les fichiers cryptés et de rechercher NoMoreRansom périodiquement un décrypteur gratuit Weaxor ransomware .