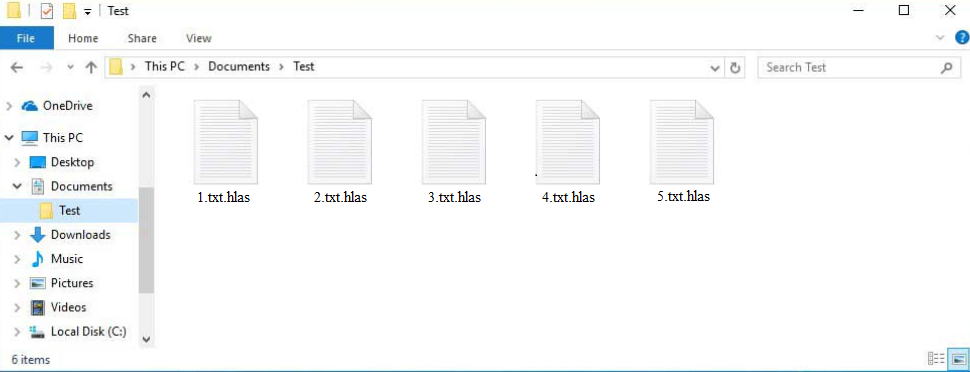

Hlas ransomware est un logiciel malveillant de chiffrement de fichiers de la famille des ransomwares Djvu/STOP. Les opérateurs de ransomware publient régulièrement de nouvelles versions, et ils peuvent être identifiés par les extensions qu’ils ajoutent aux titres de fichiers cryptés. Celui-ci ajoute .hlas, d’où son nom Hlas ransomware de .

Hlas ransomware appartient à la famille des logiciels malveillants Djvu, qui est exploitée par un groupe cybercriminel qui publie régulièrement de nouvelles versions de ransomware. Les versions peuvent être identifiées par les extensions qu’elles ajoutent aux fichiers chiffrés. Ce logiciel malveillant particulier ajoute .hlas, ce qui signifie qu’un fichier 1.txt crypté deviendrait 1.txt.hlas.

Le ransomware ciblera tous les fichiers personnels, y compris les photos, les images, les vidéos, les documents, etc. Les fichiers cryptés ne pourront plus être ouverts à moins que vous ne les décryptiez au préalable. Cependant, l’acquisition du décrypteur est difficile car les seuls qui l’ont sont les cybercriminels qui exploitent ce logiciel malveillant.

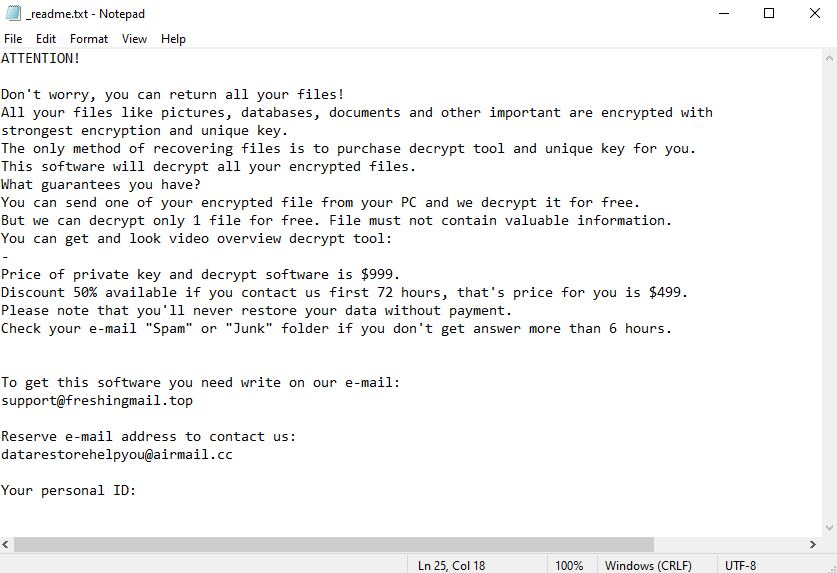

Lorsque le ransomware a terminé les fichiers cryptés, vous trouverez une note de rançon _readme.txt dans les dossiers contenant des fichiers cryptés. La note explique que pour obtenir le décrypteur, vous devez l’acheter. Le prix normal est de 999 $, mais une réduction de 50 % sera censée être accordée aux utilisateurs qui contactent les cybercriminels dans les 72 premières heures. Les cybercriminels promettent également de décrypter un fichier gratuitement tant qu’il ne contient aucune information importante.

Voici la demande de rançon complète de la _readme.txt :

ATTENTION!

Don’t worry, you can return all your files!

All your files like pictures, databases, documents and other important are encrypted with strongest encryption and unique key.

The only method of recovering files is to purchase decrypt tool and unique key for you.

This software will decrypt all your encrypted files.

What guarantees you have?

You can send one of your encrypted file from your PC and we decrypt it for free.

But we can decrypt only 1 file for free. File must not contain valuable information.

Do not ask assistants from youtube and recovery data sites for help in recovering your data.

They can use your free decryption quota and scam you.

Our contact is emails in this text document only.

You can get and look video overview decrypt tool.

Price of private key and decrypt software is $999.

Discount 50% available if you contact us first 72 hours, that’s price for you is $499.

Please note that you’ll never restore your data without payment.

Check your e-mail “Spam” or “Junk” folder if you don’t get answer more than 6 hours.To get this software you need write on our e-mail:

support@freshingmail.topReserve e-mail address to contact us:

datarestorehelpyou@airmail.ccYour personal ID:

Pour les utilisateurs sans sauvegarde, payer la rançon peut sembler une bonne idée. Cependant, il n’est jamais recommandé de payer ou même de s’engager avec des cybercriminels. Les utilisateurs doivent garder à l’esprit que les ransomwares sont exploités par des cybercriminels, ce qui signifie qu’il est peu probable qu’ils se sentent obligés d’aider les victimes. Malheureusement, de nombreuses victimes de ransomware ont acheté un décrypteur mais n’en ont pas reçu. La décision de payer ou non la rançon vous appartient, mais vous devez être conscient des risques.

Si vous disposez d’une sauvegarde de vos fichiers, vous pouvez commencer à les récupérer dès que vous les supprimez Hlas ransomware de votre ordinateur. Il est fortement recommandé d’utiliser un programme anti-malware pour supprimer Hlas ransomware car il s’agit d’une infection complexe qui nécessite un programme professionnel pour se débarrasser.

Si la sauvegarde n’est pas une option pour vous, sauvegardez les fichiers cryptés et attendez qu’un décrypteur gratuit Hlas ransomware soit publié. S’il sort, il sera disponible sur NoMoreRansom .

Comment le ransomware a-t-il pénétré dans mon ordinateur ?

Il existe plusieurs façons pour les acteurs malveillants de propager les ransomwares, notamment les pièces jointes aux e-mails et les torrents. Les utilisateurs ayant de mauvaises habitudes de navigation sont considérablement plus susceptibles d’infecter leurs ordinateurs avec des logiciels malveillants. Un moyen efficace d’éviter les logiciels malveillants est de développer de meilleures habitudes en ligne et de se familiariser avec les méthodes de distribution de logiciels malveillants les plus courantes.

Les fichiers malveillants sont souvent joints à des e-mails, et lorsque les utilisateurs ouvrent ces fichiers, les ordinateurs sont infectés. Ces e-mails font généralement partie d’une campagne massive de malspam et ciblent un grand nombre d’utilisateurs en même temps avec le même e-mail. Parce que les e-mails sont si génériques, ils sont souvent faciles à identifier comme malveillants.

Les expéditeurs malveillants font souvent ressembler leurs e-mails à des confirmations de commande et à des notifications de livraison de colis. Les expéditeurs peuvent prétendre que les fichiers joints sont des documents importants qui doivent être examinés de toute urgence, ce qui les pousse à ouvrir les fichiers sans double vérification. Si les utilisateurs ouvrent ces fichiers, leurs ordinateurs sont infectés. Cependant, une chose qui trahit souvent ces e-mails est les fautes de grammaire et d’orthographe. Les e-mails contenant des logiciels malveillants sont souvent remplis d’erreurs, que vous ne verriez jamais dans les e-mails envoyés par des entreprises légitimes.

Une autre chose qui trahit souvent les e-mails malveillants est leurs salutations génériques. Lorsque les entreprises envoient des e-mails à leurs clients, elles utilisent les noms des utilisateurs pour s’adresser à eux afin de rendre l’e-mail plus personnel. Cependant, les e-mails malveillants utilisent des mots tels que Utilisateur, Membre, Client, etc., au lieu d’utiliser les noms des utilisateurs. Les acteurs malveillants ont rarement accès à d’autres informations personnelles qu’une adresse e-mail, ils sont donc obligés d’utiliser des mots génériques.

Certains e-mails malveillants peuvent être plus sophistiqués, en particulier lorsqu’ils ciblent des personnes ou des entreprises spécifiques. Un tel e-mail ne comporterait aucune erreur et contiendrait des informations qui rendraient l’e-mail plus crédible. Pour cette raison, il est toujours judicieux d’analyser toutes les pièces jointes non sollicitées à l’aide d’un logiciel antivirus ou VirusTotal avant de les ouvrir.

Les logiciels malveillants se trouvent également souvent dans les torrents, en particulier dans ceux destinés au contenu de divertissement comme les films, les séries télévisées, les jeux vidéo, etc. Les sites de torrents sont souvent mal modérés, les logiciels malveillants sont donc courants. Non seulement le piratage à l’aide de torrents est un vol de contenu, mais il est également dangereux pour les ordinateurs et les données des utilisateurs.

Comment supprimer Hlas ransomware

Que vous ayez une sauvegarde ou non, vous devez toujours la supprimer Hlas ransomware de votre ordinateur. Il est fortement recommandé d’utiliser un programme antivirus car les ransomwares sont une infection complexe. Si vous disposez d’une sauvegarde, vous pouvez y accéder dès que vous la supprimez Hlas ransomware complètement.

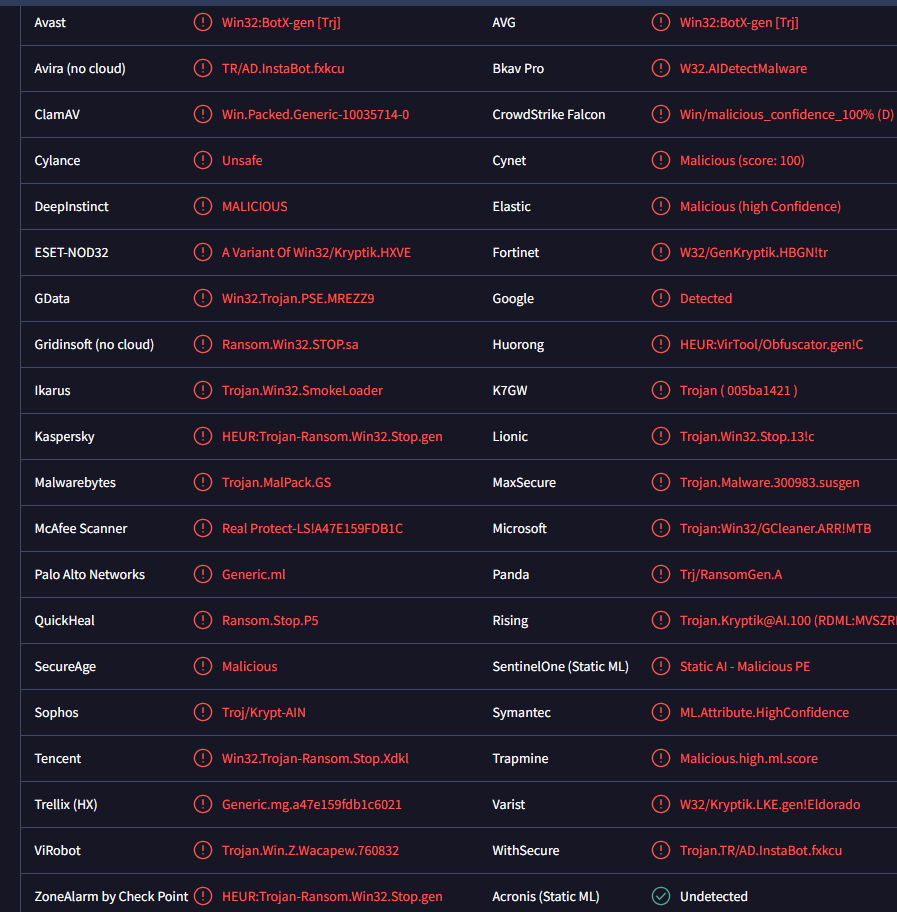

Hlas ransomware est détecté comme suit :

- Une variante de Win32/Kryptik.HXVE par ESET

- HEUR :Trojan-Ransom.Win32.Stop.gen par Kaspersky

- Trojan.MalPack.GS par Malwarebytes

- Cheval de Troie :Win32/GCleaner.ARR ! VTT par Microsoft