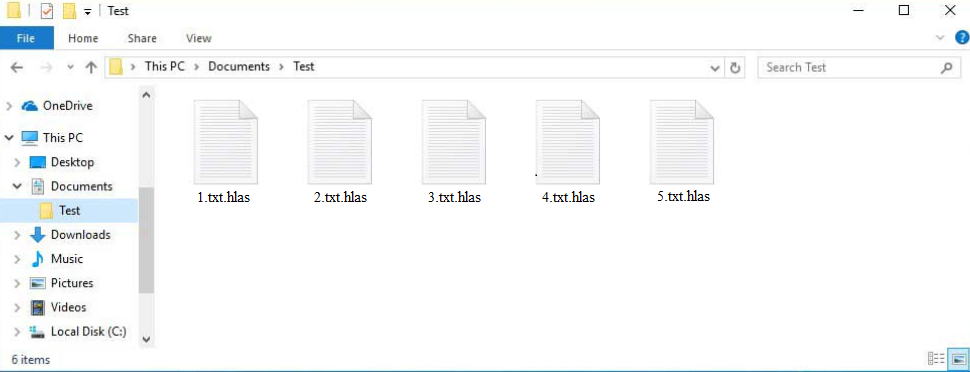

Hlas ransomware es un malware de cifrado de archivos de la familia de ransomware Djvu/STOP. Los operadores de ransomware lanzan nuevas versiones de forma regular, y se pueden identificar por las extensiones que agregan a los títulos de los archivos cifrados. Este agrega .hlas, por lo que se conoce como Hlas ransomware .

Hlas ransomware pertenece a la familia de malware Djvu, que es operada por un grupo de ciberdelincuentes que lanza nuevas versiones de ransomware con regularidad. Las versiones se pueden identificar por las extensiones que agregan a los archivos cifrados. Este malware en particular agrega .hlas, lo que significa que un archivo de 1.txt cifrado se convertiría en 1.txt.hlas.

El ransomware se dirigirá a todos los archivos personales, incluidas fotos, imágenes, videos, documentos, etc. Los archivos cifrados no se podrán abrir por completo a menos que primero los descifre. Sin embargo, adquirir el descifrador es difícil porque los únicos que lo tienen son los ciberdelincuentes que operan este malware.

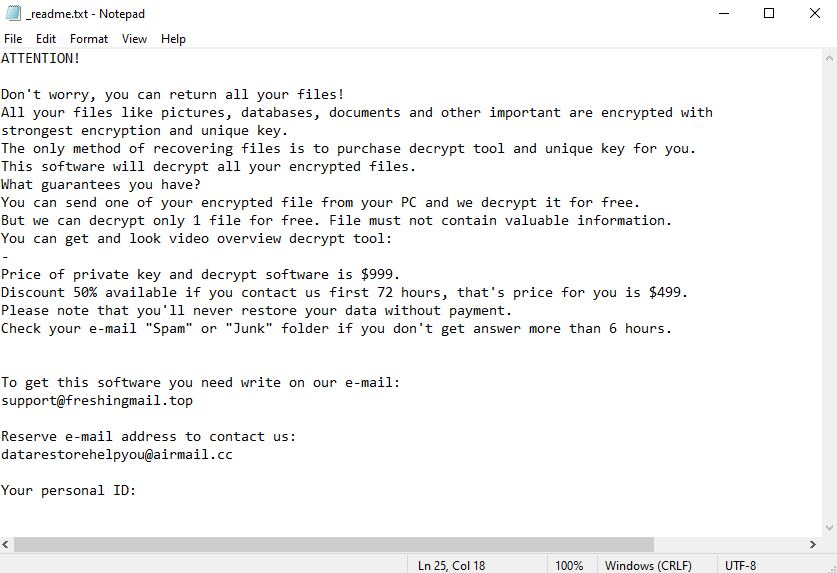

Cuando el ransomware haya terminado de fabricar los archivos cifrados, encontrará una nota de rescate _readme.txt en las carpetas que contienen archivos cifrados. La nota explica que para obtener el descifrador, debe comprarlo. El precio normal es de 999 dólares, pero supuestamente se dará un descuento del 50% a los usuarios que se pongan en contacto con los ciberdelincuentes dentro de las primeras 72 horas. Los ciberdelincuentes también prometen descifrar un archivo de forma gratuita siempre que no contenga ninguna información importante.

Aquí está la nota de rescate completa _readme.txt:

ATTENTION!

Don’t worry, you can return all your files!

All your files like pictures, databases, documents and other important are encrypted with strongest encryption and unique key.

The only method of recovering files is to purchase decrypt tool and unique key for you.

This software will decrypt all your encrypted files.

What guarantees you have?

You can send one of your encrypted file from your PC and we decrypt it for free.

But we can decrypt only 1 file for free. File must not contain valuable information.

Do not ask assistants from youtube and recovery data sites for help in recovering your data.

They can use your free decryption quota and scam you.

Our contact is emails in this text document only.

You can get and look video overview decrypt tool.

Price of private key and decrypt software is $999.

Discount 50% available if you contact us first 72 hours, that’s price for you is $499.

Please note that you’ll never restore your data without payment.

Check your e-mail “Spam” or “Junk” folder if you don’t get answer more than 6 hours.To get this software you need write on our e-mail:

support@freshingmail.topReserve e-mail address to contact us:

datarestorehelpyou@airmail.ccYour personal ID:

Para los usuarios sin copias de seguridad, pagar el rescate puede parecer una buena idea. Sin embargo, nunca se recomienda pagar o incluso interactuar con los ciberdelincuentes. Los usuarios deben tener en cuenta que el ransomware es operado por ciberdelincuentes, lo que significa que es poco probable que sientan la obligación de ayudar a las víctimas. Desafortunadamente, ha habido muchas víctimas de ransomware que compraron un descifrador pero no lo recibieron. La decisión de pagar o no el rescate es suya, pero debe ser consciente de los riesgos.

Si tiene una copia de seguridad de sus archivos, puede comenzar a recuperarlos tan pronto como los elimine Hlas ransomware de su computadora. Se recomienda encarecidamente utilizar un programa antimalware para eliminarlo Hlas ransomware porque es una infección compleja que requiere un programa profesional para deshacerse de ella.

Si la copia de seguridad no es una opción para usted, haga una copia de seguridad de los archivos cifrados y espere a que se lance un descifrador gratuito Hlas ransomware . Si se publica, estará disponible en NoMoreRansom .

¿Cómo entró el ransomware en mi ordenador?

Hay varias formas diferentes en que los actores maliciosos propagan el ransomware, incluidos los archivos adjuntos de correo electrónico y los torrents. Los usuarios con malos hábitos de navegación son considerablemente más propensos a infectar sus ordenadores con malware. Una forma eficaz de evitar el malware es desarrollar mejores hábitos en línea y familiarizarse con los métodos de distribución de malware más comunes.

Los archivos maliciosos a menudo vienen adjuntos a los correos electrónicos, y cuando los usuarios abren esos archivos, las computadoras se infectan. Estos correos electrónicos suelen formar parte de una campaña masiva de malspam y se dirigen a un gran número de usuarios al mismo tiempo con el mismo correo electrónico. Debido a que los correos electrónicos son tan genéricos, a menudo son fáciles de identificar como maliciosos.

Los remitentes malintencionados a menudo hacen que sus correos electrónicos se parezcan a confirmaciones de pedidos y notificaciones de entrega de paquetes. Los remitentes pueden afirmar que los archivos adjuntos son documentos importantes que deben revisarse con urgencia, lo que los presiona para que abran los archivos sin verificarlos dos veces. Si los usuarios abren esos archivos, sus computadoras se infectan. Sin embargo, una cosa que a menudo delata estos correos electrónicos son los errores gramaticales y ortográficos. Los correos electrónicos portadores de malware suelen estar llenos de errores, que nunca se ven en los correos electrónicos enviados por empresas legítimas.

Otra cosa que a menudo regala correos electrónicos maliciosos son sus saludos genéricos. Cuando las empresas envían correos electrónicos a los clientes, utilizan los nombres de los usuarios para dirigirse a ellos y hacer que el correo electrónico sea más personal. Sin embargo, los correos electrónicos maliciosos utilizan palabras como Usuario, Miembro, Cliente, etc., en lugar de utilizar los nombres de los usuarios. Los actores maliciosos rara vez tienen acceso a más información personal además de una dirección de correo electrónico, por lo que se ven obligados a usar palabras genéricas.

Algunos correos electrónicos maliciosos pueden ser más sofisticados, especialmente cuando se dirigen a personas/empresas específicas. Un correo electrónico de este tipo no tendría errores y tendría información que haría que el correo electrónico pareciera más creíble. Siempre es una buena idea escanear todos los archivos adjuntos de correo electrónico no solicitados con un software antivirus o VirusTotal antes de abrirlos por este motivo.

El malware también se encuentra a menudo en los torrents, especialmente en los de contenido de entretenimiento como películas, series de televisión, videojuegos, etc. Los sitios de torrents suelen estar mal moderados, por lo que el malware es común. La piratería mediante torrents no solo es un robo de contenido, sino que también es peligrosa para las computadoras y los datos de los usuarios.

Cómo eliminar Hlas ransomware

Ya sea que tenga una copia de seguridad o no, aún debe eliminarla Hlas ransomware de su computadora. Se recomienda encarecidamente utilizar un programa antivirus porque el ransomware es una infección compleja. Si tiene una copia de seguridad, puede acceder a ella tan pronto como elimine Hlas ransomware por completo .

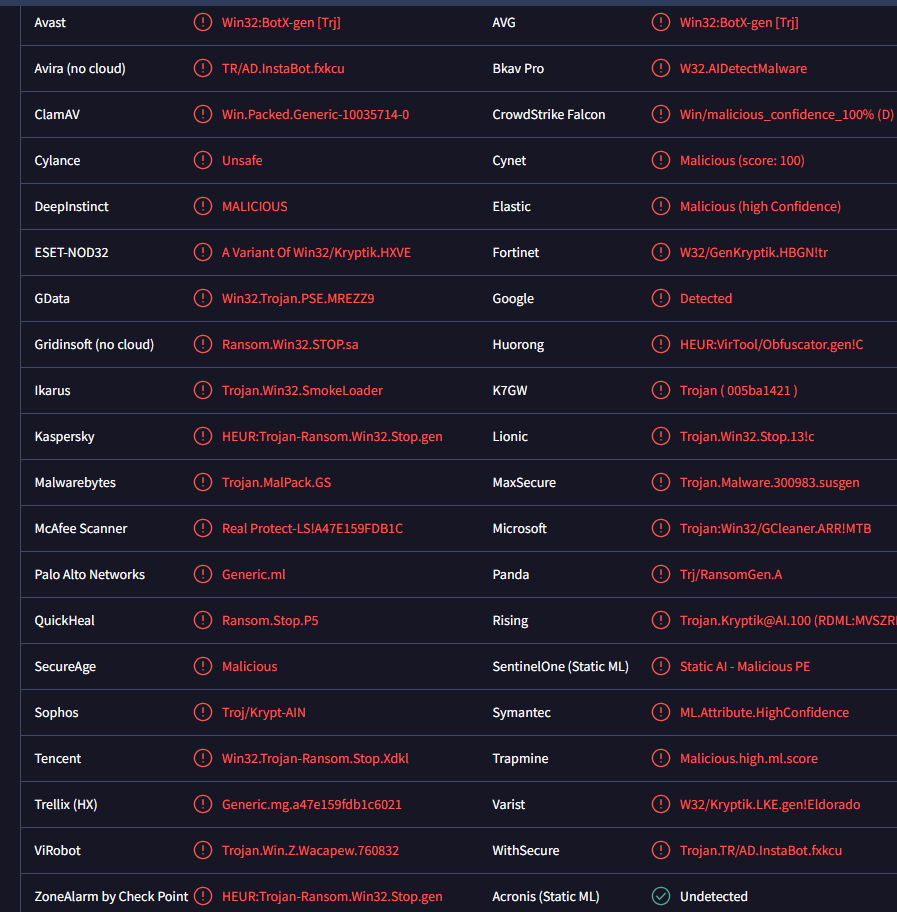

Hlas ransomware se detecta como:

- Una variante de Win32/Kryptik.HXVE de ESET

- HEUR:Trojan-Ransom.Win32.Stop.gen de Kaspersky

- Trojan.MalPack.GS por Malwarebytes

- Troyano:Win32/GCleaner.ARR! MTB de Microsoft