Insom ransomware es un malware de cifrado de archivos que pertenece a la familia de ransomware Makop. Si infecta con éxito una computadora, encripta todos los archivos personales y exige un pago por su descifrado. Este ransomware también amenaza con publicar los archivos en un sitio web de TOR si las víctimas no aceptan pagar.

Cuando los usuarios abren un archivo infectado, se inicia el ransomware. Encripta inmediatamente los archivos personales, incluidas fotos, videos y documentos. No podrá abrir estos archivos.

Podrá reconocer fácilmente los archivos cifrados porque sus títulos tendrán una extensión agregada. Por ejemplo, un archivo 1.txt se convertiría en 1.txt. [ID único]. [insomrans@outlook.com].insom si está cifrado. Desafortunadamente, hasta que estos archivos se hayan ejecutado a través de un Insom ransomware descifrador, no podrá abrirlos.

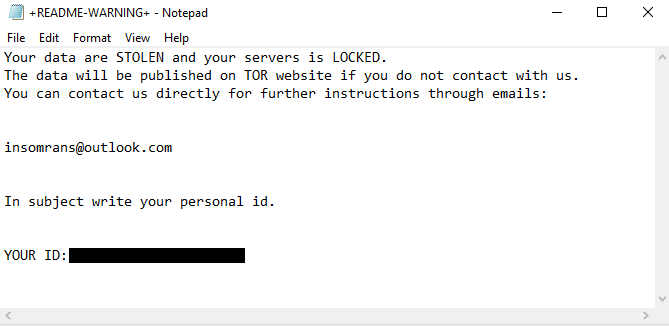

El ransomware deja caer una +README-WARNING+.txt nota de rescate que en realidad no explica mucho. Solo menciona que sus datos han sido robados y se publicarán en un sitio web de TOR a menos que se comunique con los operadores de malware. Tampoco menciona el precio que se espera que pague, pero sea lo que sea, no recomendamos pagar. Los operadores de malware son ciberdelincuentes a los que no les importa ayudar a las víctimas. Nada impide que los ciberdelincuentes se limiten a tomar su dinero, no envíen nada a cambio y sigan publicando los datos robados. Ha sucedido muchas veces en el pasado. Además, el dinero del rescate se destinará a futuras actividades delictivas.

Si tiene una copia de seguridad, elimínela Insom ransomware de su computadora antes de poder acceder a ella y asegúrese de usar un buen programa antimalware porque es una infección compleja. Si no tienes una copia de seguridad, tu única opción es esperar a un descifrador gratuito Insom ransomware . Un descifrador gratuito Insom ransomware no está garantizado, pero si se lanza, se podrá descargar desde NoMoreRansom .

A continuación se muestra la nota de rescate completa Insom ransomware :

Your data are STOLEN and your servers is LOCKED.

The data will be published on TOR website if you do not contact with us.

You can contact us directly for further instructions through emails:insomrans@outlook.com

In subject write your personal id.

YOUR ID:

¿Cómo entra el ransomware en los ordenadores?

Los usuarios que tienen malos hábitos de navegación tienen muchas más probabilidades de infectar sus computadoras con malware en comparación con los usuarios que no participan en comportamientos riesgosos en línea. Se recomienda encarecidamente desarrollar mejores hábitos en línea para evitar futuras infecciones de malware.

Aprender a reconocer los correos electrónicos maliciosos es importante, especialmente si su dirección de correo electrónico se ha filtrado porque seguramente recibirá un correo electrónico malicioso tarde o temprano. Afortunadamente, a menos que sea un objetivo específico, los correos electrónicos maliciosos son muy genéricos, lo que los hace fáciles de reconocer. Por un lado, a menudo están llenos de errores gramaticales y ortográficos. Los remitentes fingen ser de empresas legítimas, por lo que los errores son muy discordantes.

Palabras genéricas como Usuario, Miembro, Cliente, etcétera, que se utilizan para dirigirse a usted pueden ser otra señal de que se trata de un correo electrónico malicioso, o al menos de spam. Cuando las empresas envían correos electrónicos a los clientes, siempre usan los nombres de los usuarios para dirigirse a ellos porque hace que los correos electrónicos parezcan más personales. Sin embargo, los actores maliciosos utilizan palabras genéricas porque normalmente no tienen acceso a más información personal. Por ejemplo, si recibe un correo electrónico de confirmación de pedido inesperado que utiliza un saludo genérico, tenga cuidado porque el archivo adjunto podría ser malintencionado.

Los correos electrónicos maliciosos que tienen objetivos específicos son significativamente más sofisticados. No tienen errores gramaticales ni ortográficos, contienen información que da más credibilidad a los correos electrónicos y se dirigen a los usuarios por su nombre. Para evitar abrir algo malicioso, se recomienda encarecidamente escanear todos los archivos adjuntos de correo electrónico no solicitados con software antimalware o VirusTotal .

Los torrents son otra forma en que se distribuye el malware. Es común que los sitios de torrents estén mal moderados, lo que permite que los torrents con malware permanezcan activos durante mucho tiempo. El malware se puede encontrar comúnmente en torrents para contenido de entretenimiento, incluidas películas, series de televisión y videojuegos. Descargar contenido protegido por derechos de autor mediante torrents no solo es un robo de contenido, sino también peligroso para la computadora.

Insom ransomware eliminación

No intente quitarlo Insom ransomware manualmente porque podría terminar causando daños adicionales a su dispositivo a menos que sepa exactamente qué hacer. En su lugar, utilice un programa antimalware. Desafortunadamente, la eliminación del malware no descifra los archivos. Para ello es necesario un descifrador especial.

Si tiene una copia de seguridad, puede comenzar a recuperar sus archivos tan pronto como los elimine Insom ransomware de su computadora. Tenga en cuenta que si el ransomware todavía está presente en su computadora cuando conecta su copia de seguridad, los archivos respaldados también se cifrarán. Si no tiene una copia de seguridad, haga una copia de seguridad de sus archivos cifrados y consulte de vez en cuando NoMoreRansom para obtener un descifrador gratuito Insom ransomware .

Insom ransomware se detecta como:

- win32:fasec [trj] por AVG/Avast

- Gen:Variant.Ransom.Makop.50 por BitDefender