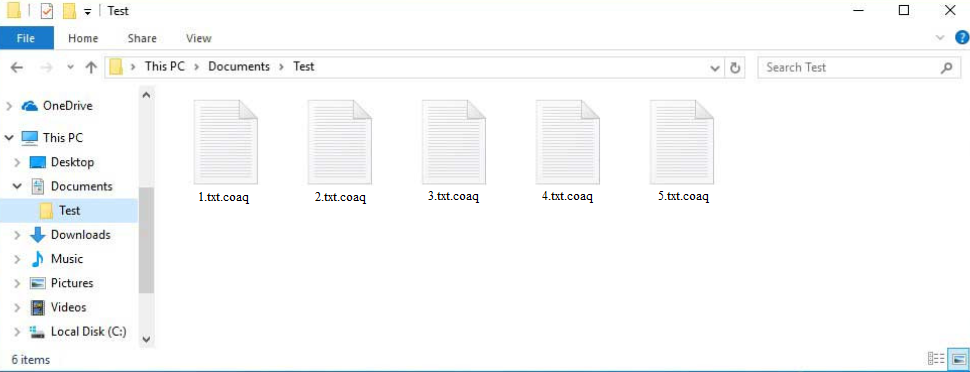

Coaq ransomware o .coaq virus es software malicioso de cifrado de archivos de la familia de malware Djvu / STOP. Los ciberdelincuentes detrás de esta familia de malware lanzan nuevas versiones de forma regular, y Coaq es uno de los más recientes. Si bien la mayoría de las versiones son más o menos idénticas, todas son igualmente peligrosas. El ransomware se dirige a archivos personales y los cifrados pueden ser reconocidos por la extensión .coaq agregada a ellos. El ransomware quiere $ 980 para un descifrador para recuperar archivos, pero no se recomienda pagar. Los usuarios que tienen copias de seguridad pueden recuperar archivos sin problemas, pero aquellos que no las tienen enfrentarán muchos problemas.

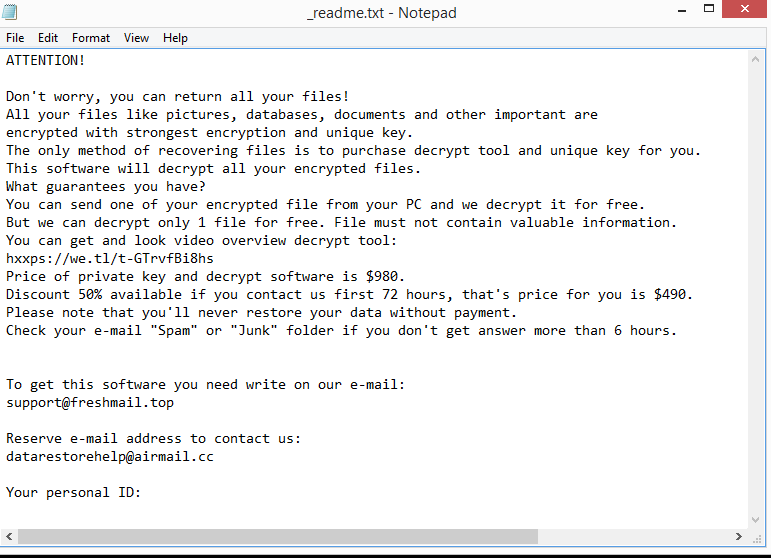

Aunque todo el ransomware en esta familia de malware es esencialmente el mismo, puede distinguir las versiones por las extensiones que agregan a los archivos cifrados. Esta versión agrega .coaq, por lo que se denomina Coaq ransomware. Por ejemplo, un archivo .jpg imagen se convertiría en image.jpg.coaq cuando se cifra con este ransomware. Todos los archivos personales, como fotos, imágenes, videos, documentos, etc., serán el objetivo de este ransomware. Una vez que los archivos hayan sido cifrados, deberá usar un descifrador en ellos para abrirlos. El proceso de adquisición del descifrador se explica en la nota de rescate de _readme.txt que se coloca en carpetas que tienen archivos cifrados.

Para desviar la atención de los usuarios mientras sus archivos están siendo cifrados, el ransomware muestra una ventana de actualización de Windows falsa. Una vez finalizado el proceso de cifrado, encontrará _readme.txt notas de rescate. La nota explica que el descifrador cuesta $ 980, pero las víctimas que hacen contacto dentro de las primeras 72 horas obtendrán un descuento del 50%. La nota también menciona que las víctimas pueden recuperar un archivo de forma gratuita si no tiene ningún contenido importante.

Si está considerando pagar el rescate, independientemente de si la parte del descuento es cierta, debe tener en cuenta los riesgos. El principal peligro es que es posible que no necesariamente obtenga el descifrador. No hay garantías de que realmente recibirá el descifrador de los operadores de malware dado que está tratando con ciberdelincuentes. Probablemente no sentirán ningún tipo de obligación de ayudarte. Además, el dinero del rescate se utilizaría para futuras actividades ilegales. También vale la pena mencionar que la industria del ransomware continuará prosperando mientras las víctimas continúen pagando el rescate exigido. Aunque la elección es en última instancia suya, es necesario informarle de los riesgos.

No debería experimentar ningún problema con la recuperación de archivos si tiene la costumbre de hacer copias de seguridad de sus archivos con frecuencia y tener copias guardadas en una copia de seguridad. Sin embargo, primero debe asegurarse de eliminar el ransomware Coaq de su computadora. No debe acceder a su copia de seguridad hasta que el ransomware haya desaparecido por completo. Cuando se conecta a su copia de seguridad, si el ransomware aún está activo, su archivo de copia de seguridad también se cifrará. Y es más seguro no mencionar el software antivirus más fácil de usar para eliminar el ransomware Coaq.

Los usuarios sin copias de seguridad tendrán muchos más problemas para recuperar sus archivos. Su única opción es esperar hasta que un descifrador gratuito esté disponible. Sin embargo, debido a que este ransomware utiliza claves en línea para cifrar archivos, desarrollar un descifrador gratuito es muy difícil para los investigadores de malware. A menos que esas claves sean liberadas por los propios ciberdelincuentes, un descifrador gratuito no es muy probable. Hay un gratuito, Djvu/STOP decryptor by Emsisoft pero no es probable que funcione en versiones más nuevas de Djvu como Coaq ransomware. Sin embargo, vale la pena intentarlo. Si planea esperar a que se lance un descifrador de ransomware Coaq gratuito, haga una copia de seguridad de los archivos cifrados y, ocasionalmente, busque un descifrador en NoMoreRansom.

¿Cómo se distribuye el ransomware?

Las infecciones de malware suelen ser significativamente más propensas a ser adquiridas por usuarios con malos hábitos de navegación. Por ejemplo, es más probable que dichos usuarios abran archivos adjuntos de correo electrónico no solicitados que podrían contener malware, contenido con derechos de autor de torrents, hacer clic en enlaces aleatorios, etc. Tomarse el tiempo para desarrollar mejores hábitos puede ayudar a evitar una gran cantidad de malware en el futuro.

Una de las formas más populares en que los ciberdelincuentes intentan propagar su malware es a través de archivos adjuntos de correo electrónico infectados. Compran direcciones de correo electrónico de muchos foros de hackers, escriben un mensaje que es solo algo convincente y adjuntan un archivo malicioso. Después de abrir el archivo, el malware comienza a funcionar y comienza a llevar a cabo sus tareas preprogramadas. Los correos electrónicos maliciosos, afortunadamente, suelen ser extremadamente fáciles de reconocer. Usan palabras como “Usuario”, “Miembro” y “Cliente” para dirigirse a los usuarios, por ejemplo. Los tipos de correos electrónicos que los ciberdelincuentes intentan suplantar normalmente usarían los nombres de los usuarios para dirigirse a ellos, por lo que es bastante obvio cuando un correo electrónico es malicioso. También están plagados de errores gramaticales / ortográficos. Debería poder identificar correos electrónicos maliciosos de inmediato, siempre y cuando preste atención cuando se trata de correos electrónicos no solicitados. Es una buena idea escanear cualquier archivo adjunto de correo electrónico no solicitado con software antimalware o VirusTotal porque algunos correos electrónicos pueden ser considerablemente más sofisticados que otros.

Los actores maliciosos también usan con frecuencia torrents para propagar malware. En caso de que no lo supiera, los sitios web de torrents están notoriamente mal regulados, lo que facilita a los ciberdelincuentes cargar contenido malicioso. Torrents para películas conocidas, programas de televisión, videojuegos, software, etc. con frecuencia contienen malware. El torrenting es arriesgado para su computadora y sus datos, y también es esencialmente robo de contenido. Se desaconseja encarecidamente a los usuarios que usen torrents para piratear debido a esto.

Cómo eliminar el Coaq ransomware

No recomendamos que intente eliminar manualmente el ransomware Coaq porque puede terminar causando más daño. Se recomienda el uso de software antivirus porque esta infección de malware es bastante complicada. Puede acceder a su copia de seguridad para iniciar el proceso de recuperación de archivos tan pronto como el programa antivirus haya eliminado la infección de su computadora. No intente conectarse a su copia de seguridad hasta entonces, ya que puede dar lugar a archivos de copia de seguridad cifrados.

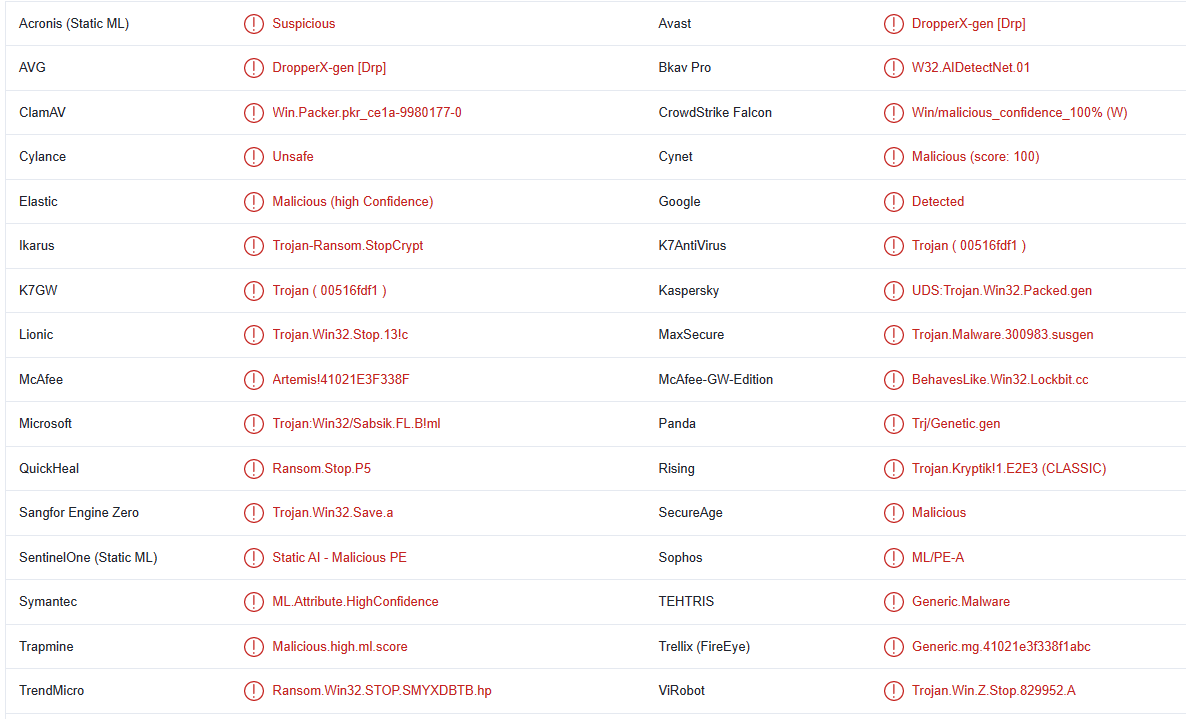

Coaq ransomware se detecta como:

- DropperX-gen [Drp] por AVG/Avast

- Artemis!41021E3F338F por McAfee

- Troyano:Win32/Sabsik.FL.B!ml por Microsoft

- Ransom.Win32.STOP.SMYXDBTB.hp por TrendMicro

- UDS:Trojan.Win32.Packed.gen por Kaspersky

Offers

Descarga desinstaladorto scan for Coaq ransomwareUse our recommended removal tool to scan for Coaq ransomware. Trial version of provides detection of computer threats like Coaq ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Detalles de revisión de WiperSoft WiperSoft es una herramienta de seguridad que proporciona seguridad en tiempo real contra amenazas potenciales. Hoy en día, muchos usuarios tienden a software libr ...

Descargar|más

¿Es MacKeeper un virus?MacKeeper no es un virus, ni es una estafa. Si bien hay diversas opiniones sobre el programa en Internet, mucha de la gente que odio tan notorio el programa nunca lo han utiliz ...

Descargar|más

Mientras que los creadores de MalwareBytes anti-malware no han estado en este negocio durante mucho tiempo, compensa con su enfoque entusiasta. Estadística de dichos sitios web como CNET indica que e ...

Descargar|más

Quick Menu

paso 1. Eliminar Coaq ransomware usando el modo seguro con funciones de red.

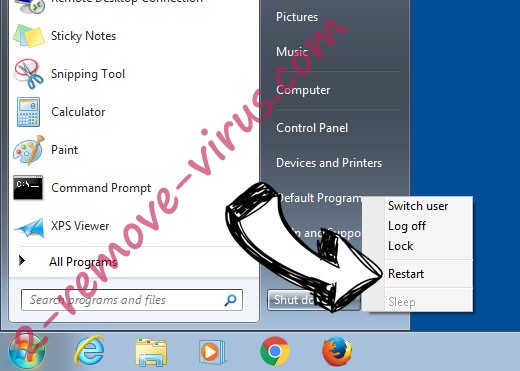

Eliminar Coaq ransomware de Windows 7/Windows Vista/Windows XP

- Haga clic en Inicio y seleccione Apagar.

- Seleccione reiniciar y haga clic en Aceptar.

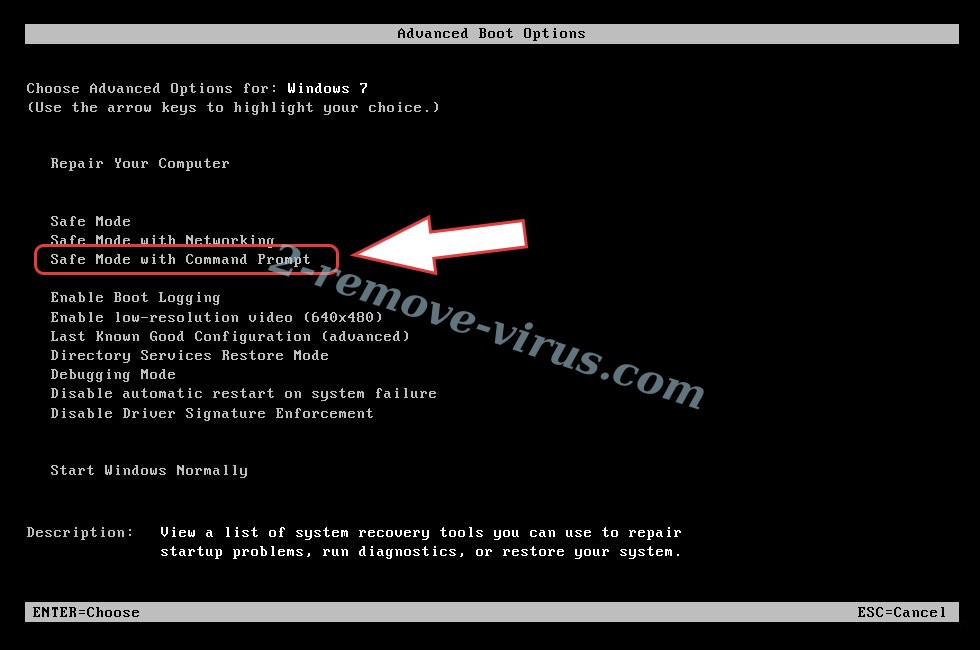

- Iniciar tapping F8 cuando tu PC empieza a cargar.

- Bajo Opciones de arranque avanzadas, seleccione modo seguro con funciones de red.

- Abre tu navegador y descargar la utilidad de anti-malware.

- La utilidad para eliminar Coaq ransomware

Eliminar Coaq ransomware desde Windows 8/10

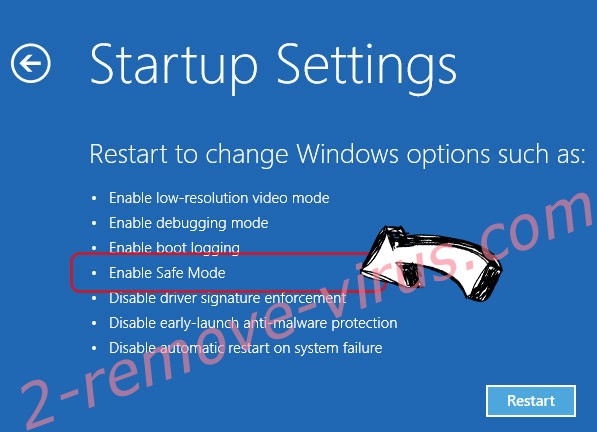

- En la pantalla de inicio de sesión de Windows, pulse el botón de encendido.

- Pulse y mantenga pulsado Shift y seleccione Reiniciar.

- Vete a Troubleshoot → Advanced options → Start Settings.

- Elegir activar el modo seguro o modo seguro con funciones de red en configuración de inicio.

- Haga clic en reiniciar.

- Abra su navegador web y descargar el eliminador de malware.

- Utilice el software para eliminar Coaq ransomware

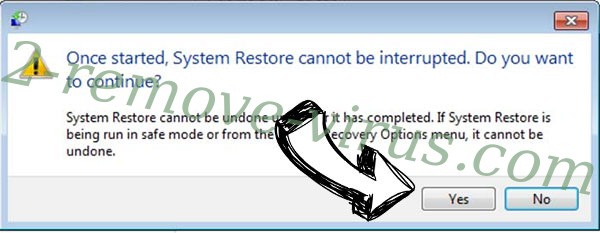

paso 2. Restaurar sus archivos con Restaurar sistema

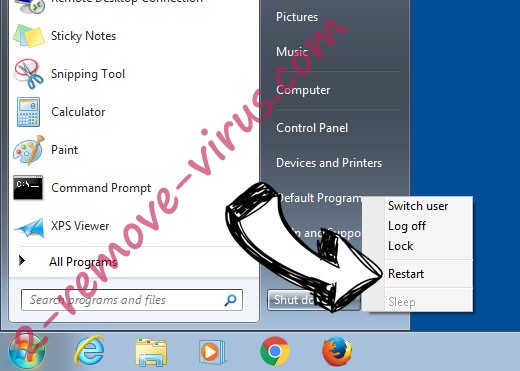

Eliminar Coaq ransomware de Windows 7/Windows Vista/Windows XP

- Haga clic en Inicio y seleccione Apagar.

- Seleccione reiniciar y OK

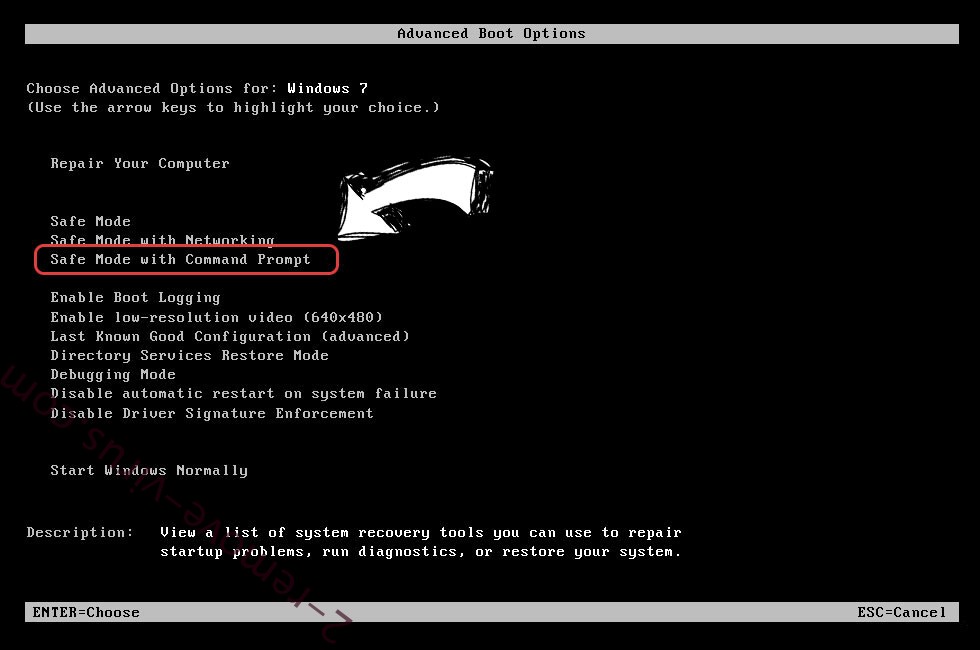

- Cuando tu PC empieza a cargar, presione repetidamente F8 para abrir opciones de arranque avanzadas

- Elija el símbolo del sistema de la lista.

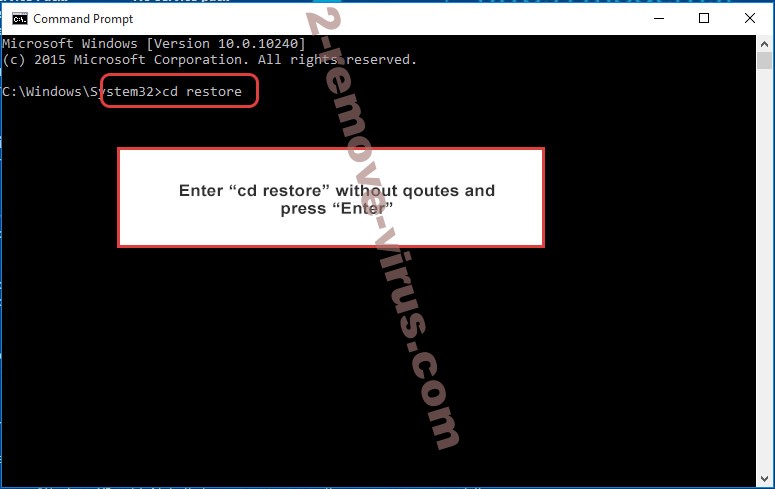

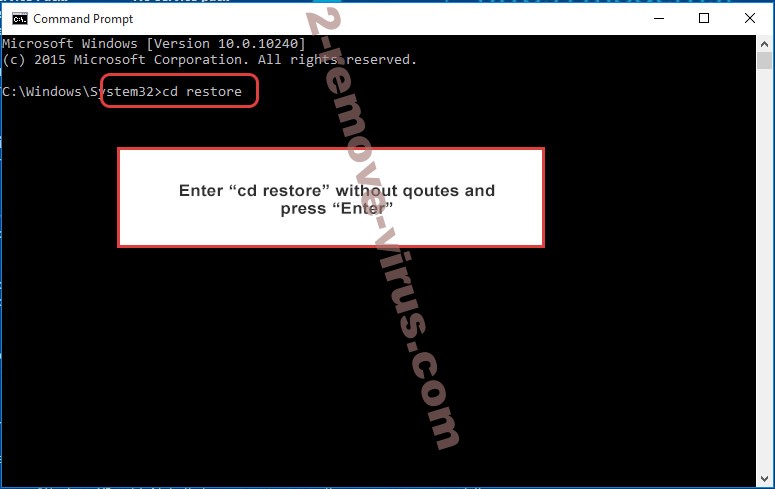

- Escriba cd restore y pulse Enter.

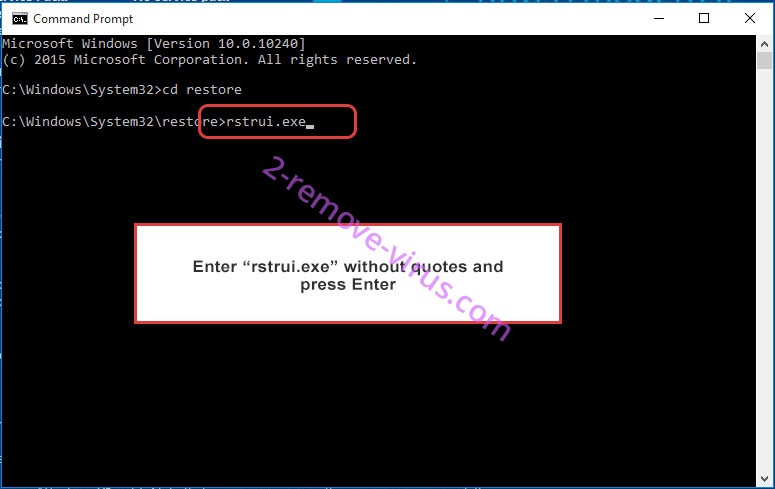

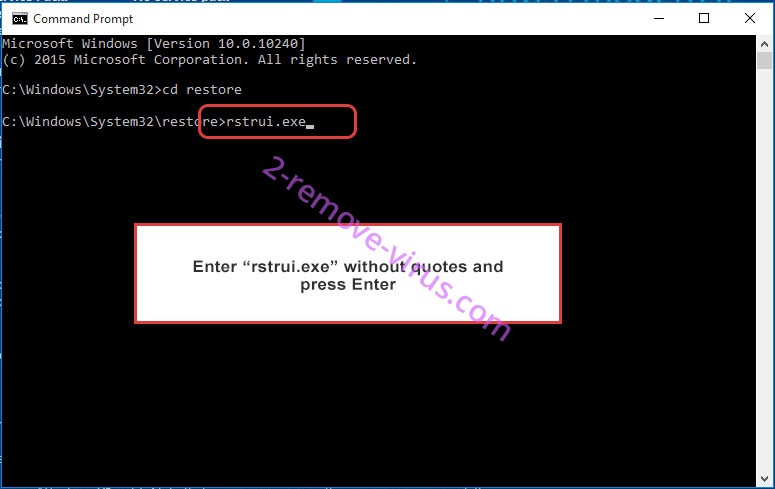

- Escriba rstrui.exe y presiona Enter.

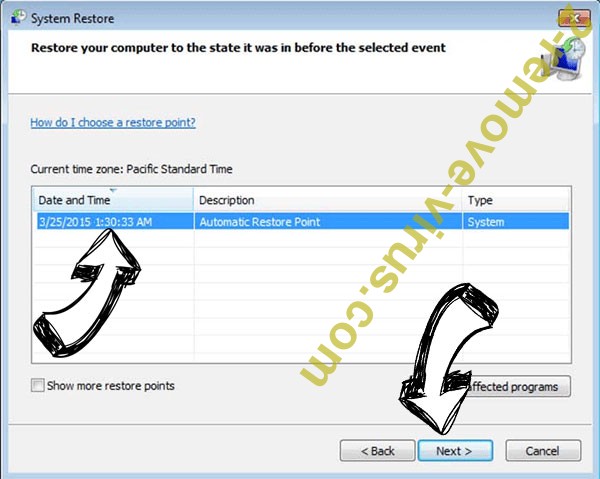

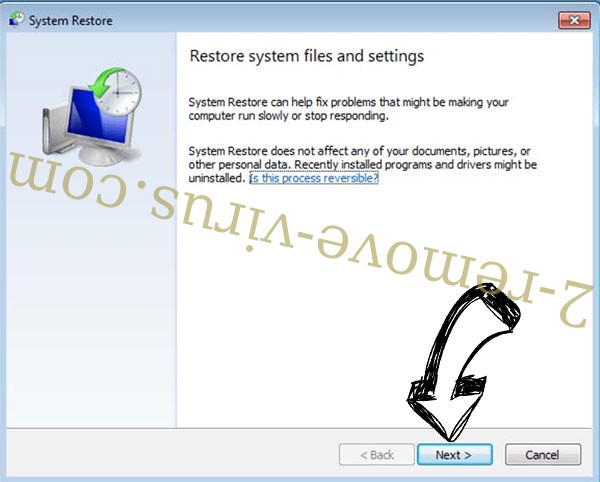

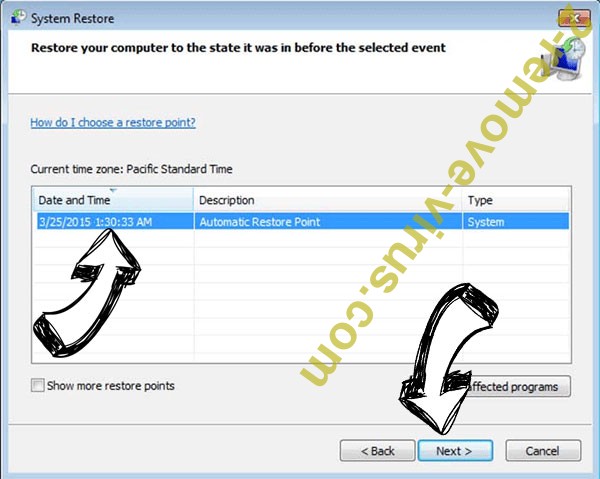

- Haga clic en siguiente en la nueva ventana y seleccione el punto de restauración antes de la infección.

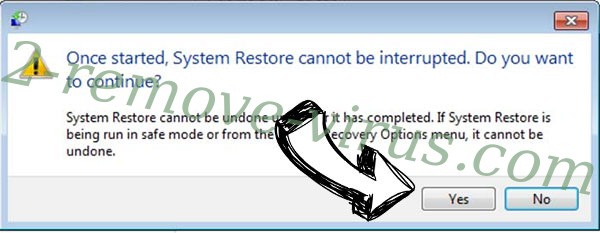

- Hacer clic en siguiente y haga clic en sí para iniciar la restauración del sistema.

Eliminar Coaq ransomware de Windows 8/Windows 10

- Haga clic en el botón de encendido en la pantalla de inicio de sesión de Windows.

- Mantenga presionada la tecla Mayús y haga clic en reiniciar.

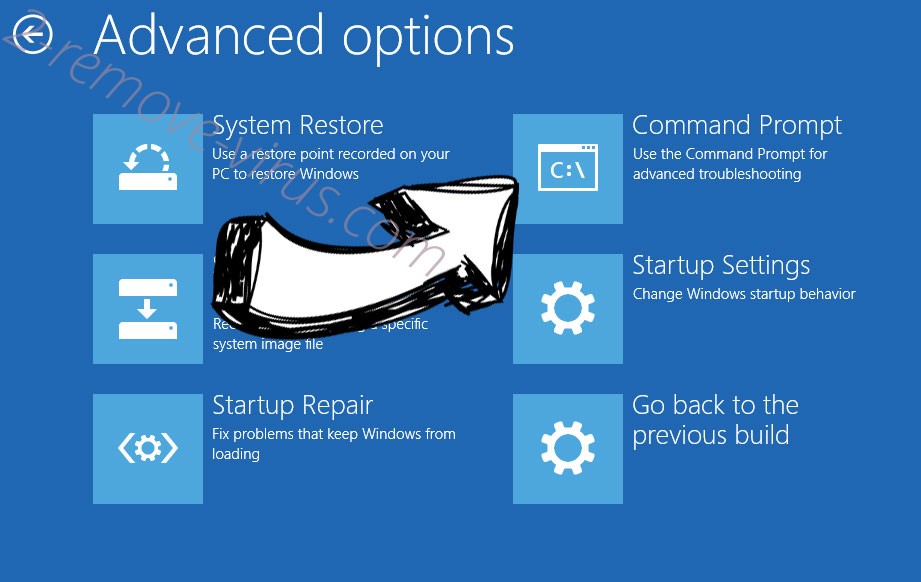

- Elija la solución de problemas y vaya a opciones avanzadas.

- Seleccione el símbolo del sistema y haga clic en reiniciar.

- En el símbolo del sistema, entrada cd restore y pulse Enter.

- Escriba rstrui.exe y pulse Enter otra vez.

- Haga clic en siguiente en la ventana Restaurar sistema.

- Elegir el punto de restauración antes de la infección.

- Haga clic en siguiente y haga clic en sí para restaurar el sistema.