WezRat stealer trojan er en meget farlig malware-infektion. Malwaren er skrevet i C++ og har til hensigt at stjæle meget følsomme oplysninger fra inficerede enheder. Den har en bekymrende stor liste over funktioner, herunder keylogging, kommandoudførelse, filupload og data-/filtyveri. En infektion kan betyde, at brugernes konti bliver kompromitteret af ondsindede aktører.

Når brugere starter malwaren, begynder den straks at indsamle oplysninger, såsom brugernavn, enheds-IP, brugerprofilsti, computernavn og mere.

Det WezRat stealer trojan er i stand til at udføre en masse ondsindede aktiviteter, herunder at udføre kommandoer, uploade filer, tage skærmbilleder, stjæle udklipsholderindhold og cookie-filer samt logge tastetryk.

WezRat stealer trojan Operatører kan bruge malwaren til at tage skærmbilleder af inficerede computere og fange meget følsomme oplysninger. De kunne også overvåge inficerede brugeres aktiviteter samt overføre filer til eksterne servere, hvilket resulterer i datatyveri. WezRat stealer trojan kan også give ondsindede aktører mulighed for at stjæle adgangskoder og/eller kreditkortoplysninger samt høste cookies for at kapre brugernes sessioner og få uautoriseret adgang til onlinekonti.

Stealer-trojanske heste er meget farlige infektioner, ikke kun fordi de er i stand til at stjæle store mængder data, men også fordi de kan gå ubemærket hen i lang tid. Disse infektioner er designet til at undgå opmærksomhed, så de kan høste så mange data som muligt. Der er nogle tegn på, at en sådan infektion er til stede (f.eks. mærkelige processer i Task Manager, langsom computer uden en åbenlys grund, programmer, der går ned osv.), men de fleste brugere vil ikke bemærke dem. Det er derfor, det er så vigtigt at have et anti-malware-program aktivt hele tiden på en computer. Programmet ville opdage og fjerne, WezRat stealer trojan før det kunne udføre sine ondsindede aktiviteter.

WezRat stealer trojan Infektionsmetoder

I øjeblikket distribueres den WezRat stealer trojan via e-mails, specifikt via en phishing-e-mail, der hævder, at modtagerne skal opdatere deres Chrome browsere. Afsenderen udgiver sig for at være det israelske nationale cyberdirektorat (INCD) og hævder, at modtagerne ifølge meddelelsesnummeret “Ref: C-I-182” skal opdatere deres Chrome browsere ved at bruge det medfølgende link. Ifølge e-mailen vil manglende opdatering resultere i, at modtageren bliver opkrævet, hvis deres organisation bliver angrebet. De ville angiveligt være ansvarlige for alle fremtidige ondsindede begivenheder.

Hvis brugere klikker på linket i e-mailen, downloades en Google Chrome Installer.msi fil automatisk. Filen indeholder et Chrome installationsprogram og en bagdør med navnet Updater.exe. Hvis brugere udfører filen, opretter bagdøren forbindelse til en fjernserver og føjer sig selv til registreringsdatabasen for at sikre, at den forbliver aktiv.

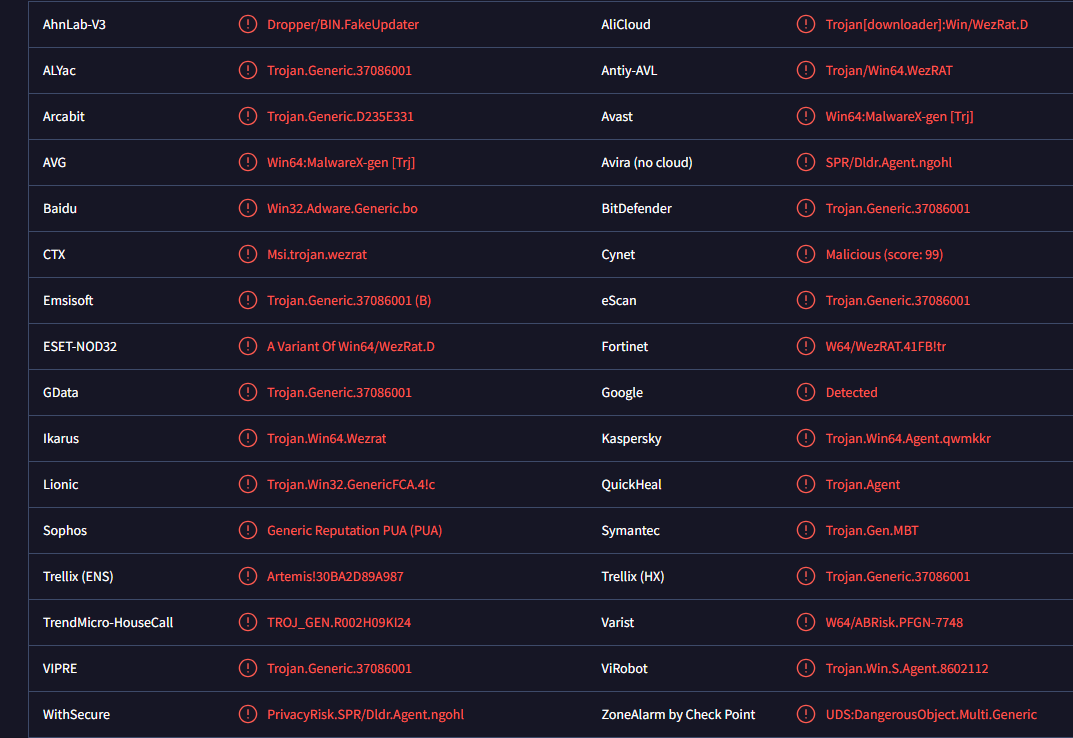

Ondsindede e-mails er i øjeblikket den eneste bekræftede distributionsmetode, men de WezRat stealer trojan kan også spredes ved hjælp af andre metoder. Det er vigtigt, at brugerne er bekendt med mindst de mest almindelige malware-distributionsmetoder. Brugere bør også kende tegnene på ondsindede e-mails. Fordi det kan være svært at genkende sofistikerede ondsindede e-mails, er det vigtigt at scanne alle uopfordrede vedhæftede filer i e-mails med et anti-malware-program eller en tjeneste, f.eks VirusTotal . før du åbner dem. Derudover sikrer det at holde anti-malware-software aktiv på en computer til enhver tid, at potentielle infektioner opdages, før de kan forårsage skade.

Sådan fjerner du WezRat stealer trojan

Hvis din computer er inficeret med den, skal du fjerne den WezRat stealer trojan ved hjælp af et antivirusprogram. Forsøg ikke at slette WezRat stealer trojan manuelt, da du kan ende med at forårsage endnu mere skade på din computer.

Når infektionen er fjernet, skal du sikre dine konti. Som en sikkerhedsforanstaltning skal du tro, at alle dine konti er blevet kompromitteret og skal sikres. Det betyder at ændre adgangskoder og aktivere multifaktorgodkendelse, når det er muligt.