Mztu ransomware er en filkrypterende malware, udgivet af de samme cyberkriminelle, der driver Djvu / STOP-malware-familien. Det er en af de seneste udgivelser. Denne ondsindede infektion vil kryptere dine personlige filer og kræve penge i bytte for deres decryptor. Du vil være i stand til at genkende krypterede filer, fordi de vil have .mztu tilføjet til dem. Hvis du har en sikkerhedskopi, har du ingen problemer med at gendanne filer. Men hvis du ikke har sikkerhedskopieret filer et eller andet sted, er dine muligheder meget mere begrænsede. Malware-operatørerne vil forsøge at sælge dig dekrypteren for $ 980, men at betale løsesummen er meget risikabelt.

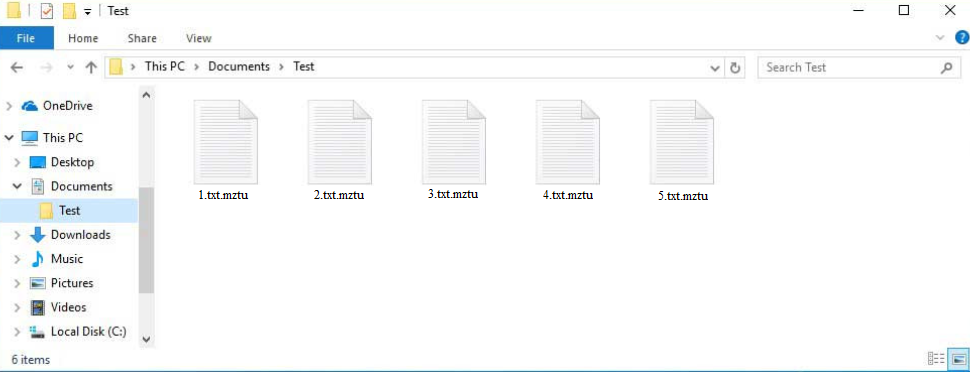

De cyberkriminelle, der driver denne malware-familie, frigiver regelmæssigt nye versioner med Mztu ransomware at være en af de nyere. Det kan identificeres ved .mztu-udvidelsen, det tilføjer til krypterede filer. For eksempel vil tekst.txt blive ændret til tekst.txt.mztu, hvis den er krypteret. Alle dine personlige filer vil have denne udvidelse, herunder fotos, videoer og dokumenter. Filer med .mztu-udvidelsen vil i det væsentlige blive låst, indtil du bruger en bestemt decryptor på dem.

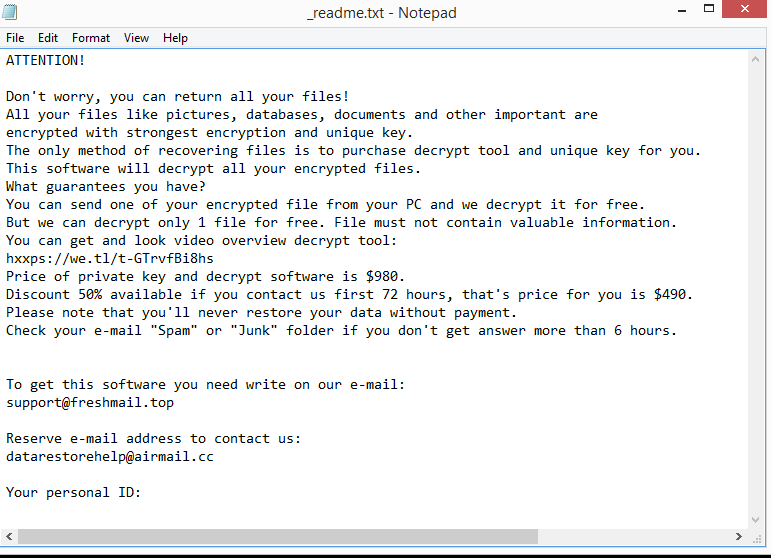

Den ransomware vil slippe en _readme.txt løsesum notat i alle mapper, der indeholder krypterede filer. Noten (vist ovenfor) er meget generisk, men den har alle de nødvendige oplysninger. Ifølge noten, for at få decryptor, skal du betale $ 980. Noten nævner, at ofre, der kommer i kontakt med cyberkriminelle inden for de første 72 timer, vil modtage 50%, men det er ikke nødvendigvis sandt. Selvom betaling af løsepenge kan virke som en god mulighed, er det ret risikabelt. Den største risiko ved at betale løsesummen er, at der ikke er nogen sikkerhed for, at du vil modtage decryptor. Du har at gøre med cyberkriminelle, og der er intet at stoppe dem fra bare at tage dine penge. Desværre har mange ofre, der tidligere betalte, ikke modtaget deres dekryptere.

Dine filer kan nemt gendannes, hvis du har en sikkerhedskopi. Du skal dog først sikre dig, at du sletter Mztu ransomware helt fra din computer. Forsøg ikke at fjerne det manuelt; Brug i stedet anti-malware-software. Du kan sikkert oprette forbindelse til din sikkerhedskopi og begynde at gendanne filer, når infektionen er blevet helt fjernet.

Hvis du ikke har en sikkerhedskopi, er dine muligheder meget begrænsede. Den eneste mulighed, du har, er at vente på en gratis Mztu ransomware dekrypteringsmaskine. Der er i øjeblikket ingen gratis Mztu ransomware decryptor, men du bør ikke desto mindre sikkerhedskopiere dine krypterede filer og vente på, at en bliver frigivet. Men hvornår, eller rettere om dekrypteren vil blive frigivet, er ikke sikkert. Ransomware-versionerne fra denne malware-familie bruger onlinenøgler til at kryptere filer, hvilket betyder, at de er unikke for hvert offer. Medmindre disse nøgler frigives til malware forskere, en gratis Mztu ransomware decryptor er ikke særlig sandsynligt. Der er en, der er værd at prøve, men det er usandsynligt, at det fungerer på filer krypteret free Djvu/STOP decryptor by Emsisoft af Mztu ransomware .

Ransomware distributionsmetoder

Brugere erhverver ofte malwareinfektioner, når de åbner uopfordrede vedhæftede filer. Hvis din e-mail-adresse nogensinde er blevet lækket, endte den sandsynligvis med at blive solgt på et hackerforum. Ondsindede aktører køber disse lækkede e-mail-adresser til deres malware-kampagner. For eksempel en ransomware-bærende ondsindet e-mail-kampagne. Ondsindede filer er knyttet til e-mails, og når brugere åbner filerne, malware har tilladelse til at starte.

Heldigvis for brugerne er ondsindede e-mails typisk ikke vanskelige at identificere. Før du åbner en uopfordret vedhæftet fil, skal du omhyggeligt undersøge selve e-mailen. Hold især øje med grammatik og stavefejl. Afsendere hævder ofte at være fra legitime virksomheder, hvis tjenester brugerne bruger. Det er dog straks klart, at afsenderne ikke er dem, de hævder at være, når e-mails er fulde af grammatik og stavefejl. Du skal også være opmærksom på, hvordan e-mails adresserer dig. Når en virksomhed, hvis tjenester du bruger, sender dig en e-mail, vil du altid blive adresseret ved navn (eller det navn, du har givet virksomheden), fordi det får e-mailen til at virke mere personlig. Distributører af malware vil dog henvise til dig som medlem, bruger, kunde osv., fordi de i de fleste tilfælde ikke har adgang til personlige oplysninger og målretter mod brugere i meget stor skala.

Da torrent-websteder typisk overvåges dårligt, spreder ondsindede aktører også ofte malware via torrents. Ondsindede torrents kan holde op i lang tid og inficere store mængder brugere. Malware er især almindelig i torrents til underholdningsindhold, især til film, tv-serier og videospil. Det er ikke kun farligt at downloade ophavsretligt beskyttet indhold gratis, men det stjæler også i det væsentlige indhold.

Det er værd at nævne, at ondsindede spam-kampagner lejlighedsvis kan være langt mere avancerede. Generelt bør du ikke åbne vedhæftede filer fra uopfordrede e-mails, medmindre du er sikker på, at de er sikre. Før du åbner vedhæftede filer, anbefaler vi at bruge en viruskontrol som VirusTotal eller udføre en scanning med antivirussoftware.

Sådan fjernes Mztu ransomware

Forsøg ikke at fjerne Mztu ransomware manuelt, fordi du kan ende med at forårsage mere skade på din computer. Ransomware er en sofistikeret infektion, der kræver et professionelt program for at slippe af med. Hvis du forsøger at gøre det manuelt og ikke fjerne alle ransomware filer, infektionen kan muligvis gendanne. Hvis det skulle ske, da du var forbundet til din sikkerhedskopi, ville dine sikkerhedskopierede filer også blive krypteret. Filerne ville derefter gå tabt permanent.

Når du har slettet Mztu ransomware helt ved hjælp af antivirussoftware, kan du oprette forbindelse til din sikkerhedskopi, hvis du har den. Hvis du ikke har en sikkerhedskopi, din eneste mulighed er at sikkerhedskopiere krypterede filer og vente på, at en gratis Mztu ransomware decryptor frigives. Hvis det bliver frigivet, bliver det tilgængeligt på NoMoreRansom .

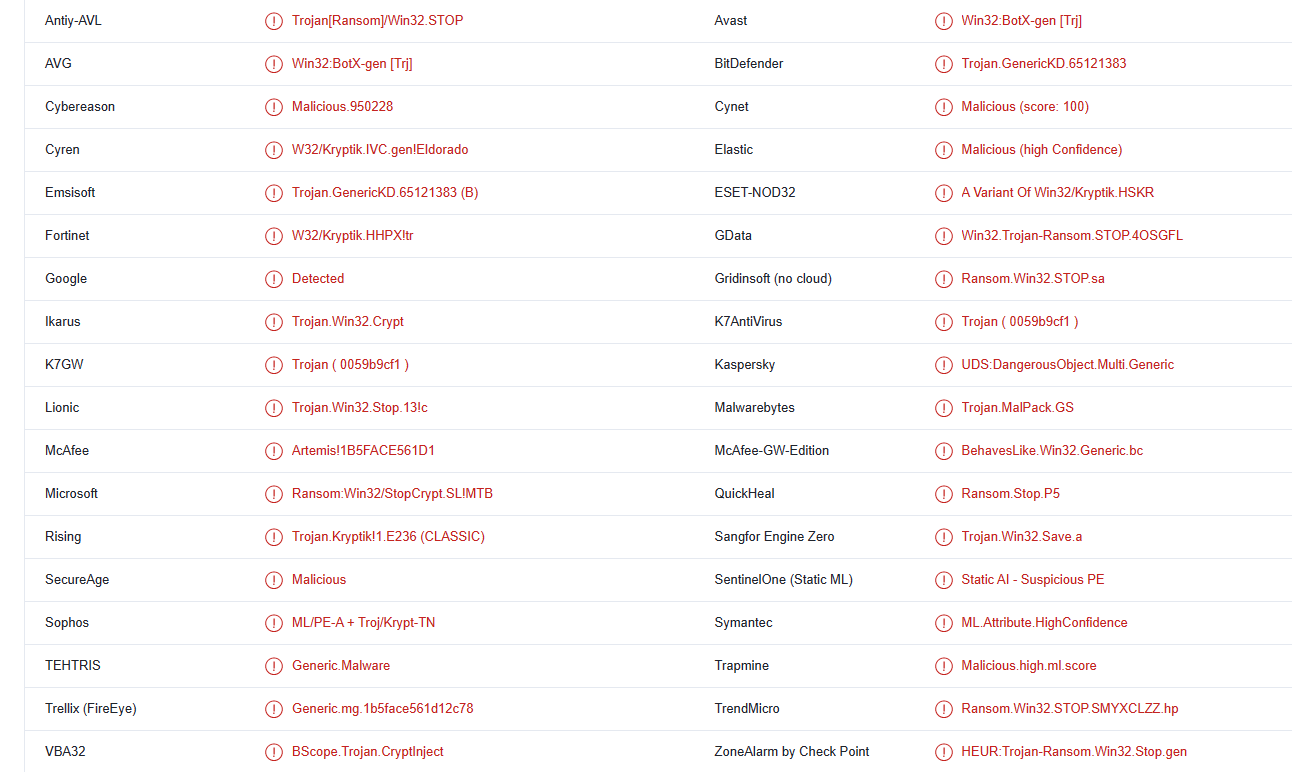

Mztu ransomware detekteres som:

- Win32:BotX-gen [Trj] af AVG/Avast

- Løsesum:Win32/StopCrypt.SL! MTB af Microsoft

- Trojan.GenericKD.65121383 af BitDefender

- En variant af Win32/Kryptik.HSKR fra ESET

- Trojan.MalPack.GS af Malwarebytes

- UDS:DangerousObject.Multi.Generic af Kaspersky

- Ransom.Win32.STOP.SMYXCLZZ.hp af TrendMicro