Fate ransomware eller .fate filkrypterende malware er en del af Djvu/STOP-ransomware-familien. Det er en af de nyere versioner, selvom de fleste af dem er mere eller mindre identiske med hinanden. Versionerne kan differentieres af de udvidelser, de tilføjer til krypterede filer. Denne ransomware-version tilføjer .fate, hvorfor den er døbt Fate ransomware . Det er målrettet mod personlige filer, og når de først er krypteret, vil du ikke være i stand til at åbne dem, medmindre du først får adgang til en dekryptering. Desværre er der i øjeblikket ingen gratis Fate ransomware dekryptering. Malware-operatørerne vil anmode om, at du betaler $ 980 for det.

Ransomware distributionsmetoder

Malware kan komme ind på en computer på en række forskellige måder. En af de mest almindelige måder, hvorpå brugere får malware, er via vedhæftede filer, torrents, download fra usikre kilder osv. Kort sagt sker det på grund af brugernes dårlige browservaner. Det anbefales kraftigt at udvikle bedre vaner, hvis du vil undgå malwareinfektioner i fremtiden.

Brugere, der åbner ondsindede vedhæftede filer, er en af de mest almindelige måder, malware kommer ind på computere. De ondsindede e-mails er ofte forklædt for at se ud som om de er sendt af legitime virksomheder, selvom de ofte gøres meget dårligt. Sådanne e-mails er ofte fulde af grammatik / stavefejl, hvilket er en øjeblikkelig giveaway. Ondsindede aktører taler normalt meget dårligt engelsk, hvorfor deres e-mails er fulde af fejl. Du vil sjældent se nogen fejl i legitime e-mails, fordi de ser meget uprofessionelle ud. Et andet tegn på, at en e-mail kan være ondsindet, er, at du bliver adresseret som “Bruger”, “Medlem” og “Kunde”. E-mails fra virksomheder, hvis tjenester du bruger, vil altid adressere dig ved navn. Så hvis afsenderen skulle kende dit navn, men bruger generiske ord, når han henvender sig til dig, har du muligvis at gøre med en ondsindet e-mail.

Ved at undersøge afsenderens e-mail-adresse kan du også se, om en e-mail er ondsindet. Undersøg afsenderens e-mail-adresse omhyggeligt, hvis du modtager en e-mail, der beder dig om at udføre en bestemt handling (såsom at klikke på et link eller åbne en vedhæftet fil). Hvis adressen ser ud til at være tilfældig, er e-mailen sandsynligvis ondsindet. Men en e-mail-adresse kan også virke helt legitim, hvorfor du bør undersøge afsenderens adresse, før du interagerer.

Det er også vigtigt at huske på, at ondsindede kampagner lejlighedsvis kan være mere sofistikerede. Det er dog typisk kun tilfældet, når ondsindede aktører retter deres angreb mod en bestemt person. Hvis de ondsindede aktører kan få adgang til nogle af et måls personlige oplysninger, kan de muligvis gøre den ondsindede e-mail mere sofistikeret. En sådan e-mail ville ikke have nogen fejl, adressere brugere ved navn og endda indeholde detaljer, der ville give e-mailen mere troværdighed. Det anbefales derfor at scanne alle vedhæftede filer med antivirussoftware eller VirusTotal før du åbner dem.

Sidst men ikke mindst bruges torrents regelmæssigt til at sprede malware, selvom du sikkert allerede ved dette. Ondsindede aktører kan uploade torrents med malware i dem, fordi torrent-websteder er notorisk dårligt modereret. Malware findes oftest i torrents til underholdningsrelateret indhold. For eksempel indeholder torrents til film, tv-shows og videospil ofte malware. Du risikerer at installere ondsindet software på din computer, hvis du bruger torrents ofte. Derudover svarer torrenting af ophavsretligt beskyttet indhold til at stjæle.

Hvad gør ransomware?

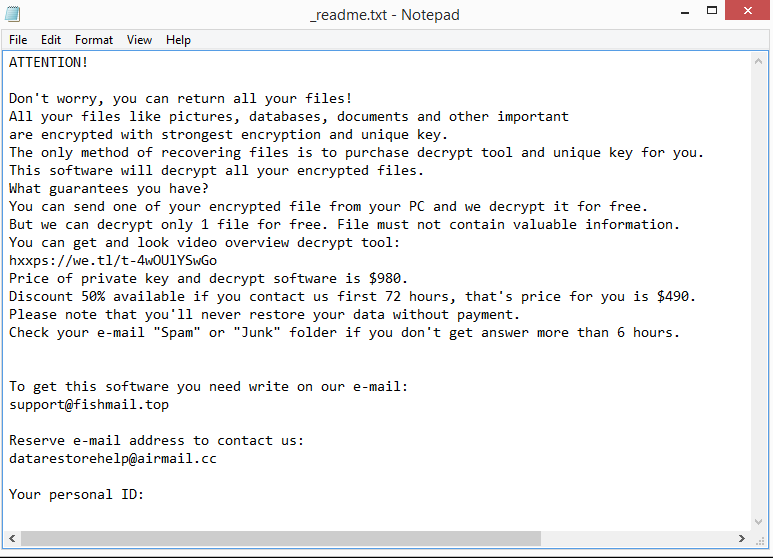

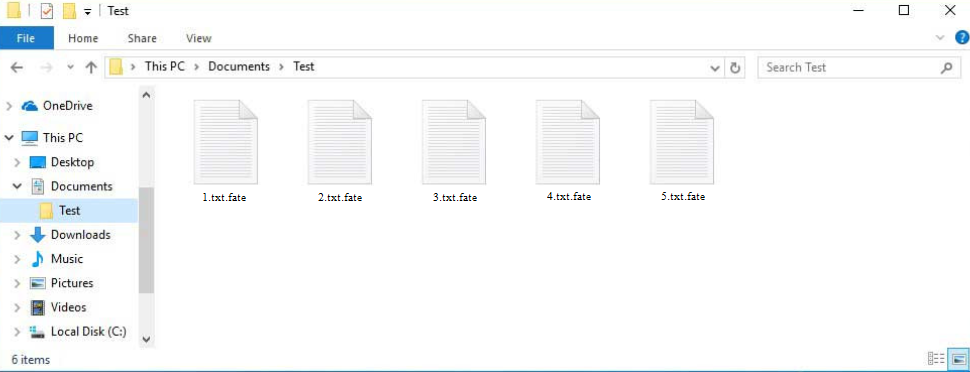

Malwaren begynder at kryptere filer, så snart den startes. De mest almindelige typer af personlige filer, der er krypteret af ransomware, omfatter fotos, videoer, og dokumenter. Hver af disse filer vil have .fate-udvidelsen tilføjet til dem. For eksempel vil en krypteret tekst.txt fil blive tekst.txt.fate. Når krypteringsprocessen er afsluttet, vil et _readme.txt løsesumbrev også blive droppet i hver mappe, der indeholder krypterede filer.

Løsesumnoten forklarer, hvordan man får dekrypteren. Desværre kræves en løsesum på $ 980 fra dig. Der er også et krav om, at ofre, der kontakter ondsindede aktører inden for de første 72 timer, får 50% rabat. Uden at betale er der ingen måde at finde ud af, om dette faktisk er sandt eller ej. Vi anbefaler dog ikke at betale. Du har at gøre med cyberkriminelle, og selv hvis du betaler, de er usandsynligt at føle nogen forpligtelse til at hjælpe dig.

Der er ikke en gratis Fate ransomware decryptor tilgængelig lige nu, der giver dig mulighed for at gendanne filer uden en sikkerhedskopi. Det er ikke altid muligt for malware-forskere at udvikle gratis dekryptere, men de har succes i nogle tilfælde. Problemet med Djvu / STOP ransomware versioner er, at de krypterer data ved hjælp af online nøgler. Det betyder, at hvert offer har en anden nøgle. En decryptor ville ikke være i stand til at dekryptere dine data uden din unikke nøgle. Imidlertid, de cyberkriminelle, der står bag denne ransomware, er de eneste, der har disse nøgler. Sandsynligheden for en gratis Fate ransomware decryptor er lille, medmindre nøglerne frigives. Du kan prøve at bruge Emsisoft’s free Djvu/STOP decryptor , selvom det sandsynligvis ikke virker.

Du kan begynde at gendanne dine filer fra din sikkerhedskopi, så snart du sletter Fate ransomware fra din computer. Det anbefales kraftigt at bruge en troværdig anti-virus program, fordi manuel Fate ransomware fjernelse ville være udfordrende.

Fate ransomware fjernelse

Vi anbefaler ikke, at du forsøger at fjerne Fate ransomware manuelt, da du risikerer at forårsage endnu mere skade på din computer. Det fjernes muligvis ikke fuldstændigt og kan gendannes senere, hvis du ikke bruger et godt antivirusprogram til at slette Fate ransomware . Filerne i din sikkerhedskopi ville også blive krypteret, hvis du forsøgte at oprette forbindelse til din sikkerhedskopi, mens ransomware stadig var aktiv.

Hvis du ikke har en sikkerhedskopi, kan filgendannelse være ekstremt vanskelig, hvis ikke umulig. Den eneste gratis måde at gendanne filer, der er blevet krypteret af Fate ransomware på nuværende tidspunkt, er backup. Hvis du ikke har en sikkerhedskopi, kan du vente, indtil en gratis Fate ransomware decryptor stilles til rådighed. Men det er uklart, om eller hvornår det vil blive frigivet. Vi råder dig dog til at sikkerhedskopiere de krypterede filer og lejlighedsvis kontrollere NoMoreRansom for en decryptor.

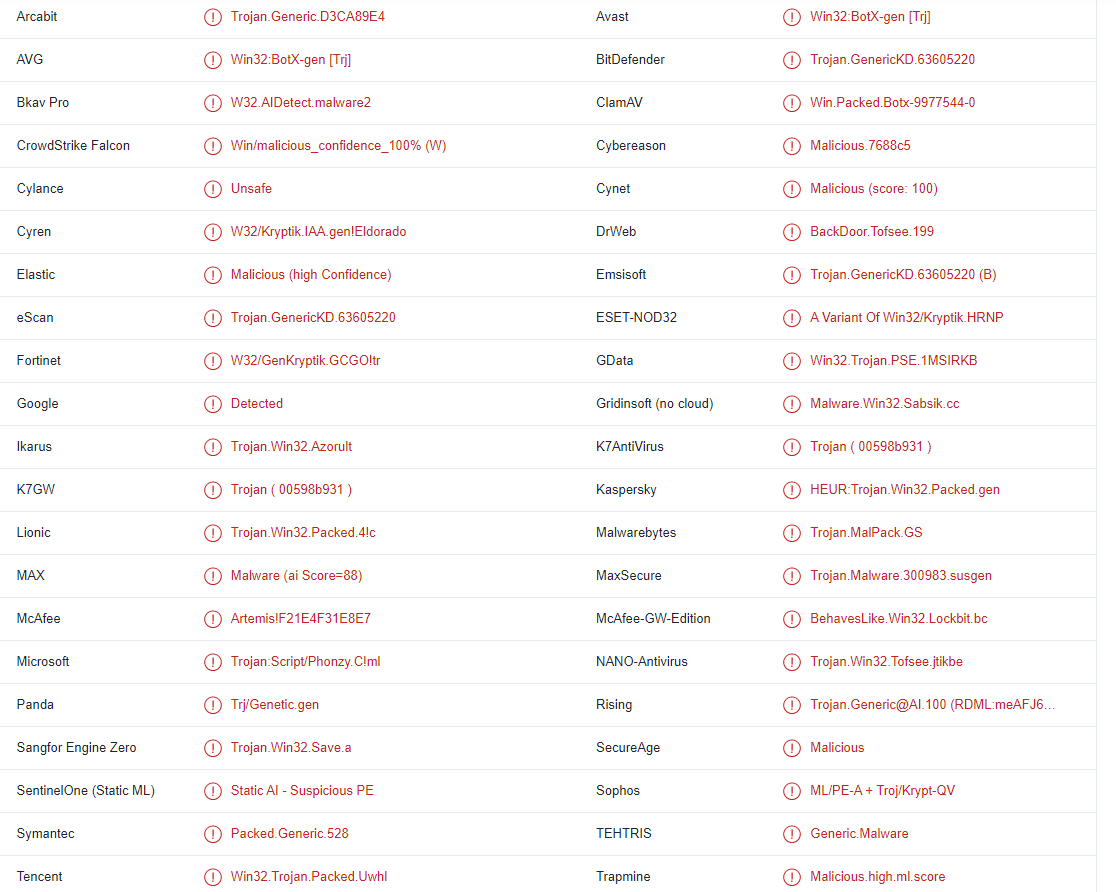

Fate ransomware detekteres som:

- Win32: BotX-gen [Trj] af Avast / AVG

- Trojan.GenericKD.63605220 af BitDefender

- Trojan:Script/Phonzy.C!ml af Microsoft

- Trojan.GenericKD.63605220 (B) af Emsisoft

- En variant af Win32/Kryptik.HRNP fra ESET

- HEUR:Trojan.Win32.Packed.gen af Kaspersky

- Trojan.MalPack.GS af Malwarebytes

Quick Menu

trin 1. Slette Fate ransomware ved hjælp af fejlsikret tilstand med netværk.

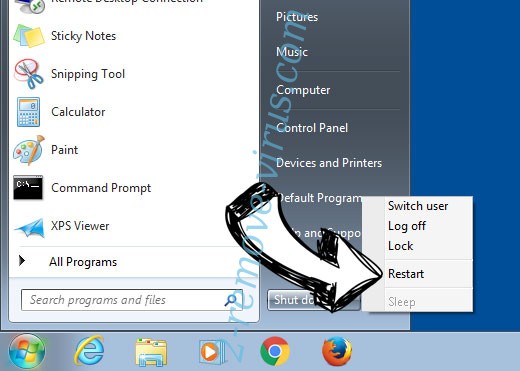

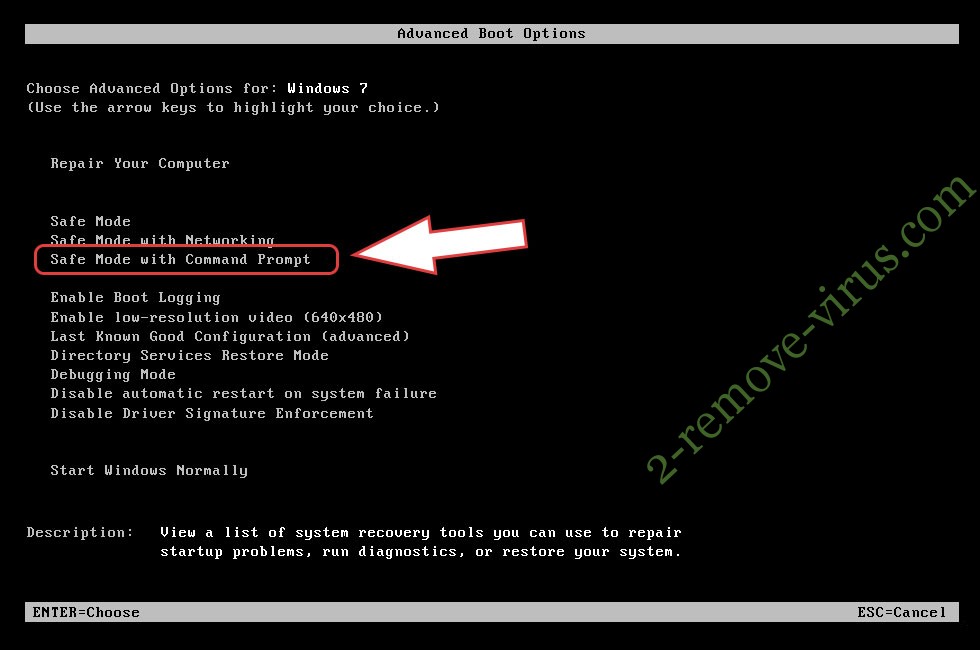

Fjerne Fate ransomware fra Windows 7/Windows Vista/Windows XP

- Klik på Start og vælg lukning.

- Vælg genstart og klik OK.

- Begynde at trykke F8, når din PC starter lastning.

- Vælg fejlsikret tilstand med netværk under avancerede startindstillinger.

- Åbn din browser og download anti-malware nytte.

- Bruge værktøjet til at fjerne Fate ransomware

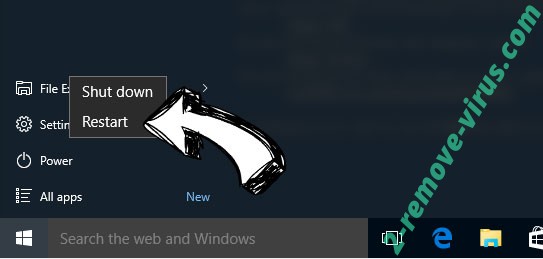

Fjerne Fate ransomware fra vinduer 8/10

- Tryk på afbryderknappen på skærmbilledet Windows login.

- Tryk på og holde Skift nede, og vælg genstart.

- Gå til Troubleshoot → Advanced options → Start Settings.

- Vælg Aktiver fejlsikret tilstand eller fejlsikret tilstand med netværk under startindstillingerne.

- Klik på genstart.

- Åbn din webbrowser og hente malware remover.

- Bruge softwaren til at slette Fate ransomware

trin 2. Gendanne dine filer ved hjælp af Systemgendannelse

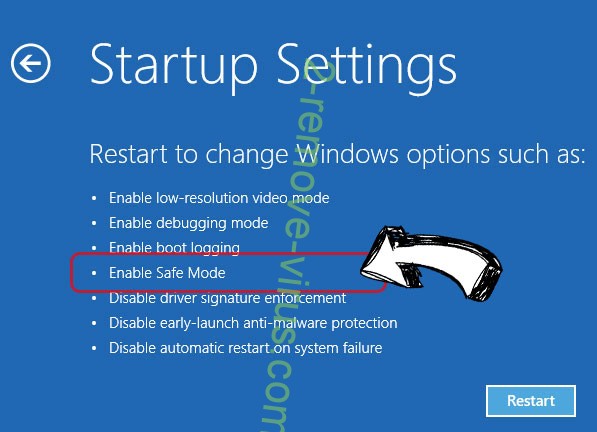

Slette Fate ransomware fra Windows 7/Windows Vista/Windows XP

- Klik på Start og vælge nedlukning.

- Vælg genstart og OK

- Når din PC starter lastning, tryk på F8 gentagne gange for at åbne avancerede startindstillinger

- Vælg kommandoprompt på listen.

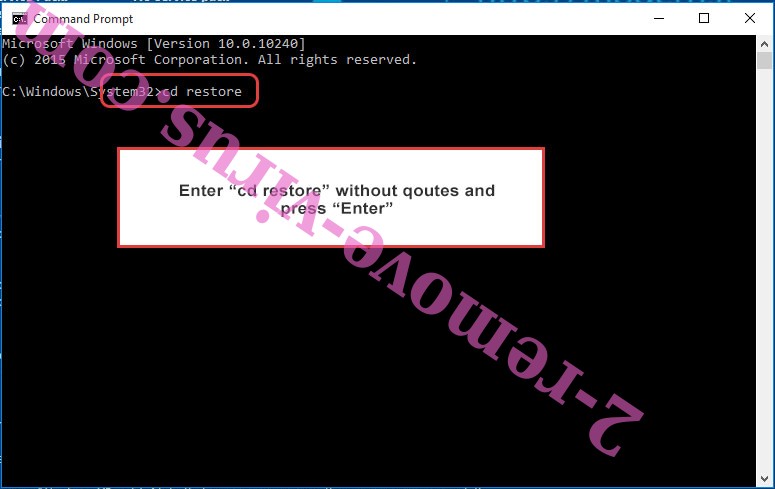

- Skriv cd restore og trykke på Enter.

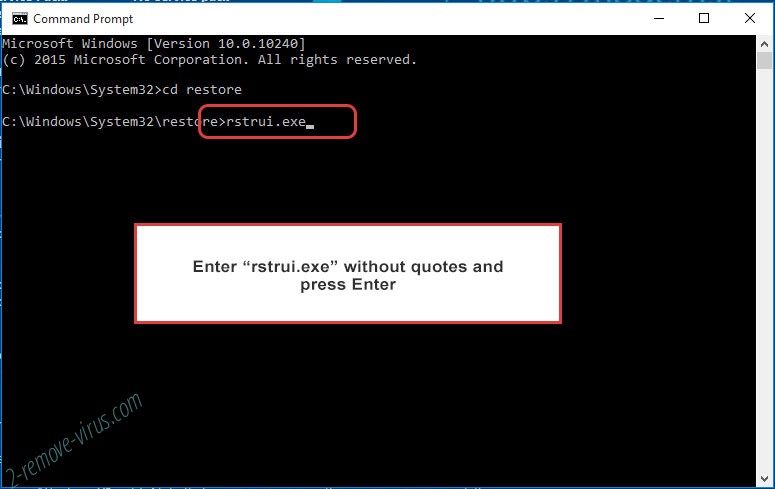

- Skriv rstrui.exe og tryk på Enter.

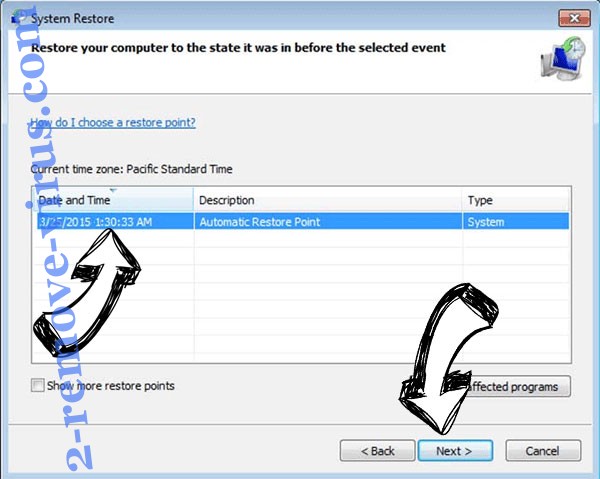

- Klik på næste i det nye vindue og vælg gendannelsespunkt før infektionen.

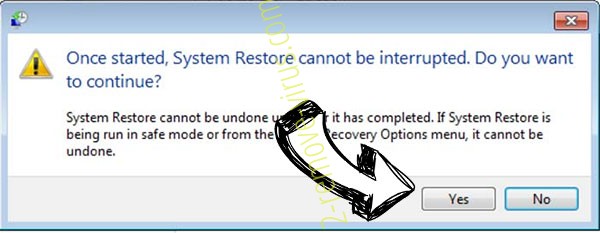

- Klik på næste igen og klik på Ja for at starte Systemgendannelse.

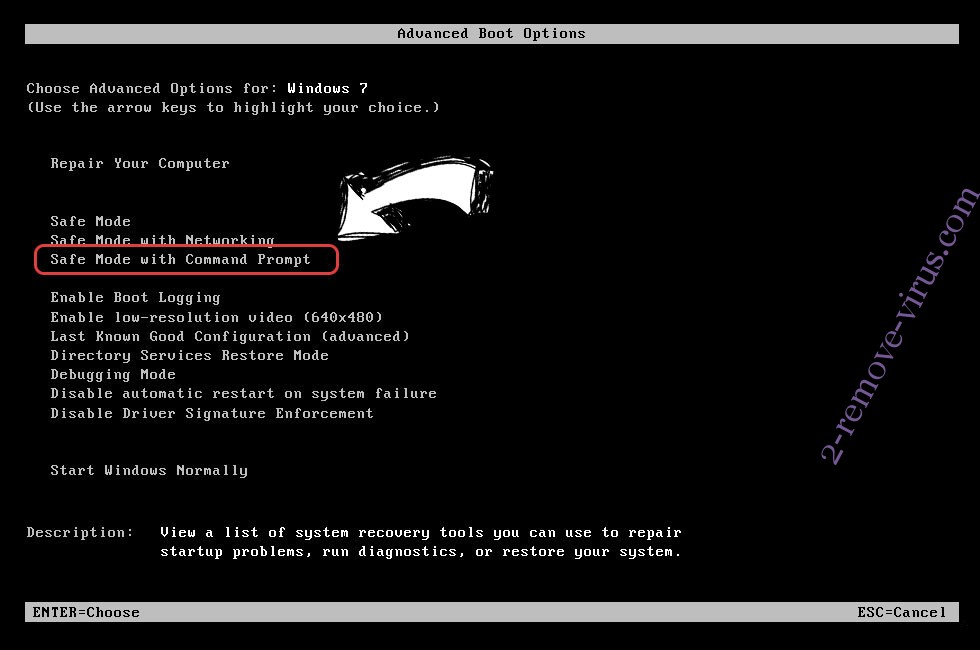

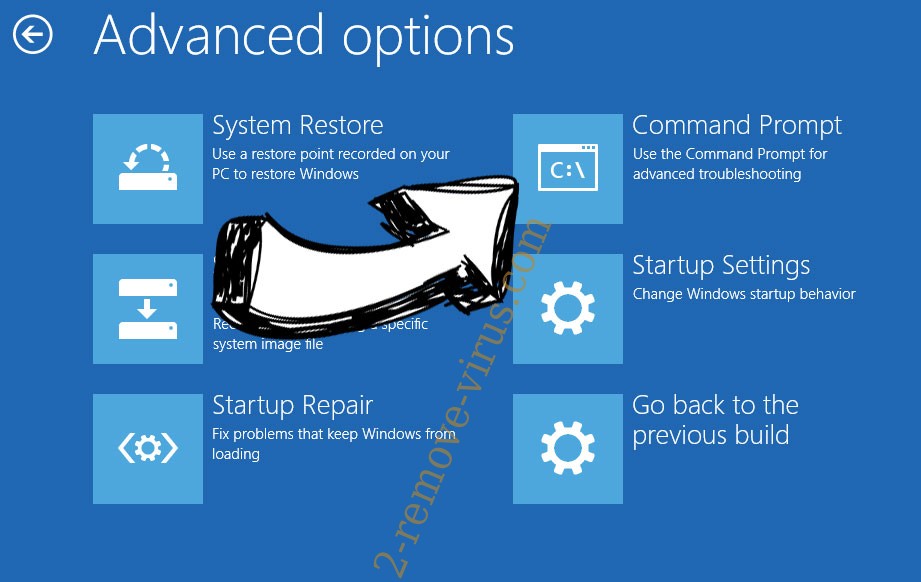

Slette Fate ransomware fra vinduer 8/10

- Klik på knappen Power på Windows loginskærmen.

- Trykke på og holde Skift nede, og klik på genstart.

- Vælg fejlfinding og gå til avancerede indstillinger.

- Vælg kommandoprompt, og klik på genstart.

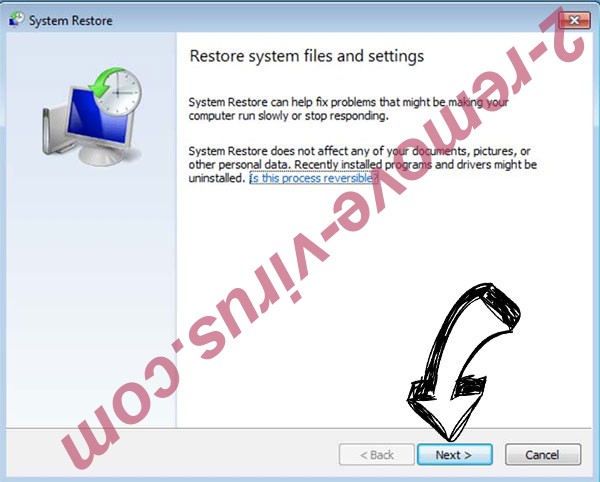

- I befale lynhurtig, indtaste cd restore og trykke på Enter.

- Skriv rstrui.exe og tryk Enter igen.

- Klik på næste i vinduet ny ordning genindføre.

- Vælg gendannelsespunkt før infektionen.

- Klik på næste, og klik derefter på Ja for at gendanne dit system.

Offers

Download værktøj til fjernelse afto scan for Fate ransomwareUse our recommended removal tool to scan for Fate ransomware. Trial version of provides detection of computer threats like Fate ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft revision detaljer WiperSoft er et sikkerhedsværktøj, der giver real-time sikkerhed fra potentielle trusler. I dag, mange brugernes stræbe imod download gratis software fra internettet, m ...

Download|mere

Er MacKeeper en virus?MacKeeper er hverken en virus eller et fupnummer. Mens der er forskellige meninger om program på internettet, en masse af de folk, der så notorisk hader programmet aldrig har b ...

Download|mere

Mens skaberne af MalwareBytes anti-malware ikke har været i denne branche i lang tid, gør de for det med deres entusiastiske tilgang. Statistik fra sådanne websites som CNET viser, at denne sikkerh ...

Download|mere