Wisz ransomware ist dateiverschlüsselnde Malware aus der berüchtigten Djvu/STOP-Ransomware-Familie. Es handelt sich um eine sehr gefährliche Infektion, die auf persönliche Dateien abzielt und sie im Wesentlichen als Geiseln nimmt. Die Wiederherstellung von Dateien ist nicht immer möglich.

Die Ransomware beginnt mit ihren bösartigen Aktivitäten, sobald sie von Benutzern initiiert wird. Während es Dateien verschlüsselt, wird ein gefälschtes Windows Update-Fenster angezeigt, um Benutzer abzulenken. Sobald die Dateien verschlüsselt sind, können sie nicht mehr geöffnet werden.

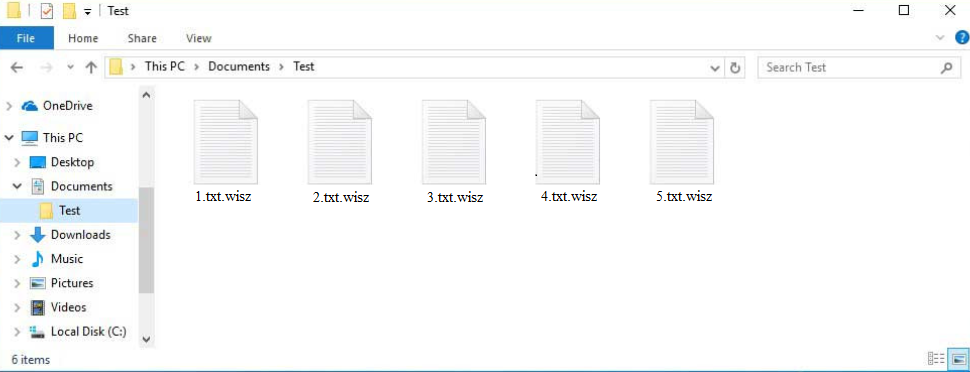

Leider zielt die Ransomware auf alle persönlichen Dateien ab, einschließlich Fotos, Videos und Dokumente. Verschlüsselte Dateien sind leicht zu erkennen, da sie die Erweiterung .wisz haben. Eine verschlüsselte text.txt Datei wird z. B. zu text.txt.wisz.

Verschlüsselte Dateien können erst dann geöffnet werden, wenn Sie sie zuerst durch einen Entschlüsseler laufen lassen. Es wird jedoch schwierig sein, einen Entschlüsseler zu erhalten, da die einzigen, die ihn derzeit haben, die Cyberkriminellen sind, die diese Ransomware betreiben. Wie in der _readme.txt Lösegeldforderung erläutert, können Ransomware-Opfer bei den Betreibern einen Entschlüsseler für 999 US-Dollar erwerben, der in Bitcoin bezahlt wird. In dem Hinweis wird auch erwähnt, dass Benutzer, die innerhalb der ersten 72 Stunden Kontakt aufnehmen, einen Rabatt von 50 % erhalten. Darüber hinaus entschlüsseln die Ransomware-Betreiber angeblich eine Datei kostenlos, sofern sie keine wichtigen Informationen enthält.

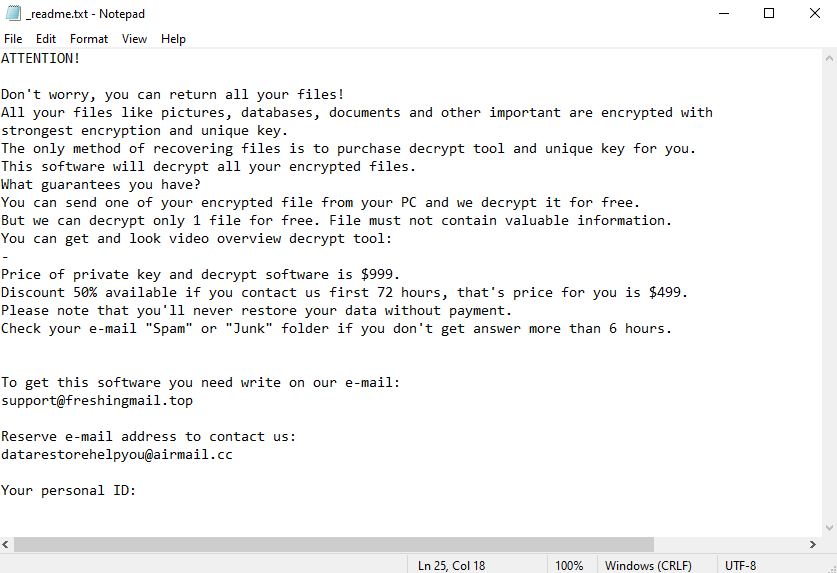

Nachfolgend finden Sie die vollständige Wisz ransomware Lösegeldforderung:

ATTENTION!

Don’t worry, you can return all your files!

All your files like pictures, databases, documents and other important are encrypted with strongest encryption and unique key.

The only method of recovering files is to purchase decrypt tool and unique key for you.

This software will decrypt all your encrypted files.

What guarantees you have?

You can send one of your encrypted file from your PC and we decrypt it for free.

But we can decrypt only 1 file for free. File must not contain valuable information.

You can get and look video overview decrypt tool:

–

Price of private key and decrypt software is $999.

Discount 50% available if you contact us first 72 hours, that’s price for you is $499.

Please note that you’ll never restore your data without payment.

Check your e-mail “Spam” or “Junk” folder if you don’t get answer more than 6 hours.To get this software you need write on our e-mail:

support@freshingmail.topReserve e-mail address to contact us:

datarestorehelpyou@airmail.ccYour personal ID:

Die Zahlung des Lösegelds wird niemals empfohlen, da dies die Entschlüsselung der Datei nicht garantiert. Benutzer sollten bedenken, dass sie es mit Cyberkriminellen zu tun haben, die sich nicht verpflichtet fühlen, einen Entschlüsseler zu senden, nur weil ein Opfer bezahlt. Es ist auch möglich, dass selbst wenn sie den Entschlüsseler senden, er nicht unbedingt funktioniert. Unzählige Ransomware-Opfer haben Geld an Cyberkriminelle gezahlt, aber keine Gegenleistung erhalten.

Wenn Sie über ein Backup verfügen, können Sie mit der Wiederherstellung Ihrer Dateien beginnen, sobald Sie sie von Ihrem Computer entfernt Wisz ransomware haben. Es wird dringend empfohlen, ein seriöses Anti-Malware-Programm zum Löschen Wisz ransomware zu verwenden, da es sich um eine komplizierte Infektion handelt. Erst wenn die Ransomware vollständig verschwunden ist, können Sie sich sicher mit Ihrem Backup verbinden.

Wenn Sie kein Backup haben, sichern Sie die verschlüsselten Dateien und warten Sie, bis ein kostenloser Wisz ransomware Entschlüsseler veröffentlicht wird. Sie müssen jedoch weiterhin löschen Wisz ransomware .

Wie infiziert Ransomware Computer?

Ransomware wird über die üblichen Malware-Verbreitungsmethoden verbreitet. Benutzer, die schlechte Surfgewohnheiten haben, greifen viel eher zu Malware, weil sie sich riskant verhalten. Wenn Sie beispielsweise Torrents verwenden, um urheberrechtlich geschützte Inhalte zu raubkopieren, unerwünschte E-Mail-Anhänge zu öffnen, ohne sie vorher zu überprüfen, auf zufällige Links zu klicken usw., ist es viel wahrscheinlicher, dass Sie bösartige Infektionen aufnehmen. Die Entwicklung besserer Online-Gewohnheiten ist eine gute Möglichkeit, Malware zu vermeiden.

Da Benutzer dazu neigen, E-Mail-Anhänge zu öffnen, ohne sie vorher zu überprüfen, verwenden böswillige Akteure diese Methode häufig, um Malware zu verbreiten. Sie hängen bösartige Dateien an E-Mails an, und wenn Benutzer diese Dateien öffnen, infizieren sie ihre Computer mit der Malware. Glücklicherweise sind die meisten bösartigen E-Mails leicht zu erkennen, da sie auf viele Benutzer gleichzeitig abzielen und nicht personalisiert sind.

Bösartige E-Mails werden oft so dargestellt, als würden sie von legitimen Unternehmen gesendet, oft von solchen, die Dienstleistungen anbieten. Zum Beispiel ist Malware oft in E-Mails versteckt, die wie Paketzustellbenachrichtigungen aussehen. Es kommt auch häufig vor, dass in den E-Mails behauptet wird, dass es sich bei der angehängten Datei um ein wichtiges Dokument handelt, das sofort überprüft werden muss. Dadurch werden Benutzer aufgefordert, die Anhänge zu öffnen. Diese E-Mails sind jedoch oft voller Grammatik-/Rechtschreibfehler. Dies ist ein sofortiges Werbegeschenk, da Sie selten Fehler in legitimen E-Mails finden werden, insbesondere nicht in automatischen E-Mails.

Bösartige E-Mails zielen auf viele Benutzer gleichzeitig ab, sodass sie nicht personalisiert sind. Solche E-Mails sprechen Benutzer mit generischen Wörtern wie Benutzer, Mitglied, Kunde usw. an, und das ist auch ein Werbegeschenk. Unternehmen, deren Dienste Benutzer nutzen, verwenden in E-Mails immer die Namen der Benutzer, um sie anzusprechen, da dies die E-Mails persönlicher erscheinen lässt. Generische Wörter, die in der Begrüßung verwendet werden, können daher entweder ein Zeichen für Spam oder eine bösartige E-Mail sein.

Wenn böswillige Akteure auf eine bestimmte Person abzielen, machen sie die E-Mails viel überzeugender. Die E-Mails enthalten keine Fehler und enthalten sogar Informationen, die der E-Mail Glaubwürdigkeit verleihen würden. Diese ausgeklügelten Malware-Kampagnen sind der Grund, warum es empfohlen wird, alle unerwünschten E-Mail-Anhänge mit Antivirensoftware VirusTotal oder vor dem Öffnen zu scannen.

Malware ist auch häufig in Torrents zu finden, insbesondere in Torrents für Unterhaltungsinhalte (z. B. Filme, Fernsehserien, Videospiele usw.). Torrent-Seiten sind oft schlecht moderiert, was dazu führt, dass bösartige Torrents lange Zeit aktiv bleiben. Raubkopien über Torrents sind nicht nur der Diebstahl von Inhalten, sondern auch gefährlich für die Computer und Daten der Nutzer.

Wisz ransomware Entfernung

Ransomware ist eine komplizierte Infektion, weshalb eine manuelle Wisz ransomware Entfernung nicht empfohlen wird. Verwenden Sie ein gutes Anti-Malware-Programm, um Wisz ransomware . Sobald die Ransomware entfernt wurde, können Sie auf Ihr Backup zugreifen und mit der Wiederherstellung von Dateien beginnen. Es ist erwähnenswert, dass, wenn die Ransomware immer noch vorhanden ist, wenn Sie auf Ihr Backup zugreifen, die gesicherten Dateien ebenfalls verschlüsselt werden.

Wenn Sie kein Backup haben, sind Ihre Möglichkeiten bei der Dateiwiederherstellung sehr begrenzt. Ein kostenloser Wisz ransomware Entschlüsseler könnte in Zukunft verfügbar sein, also sichern Sie Ihre verschlüsselten Dateien, um sie sicher aufzubewahren, bis dies geschieht. Wenn ein kostenloser Wisz ransomware Entschlüsseler veröffentlicht wird, wird er auf NoMoreRansom veröffentlicht. Seien Sie skeptisch gegenüber kostenlosen Wisz ransomware Entschlüsselungsprogrammen, die in fragwürdigen Foren und auf Websites beworben werden, da sie wahrscheinlich gefälscht sind. Wenn Sie es auf NoMoreRansom nicht finden können, werden Sie wahrscheinlich auf keiner anderen Website einen legitimen Wisz ransomware Entschlüsseler finden.

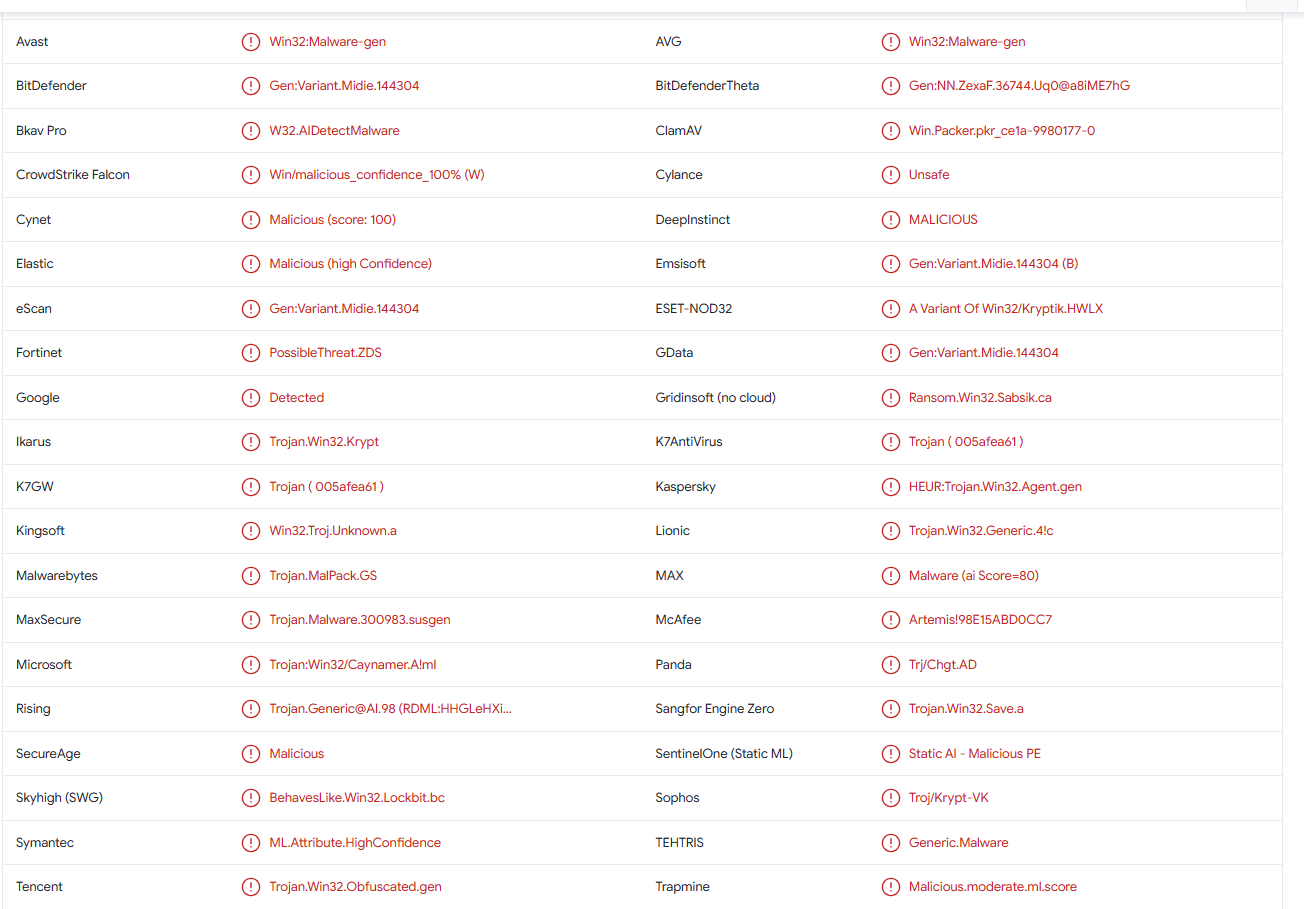

Wisz ransomware wird erkannt als:

- Win32:Malware-Genierung von Avast/AVG

- Gen:Variant.Midie.144304 von BitDefender

- Trojan.MalPack.GS von Malwarebytes

- Trojaner:Win32/Caynamer.A!ml von Microsoft

- Eine Variante von Win32/Kryptik.HWLX von ESET

- HEUR:Trojan.Win32.Agent.gen von Kaspersky

- Gen:Variant.Midie.144304 (B) von Emsisoft