Defi ransomware ist eine Ransomware-Infektion, die Dateien verschlüsselt. Es stammt aus der Makop-Malware-Familie. Verschlüsselte Dateien haben die Erweiterung .defi1328. Leider können verschlüsselte Dateien nicht geöffnet werden, es sei denn, Sie verwenden zuerst einen Entschlüsseler für sie. Im Moment können nur Benutzer, die über Backups verfügen, Dateien kostenlos wiederherstellen.

Defi ransomware gehört zur Makop-Ransomware-Familie. Diese Version ist an der Erweiterung zu erkennen, die sie den verschlüsselten Dateien hinzufügt. Die Erweiterung lautet wie folgt: . [eindeutige ID]. [wewillrestoreyou@cyberfear.com].defi1328. Alle Opfer verfügen über eindeutige IDs, die böswilligen Akteuren helfen, zwischen den Opfern zu unterscheiden. Zum Beispiel würde eine verschlüsselte 1.txt Datei 1.txt werden. [eindeutige ID]. [wewillrestoreyou@cyberfear.com].defi1328. Leider können Sie keine Dateien mit dieser Erweiterung öffnen. Diese Ransomware zielt auf alle persönlichen Dateien ab, einschließlich Fotos, Videos, Dokumente usw.

Sobald die Ransomware mit der Verschlüsselung von Dateien fertig ist, wird sie eine +README-WARNING+.txt Lösegeldforderung ablegen. Die Notiz enthält Informationen darüber, was mit den Dateien der Benutzer passiert ist und wie sie wiederhergestellt werden können. Leider verlangen die Ransomware-Betreiber eine Lösegeldzahlung im Austausch für einen Entschlüsseler. In der Notiz wird die Summe, die die Opfer zahlen müssten, nicht erwähnt, aber es wird wahrscheinlich etwa 1.000 US-Dollar sein.

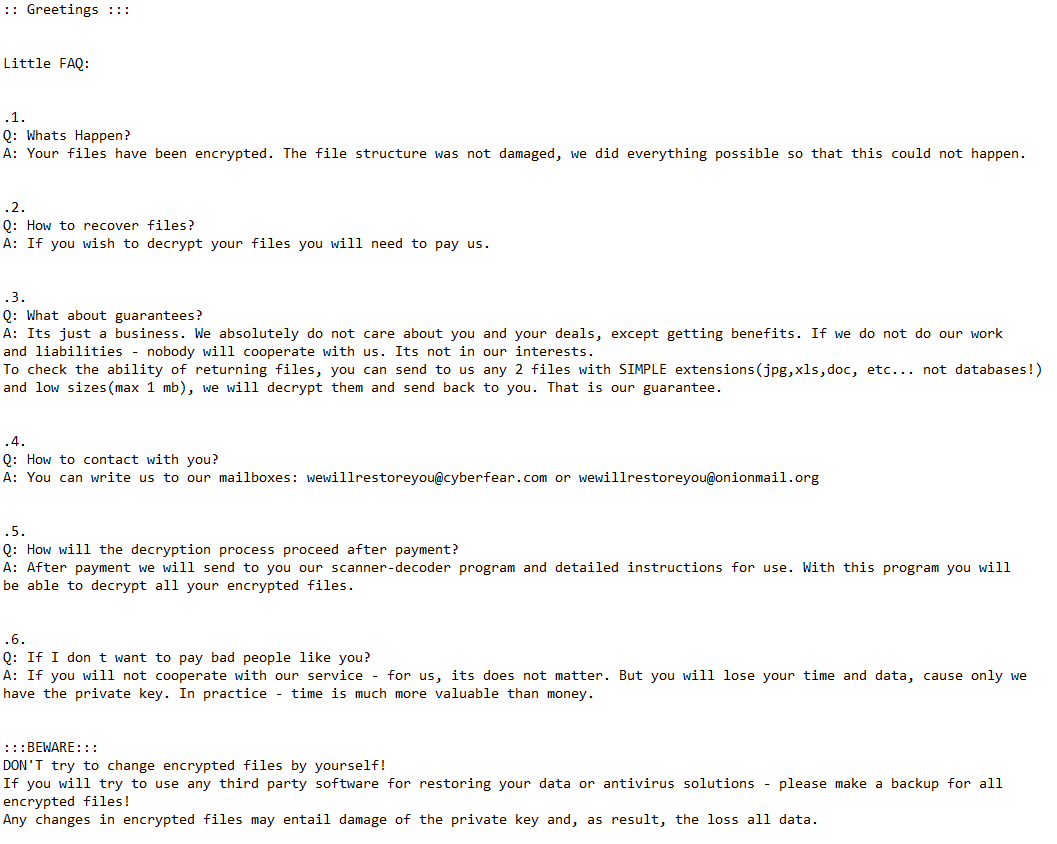

Die vollständige Defi ransomware Lösegeldforderung finden Sie unten:

::: Greetings :::

Little FAQ:

.1.

Q: Whats Happen?

A: Your files have been encrypted. The file structure was not damaged, we did everything possible so that this could not happen..2.

Q: How to recover files?

A: If you wish to decrypt your files you will need to pay us..3.

Q: What about guarantees?

A: Its just a business. We absolutely do not care about you and your deals, except getting benefits. If we do not do our work and liabilities – nobody will cooperate with us. Its not in our interests.

To check the ability of returning files, you can send to us any 2 files with SIMPLE extensions(jpg,xls,doc, etc… not databases!) and low sizes(max 1 mb), we will decrypt them and send back to you. That is our guarantee..4.

Q: How to contact with you?

A: You can write us to our mailboxes: wewillrestoreyou@cyberfear.com or wewillrestoreyou@onionmail.org.5.

Q: How will the decryption process proceed after payment?

A: After payment we will send to you our scanner-decoder program and detailed instructions for use. With this program you will be able to decrypt all your encrypted files..6.

Q: If I don t want to pay bad people like you?

A: If you will not cooperate with our service – for us, its does not matter. But you will lose your time and data, cause only we have the private key. In practice – time is much more valuable than money.

:::BEWARE:::

DON’T try to change encrypted files by yourself!

If you will try to use any third party software for restoring your data or antivirus solutions – please make a backup for all encrypted files!

Any changes in encrypted files may entail damage of the private key and, as result, the loss all data.

Wenn es um Ransomware geht, wird die Zahlung des Lösegelds aus mehreren Gründen niemals empfohlen. Der Hauptgrund dafür ist, dass es keine Garantien dafür gibt, dass ein Entschlüsseler gesendet wird, wenn Sie bezahlen. Denken Sie daran, dass Sie es mit Cyberkriminellen zu tun haben und sie sich wahrscheinlich nicht verpflichtet fühlen, Ihnen zu helfen, nur weil Sie bezahlen. Das Geld, das Sie zahlen, würde auch für zukünftige kriminelle Aktivitäten verwendet werden.

Wenn Sie über eine Sicherung verfügen, können Sie mit der Wiederherstellung beginnen, sobald Sie sie von Ihrem Computer entfernt haben Defi ransomware . Stellen Sie sicher, dass Sie zum Löschen Defi ransomware ein Anti-Malware-Programm verwenden, da es sich um eine ausgeklügelte Infektion handelt.

Wie gelangt Ransomware in Computer?

Es ist wichtig zu erwähnen, dass Benutzer mit schlechten Surfgewohnheiten ihre Computer viel häufiger mit Malware infizieren als Benutzer mit besseren Gewohnheiten. Daher wird dringend empfohlen, bessere Online-Gewohnheiten zu entwickeln, um zukünftige Malware-Infektionen zu vermeiden. Es ist auch wichtig, sich mit den gängigsten Methoden der Malware-Infektion vertraut zu machen.

Die Fähigkeit, bösartige E-Mails zu erkennen, ist von entscheidender Bedeutung, insbesondere wenn Ihre E-Mail-Adresse durchgesickert ist, da Sie wahrscheinlich irgendwann in der Zukunft eine bösartige E-Mail erhalten werden. Glücklicherweise sind bösartige E-Mails, sofern Sie nicht speziell ins Visier genommen werden, in der Regel generisch und aufgrund von Grammatik- und Rechtschreibfehlern leicht zu erkennen. Die Absender geben oft vor, von seriösen Unternehmen zu sein, so dass die Fehler sehr auffällig sind.

Hüten Sie sich vor generischen Wörtern wie “Benutzer”, “Mitglied”, “Kunde” usw., die verwendet werden, um Sie in E-Mails anzusprechen, da sie ein Zeichen für eine bösartige oder Spam-E-Mail sein könnten. Seriöse Unternehmen sprechen ihre Nutzer immer mit ihren Namen an, um die Kommunikation persönlicher zu gestalten. Böswillige Akteure hingegen sind gezwungen, generische Wörter zu verwenden, da sie oft keinen Zugang zu persönlichen Informationen haben. Wenn Sie eine unerwünschte E-Mail mit einer allgemeinen Begrüßung und einem Anhang erhalten, seien Sie vorsichtig, da der Anhang bösartig sein könnte.

Es ist erwähnenswert, dass bösartige E-Mails, die auf bestimmte Benutzer abzielen, raffinierter sind. Sie sind in der Regel frei von Grammatik- und Rechtschreibfehlern, enthalten glaubwürdige Informationen und sprechen die Empfänger namentlich an. Um auf Nummer sicher zu gehen, ist es wichtig, alle unerwünschten E-Mail-Anhänge mit Anti-Malware-Software oder VirusTotal .

Torrents sind eine weitere gängige Methode zur Verbreitung von Malware. Torrent-Sites sind oft schlecht moderiert, so dass bösartige Torrents über längere Zeiträume verfügbar bleiben. Malware ist häufig in Torrents für Unterhaltungsinhalte wie Filme, Fernsehserien und Videospiele zu finden. Das Herunterladen von urheberrechtlich geschütztem Material über Torrents ist nicht nur illegal, sondern stellt auch ein Risiko für die Sicherheit Ihres Computers dar.

So entfernen Sie Defi ransomware

Versuchen Sie nicht, den Computer manuell zu entfernen Defi ransomware , da Sie Ihrem Computer zusätzlichen Schaden zufügen könnten. Es handelt sich um eine komplexe Infektion, die ein professionelles Programm erfordert, um sie loszuwerden. Andernfalls riskieren Sie mehr Schaden.

Wenn Sie über ein Backup verfügen, stellen Sie keine Verbindung her, bis Sie es vollständig von Ihrem Gerät gelöscht haben Defi ransomware . Wenn kein Backup verfügbar ist, sichern Sie die verschlüsselten Dateien und suchen NoMoreRansom Sie gelegentlich nach einem kostenlosen Defi ransomware Entschlüsseler.

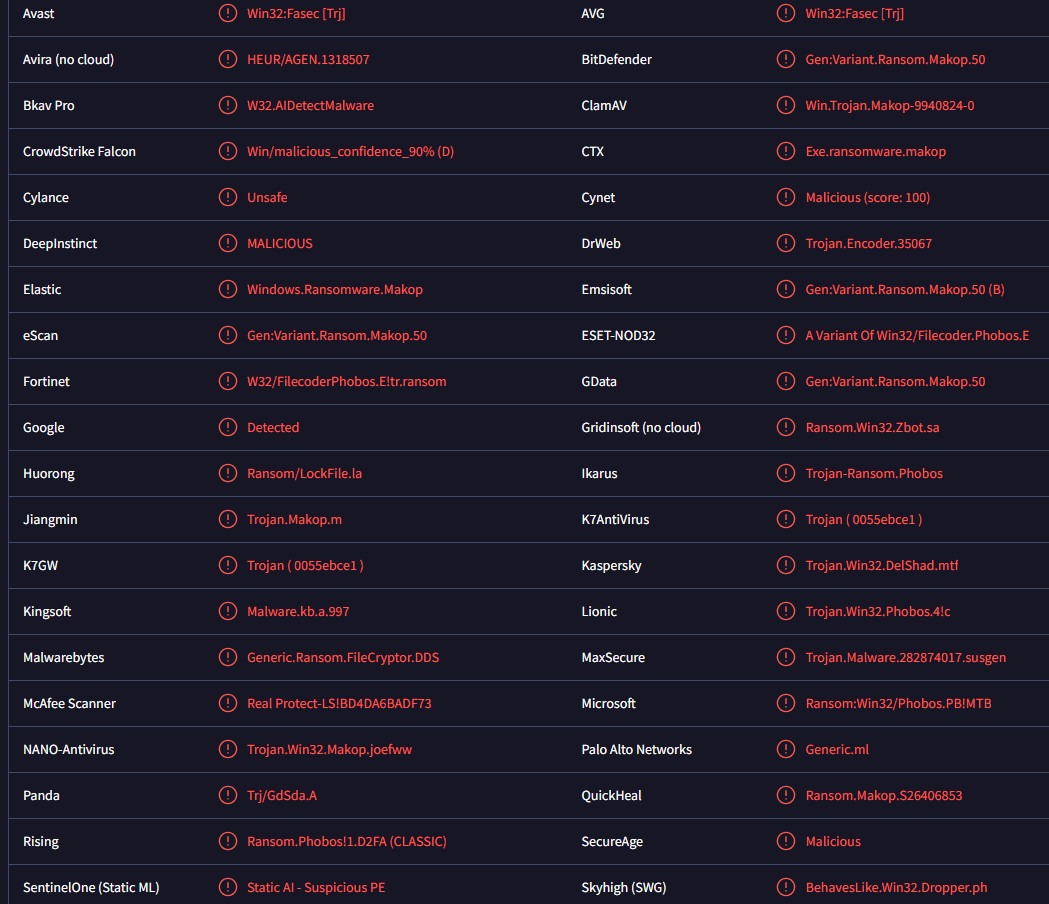

Defi ransomware wird erkannt als:

- Win32:Fasec [Trj] von Avast/AVG

- Generic.Ransom.FileCryptor.DDS von Malwarebytes

- Eine Variante von Win32/Filecoder.Phobos.E von ESET

- Trojan.Win32.DelShad.mtf von Kaspersky

- Lösegeld: Win32/Phobos.PB! MTB von Microsoft

Offers

Download Removal-Toolto scan for Defi ransomwareUse our recommended removal tool to scan for Defi ransomware. Trial version of provides detection of computer threats like Defi ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft Details überprüfen WiperSoft ist ein Sicherheitstool, die bietet Sicherheit vor potenziellen Bedrohungen in Echtzeit. Heute, viele Benutzer neigen dazu, kostenlose Software aus dem Intern ...

Herunterladen|mehr

Ist MacKeeper ein Virus?MacKeeper ist kein Virus, noch ist es ein Betrug. Zwar gibt es verschiedene Meinungen über das Programm im Internet, eine Menge Leute, die das Programm so notorisch hassen hab ...

Herunterladen|mehr

Während die Schöpfer von MalwareBytes Anti-Malware nicht in diesem Geschäft für lange Zeit wurden, bilden sie dafür mit ihren begeisterten Ansatz. Statistik von solchen Websites wie CNET zeigt, d ...

Herunterladen|mehr