عاد حصان طروادة TeaBot سيئ السمعة إلى متجر Google Play بعد أن تمكن من تجاوز تدابير Google الأمنية. TeaBot هو حصان طروادة معروف يمكنه اعتراض رسائل SMS وبيانات اعتماد تسجيل الدخول ، مما يسمح لمشغلي البرامج الضارة بالوصول إلى / سرقة البريد الإلكتروني ووسائل التواصل الاجتماعي وحتى الحسابات المصرفية. حصان طروادة نفسه ليس شيئا غير عادي لأن جميع ميزاته قياسية جدا. ما يجعل TeaBot تبرز هو طرق التوزيع الخاصة به. بدلا من الانتشار عبر الطرق المعتادة مثل رسائل البريد الإلكتروني والرسائل النصية ومواقع الويب الضارة وما إلى ذلك ، من المعروف أن TeaBot ينتشر باستخدام تطبيقات القطارة. تم تصميم هذه التطبيقات لتبدو شرعية فقط لتقديم حمولة ضارة مرة واحدة على الجهاز.

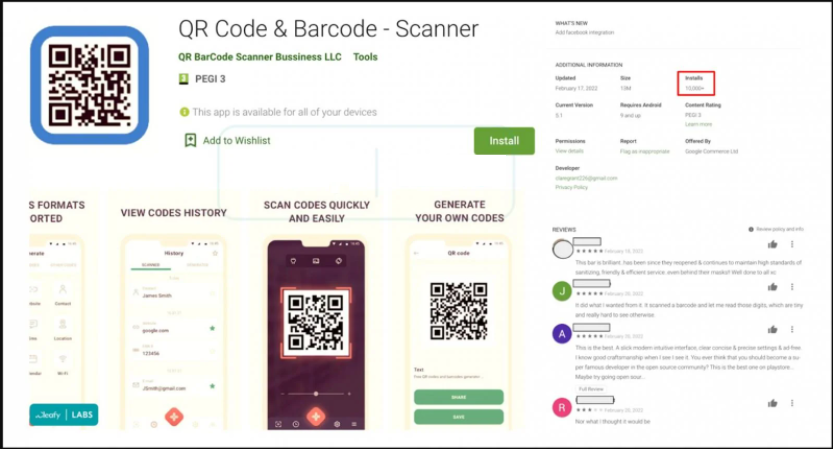

عادة ما يتم إخفاء تطبيقات القطارة مثل TeaBot كتطبيقات مساعدة مثل قارئات PDF والمصابيح اليدوية والماسحات الضوئية لرمز الاستجابة السريعة وما إلى ذلك. عادة ما يكون المستخدمون الذين يقومون بتنزيل هذه الأدوات في عجلة من أمرهم ولا يأخذون الوقت الكافي للنظر في المراجعات. علاوة على ذلك ، تعتبر متاجر التطبيقات مثل Google Play عموما أماكن آمنة للحصول على التطبيقات منها حتى يتخلى المستخدمون عن حذرهم. ولكن ، لسوء الحظ ، يمكن لبعض الجهات الفاعلة الضارة تجاوز جميع التدابير الأمنية وإدراج تطبيقات البرامج الضارة الخاصة بها في متاجر التطبيقات. هذه المرة ، تم رصد TeaBot Trojan متنكرا في شكل تطبيق ماسح ضوئي لرمز الاستجابة السريعة والباركود وتمكن من إصابة أكثر من 10000 جهاز. ومن المثير للاهتمام أن التطبيق الضار يقدم بالفعل الميزات الموعودة. هذا يسمح لحصان طروادة بالبقاء مثبتا لفترة طويلة لأن المستخدمين لن يحاولوا التخلص منه لأنه يعمل كما وعد.

يحتوي متجر Google Play على العديد من التدابير الأمنية المعمول بها والتي تساعد في منع إدراج التطبيقات الضارة في متجر التطبيقات. تتضمن هذه التدابير الأمنية عمليات فحص منتظمة لأي نوع من السلوك الضار من قبل التطبيقات الموجودة على المتجر. ومع ذلك ، من حين لآخر ، يتمكن تطبيق القطارة من الاستماع على Google Play. الشيء المتعلق بتطبيقات قطارة TeaBot هو أنها ليست ضارة تماما. لا يوجد شيء لتشغيل إجراءات أمان Google Play لأنه لا يتم تسليم الحمولة الضارة إلا بعد أن يكون التطبيق موجودا بالفعل على الجهاز. عندما يقوم المستخدمون بتنزيل التطبيق ، تتم مطالبتهم بتنزيل تحديث برنامج ، يعرف أيضا باسم الحمولة الضارة. ثم يحاول حصان طروادة الحصول على أذونات خدمات إمكانية الوصول. يجب على المستخدمين منح إذن التطبيق يدويا. إذا كانوا سيقرأون قائمة الأذونات ، فيجب أن يسبب ذلك شكوكا ولكن العديد من المستخدمين يندفعون من خلال هذه الخطوات. بمجرد إسقاط الحمولة وتنفيذها ، يمكن للجهات الفاعلة الضارة التي تقف وراءها الوصول عن بعد إلى جهاز الضحية. في النهاية ، يبحث التطبيق الضار عن معلومات حساسة ، معظمها بيانات اعتماد تسجيل الدخول وأدوات المصادقة الثنائية. سيسمح الحصول على هذا النوع من المعلومات لمشغلي البرامج الضارة بالوصول إلى مختلف الحسابات الحساسة دون أن يلاحظ المستخدمون حتى فوات الأوان.

بشكل عام ، لا يزال يوصى بتنزيل التطبيقات فقط من متاجر التطبيقات الرسمية. ومع ذلك ، نظرا لأن بعض التطبيقات قادرة على تجاوز الأمان ، يجب على المستخدمين توخي مزيد من الحذر ، خاصة عند تنزيل تطبيقات الأدوات المساعدة. من الجيد التحقق من المطور وقراءة المراجعات ومراجعة الأذونات وما إلى ذلك. إذا كان قارئ PDF يطلب الوصول إلى الرسائل القصيرة ، فهناك شيء غير صحيح في ذلك.