ماذا يمكن أن يقال عن هذا DUMP LOCKER Ransomware

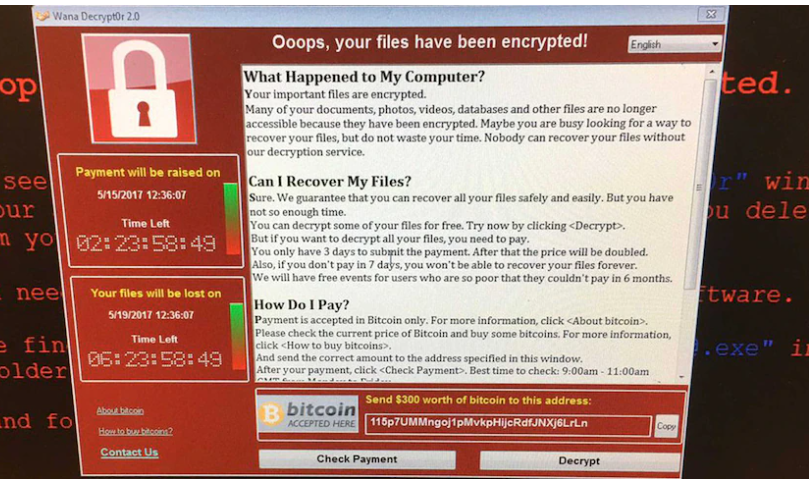

DUMP LOCKER Ransomware برامج الفدية هي برامج ضارة خطيرة لأن الإصابة قد يكون لها عواقب وخيمة. من المحتمل أن تكون هذه هي المرة الأولى التي تصادف فيها هذا النوع من البرامج الضارة ، وفي هذه الحالة ، قد تصاب بالصدمة بشكل خاص. يتم استخدام خوارزميات التشفير القوية بواسطة البرامج الضارة لتشفير الملفات ، وبمجرد قفلها ، سيتم منع وصولك إليها. لا يملك الضحايا دائما خيار استعادة البيانات ، وهذا هو السبب في أن ترميز البرامج الضارة للملفات أمر خطير للغاية.

هناك أيضا خيار شراء أداة فك التشفير من المحتالين ولكن لأسباب سنذكرها أدناه ، هذا ليس الخيار الأفضل. هناك العديد من الحالات التي لم يتم فيها توفير جهاز فك التشفير حتى بعد دفع الفدية. سنشعر بالصدمة إذا لم يأخذ مجرمو الإنترنت أموالك فقط ويشعرون بأنهم ملزمون بمساعدتك في استعادة البيانات. بالإضافة إلى ذلك ، فإن أموال الفدية هذه ستمول مشاريع برامج الفدية والبرامج الضارة المستقبلية. تكلف برامج الفدية بالفعل ملايين الدولارات للشركات ، هل تريد حقا دعم ذلك. يدرك الناس أيضا أنه يمكنهم جني الأموال بسهولة ، وعندما يدفع الضحايا الفدية ، فإنهم يجعلون صناعة برامج الفدية جذابة لهذه الأنواع من الأشخاص. يمكن وضعك في هذا النوع من المواقف مرة أخرى في وقت ما في المستقبل ، لذا فإن استثمار الأموال المطلوبة في النسخ الاحتياطي سيكون أكثر حكمة لأنك لن تقلق بشأن بياناتك. إذا تم إجراء النسخ الاحتياطي قبل إصابة برامج الفدية بجهاز الكمبيوتر الخاص بك ، فيمكنك فقط التخلص DUMP LOCKER Ransomware من البيانات واستعادتها. إذا لم تكن قد واجهت برامج الفدية من قبل ، فمن المحتمل أيضا أنك لا تعرف كيف تمكنت من الوصول إلى نظامك ، ولهذا السبب اقرأ الفقرة أدناه بعناية.

DUMP LOCKER Ransomware طرق التوزيع

يمكن أن تحدث الإصابة ببرامج الفدية بسهولة تامة ، وعادة ما تستخدم طرقا مثل إرفاق الملفات المصابة برسائل البريد الإلكتروني ، والاستفادة من البرامج القديمة واستضافة الملفات المصابة على منصات تنزيل مشكوك فيها. نظرا لأن المستخدمين مهملون جدا عند فتح رسائل البريد الإلكتروني وتنزيل الملفات ، فغالبا ما لا تكون هناك حاجة لموزعي برامج الفدية لاستخدام طرق أكثر تفصيلا. ومع ذلك ، قد يتم توزيع بعض برامج الفدية باستخدام طرق أكثر تعقيدا ، والتي تحتاج إلى مزيد من الجهد. لا يحتاج المجرمون إلى بذل الكثير من الجهد ، فقط اكتب بريدا إلكترونيا بسيطا يبدو موثوقا إلى حد ما ، وأرفق الملف الملوث بالبريد الإلكتروني وأرسله إلى الضحايا في المستقبل ، الذين قد يعتقدون أن المرسل شخص شرعي. غالبا ما يتم استخدام الموضوعات المتعلقة بالمال لأن المستخدمين أكثر عرضة لفتح رسائل البريد الإلكتروني هذه. من الشائع جدا أن ترى أسماء شركات كبيرة مثل Amazon مستخدمة ، على سبيل المثال ، إذا أرسلت Amazon بريدا إلكترونيا يحتوي على إيصال لعملية شراء لم يقم بها الشخص ، فلن ينتظر لفتح المرفق. عندما تتعامل مع رسائل البريد الإلكتروني ، هناك بعض العلامات التي يجب البحث عنها إذا كنت تريد تأمين نظامك. قبل أي شيء آخر ، انظر إلى مرسل البريد الإلكتروني. لا تتسرع في فتح الملف المرفق لمجرد أن المرسل يبدو مألوفا لك ، عليك أولا التحقق مما إذا كان عنوان البريد الإلكتروني مطابقا. الأخطاء النحوية شائعة جدا أيضا. قد يكون هناك دليل آخر ملحوظ هو غياب اسمك ، إذا ، دعنا نقول أنك تستخدم Amazon وكانوا سيرسلون إليك بريدا إلكترونيا ، فلن يستخدموا تحيات عامة مثل عزيزي العميل / العضو / المستخدم ، وبدلا من ذلك سيستخدمون الاسم الذي قدمته لهم. الثغرات الأمنية على جهازك يمكن أيضا استخدام البرامج القديمة كمسار إلى جهازك. يتم إصلاح هذه الثغرات الأمنية في البرامج بشكل عام بسرعة بعد العثور عليها حتى لا تتمكن البرامج الضارة من استخدامها. ومع ذلك ، كما أثبتت هجمات برامج الفدية على نطاق واسع ، لا يقوم جميع الأشخاص بتثبيت هذه التحديثات. من المهم جدا أن تقوم بتثبيت هذه التحديثات لأنه إذا كانت الثغرة الأمنية خطيرة ، فيمكن استخدام نقاط الضعف الخطيرة بما فيه الكفاية بسهولة بواسطة البرامج الضارة ، لذا تأكد من تحديث جميع برامجك. يمكن تثبيت التحديثات تلقائيا ، إذا وجدت هذه التنبيهات مزعجة.

ماذا يمكنك أن تفعل حيال بياناتك

عندما تلوث البرامج الضارة لترميز الملفات جهاز الكمبيوتر الخاص بك ، ستجد بياناتك مشفرة قريبا. لن تتمكن من فتح ملفاتك ، لذلك حتى إذا لم تلاحظ عملية التشفير ، فستعرف أن هناك خطأ ما في النهاية. سيكون للملفات التي تم ترميزها امتداد ملف ، مما يساعد الأشخاص في التعرف على برامج الفدية التي لديهم. ربما تم استخدام خوارزميات تشفير قوية لتشفير ملفاتك ، وهناك احتمال أن يتم قفلها بشكل دائم. في مذكرة الفدية ، سيشرح المحتالون ما حدث لملفاتك ، ويقترحون عليك طريقة لاستعادتها. وفقا للمتسللين ، ستتمكن من فك تشفير البيانات عبر أداة فك التشفير الخاصة بهم ، والتي لن تكون مجانية. إذا كانت الملاحظة لا تعرض المبلغ الذي يتعين عليك دفعه ، فسيطلب منك إرسال بريد إلكتروني إليهم لتحديد السعر ، لذا فإن ما تدفعه يعتمد على مدى أهمية ملفاتك. كما ناقشنا بالفعل ، لا نقترح الدفع مقابل برنامج فك التشفير ، لأسباب ناقشناها بالفعل. عندما تحاول جميع البدائل الأخرى ، عندها فقط يجب أن تفكر في الامتثال للمطالب. ربما لا تتذكر عمل نسخة احتياطية. أو ، إذا كنت محظوظا ، فقد يتوفر برنامج فك تشفير مجاني. إذا كان أخصائي البرامج الضارة قادرا على اختراق الملف الذي يقوم بتشفير البرامج الضارة ، فقد يتم إصدار أجهزة فك تشفير مجانية. ضع هذا الخيار في الاعتبار وفقط عندما تكون متأكدا من عدم وجود أداة مساعدة مجانية لفك التشفير ، يجب أن تفكر في الدفع. ستكون فكرة أكثر حكمة لشراء نسخة احتياطية مع بعض من هذه الأموال. إذا كنت قد قمت بتخزين الملفات الخاصة بك في مكان ما، يمكنك الذهاب استعادتها بعد حذف DUMP LOCKER Ransomware الفيروس. في المستقبل ، حاول التأكد من تجنب تشفير البيانات للبرامج الضارة ويمكنك القيام بذلك من خلال إدراك كيفية انتشارها. تحتاج بشكل أساسي إلى تحديث برامجك كلما توفر تحديث ، وقم بالتنزيل فقط من مصادر آمنة / شرعية وليس مرفقات البريد الإلكتروني المفتوحة بشكل عشوائي.

طرق لإزالة DUMP LOCKER Ransomware الفيروس

لإنهاء برنامج الفدية إذا كان لا يزال متبقيا على الكمبيوتر ، استخدم برامج الفدية. إذا حاولت الإزالة DUMP LOCKER Ransomware بطريقة يدوية ، فقد ينتهي بك الأمر إلى إتلاف جهاز الكمبيوتر الخاص بك بشكل أكبر ، لذلك لا نشجعه. بدلا من ذلك ، نقترح عليك استخدام أداة مكافحة البرامج الضارة ، وهي طريقة لن تضر جهازك أكثر. الأداة ليست قادرة فقط على مساعدتك في التعامل مع التهديد ، ولكنها قد تمنع برامج الفدية المستقبلية من الدخول. لذا ابحث عما يطابق ما تحتاجه ، وقم بتثبيته ، وافحص جهازك وتأكد من التخلص من برامج الفدية. ومع ذلك ، لن تتمكن الأداة المساعدة من استعادة الملفات ، لذلك لا تتفاجأ من بقاء ملفاتك مشفرة. عندما يكون نظامك نظيفا ، ابدأ في نسخ ملفاتك احتياطيا بشكل روتيني.

Offers

تنزيل أداة إزالةto scan for DUMP LOCKER RansomwareUse our recommended removal tool to scan for DUMP LOCKER Ransomware. Trial version of provides detection of computer threats like DUMP LOCKER Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف DUMP LOCKER Ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

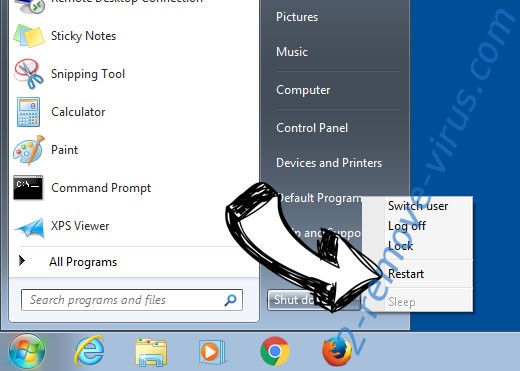

إزالة DUMP LOCKER Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

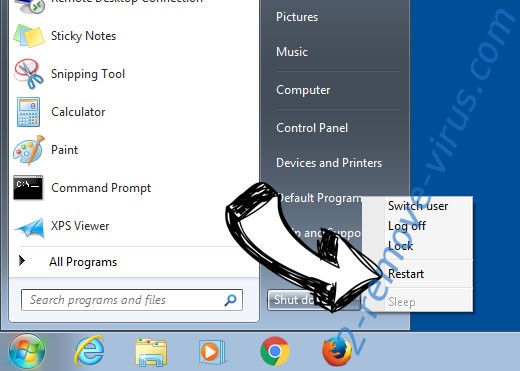

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

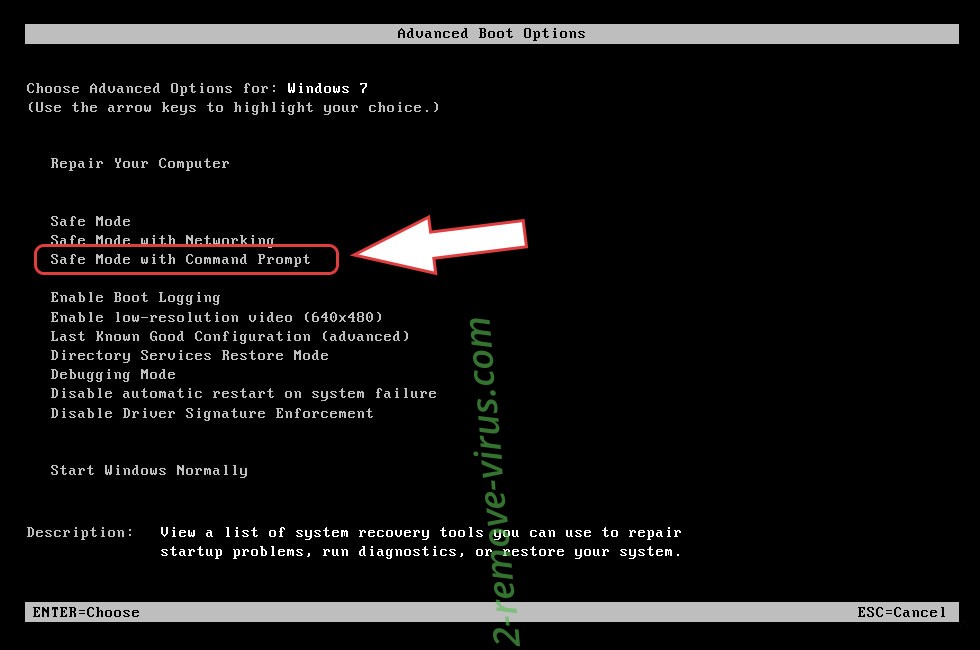

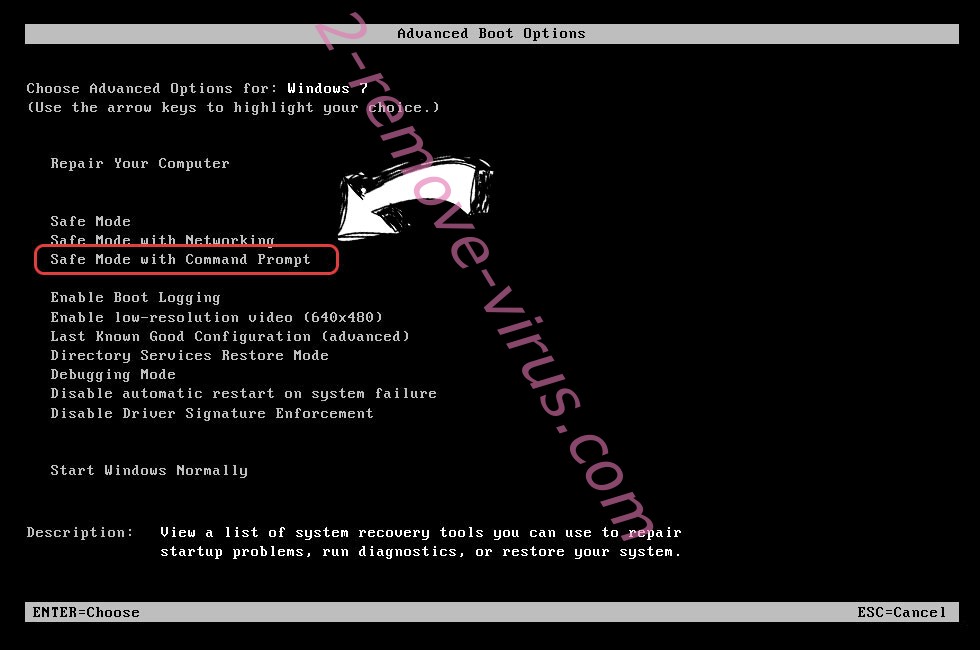

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة DUMP LOCKER Ransomware

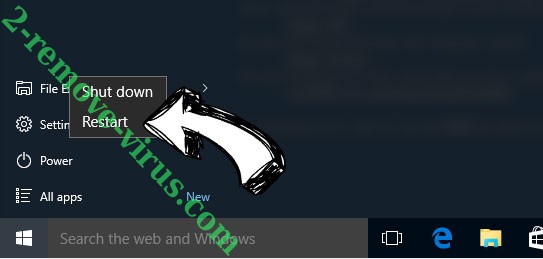

إزالة DUMP LOCKER Ransomware من ويندوز 8/ويندوز

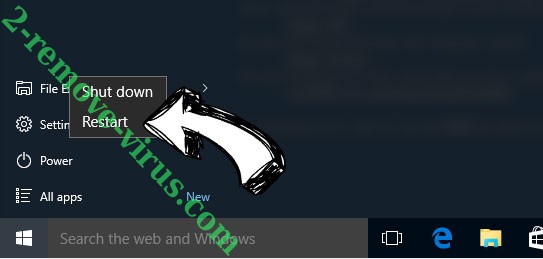

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

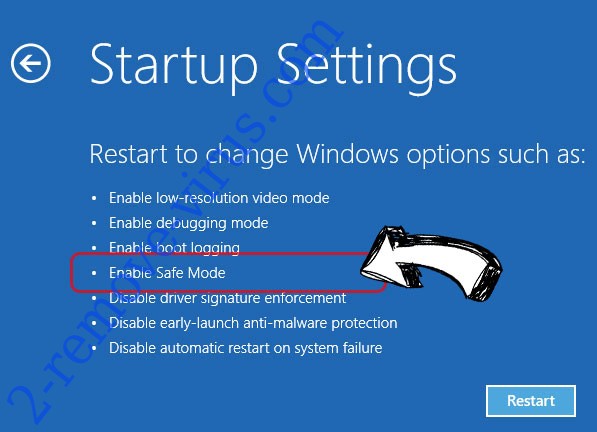

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف DUMP LOCKER Ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف DUMP LOCKER Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

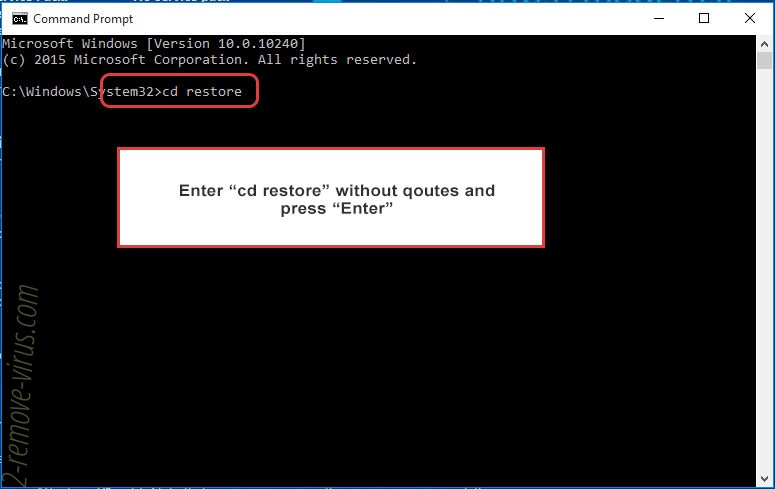

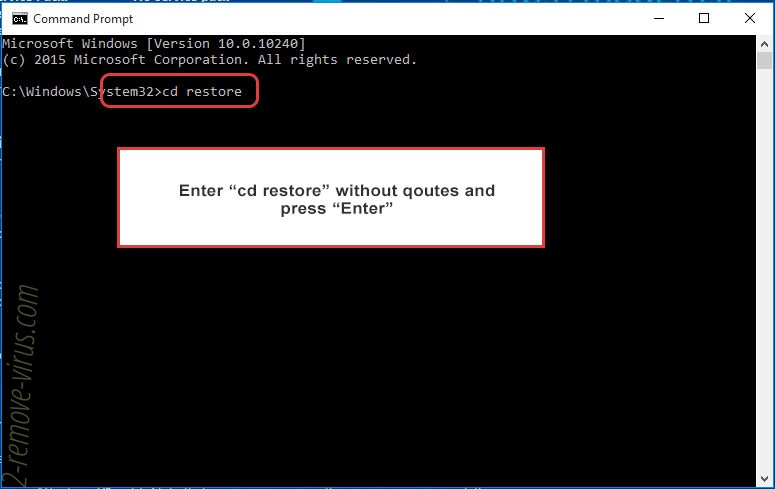

- اكتب في cd restore، واضغط على Enter.

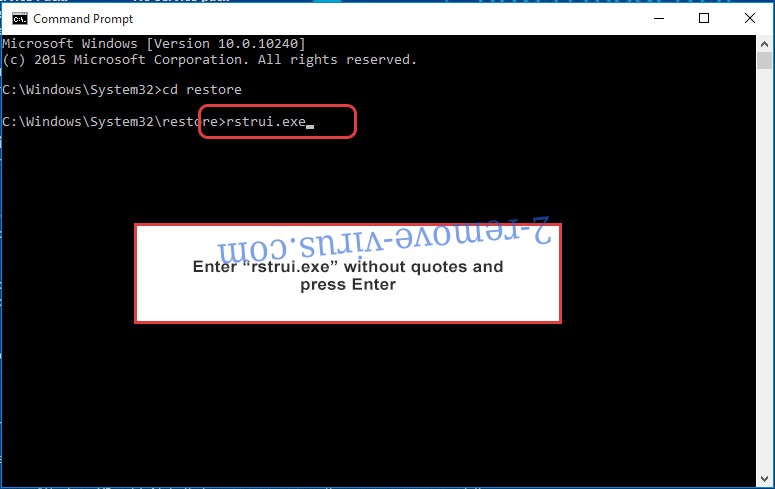

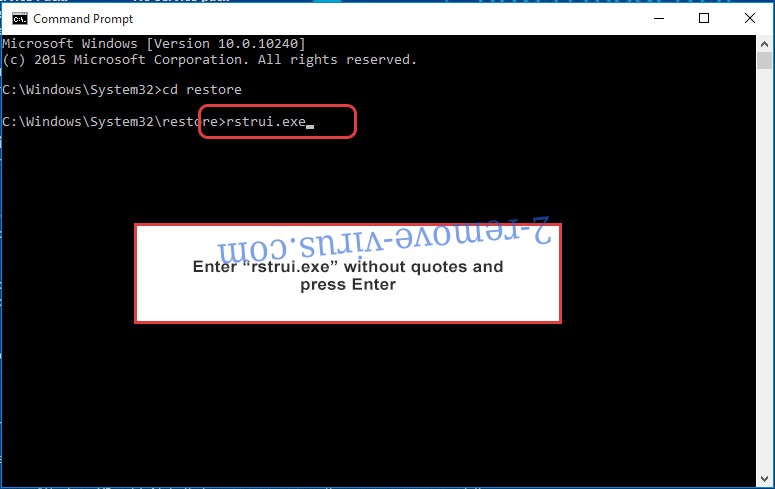

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

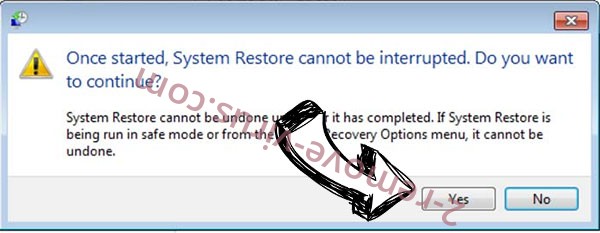

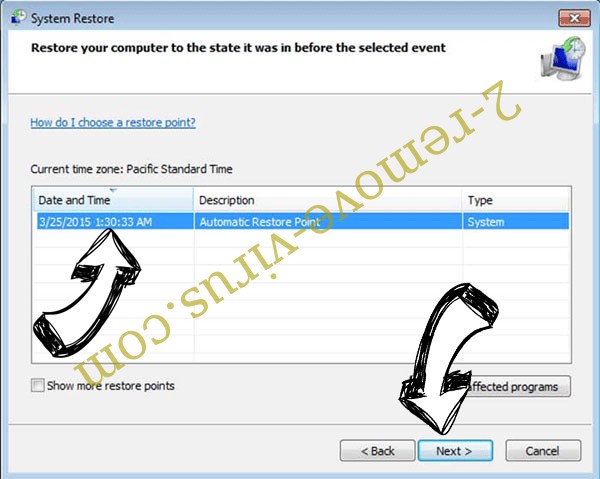

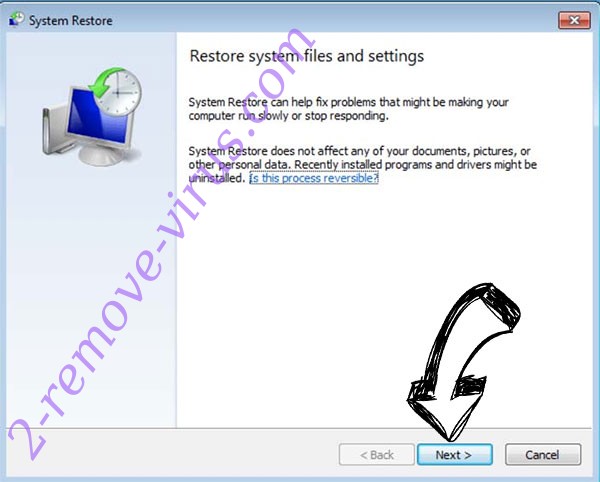

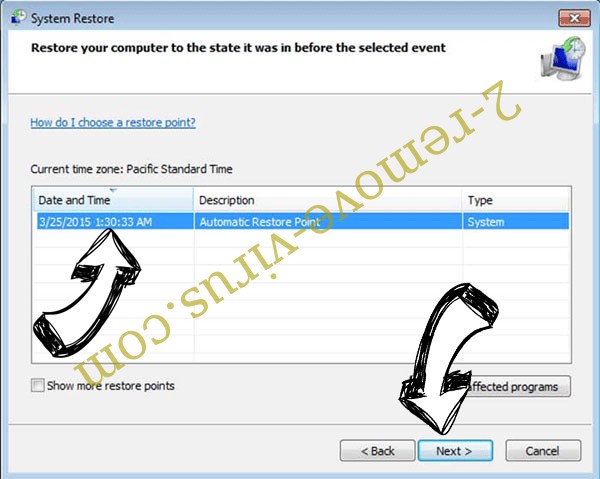

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

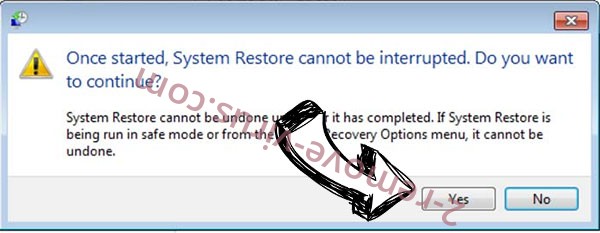

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف DUMP LOCKER Ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

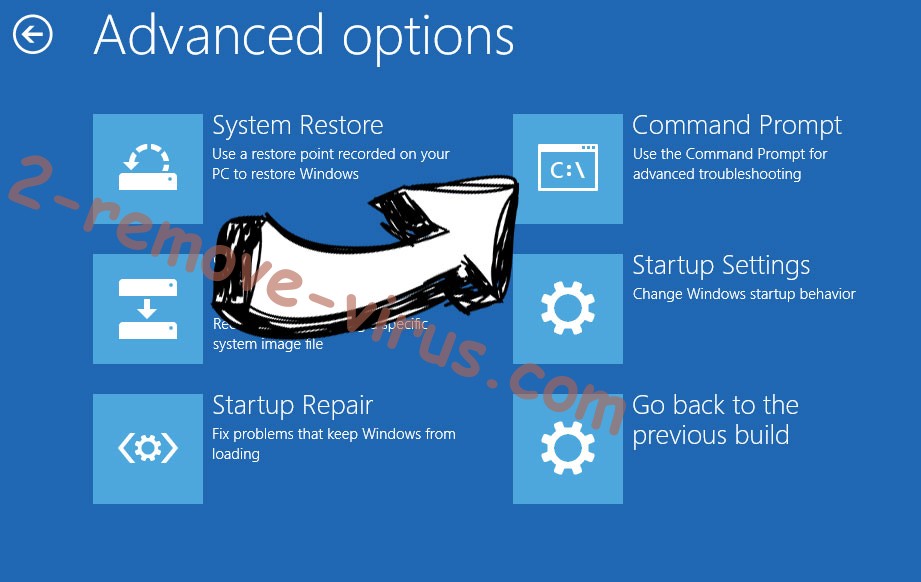

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.